El tipo de vinculación por OAuth admite dos flujos de OAuth 2.0 estándares de la industria: los flujos de código implícito y de autorización.

In the implicit code flow, Google opens your authorization endpoint in the user's browser. After successful sign in, you return a long-lived access token to Google. This access token is now included in every request sent from the Assistant to your Action.

In the authorization code flow, you need two endpoints:

- The authorization endpoint, which is responsible for presenting the sign-in UI to your users that aren't already signed in and recording consent to the requested access in the form of a short-lived authorization code.

- The token exchange endpoint, which is responsible for two types of exchanges:

- Exchanges an authorization code for a long-lived refresh token and a short-lived access token. This exchange happens when the user goes through the account linking flow.

- Exchanges a long-lived refresh token for a short-lived access token. This exchange happens when Google needs a new access token because the one it had expired.

Although the implicit code flow is simpler to implement, Google recommends that access tokens issued using the implicit flow never expire, because using token expiration with the implicit flow forces the user to link their account again. If you need token expiration for security reasons, you should strongly consider using the auth code flow instead.

Implementa la vinculación de cuentas con OAuth

Configura el proyecto

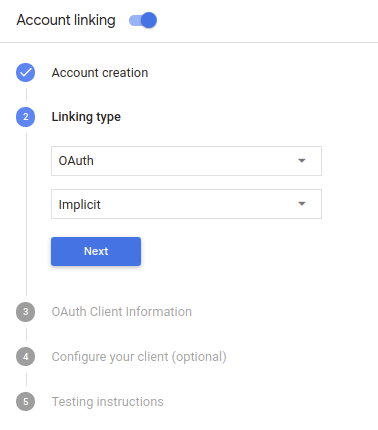

Para configurar tu proyecto de modo que use la vinculación por OAuth, sigue estos pasos:

- Abre la Consola de Actions y selecciona el proyecto que deseas usar.

- Haz clic en la pestaña Desarrollar y elige Vinculación de la cuenta.

- Activa el interruptor junto a Vinculación de cuentas.

- En la sección Creación de cuentas, selecciona No, solo quiero permitir la creación de cuentas en mi sitio web.

En Tipo de vinculación, selecciona OAuth y Implícito.

En Client Information, haz lo siguiente:

- Asigna un valor a Client ID issued by your Actions to Google para identificar las solicitudes provenientes de Google.

- Inserta las URLs de tus extremos de autorización y de intercambio de tokens.

- Haz clic en Guardar.

Implementa tu servidor de OAuth

To support the OAuth 2.0 implicit flow, your service makes an authorization endpoint available by HTTPS. This endpoint is responsible for authenticating and obtaining consent from users for data access. The authorization endpoint presents a sign-in UI to your users that aren't already signed in and records consent to the requested access.

When your Action needs to call one of your service's authorized APIs, Google uses this endpoint to get permission from your users to call these APIs on their behalf.

A typical OAuth 2.0 implicit flow session initiated by Google has the following flow:

- Google opens your authorization endpoint in the user's browser. The user signs in if not signed in already, and grants Google permission to access their data with your API if they haven't already granted permission.

- Your service creates an access token and returns it to Google by redirecting the user's browser back to Google with the access token attached to the request.

- Google calls your service's APIs, and attaches the access token with each request. Your service verifies that the access token grants Google authorization to access the API and then completes the API call.

Handle authorization requests

When your Action needs to perform account linking via an OAuth 2.0 implicit flow, Google sends the user to your authorization endpoint with a request that includes the following parameters:

| Authorization endpoint parameters | |

|---|---|

client_id |

The client ID you assigned to Google. |

redirect_uri |

The URL to which you send the response to this request. |

state |

A bookkeeping value that is passed back to Google unchanged in the redirect URI. |

response_type |

The type of value to return in the response. For the OAuth 2.0 implicit

flow, the response type is always token. |

For example, if your authorization endpoint is available at https://myservice.example.com/auth,

a request might look like:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token

For your authorization endpoint to handle sign-in requests, do the following steps:

Verify the

client_idandredirect_urivalues to prevent granting access to unintended or misconfigured client apps:- Confirm that the

client_idmatches the client ID you assigned to Google. - Confirm that the URL specified by the

redirect_uriparameter has the following form:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID

- Confirm that the

Check if the user is signed in to your service. If the user isn't signed in, complete your service's sign-in or sign-up flow.

Generate an access token that Google will use to access your API. The access token can be any string value, but it must uniquely represent the user and the client the token is for and must not be guessable.

Send an HTTP response that redirects the user's browser to the URL specified by the

redirect_uriparameter. Include all of the following parameters in the URL fragment:access_token: the access token you just generatedtoken_type: the stringbearerstate: the unmodified state value from the original request The following is an example of the resulting URL:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Google's OAuth 2.0 redirect handler will receive the access token and confirm

that the state value hasn't changed. After Google has obtained an

access token for your service, Google will attach the token to subsequent calls

to your Action as part of the AppRequest.

Diseña la interfaz de usuario por voz para el flujo de autenticación

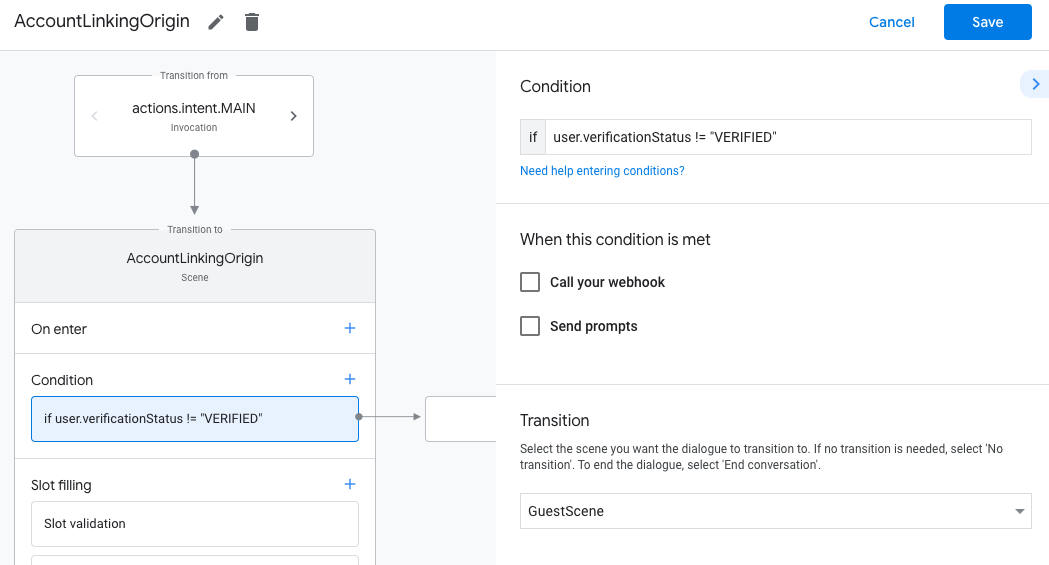

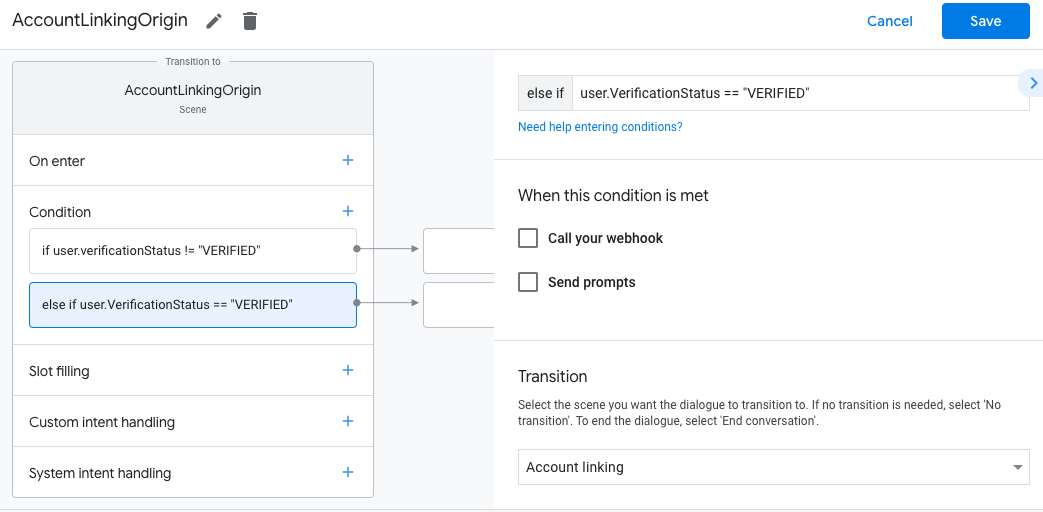

Verifica si el usuario está verificado y comienza el flujo de vinculación de cuentas

- Abre tu proyecto de Actions Builder en la Consola de Actions.

- Crea una escena nueva para iniciar la vinculación de cuentas en tu Acción:

- Haz clic en Scenes.

- Haz clic en el ícono de agregar (+) para agregar una escena nueva.

- En la escena recién creada, haz clic en el ícono de agregar add para Condiciones.

- Agrega una condición que verifique si el usuario asociado a la conversación es un usuario verificado. Si la verificación falla, tu Acción no podrá realizar la vinculación de cuentas durante la conversación y deberá recurrir a proporcionar acceso a la funcionalidad que no requiere la vinculación de cuentas.

- En el campo

Enter new expressionen Condición, ingresa la siguiente lógica:user.verificationStatus != "VERIFIED" - En Transición, selecciona una escena que no requiera la vinculación de la cuenta o una escena que sea el punto de entrada a la funcionalidad solo para invitados.

- En el campo

- Haz clic en el ícono de agregar add para Condiciones.

- Agrega una condición para activar un flujo de vinculación de cuentas si el usuario no tiene una identidad asociada.

- En el campo

Enter new expressionde Condición, ingresa la siguiente lógica:user.verificationStatus == "VERIFIED" - En Transition, selecciona la escena del sistema Account Linking.

- Haz clic en Guardar.

- En el campo

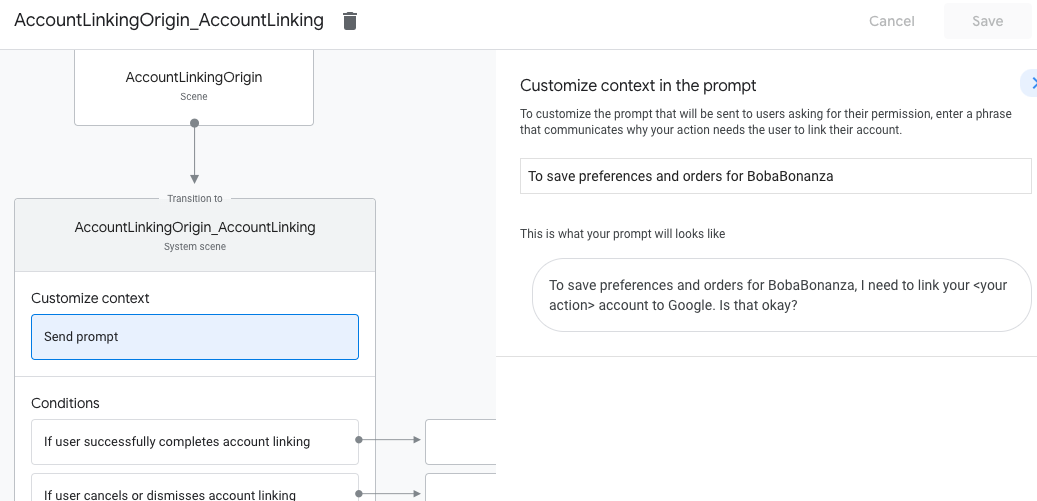

Después de guardar, se agregará a tu proyecto una nueva escena del sistema de vinculación de cuentas llamada <SceneName>_AccountLinking.

Personaliza la escena de vinculación de cuentas

- En Scenes, selecciona la escena del sistema de vinculación de cuentas.

- Haz clic en Enviar mensaje y agrega una oración breve para describirle al usuario por qué la acción necesita acceder a su identidad (por ejemplo, "Para guardar tus preferencias").

- Haz clic en Guardar.

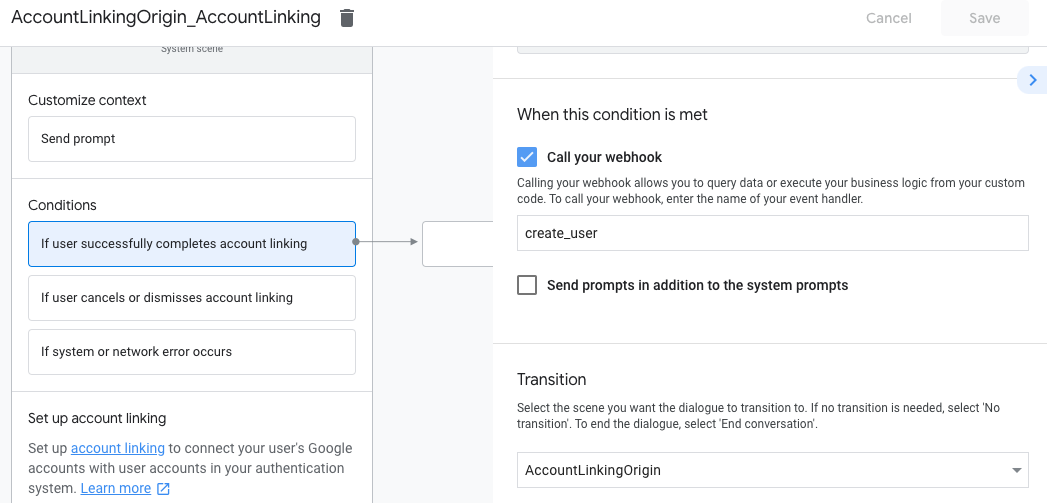

- En Condiciones, haz clic en Si el usuario completa correctamente la vinculación de la cuenta.

- Configura cómo debe continuar el flujo si el usuario acepta vincular su cuenta. Por ejemplo, llama al webhook para procesar cualquier lógica empresarial personalizada que se requiera y volver a la escena de origen.

- Haz clic en Guardar.

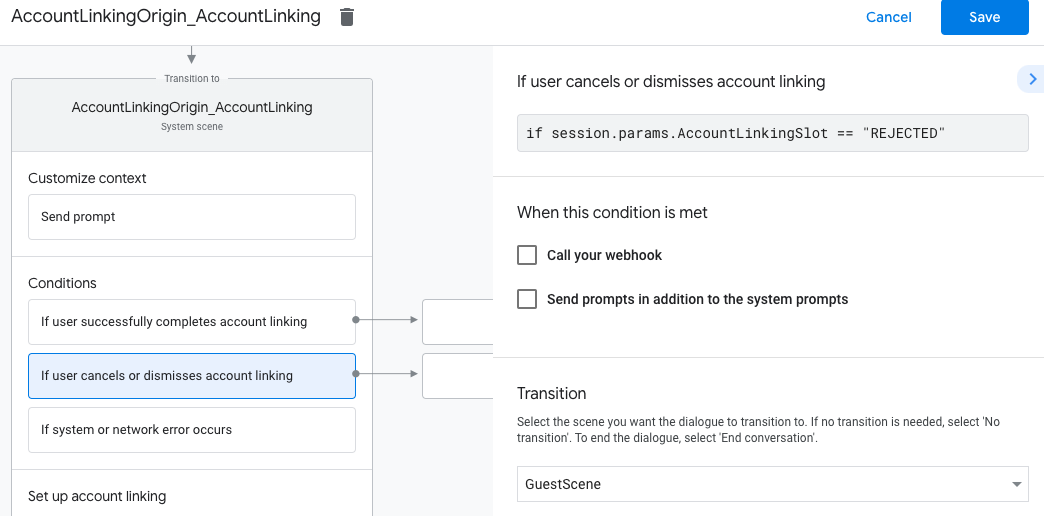

- En Condiciones, haz clic en Si el usuario cancela o descarta la vinculación de la cuenta.

- Configura cómo debe continuar el flujo si el usuario no acepta vincular su cuenta. Por ejemplo, envía un mensaje de confirmación y redirecciona a escenas que proporcionan funcionalidad que no requiere la vinculación de la cuenta.

- Haz clic en Guardar.

- En Condiciones, haz clic en Si se produce un error del sistema o de la red.

- Configura cómo debe continuar el flujo si no se puede completar el flujo de vinculación de cuentas debido a errores del sistema o de red. Por ejemplo, envía un mensaje de confirmación y redirecciona a escenas que proporcionan funcionalidad que no requiere la vinculación de la cuenta.

- Haz clic en Guardar.

Cómo controlar las solicitudes de acceso a los datos

Si la solicitud del Asistente contiene un token de acceso, primero verifica que el token de acceso sea válido (y no haya vencido) y, luego, recupera la cuenta de usuario asociada de tu base de datos.