Esta guía te ayuda a comprender el impacto y los cambios necesarios en tu complemento que se introdujeron cuando Chrome dejó de admitir las cookies de terceros.

Descripción general

El 4 de enero de 2024, Chrome presentó la Protección contra seguimiento, que restringe el acceso de los sitios web a las cookies de terceros (3P) de forma predeterminada, para el 1% de los usuarios. A principios de 2025, Chrome espera retirar por completo las cookies de terceros.

Al menos dos recorridos del usuario se ven afectados en los complementos de Classroom:

- El flujo de inicio de sesión único (SSO) de Google

- El lanzamiento de usuarios en pestañas nuevas

SSO de Google

Durante el flujo de SSO de Google, se dirige a los usuarios a un diálogo para que accedan a su Cuenta de Google y den su consentimiento para compartir datos.

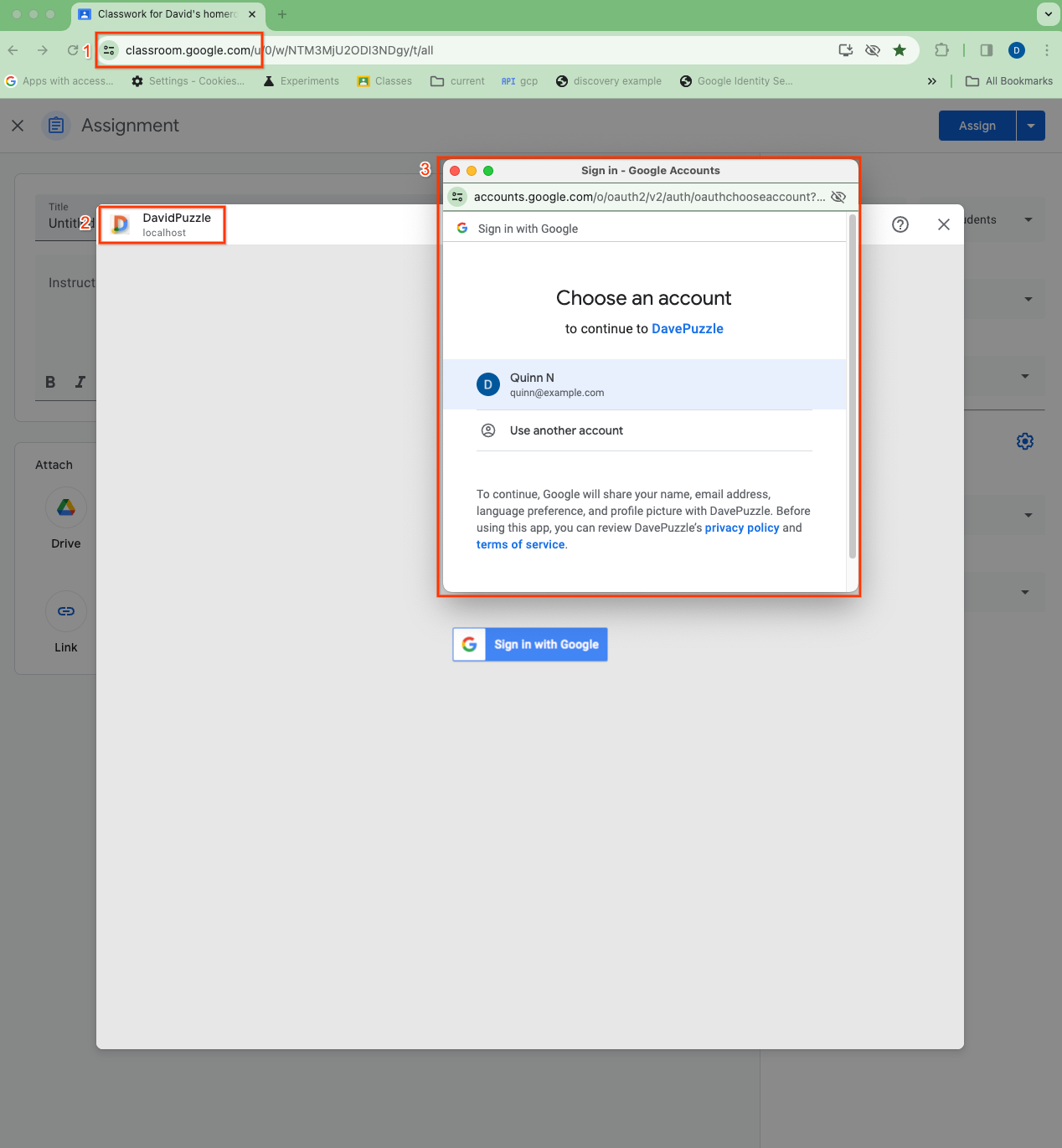

Figura 1: Visualización de los tres contextos de cookies diferentes durante el SSO desde un iframe: (1) la app de Classroom de nivel superior, (2) el iframe incorporado de terceros (DavidPuzzle en localhost en este caso) y (3) el diálogo de OAuth de nivel superior.

En una implementación típica de complementos, se establece una cookie de sesión cuando se completa este proceso de acceso. Se vuelve a cargar el iframe del complemento, que está en un contexto incorporado, ahora con la cookie de sesión, lo que permite que el usuario acceda a su sesión autenticada. Sin embargo, cuando se inhabilitan las cookies de terceros, los sitios en un contexto incorporado, como los iframes de complementos, no pueden acceder a las cookies de sus respectivos contextos de nivel superior. En el caso de los complementos de Classroom, el usuario no puede acceder a su sesión autenticada y se queda atascado en un bucle de acceso.

Para las implementaciones que establecen la cookie de sesión en el contexto de iframe incorporado, este problema se puede mitigar con la API de CHIPS, que permite que los sitios incorporados establezcan y accedan a cookies particionadas (cookies con clave en el incorporador y el dominio incorporado). Sin embargo, las implementaciones que establecen la cookie de sesión en el contexto de nivel superior del diálogo de acceso no pueden acceder a la cookie no particionada en el iframe, lo que impide el acceso.

Pestañas nuevas

Por motivos similares, si un usuario tiene una sesión autenticada basada en cookies en un iframe de complemento y el iframe inicia al usuario en una nueva pestaña de nivel superior para una actividad, la pestaña de nivel superior no puede acceder a la cookie de sesión particionada desde el iframe. Esto impide que el estado de la sesión del iframe persista en la actividad de la pestaña nueva y podría obligar al usuario a acceder de nuevo en la pestaña nueva, por ejemplo. La API de CHIPS no puede resolver este problema por diseño; no se puede acceder a las cookies de iframe particionadas en un contexto de nivel superior.

Acciones del desarrollador

Debes tener en cuenta algunas acciones para asegurarte de que tu complemento siga funcionando según lo previsto a medida que Chrome retira las cookies de terceros.

- Audita el uso de cookies de terceros en los recorridos críticos del usuario de tu complemento. Más específicamente, realiza pruebas con las cookies de terceros inhabilitadas para evaluar el impacto en tu implementación específica.

Explora la API de Storage Access. Para todas las implementaciones de complementos, te recomendamos que explores la API de Storage Access (SAA). La SAA permite que los iframes accedan a sus cookies fuera del contexto del iframe. La SAA está disponible en Chrome hoy y es compatible con la app de Classroom.

Habilita FedCM. Además, si usas GIS, la biblioteca de Acceder con Google, la guía oficial del equipo de Identity es habilitar FedCM. Esto no reemplaza las capacidades de las cookies de terceros, pero, con el tiempo, será obligatorio en GIS como parte de la baja de las cookies de terceros. FedCM está disponible en Chrome hoy y es compatible con Classroom, pero el comportamiento y las funciones aún están en desarrollo y abiertos a comentarios.

Migra a GIS. Si usas la biblioteca GSIv2 obsoleta, también conocida como la biblioteca de Acceder con Google, te recomendamos que migres a GIS, ya que no está claro si se admitirá GSIv2 en el futuro.

Solicita un retraso en la prueba de baja. Chrome ofrece una prueba de baja para permitir que los casos de uso que no sean publicitarios retrasen los efectos de la baja de las cookies de terceros . Si se acepta, recibirás un token que podrás usar en tu complemento para mantener habilitadas las cookies de terceros para tu origen hasta 2024, mientras migras a una solución a largo plazo como la SAA. Después de presentar la solicitud, se te pedirá que proporciones un ID o un vínculo de error para un informe de falla. Nuestro equipo ya presentó este error para los complementos de Classroom, y puedes proporcionar este error.