Questa guida ti aiuta a comprendere l'impatto e le modifiche necessarie al tuo componente aggiuntivo introdotte dalla fine del supporto dei cookie di terze parti da parte di Chrome.

Panoramica

Il 4 gennaio 2024, Chrome ha introdotto la Protezione antitracciamento, che limita l'accesso dei siti web ai cookie di terze parti (3P) per impostazione predefinita all'1% degli utenti. All'inizio del 2025, Chrome prevede di eliminare completamente i cookie di terze parti.

Almeno due percorsi utente sono interessati nei componenti aggiuntivi di Classroom:

- Il flusso del Single Sign-On (SSO) Google

- Avvio degli utenti in nuove schede

SSO Google

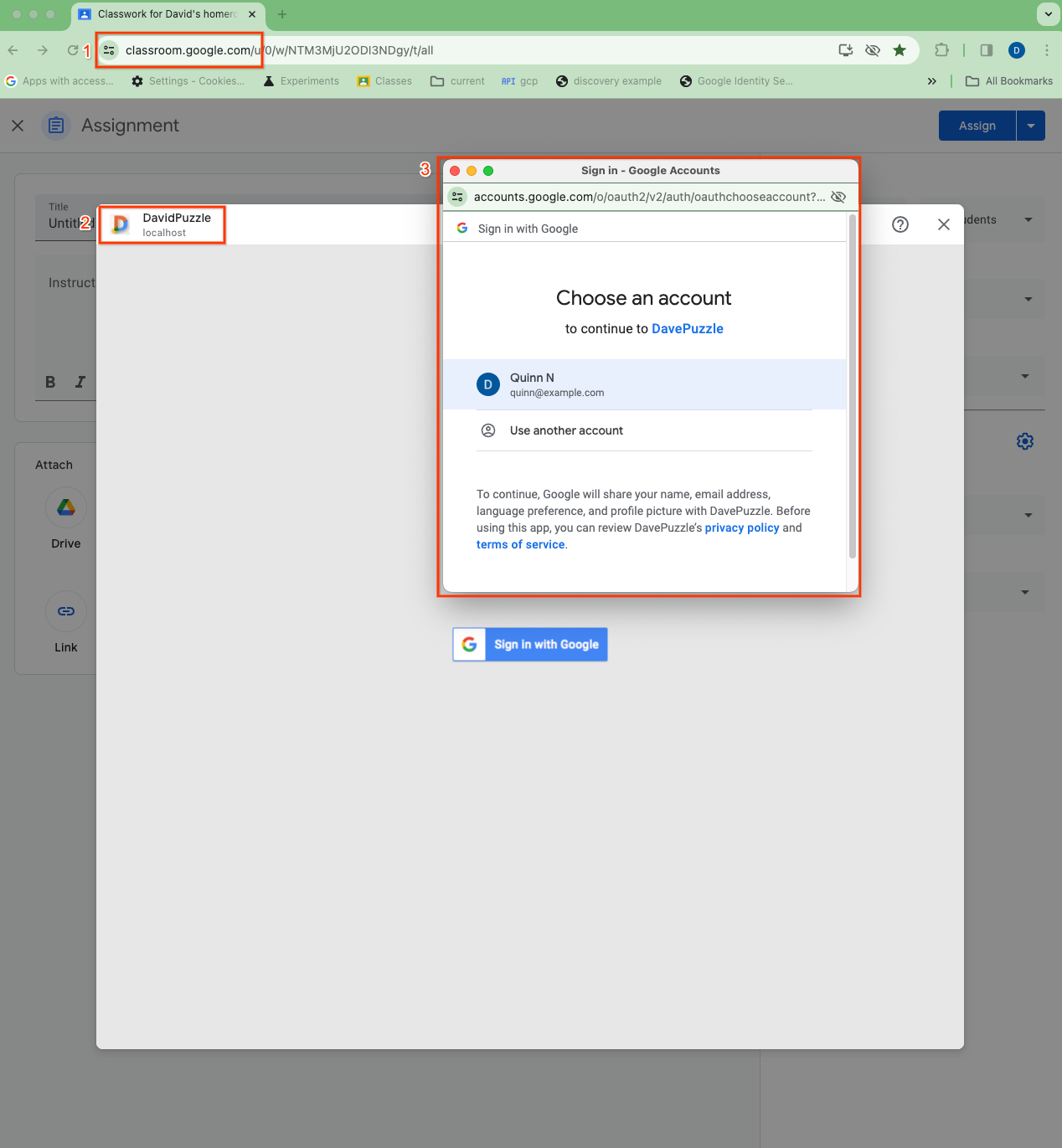

Durante il flusso SSO di Google, gli utenti vengono indirizzati a una finestra di dialogo per accedere al proprio Account Google e acconsentire alla condivisione dei dati.

Figura 1. Visualizzazione dei tre diversi contesti dei cookie durante l'SSO all'interno di un iframe: (1) l'app Classroom di primo livello, (2) l'iframe incorporato di terze parti (DavidPuzzle su localhost in questo caso) e (3) la finestra di dialogo OAuth di primo livello.

In una tipica implementazione di un componente aggiuntivo, un cookie di sessione viene impostato al termine di questa procedura di accesso. L'iframe del componente aggiuntivo, che si trova in un contesto incorporato, viene ricaricato, ora con il cookie di sessione, consentendo all'utente di accedere alla sessione autenticata. Tuttavia, quando i cookie di terze parti sono disattivati, i siti in un contesto incorporato come gli iframe dei componenti aggiuntivi non possono accedere ai cookie dei rispettivi contesti di livello superiore. Per i componenti aggiuntivi di Classroom, l'utente non riesce ad accedere alla sessione autenticata e rimane bloccato in un ciclo di accesso.

Per le implementazioni che impostano il cookie di sessione nel contesto dell'iframe incorporato, questo problema può essere mitigato dall'API CHIPS, che consente ai siti incorporati di impostare e accedere ai cookie partizionati (cookie con chiave sia per l'incorporatore che per il dominio incorporato). Tuttavia, le implementazioni che impostano il cookie di sessione nel contesto di primo livello della finestra di dialogo di accesso non possono accedere al cookie non partizionato nell'iframe, impedendo l'accesso.

Nuove schede

Per motivi simili, se un utente ha una sessione autenticata basata su cookie in un iframe del componente aggiuntivo e l'iframe avvia l'utente in una nuova scheda di primo livello per un'attività, la scheda di primo livello non può accedere al cookie di sessione partizionato dall'iframe. Ciò impedisce allo stato della sessione iframe di persistere nell'attività della nuova scheda e potrebbe forzare l'utente ad accedere di nuovo nella nuova scheda, ad esempio. L'API CHIPS non è in grado di risolvere questo problema, per progettazione; i cookie iframe partizionati non sono accessibili in un contesto di primo livello.

Azioni dello sviluppatore

Per assicurarti che il tuo componente aggiuntivo continui a funzionare come previsto man mano che Chrome ritira i cookie di terze parti, ti consigliamo di prendere in considerazione alcune azioni.

- Controlla l'utilizzo dei cookie di terze parti nei percorsi degli utenti critici del tuo componente aggiuntivo. Più in particolare, esegui test con i cookie di terze parti disattivati per valutare l'impatto per la tua implementazione specifica.

Esplora l'API Storage Access. Per tutte le implementazioni dei componenti aggiuntivi, ti consigliamo di esplorare l'API Storage Access (SAA). SAA consente agli iframe di accedere ai propri cookie al di fuori del contesto dell'iframe. SAA è disponibile oggi in Chrome ed è supportata dall'app Classroom.

Attiva FedCM. Inoltre, se utilizzi GIS, la libreria Accedi con Google, le indicazioni ufficiali del team Identity sono di attivare FedCM. Non sostituisce le funzionalità dei cookie di terze parti, ma alla fine sarà necessario in GIS nell'ambito del ritiro dei cookie di terze parti. FedCM è disponibile in Chrome oggi ed è supportato in Classroom, ma il comportamento e le funzionalità sono ancora in fase di sviluppo e aperti ai feedback.

Esegui la migrazione a GIS. Se utilizzi la libreria GSIv2 ritirata, nota anche come libreria Accedi con Google, ti consigliamo vivamente di eseguire la migrazione a GIS, in quanto il supporto di GSIv2 in futuro non è chiaro.

Richiedere un ritardo della prova relativa al ritiro. Chrome offre una prova di ritiro definitivo per consentire ai casi d'uso non pubblicitari di ritardare gli effetti del ritiro dei cookie di terze parti. Se la richiesta viene accettata, ti verrà fornito un token che potrai utilizzare nel tuo componente aggiuntivo per mantenere attivi i cookie di terze parti per la tua origine fino al 2024, durante la migrazione a una soluzione a lungo termine come SAA. Dopo aver presentato la richiesta, ti verrà chiesto di fornire un ID bug o un link per una segnalazione di interruzione. Il nostro team ha già registrato questo problema per i componenti aggiuntivi di Classroom e puoi fornire questo bug.