Bu kılavuz, Chrome'un üçüncü taraf çerezleri için desteği sonlandırmasıyla eklentinizde yapılması gereken değişiklikleri ve bu değişikliğin etkisini anlamanıza yardımcı olur.

Genel Bakış

Chrome, 4 Ocak 2024'te kullanıcıların% 1'i için web sitesi erişimini varsayılan olarak üçüncü taraf (3P) çerezleriyle kısıtlayan İzlemeye Karşı Koruma özelliğini kullanıma sundu. Chrome, 2025'in başlarında üçüncü taraf çerezlerinin kullanımını tamamen sonlandırmayı planlıyor.

Classroom eklentilerinde en az iki kullanıcı yolculuğu etkilenir:

- Google tek oturum açma (TOA) akışı

- Kullanıcıları yeni sekmelere yönlendirme

Google TOA

Google TOA akışı sırasında kullanıcılar, Google Hesaplarında oturum açmak ve veri paylaşımına izin vermek için bir iletişim kutusuna yönlendirilir.

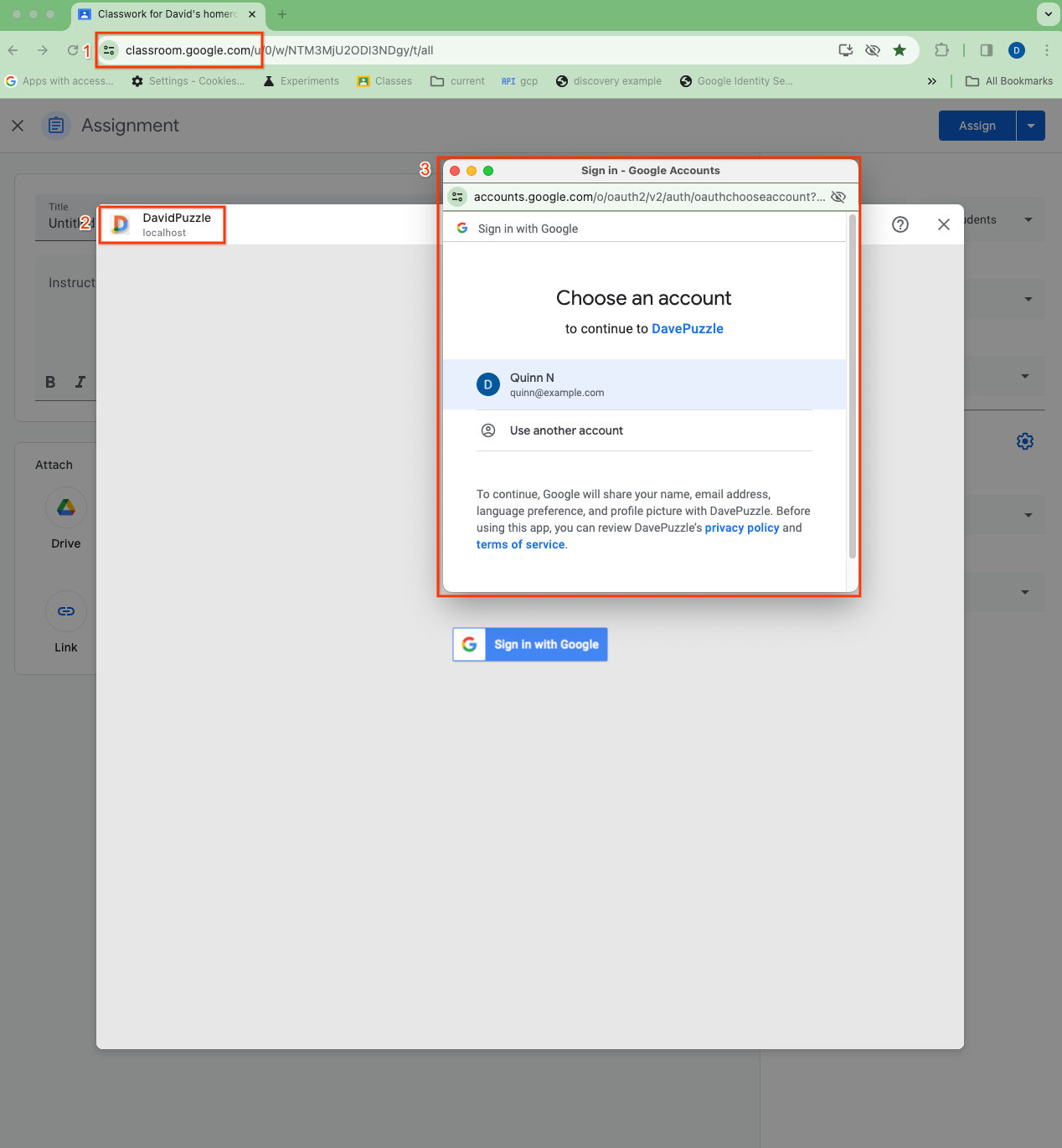

Şekil 1. SSO sırasında bir iFrame'den gelen üç farklı çerez bağlamının görselleştirilmesi: (1) üst düzey Classroom uygulaması, (2) yerleştirilmiş üçüncü taraf iFrame'i (bu durumda localhost'taki DavidPuzzle) ve (3) üst düzey OAuth iletişim kutusu.

Tipik bir eklenti uygulamasında, bu oturum açma işlemi tamamlandığında bir oturum çerezi ayarlanır. Yerleştirilmiş bağlamda bulunan eklenti iframe'i, oturum çereziyle birlikte yeniden yüklenir. Böylece kullanıcı, kimliği doğrulanmış oturumuna erişebilir. Ancak 3. taraf çerezleri devre dışı bırakıldığında, eklenti iframe'leri gibi yerleştirilmiş bağlamlardaki siteler, kendi üst düzey bağlamlarındaki çerezlere erişemez. Classroom eklentilerinde kullanıcı, kimliği doğrulanmış oturumuna erişemiyor ve oturum açma döngüsüne takılıyor.

Oturum çerezini yerleştirilmiş iFrame bağlamında ayarlayan uygulamalarda bu sorun, yerleştirilmiş sitelerin bölümlenmiş çerezleri (hem yerleştiren hem de yerleştirilmiş alan adına göre anahtarlanmış çerezler) ayarlamasına ve bunlara erişmesine olanak tanıyan CHIPS API ile azaltılabilir. Ancak oturum çerezini oturum açma iletişim kutusunun üst düzey bağlamında ayarlayan uygulamalar, iFrame'deki bölümlenmemiş çereze erişemez ve oturum açma işlemi engellenir.

Yeni sekmeler

Benzer nedenlerle, bir kullanıcının eklenti iframe'inde çerez tabanlı kimliği doğrulanmış bir oturumu varsa ve iframe, kullanıcıyı bir etkinlik için yeni bir üst düzey sekmeye yönlendiriyorsa üst düzey sekme, iframe'deki bölümlenmiş oturum çerezine erişemez. Bu durum, iFrame oturum durumunun yeni sekme etkinliğinde kalıcı olmasını engeller ve kullanıcıyı yeni sekmede tekrar oturum açmaya zorlayabilir. CHIPS API, tasarım gereği bu sorunu çözemez. Bölümlendirilmiş iframe çerezlerine üst düzey bağlamda erişilemez.

Geliştirici işlemleri

Chrome, üçüncü taraf çerezlerini kullanımdan kaldırırken eklentinizin beklendiği gibi çalışmaya devam etmesini sağlamak için göz önünde bulundurmanız gereken birkaç işlem vardır.

- Eklentinizin kritik kullanıcı yolculuklarında üçüncü taraf çerez kullanımını denetleyin. Daha da önemlisi, üçüncü taraf çerezleri devre dışı bırakılmışken test yaparak belirli uygulamanız üzerindeki etkiyi değerlendirin.

Storage Access API'yi keşfedin. Tüm eklenti uygulamaları için Storage Access API'yi (SAA) incelemenizi öneririz. SAA, iframe'lerin iframe bağlamı dışındaki çerezlerine erişmesine olanak tanır. SAA, Chrome'da kullanılabilir ve Classroom uygulaması tarafından desteklenir.

FedCM'yi etkinleştirin. Ayrıca, Google ile oturum açma kitaplığı olan GIS'i kullanıyorsanız Kimlik Ekibi'nin resmi yönergesi FedCM'ye kaydolmanızdır. Bu, üçüncü taraf çerezlerinin özelliklerinin yerini almaz ancak üçüncü taraf çerezlerinin desteğinin sonlandırılması kapsamında GIS'te zorunlu hale gelir. FedCM, Chrome'da kullanılabilir ve Classroom'da desteklenir. Ancak davranış ve özellikler hâlâ geliştirme aşamasındadır ve geri bildirimlere açıktır.

GIS'e geçiş yapın. Google ile oturum açma kitaplığı olarak da bilinen, desteği sonlandırılmış GSIv2 kitaplığını kullanıyorsanız GSIv2'nin gelecekteki desteği net olmadığından GIS'e geçmeniz önemle tavsiye edilir.

Sonlanan özellik denemesi için gecikme başvurusunda bulunun. Chrome, reklamcılık dışı kullanım alanlarının üçüncü taraf çerezlerinin desteğinin sonlandırılmasının etkilerini geciktirmesine olanak tanıyan bir sonlanan özellik denemesi sunuyor. Kabul ederseniz 2024'e kadar kaynağınız için 3. taraf çerezlerini etkin tutmak üzere eklentinizde kullanabileceğiniz bir jeton verilir. Bu sırada SAA gibi uzun vadeli bir çözüme geçiş yapabilirsiniz. Başvurduktan sonra, hata kimliği veya bozulma raporu bağlantısı sağlamanız istenir. Ekibimiz bu sorunu Classroom eklentileri için zaten bildirdi. Bu hatayı sağlayabilirsiniz.