Este guia ajuda você a entender o impacto e as mudanças necessárias no seu complemento introduzidas pelo fim do suporte do Chrome para cookies de terceiros.

Visão geral

Em 4 de janeiro de 2024, o Chrome lançou a Proteção antirrastreamento, que restringe o acesso de sites a cookies de terceiros (3P) por padrão para 1% dos usuários. No início de 2025, o Chrome espera desativar completamente os cookies de terceiros.

Pelo menos duas jornadas do usuário são afetadas nos complementos do Google Sala de Aula:

- O fluxo de logon único (SSO) do Google

- Abrir usuários em novas guias

SSO do Google

Durante o fluxo do SSO do Google, os usuários são direcionados a uma caixa de diálogo para fazer login na Conta do Google e autorizar o compartilhamento de dados.

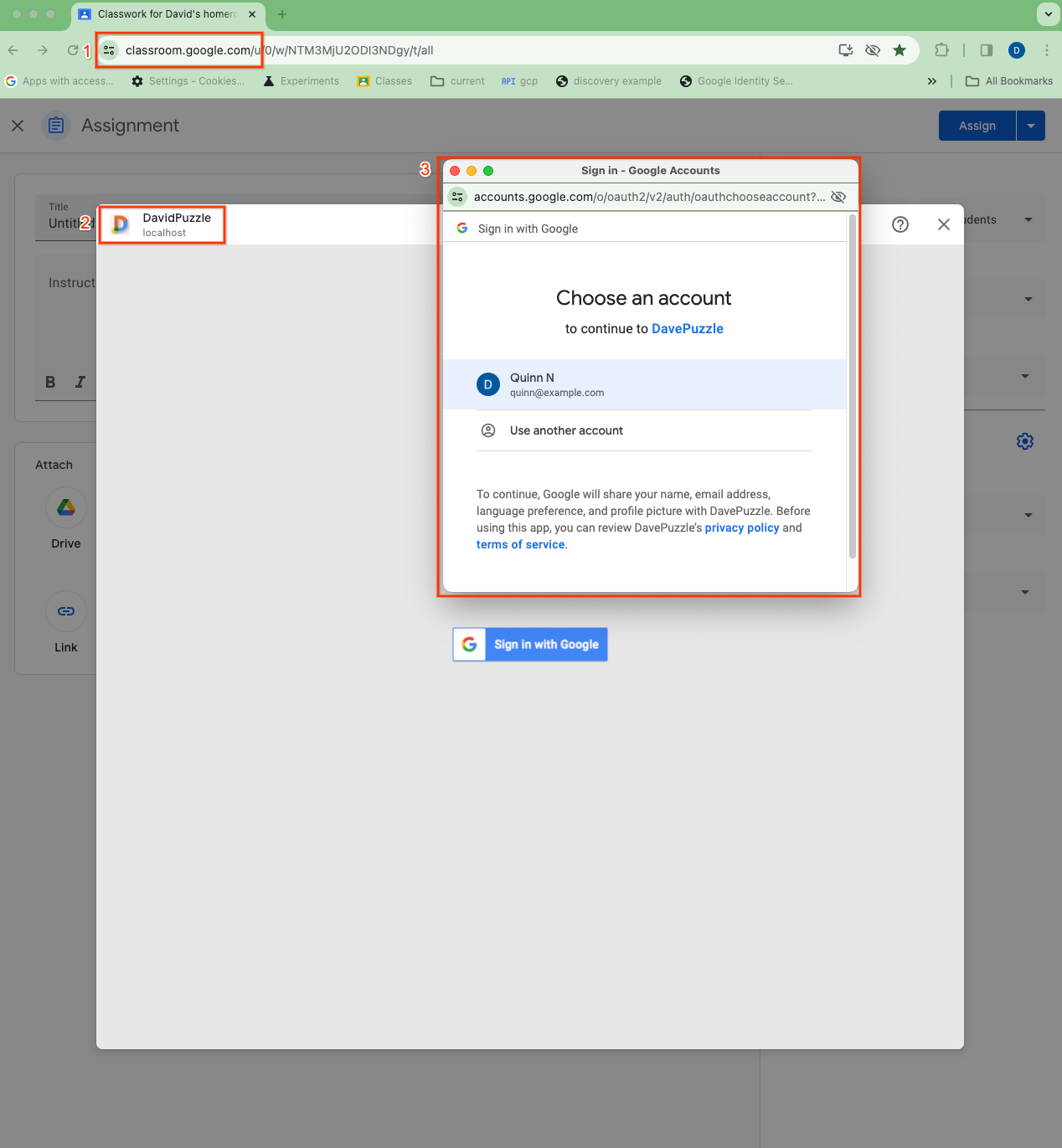

Figura 1. Visualização dos três contextos de cookies diferentes durante o SSO em um iframe: (1) o app Sala de Aula de nível superior, (2) o iframe incorporado de terceiros (DavidPuzzle em localhost neste caso) e (3) a caixa de diálogo OAuth de nível superior.

Em uma implementação típica de complemento, um cookie de sessão é definido na conclusão desse processo de login. O iframe do complemento, que está em um contexto incorporado, é recarregado, agora com o cookie de sessão, permitindo que o usuário acesse a sessão autenticada. No entanto, quando os cookies de terceiros são desativados, os sites em um contexto incorporado, como iframes de complementos, não podem acessar cookies dos respectivos contextos de nível superior. Para complementos do Google Sala de Aula, o usuário não consegue acessar a sessão autenticada e fica preso em um loop de login.

Para implementações que definem o cookie de sessão no contexto do iframe incorporado, esse problema pode ser atenuado pela API CHIPS, que permite que sites incorporados definam e acessem cookies particionados (cookies com chave no incorporador e no domínio incorporado). No entanto, as implementações que definem o cookie de sessão no contexto de nível superior da caixa de diálogo de login não conseguem acessar o cookie não particionado no iframe, impedindo o login.

Novas guias

Por motivos semelhantes, se um usuário tiver uma sessão autenticada baseada em cookies em um iframe de complemento e o iframe iniciar o usuário em uma nova guia de nível superior para uma atividade, a guia de nível superior não poderá acessar o cookie de sessão particionado do iframe. Isso impede que o estado da sessão do iframe persista na atividade da nova guia e pode forçar o usuário a fazer login novamente na nova guia, por exemplo. A API CHIPS não consegue resolver esse problema por design. Os cookies de iframe particionados são inacessíveis em um contexto de nível superior.

Ações do desenvolvedor

Há algumas ações que você precisa considerar para garantir que seu complemento continue funcionando conforme o esperado à medida que o Chrome desativa os cookies de terceiros.

- Audite o uso de cookies de terceiros nas jornadas essenciais do usuário do seu complemento. Mais especificamente, teste com cookies de terceiros desativados para avaliar o impacto na sua implementação específica.

Conheça a API Storage Access. Para todas as implementações de complementos, recomendamos que você conheça a API Storage Access (SAA). A SAA permite que os iframes acessem os cookies fora do contexto do iframe. O SAA já está disponível no Chrome e é compatível com o app Google Sala de Aula.

Ative o FedCM. Além disso, se você usa o GIS, a biblioteca "Fazer login com o Google", a orientação oficial da equipe de identidade é ativar o FedCM. Isso não substitui os recursos de cookies de terceiros, mas será necessário no GIS como parte da descontinuação desses cookies. O FedCM já está disponível no Chrome e é compatível com a Sala de Aula, mas o comportamento e os recursos ainda estão em desenvolvimento e abertos a feedback.

Migrar para o GIS. Se você usa a biblioteca GSIv2 descontinuada, também conhecida como biblioteca Google Sign-In, recomendamos migrar para GIS, já que o suporte para GSIv2 no futuro não está claro.

Solicitar um atraso no teste de suspensão. O Chrome está oferecendo um teste de descontinuação para permitir que casos de uso que não sejam de publicidade atrasem os efeitos da descontinuação de cookies de terceiros. Se aceito, você vai receber um token que pode usar no complemento para manter os cookies de terceiros ativados na sua origem até 2024, enquanto migra para uma solução de longo prazo, como o SAA. Depois de fazer a inscrição, você vai precisar fornecer um ID de bug ou um link para um relatório de falha. Nossa equipe já fez isso para os complementos do Google Sala de Aula. Você pode fornecer este bug.