In dieser Anleitung erfahren Sie, welche Auswirkungen die Einstellung der Unterstützung von Drittanbieter-Cookies in Chrome auf Ihr Add-on hat und welche Änderungen erforderlich sind.

Übersicht

Am 4. Januar 2024 wurde in Chrome der Schutz vor Tracking eingeführt. Damit wird der Zugriff von Websites auf Drittanbieter-Cookies standardmäßig für 1% der Nutzer eingeschränkt. Anfang 2025 sollen Drittanbieter-Cookies in Chrome vollständig eingestellt werden.

In Classroom-Add-ons sind mindestens zwei Nutzerpfade betroffen:

- Google-SSO-Ablauf

- Nutzer in neuen Tabs starten

Google-SSO

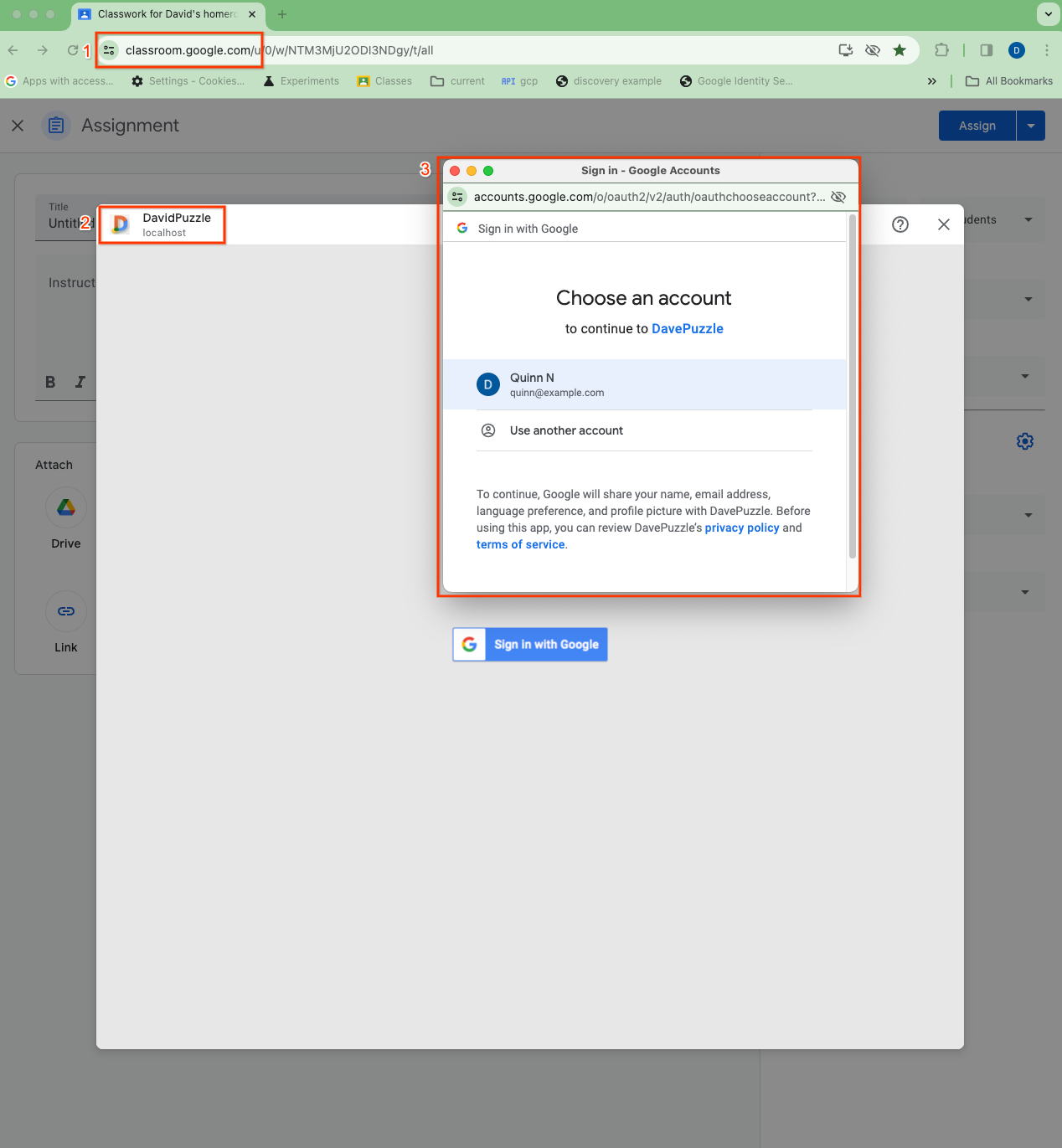

Während des Google-SSO-Ablaufs werden Nutzer zu einem Dialogfeld weitergeleitet, in dem sie sich in ihrem Google-Konto anmelden und der Datenfreigabe zustimmen können.

Abbildung 1. Visualisierung der drei verschiedenen Cookie-Kontexte während des SSO in einem iFrame: (1) die Classroom-App auf oberster Ebene, (2) das eingebettete Drittanbieter-iFrame (in diesem Fall DavidPuzzle auf localhost) und (3) der OAuth-Dialog auf oberster Ebene.

Bei einer typischen Add-on-Implementierung wird am Ende dieses Anmeldevorgangs ein Sitzungscookie gesetzt. Das Add-on-iFrame, das sich in einem eingebetteten Kontext befindet, wird neu geladen, jetzt mit dem Sitzungscookie. So kann der Nutzer auf seine authentifizierte Sitzung zugreifen. Wenn Drittanbieter-Cookies jedoch deaktiviert sind, können Websites in einem eingebetteten Kontext wie Add-on-iFrames nicht auf Cookies aus ihren jeweiligen Kontexten der obersten Ebene zugreifen. Bei Classroom-Add-ons kann der Nutzer nicht auf seine authentifizierte Sitzung zugreifen und bleibt in einer Anmeldeschleife hängen.

Bei Implementierungen, bei denen das Sitzungscookie im Kontext des eingebetteten iFrames festgelegt wird, kann dieses Problem durch die CHIPS API behoben werden. Mit dieser API können eingebettete Websites partitionierte Cookies festlegen und darauf zugreifen. Diese Cookies werden sowohl für die Einbettungs- als auch für die eingebettete Domain festgelegt. Bei Implementierungen, bei denen das Sitzungscookie im Kontext der obersten Ebene des Anmeldedialogfelds festgelegt wird, kann jedoch nicht auf das nicht partitionierte Cookie im iFrame zugegriffen werden, was die Anmeldung verhindert.

Neue Tabs

Aus ähnlichen Gründen kann auf der Tab-Ebene nicht auf das partitionierte Sitzungscookie aus dem iFrame zugegriffen werden, wenn ein Nutzer eine cookiebasierte authentifizierte Sitzung in einem Add-on-iFrame hat und das iFrame den Nutzer auf einem neuen Tab der obersten Ebene für eine Aktivität startet. Dadurch wird verhindert, dass der Sitzungsstatus des iFrames in die Aktivität des neuen Tabs übernommen wird. Der Nutzer muss sich dann möglicherweise im neuen Tab noch einmal anmelden. Die CHIPS API kann dieses Problem nicht beheben, da partitionierte iframe-Cookies in einem Kontext der obersten Ebene nicht zugänglich sind.

Entwickleraktionen

Es gibt einige Maßnahmen, die Sie ergreifen sollten, damit Ihr Add-on weiterhin wie vorgesehen funktioniert, wenn Chrome Drittanbieter-Cookies einstellt.

- Prüfen Sie die Verwendung von Drittanbieter-Cookies in den wichtigen Nutzeraktionen Ihres Add-ons. Führen Sie Tests mit deaktivierten Drittanbieter-Cookies durch, um die Auswirkungen auf Ihre spezifische Implementierung zu bewerten.

Storage Access API Für alle Add-on-Implementierungen empfehlen wir, die Storage Access API (SAA) zu verwenden. Mit SAA können iFrames außerhalb des iFrame-Kontexts auf ihre Cookies zugreifen. SAA ist bereits in Chrome verfügbar und wird von der Classroom App unterstützt.

FedCM aktivieren. Wenn Sie GIS, die Bibliothek „Über Google anmelden“, verwenden, empfiehlt das Identity-Team, FedCM zu aktivieren. Dadurch werden die Funktionen von Drittanbieter-Cookies nicht ersetzt, aber es wird im Rahmen der Einstellung von Drittanbieter-Cookies in GIS erforderlich sein. FedCM ist derzeit in Chrome verfügbar und wird in Classroom unterstützt. Verhalten und Funktionen sind jedoch noch in der Entwicklung und wir freuen uns über Feedback.

Zu GIS migrieren Wenn Sie die eingestellte GSIv2-Bibliothek (auch bekannt als Google Log-in-Bibliothek) verwenden, empfehlen wir dringend, zu GIS zu migrieren, da die Unterstützung für GSIv2 in Zukunft unklar ist.

Verzögerung des Einstellungszeitraums beantragen Chrome bietet einen Test zur Einstellung an, damit nicht werbebezogene Anwendungsfälle die Auswirkungen der Einstellung von Drittanbieter-Cookies verzögern können. Wenn Ihr Antrag genehmigt wird, erhalten Sie ein Token, das Sie in Ihrem Add-on verwenden können, um Cookies von Drittanbietern für Ihren Ursprung bis 2024 aktiviert zu lassen, während Sie zu einer langfristigen Lösung wie SAA migrieren. Nachdem Sie sich beworben haben, werden Sie aufgefordert, eine Fehler-ID oder einen Link für einen Bericht über eine Unterbrechung anzugeben. Unser Team hat diesen Fehler bereits für Classroom-Add-ons gemeldet. Hier finden Sie den entsprechenden Fehlerbericht.