Il tipo Collegamento OAuth supporta due flussi OAuth 2.0 standard di settore, i flussi implicito e codice di autorizzazione.

Nel flusso del codice implicito, Google apre il tuo endpoint di autorizzazione nel browser dell'utente. Dopo aver eseguito l'accesso, restituisci a Google un token di accesso di lunga durata. Questo token di accesso è ora incluso in ogni richiesta inviata dall'assistente alla tua azione.

Nel flusso del codice di autorizzazione, sono necessari due endpoint:

- L'endpoint di autorizzazione, che è responsabile della presentazione dell'interfaccia utente di accesso agli utenti che non hanno ancora eseguito l'accesso, nonché della registrazione del consenso all'accesso richiesto sotto forma di codice di autorizzazione di breve durata.

- L'endpoint token scambio, che è responsabile di due tipi di scambi:

- Scambia un codice di autorizzazione con un token di aggiornamento di lunga durata e un token di accesso di breve durata. Questo scambio avviene quando l'utente esegue il flusso di collegamento dell'account.

- Scambia un token di aggiornamento di lunga durata con un token di accesso di breve durata. Questa piattaforma di scambio avviene quando Google ha bisogno di un nuovo token di accesso perché quello scaduto.

Anche se il flusso del codice implicito è più facile da implementare, Google consiglia che i token di accesso emessi utilizzando il flusso implicito non scadano mai, perché l'uso della scadenza del token con il flusso implicito obbliga l'utente a collegare di nuovo il proprio account. Se per motivi di sicurezza è necessaria la scadenza del token, ti consigliamo di utilizzare il flusso del codice di autenticazione.

Implementare il collegamento all'account OAuth

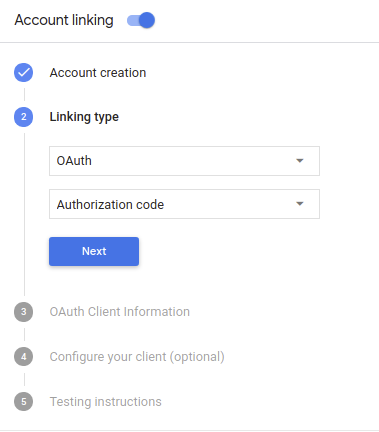

Configurare il progetto

Per configurare il progetto in modo che utilizzi il collegamento OAuth:

- Apri la console Actions e seleziona il progetto che vuoi utilizzare.

- Fai clic sulla scheda Sviluppa e scegli Collegamento dell'account.

- Attiva l'opzione accanto a Collegamento degli account.

- Nella sezione Creazione account, seleziona No, voglio consentire la creazione di account solo sul mio sito web.

In Tipo di collegamento, seleziona OAuth e Codice di autorizzazione.

In Informazioni sul cliente:

- Assegna un valore a ID client emesso da Actions on Google per identificare le richieste provenienti da Google.

- Prendi nota del valore di ID client emesso da Google per le tue azioni;

- Inserisci gli URL per gli endpoint di autorizzazione e scambio di token.

- Fai clic su Salva.

Implementa il server OAuth

An OAuth 2.0 server implementation of the authorization code flow consists of two endpoints, which your service makes available by HTTPS. The first endpoint is the authorization endpoint, which is responsible for finding or obtaining consent from users for data access. The authorization endpoint presents a sign-in UI to your users that aren't already signed in and records consent to the requested access. The second endpoint is the token exchange endpoint, which is used to obtain encrypted strings called tokens that authorize the Action user to access your service.

When your Action needs to call one of your service's APIs, Google uses these endpoints together to get permission from your users to call these APIs on their behalf.

OAuth 2.0 auth code flow session initiated by Google has the following flow:

- Google opens your authorization endpoint in the user's browser. If the flow started on a voice-only device for an Action, Google would transfer the execution to a phone.

The user signs in (if not signed in already) and grants Google permission to access their data with your API if they haven't already granted permission.

Your service creates an authorization code and returns it to Google by redirecting the user's browser back to Google with the authorization code attached to the request.

Google sends the authorization code to your token exchange endpoint, which verifies the authenticity of the code and returns an access token and a refresh token. The access token is a short-lived token that your service accepts as credentials to access APIs. The refresh token is a long-lived token that Google can store and use to acquire new access tokens when they expire.

After the user has completed the account linking flow, every subsequent request sent from the Assistant to your fulfillment webhook contains an access token.

Handle authorization requests

When your Action needs to perform account linking via an OAuth 2.0 authorization code flow, Google sends the user to your authorization endpoint with a request that includes the following parameters:

| Authorization endpoint parameters | |

|---|---|

client_id |

The Google client ID you registered with Google. |

redirect_uri |

The URL to which you send the response to this request. |

state |

A bookkeeping value that is passed back to Google unchanged in the redirect URI. |

scope |

Optional: A space-delimited set of scope strings that specify the data Google is requesting authorization for. |

response_type |

The string code. |

For example, if your authorization endpoint is available at https://myservice.example.com/auth,

a request might look like:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&scope=REQUESTED_SCOPES&response_type=code

For your authorization endpoint to handle sign-in requests, do the following steps:

Verify that the

client_idmatches the Google client ID you registered with Google, and that theredirect_urimatches the redirect URL provided by Google for your service. These checks are important to prevent granting access to unintended or misconfigured client apps.If you support multiple OAuth 2.0 flows, also confirm that the

response_typeiscode.Check if the user is signed in to your service. If the user isn't signed in, complete your service's sign-in or sign-up flow.

Generate an authorization code that Google will use to access your API. The authorization code can be any string value, but it must uniquely represent the user, the client the token is for, and the code's expiration time, and it must not be guessable. You typically issue authorization codes that expire after approximately 10 minutes.

Confirm that the URL specified by the

redirect_uriparameter has the following form:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID

Redirect the user's browser to the URL specified by the

redirect_uriparameter. Include the authorization code you just generated and the original, unmodified state value when you redirect by appending thecodeandstateparameters. The following is an example of the resulting URL:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID?code=AUTHORIZATION_CODE&state=STATE_STRING

Handle token exchange requests

Your service's token exchange endpoint is responsible for two kinds of token exchanges:

- Exchange authorization codes for access tokens and refresh tokens

- Exchange refresh tokens for access tokens

Token exchange requests include the following parameters:

| Token exchange endpoint parameters | |

|---|---|

client_id |

A string that identifies the request origin as Google. This string must be registered within your system as Google's unique identifier. |

client_secret |

A secret string that you registered with Google for your service. |

grant_type |

The type of token being exchanged. Either

authorization_code or refresh_token. |

code |

When grant_type=authorization_code, the code Google

received from either your sign-in or token exchange endpoint. |

redirect_uri |

When grant_type=authorization_code, this parameter is the

URL used in the initial authorization request. |

refresh_token |

When grant_type=refresh_token, the refresh token Google

received from your token exchange endpoint. |

Exchange authorization codes for access tokens and refresh tokens

After the user signs in and your authorization endpoint returns a short-lived authorization code to Google, Google sends a request to your token exchange endpoint to exchange the authorization code for an access token and a refresh token.

For these requests, the value of grant_type is authorization_code, and the value

of code is the value of the authorization code you previously granted to Google.

The following is an example of a request to exchange an authorization code for an

access token and a refresh token:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=authorization_code&code=AUTHORIZATION_CODE&redirect_uri=REDIRECT_URI

To exchange authorization codes for an access token and a refresh token, your

token exchange endpoint responds to POST requests executing the following steps:

- Verify that the

client_ididentifies the request origin as an authorized origin, and that theclient_secretmatches the expected value. - Verify the following:

- The authorization code is valid and not expired, and the client ID specified in the request matches the client ID associated with the authorization code.

- The URL specified by the

redirect_uriparameter is identical to the value used in the initial authorization request.

- If you cannot verify all of the above criteria, return an HTTP

400 Bad Request error with

{"error": "invalid_grant"}as the body. - Otherwise, using the user ID from the authorization code, generate a refresh token and an access token. These tokens can be any string value, but they must uniquely represent the user and the client the token is for, and they must not be guessable. For access tokens, also record the expiration time of the token (typically an hour after you issue the token). Refresh tokens do not expire.

- Return the following JSON object in the body of the HTTPS response:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Google stores the access token and the refresh token for the user and records the expiration of the access token. When the access token expires, Google uses the refresh token to get a new access token from your token exchange endpoint.

Exchange refresh tokens for access tokens

When an access token expires, Google sends a request to your token exchange endpoint to exchange a refresh token for a new access token.

For these requests, the value of grant_type is refresh_token, and the value

of refresh_token is the value of the refresh token you previously granted to Google.

The following is an example of a request to exchange a refresh token for an

access token:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=refresh_token&refresh_token=REFRESH_TOKEN

To exchange a refresh token for an access token, your token exchange endpoint

responds to POST requests executing the following steps:

- Verify that the

client_ididentifies the request origin as Google, and that theclient_secretmatches the expected value. - Verify that the refresh token is valid, and that the client ID specified in the request matches the client ID associated with the refresh token.

- If you cannot verify all of the above criteria, return an HTTP

400 Bad Request error with

{"error": "invalid_grant"}as the body. - Otherwise, use the user ID from the refresh token to generate an access token. These tokens can be any string value, but they must uniquely represent the user and the client the token is for, and they must not be guessable. For access tokens, also record the expiration time of the token (typically an hour after you issue the token).

- Return the following JSON object in the body of the HTTPS

response:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Progettare l'interfaccia utente vocale per il flusso di autenticazione

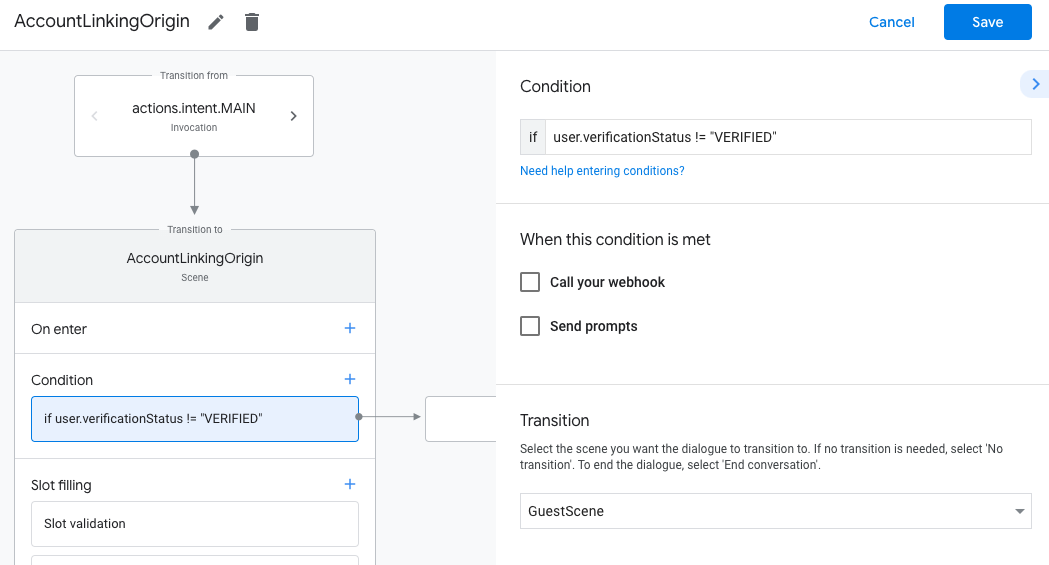

Verifica se l'utente è verificato e avvia il flusso di collegamento degli account

- Apri il progetto Actions Builder nella console Actions.

- Crea una nuova scena per avviare il collegamento dell'account nella tua azione:

- Fai clic su Scene.

- Fai clic sull'icona Aggiungi (+) per aggiungere una nuova scena.

- Nella scena appena creata, fai clic sull'icona Aggiungi add per Condizioni.

- Aggiungi una condizione che verifichi se l'utente associato alla conversazione è un

utente verificato. Se il controllo non va a buon fine, l'Azione non può eseguire il collegamento dell'account

durante la conversazione e deve ripiegare sull'accesso

a funzionalità che non richiedono il collegamento dell'account.

- Nel campo

Enter new expressionin Condizione, inserisci la seguente logica:user.verificationStatus != "VERIFIED" - In Transizione, seleziona una scena che non richiede il collegamento dell'account o una scena che è il punto di accesso alla funzionalità solo per gli ospiti.

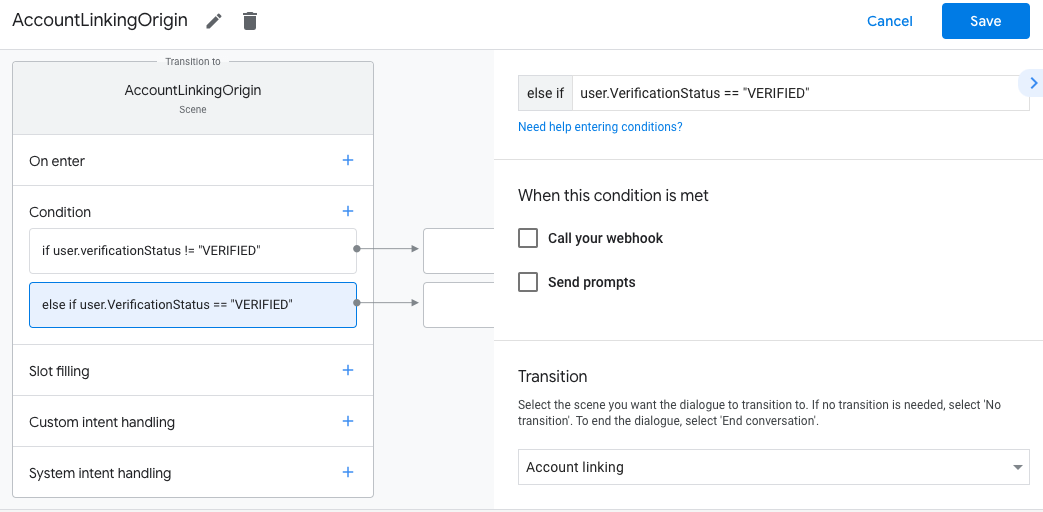

- Nel campo

- Fai clic sull'icona di aggiunta add per Condizioni.

- Aggiungi una condizione per attivare un flusso di collegamento dell'account se l'utente non ha

un'identità associata.

- Nel campo

Enter new expressionin Condizione, inserisci la seguente logica:user.verificationStatus == "VERIFIED" - Nella sezione Transizione, seleziona la scena di sistema Collegamento dell'account.

- Fai clic su Salva.

- Nel campo

Dopo il salvataggio, al progetto viene aggiunta una nuova scena del sistema di collegamento degli account chiamata <SceneName>_AccountLinking.

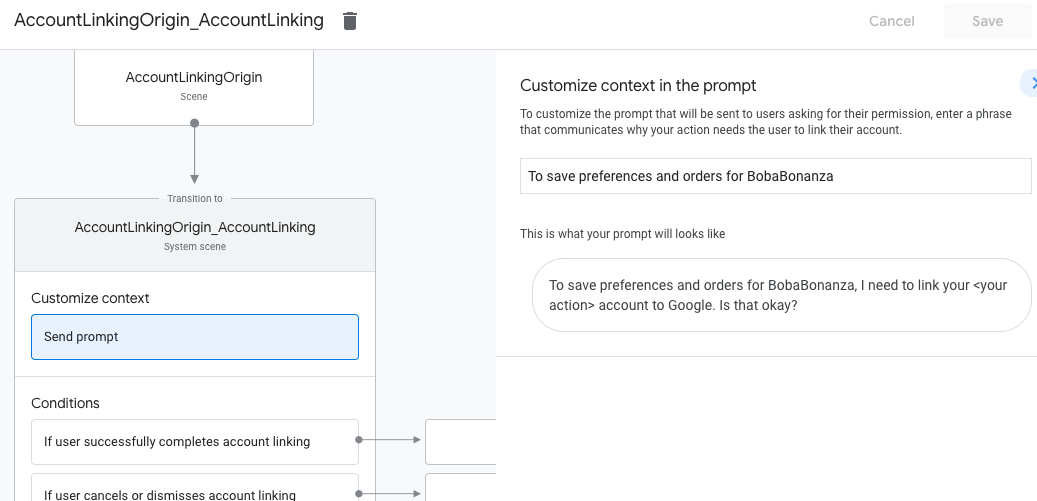

Personalizzare la scena di collegamento degli account

- Nella sezione Scene, seleziona la scena del sistema di collegamento degli account.

- Fai clic su Invia prompt e aggiungi una breve frase per descrivere all'utente perché l'azione deve accedere alla sua identità (ad esempio "Per salvare le tue preferenze").

- Fai clic su Salva.

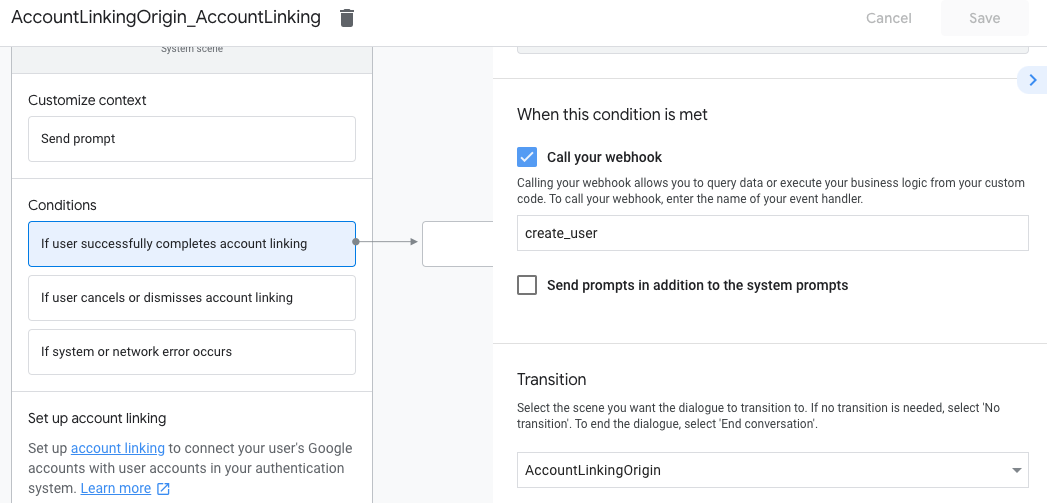

- In Condizioni, fai clic su Se l'utente completa correttamente il collegamento degli account.

- Configura la modalità di avanzamento del flusso se l'utente accetta di collegare il proprio account. Ad esempio, chiama il webhook per elaborare qualsiasi logica di business personalizzata richiesta e torna alla scena di origine.

- Fai clic su Salva.

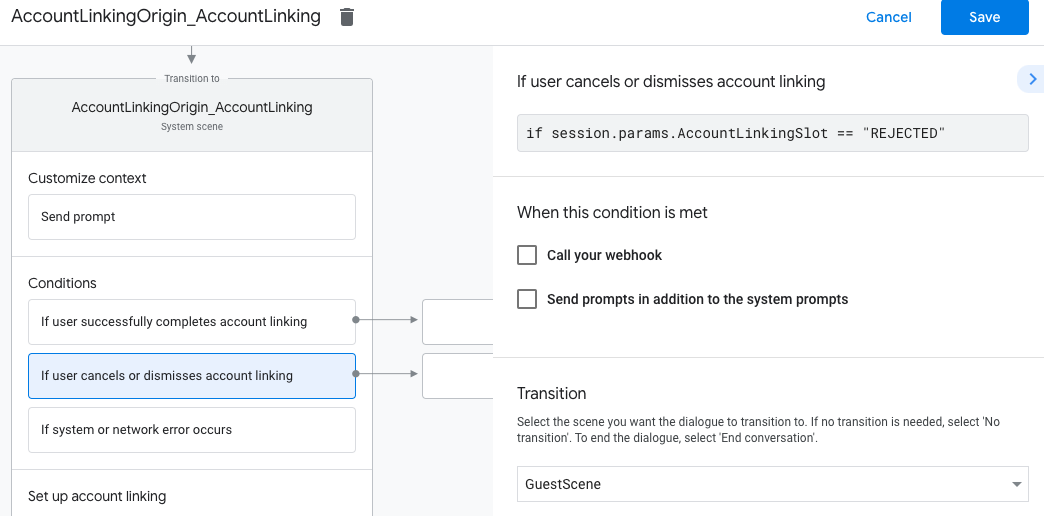

- Nella sezione Condizioni, fai clic su Se l'utente annulla o ignora il collegamento all'account.

- Configura la modalità di procedere del flusso se l'utente non accetta di collegare il proprio account. Ad esempio, invia un messaggio di conferma e reindirizza alle scene che forniscono funzionalità che non richiedono il collegamento dell'account.

- Fai clic su Salva.

- Nella sezione Condizioni, fai clic su Se si verifica un errore di sistema o di rete.

- Configura la modalità di procedere del flusso se il flusso di collegamento dell'account non può essere completato a causa di errori di sistema o di rete. Ad esempio, invia un messaggio di conferma e reindirizza alle scene che forniscono funzionalità che non richiedono il collegamento dell'account.

- Fai clic su Salva.

Gestire le richieste di accesso ai dati

Se la richiesta dell'assistente contiene un token di accesso, verifica innanzitutto che il token di accesso sia valido (e non scaduto), quindi recupera l'account utente associato dal tuo database.