Le type d'association Google Sign-In "simplifié" basé sur OAuth ajoute Google Sign-In à l'association de compte basée sur OAuth. Cela permet aux utilisateurs Google d'associer facilement leur compte par commande vocale, tout en permettant l'association de compte pour les utilisateurs qui se sont inscrits à votre service avec une identité non Google.

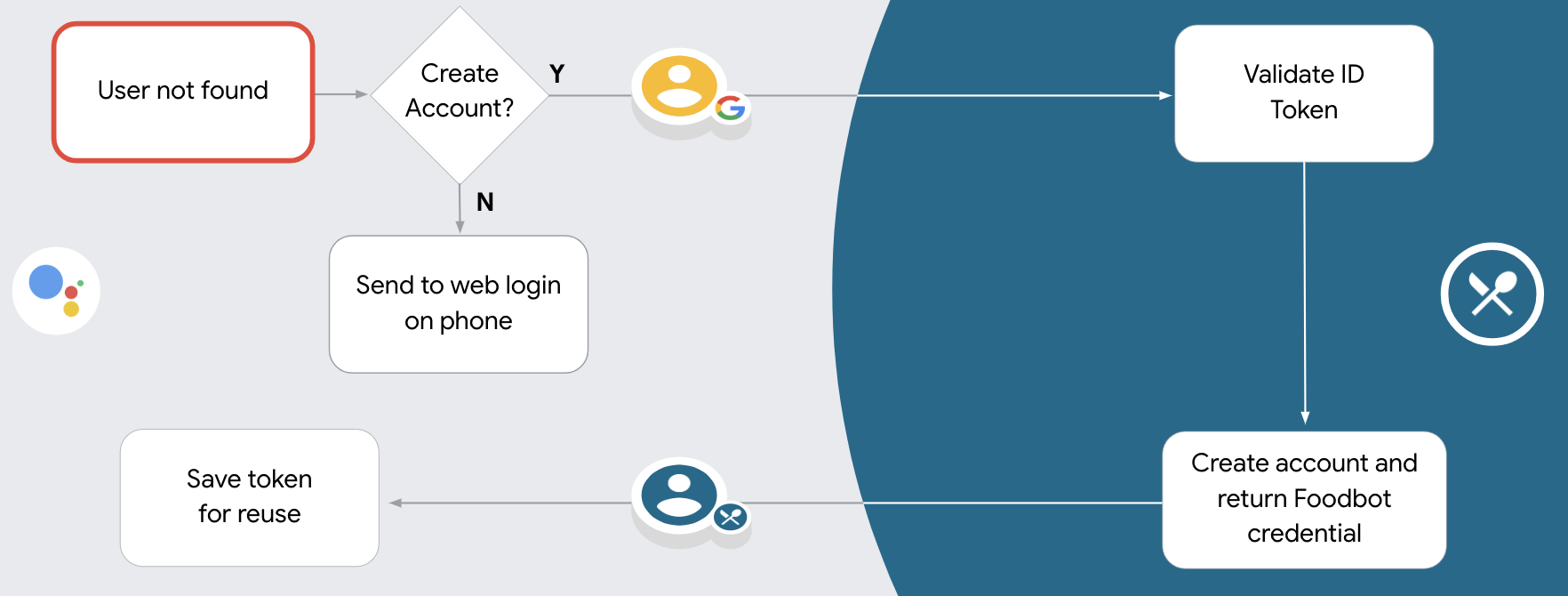

Ce type d'association commence par Se connecter avec Google, ce qui vous permet de vérifier si les informations du profil Google de l'utilisateur existent dans votre système. Si les informations de l'utilisateur ne sont pas trouvées dans votre système, un flux OAuth standard commence. L'utilisateur peut également choisir de créer un compte avec les informations de son profil Google.

Pour associer un compte avec le type d'association simplifiée, suivez ces étapes générales :

- Demandez d'abord à l'utilisateur d'autoriser l'accès à son profil Google.

- Utilisez les informations de son profil pour identifier l'utilisateur.

- Si vous ne trouvez pas d'utilisateur Google correspondant dans votre système d'authentification, le flux se poursuit selon que vous avez configuré votre projet Actions dans la console Actions pour autoriser la création de comptes utilisateur par commande vocale ou uniquement sur votre site Web.

- Si vous autorisez la création de comptes par commande vocale, validez le jeton d'identité reçu de Google. Vous pouvez ensuite créer un utilisateur en fonction des informations de profil contenues dans le jeton d'identité.

- Si vous n'autorisez pas la création de compte par commande vocale, l'utilisateur est redirigé vers un navigateur où il peut charger votre page d'autorisation et suivre le flux de création d'utilisateur.

Créer un compte d'assistance par commande vocale

Si vous autorisez la création de comptes utilisateur par commande vocale, l'Assistant demande à l'utilisateur s'il souhaite effectuer les actions suivantes :

- créer un compte sur votre système à l'aide des informations de son compte Google ;

- Connectez-vous à votre système d'authentification avec un autre compte si vous en avez déjà un qui n'est pas un compte Google.

Nous vous recommandons d'autoriser la création de comptes par commande vocale si vous souhaitez minimiser les frictions du processus de création de compte. L'utilisateur n'a besoin de quitter le flux vocal que s'il souhaite se connecter à l'aide d'un compte existant autre que Google.

Interdire la création de comptes par commande vocale

Si vous avez interdit la création de comptes utilisateur par commande vocale, l'Assistant ouvre l'URL du site Web que vous avez fournie pour l'authentification des utilisateurs. Si l'interaction a lieu sur un appareil sans écran, l'Assistant redirige l'utilisateur vers un téléphone pour qu'il poursuive le parcours d'association de compte.

Il est recommandé de ne pas autoriser la création dans les cas suivants :

Vous ne souhaitez pas autoriser les utilisateurs disposant de comptes non Google à créer un compte utilisateur, mais plutôt à l'associer à leurs comptes utilisateur existants dans votre système d'authentification. Par exemple, si vous proposez un programme de fidélité, vous pouvez vous assurer que l'utilisateur ne perd pas les points accumulés sur son compte existant.

Vous devez avoir le contrôle total du flux de création de compte. Par exemple, vous pouvez interdire la création si vous devez présenter vos conditions d'utilisation à l'utilisateur lors de la création du compte.

Implémenter l'association "simplifiée" de compte Google Sign-in basée sur OAuth

Les comptes sont associés à l'aide de flux OAuth 2.0 standards dans le secteur. Actions on Google est compatible avec les flux implicites et avec code d'autorisation.

In the implicit code flow, Google opens your authorization endpoint in the user's browser. After successful sign in, you return a long-lived access token to Google. This access token is now included in every request sent from the Assistant to your Action.

In the authorization code flow, you need two endpoints:

- The authorization endpoint, which is responsible for presenting the sign-in UI to your users that aren't already signed in and recording consent to the requested access in the form of a short-lived authorization code.

- The token exchange endpoint, which is responsible for two types of exchanges:

- Exchanges an authorization code for a long-lived refresh token and a short-lived access token. This exchange happens when the user goes through the account linking flow.

- Exchanges a long-lived refresh token for a short-lived access token. This exchange happens when Google needs a new access token because the one it had expired.

Although the implicit code flow is simpler to implement, Google recommends that access tokens issued using the implicit flow never expire, because using token expiration with the implicit flow forces the user to link their account again. If you need token expiration for security reasons, you should strongly consider using the auth code flow instead.

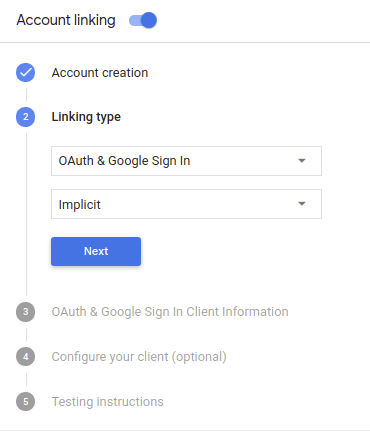

Configurer le projet

Pour configurer votre projet afin qu'il utilise l'association simplifiée, procédez comme suit :

- Ouvrez la console Actions et sélectionnez le projet que vous souhaitez utiliser.

- Cliquez sur l'onglet Develop (Développer), puis sélectionnez Account linking (Association de comptes).

- Activez le bouton à côté de Association de compte.

- Dans la section Création de compte, sélectionnez Oui.

Dans Type d'association, sélectionnez OAuth et Se connecter avec Google, puis Implicite.

Dans Client Information (Informations sur le client), procédez comme suit :

- Attribuez une valeur à ID client émis par vos Actions sur Google pour identifier les requêtes provenant de Google.

- Insérez les URL de vos points de terminaison d'autorisation et d'échange de jetons.

Cliquez sur Enregistrer.

Implémenter votre serveur OAuth

To support the OAuth 2.0 implicit flow, your service makes an authorization endpoint available by HTTPS. This endpoint is responsible for authenticating and obtaining consent from users for data access. The authorization endpoint presents a sign-in UI to your users that aren't already signed in and records consent to the requested access.

When your Action needs to call one of your service's authorized APIs, Google uses this endpoint to get permission from your users to call these APIs on their behalf.

A typical OAuth 2.0 implicit flow session initiated by Google has the following flow:

- Google opens your authorization endpoint in the user's browser. The user signs in if not signed in already, and grants Google permission to access their data with your API if they haven't already granted permission.

- Your service creates an access token and returns it to Google by redirecting the user's browser back to Google with the access token attached to the request.

- Google calls your service's APIs, and attaches the access token with each request. Your service verifies that the access token grants Google authorization to access the API and then completes the API call.

Handle authorization requests

When your Action needs to perform account linking via an OAuth 2.0 implicit flow, Google sends the user to your authorization endpoint with a request that includes the following parameters:

| Authorization endpoint parameters | |

|---|---|

client_id |

The client ID you assigned to Google. |

redirect_uri |

The URL to which you send the response to this request. |

state |

A bookkeeping value that is passed back to Google unchanged in the redirect URI. |

response_type |

The type of value to return in the response. For the OAuth 2.0 implicit

flow, the response type is always token. |

For example, if your authorization endpoint is available at https://myservice.example.com/auth,

a request might look like:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token

For your authorization endpoint to handle sign-in requests, do the following steps:

Verify the

client_idandredirect_urivalues to prevent granting access to unintended or misconfigured client apps:- Confirm that the

client_idmatches the client ID you assigned to Google. - Confirm that the URL specified by the

redirect_uriparameter has the following form:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID

- Confirm that the

Check if the user is signed in to your service. If the user isn't signed in, complete your service's sign-in or sign-up flow.

Generate an access token that Google will use to access your API. The access token can be any string value, but it must uniquely represent the user and the client the token is for and must not be guessable.

Send an HTTP response that redirects the user's browser to the URL specified by the

redirect_uriparameter. Include all of the following parameters in the URL fragment:access_token: the access token you just generatedtoken_type: the stringbearerstate: the unmodified state value from the original request The following is an example of the resulting URL:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Google's OAuth 2.0 redirect handler will receive the access token and confirm

that the state value hasn't changed. After Google has obtained an

access token for your service, Google will attach the token to subsequent calls

to your Action as part of the AppRequest.

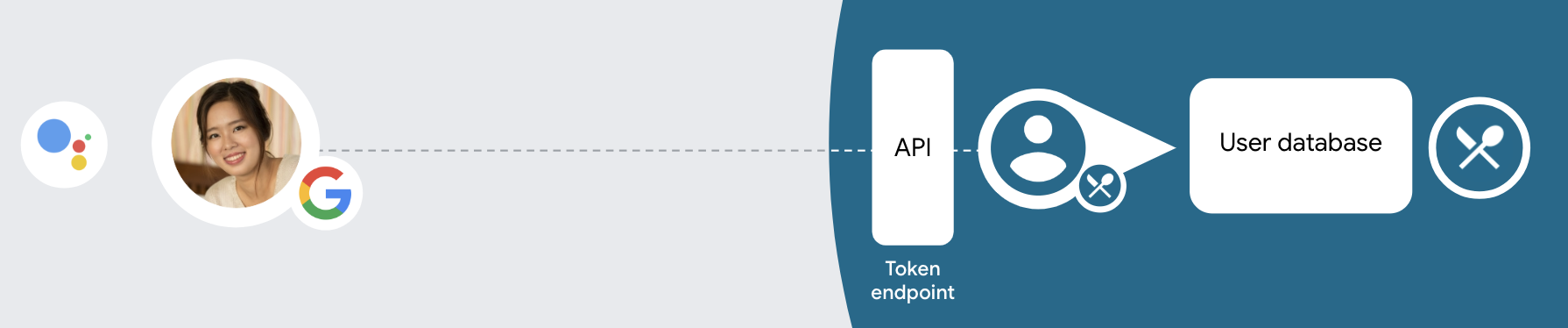

Handle automatic linking

After the user gives your Action consent to access their Google profile, Google sends a request that contains a signed assertion of the Google user's identity. The assertion contains information that includes the user's Google Account ID, name, and email address. The token exchange endpoint configured for your project handles that request.

If the corresponding Google account is already present in your authentication system,

your token exchange endpoint returns a token for the user. If the Google account doesn't

match an existing user, your token exchange endpoint returns a user_not_found error.

The request has the following form:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=get&assertion=JWT&consent_code=CONSENT_CODE&scope=SCOPES

Your token exchange endpoint must be able to handle the following parameters:

| Token endpoint parameters | |

|---|---|

grant_type |

The type of token being exchanged. For these requests, this

parameter has the value urn:ietf:params:oauth:grant-type:jwt-bearer. |

intent |

For these requests, the value of this parameter is `get`. |

assertion |

A JSON Web Token (JWT) that provides a signed assertion of the Google user's identity. The JWT contains information that includes the user's Google Account ID, name, and email address. |

consent_code |

Optional: When present, a one-time code that indicates that the user has granted consent for your Action to access the specified scopes. |

scope |

Optional: Any scopes you configured Google to request from users. |

When your token exchange endpoint receives the linking request, it should do the following:

Validate and decode the JWT assertion

You can validate and decode the JWT assertion by using a JWT-decoding library for your language. Use Google's public keys (available in JWK or PEM format) to verify the token's signature.

When decoded, the JWT assertion looks like the following example:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

In addition to verifying the token's signature, verify that the assertion's issuer

(iss field) is https://accounts.google.com and that the audience (aud field)

is the client ID assigned to your Action.

Check if the Google account is already present in your authentication system

Check whether either of the following conditions are true:

- The Google Account ID, found in the assertion's

subfield, is in your user database. - The email address in the assertion matches a user in your user database.

If either condition is true, the user has already signed up and you can issue an access token.

If neither the Google Account ID nor the email address specified in the assertion

matches a user in your database, the user hasn't signed up yet. In this case, your

token exchange endpoint should reply with a HTTP 401 error, that specifies error=user_not_found,

as in the following example:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"user_not_found",

}

user_not_found error, Google

calls your token exchange endpoint with the value of the intent parameter

set to create and sending an ID token that contains the user's profile information

with the request.

Handle account creation via Google Sign-In

When a user needs to create an account on your service, Google makes a

request to your token exchange endpoint that specifies

intent=create, as in the following example:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded response_type=token&grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&scope=SCOPES&intent=create&consent_code=CONSENT_CODE&assertion=JWT[&NEW_ACCOUNT_INFO]

The assertion parameter contains A JSON Web Token (JWT) that provides

a signed assertion of the Google user's identity. The JWT contains information

that includes the user's Google Account ID, name, and email address, which you can use

to create a new account on your service.

To respond to account creation requests, your token exchange endpoint must do the following:

Validate and decode the JWT assertion

You can validate and decode the JWT assertion by using a JWT-decoding library for your language. Use Google's public keys (available in JWK or PEM format) to verify the token's signature.

When decoded, the JWT assertion looks like the following example:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

In addition to verifying the token's signature, verify that the assertion's issuer

(iss field) is https://accounts.google.com and that the audience (aud field)

is the client ID assigned to your Action.

Validate user information and create new account

Check whether either of the following conditions are true:

- The Google Account ID, found in the assertion's

subfield, is in your user database. - The email address in the assertion matches a user in your user database.

If either condition is true, prompt the user to link their existing account with

their Google Account by responding to the request with an HTTP 401 error, specifying

error=linking_error and the user's email address as the login_hint, as in the

following example:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

If neither condition is true, create a new user account using the information provided in the JWT. New accounts do not typically have a password set. It is recommended that you add Google Sign In to other platforms to enable users to log in via Google across the surfaces of your application. Alternatively, you can email the user a link that starts your password recovery flow to allow the user to set a password for signing in on other platforms.

When the creation is completed, issue an access token and return the values in a JSON object in the body of your HTTPS response, like in the following example:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Concevoir l'interface utilisateur vocale pour le flux d'authentification

Vérifiez si l'utilisateur est validé et lancez le processus d'association de compte.

- Ouvrez votre projet Actions Builder dans la console Actions.

- Créez une scène pour lancer l'association de compte dans votre action :

- Cliquez sur Scènes.

- Cliquez sur l'icône Ajouter (+) pour ajouter une scène.

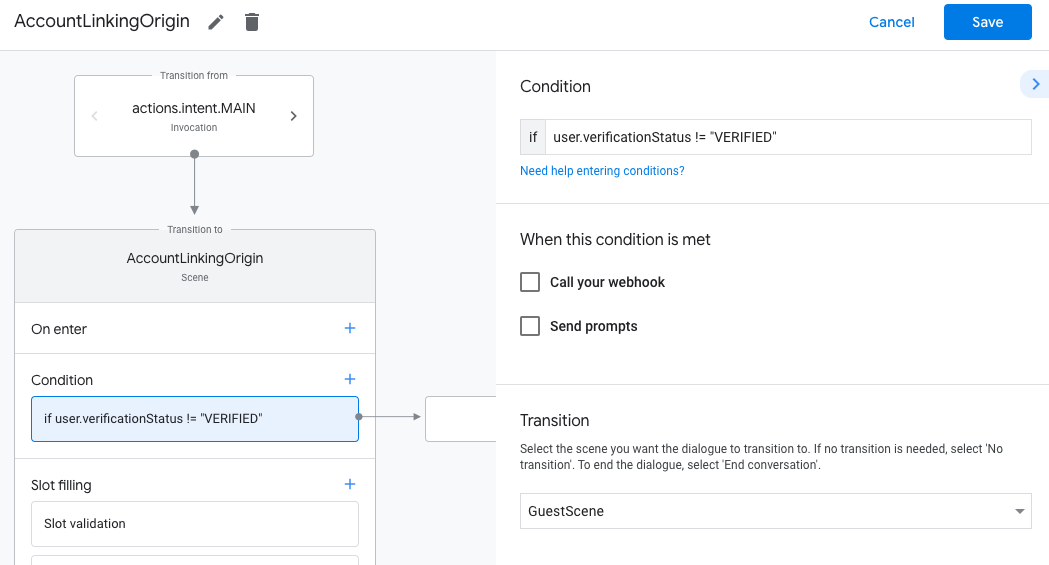

- Dans la scène que vous venez de créer, cliquez sur l'icône Ajouter add pour Conditions.

- Ajoutez une condition qui vérifie si l'utilisateur associé à la conversation est un utilisateur validé. Si la vérification échoue, votre action ne peut pas associer de compte pendant la conversation et doit revenir à l'accès aux fonctionnalités qui ne nécessitent pas d'association de compte.

- Dans le champ

Enter new expressionsous Condition, saisissez la logique suivante :user.verificationStatus != "VERIFIED" - Sous Transition, sélectionnez une scène qui ne nécessite pas d'association de compte ou une scène qui constitue le point d'entrée de la fonctionnalité réservée aux invités.

- Dans le champ

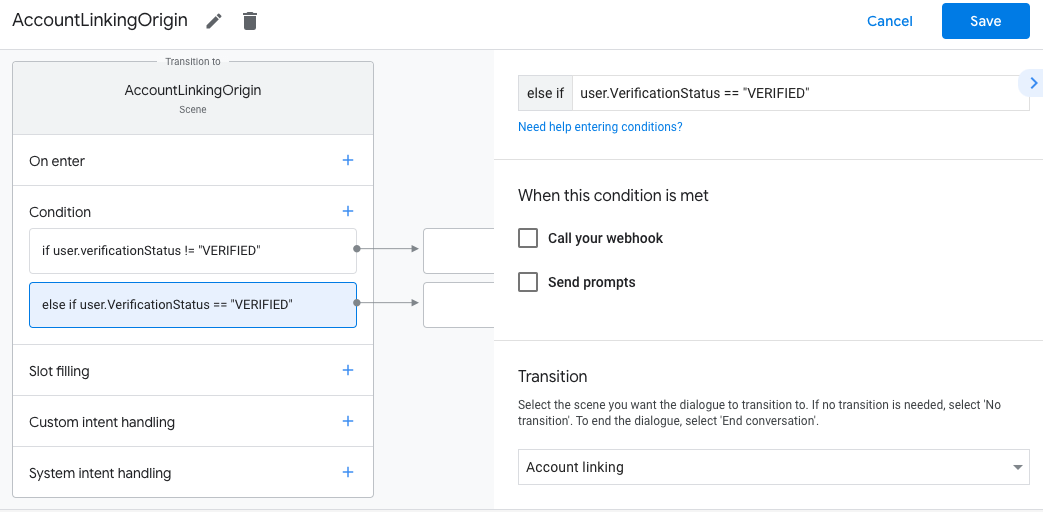

- Cliquez sur l'icône Ajouter add pour Conditions.

- Ajoutez une condition pour déclencher un parcours d'association de compte si l'utilisateur n'a pas d'identité associée.

- Dans le champ

Enter new expressionsous Condition, saisissez la logique suivante :user.verificationStatus == "VERIFIED" - Sous Transition, sélectionnez la scène système Association de compte.

- Cliquez sur Enregistrer.

- Dans le champ

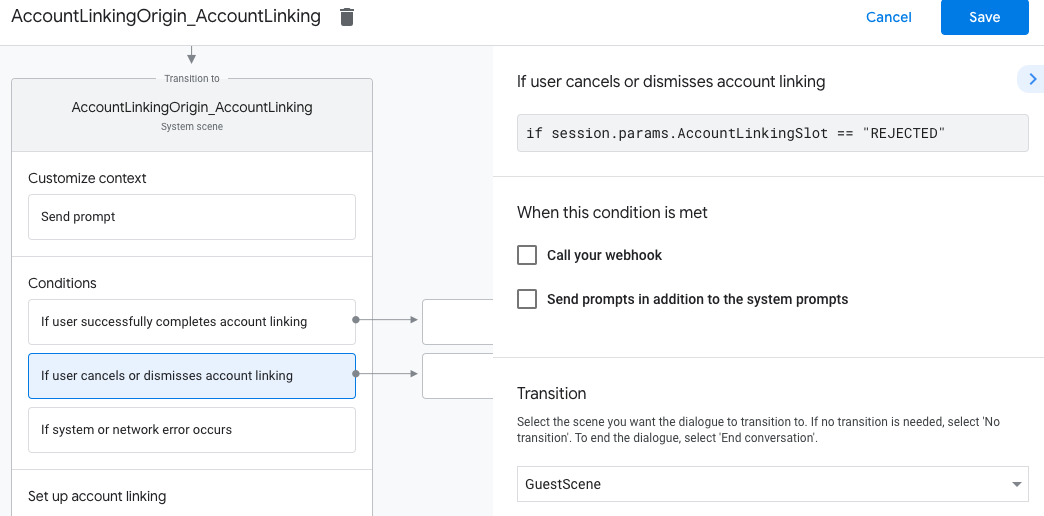

Une fois l'enregistrement effectué, une scène de système d'association de compte appelée <SceneName>_AccountLinking est ajoutée à votre projet.

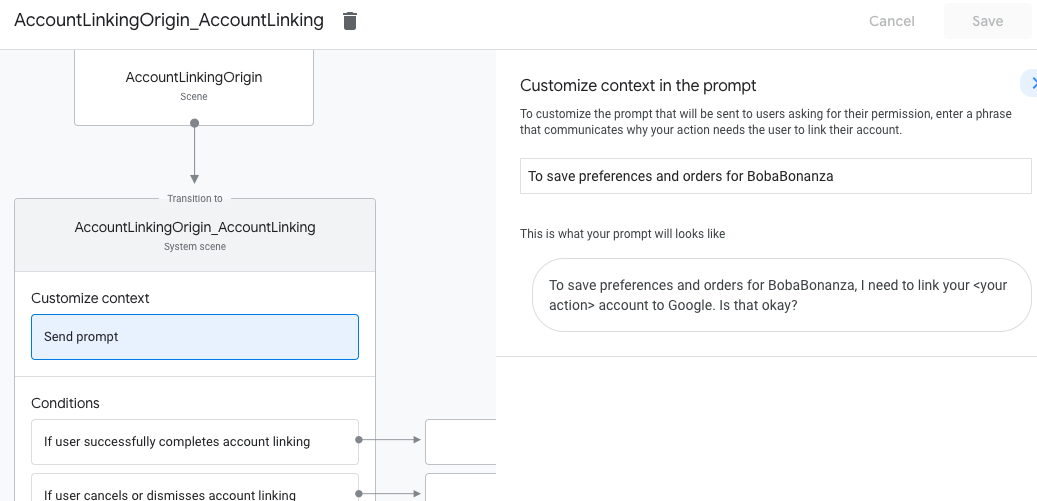

Personnaliser la scène d'association de comptes

- Sous Scènes, sélectionnez la scène du système d'association de comptes.

- Cliquez sur Envoyer le prompt et ajoutez une brève phrase pour expliquer à l'utilisateur pourquoi l'action doit accéder à son identité (par exemple, "Pour enregistrer vos préférences").

- Cliquez sur Enregistrer.

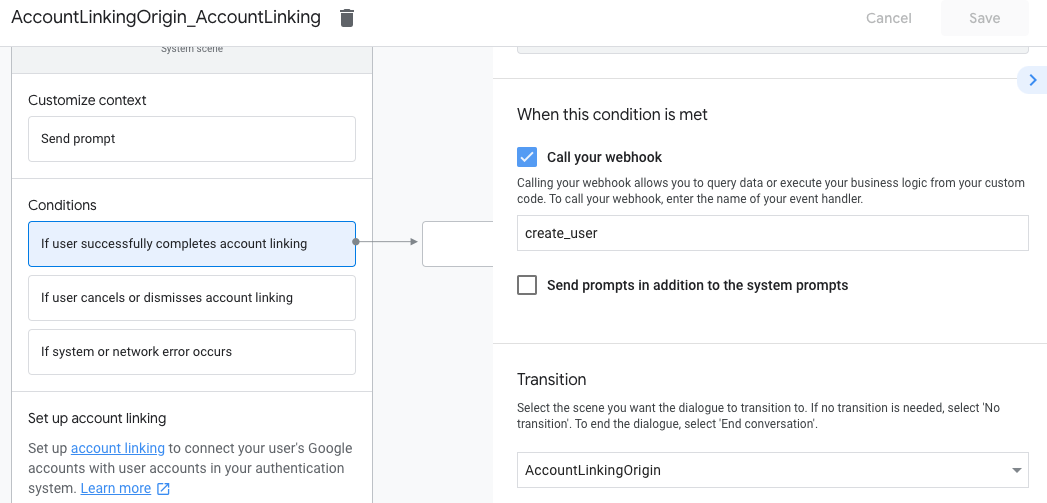

- Sous Conditions, cliquez sur Si l'utilisateur associe son compte.

- Configurez la façon dont le flux doit se dérouler si l'utilisateur accepte d'associer son compte. Par exemple, appelez le webhook pour traiter toute logique métier personnalisée requise et revenez à la scène d'origine.

- Cliquez sur Enregistrer.

- Sous Conditions, cliquez sur Si l'utilisateur annule ou ignore l'association de compte.

- Configurez la façon dont le flux doit se dérouler si l'utilisateur n'accepte pas d'associer son compte. Par exemple, envoyez un message de confirmation et redirigez l'utilisateur vers des scènes qui fournissent des fonctionnalités ne nécessitant pas l'association de comptes.

- Cliquez sur Enregistrer.

- Sous Conditions, cliquez sur En cas d'erreur système ou réseau.

- Configurez la façon dont le flux doit se dérouler si le flux d'association de compte ne peut pas être terminé en raison d'erreurs système ou réseau. Par exemple, envoyez un message de confirmation et redirigez l'utilisateur vers des scènes qui fournissent des fonctionnalités ne nécessitant pas l'association de comptes.

- Cliquez sur Enregistrer.

Gérer les demandes d'accès aux données

Si la requête de l'Assistant contient un jeton d'accès, vérifiez d'abord que le jeton d'accès est valide et n'a pas expiré, puis récupérez le compte utilisateur associé au jeton à partir de votre base de données de comptes utilisateur.