OAuth tabanlı Google ile oturum açma "Basitleştirilmiş" bağlama türü, OAuth tabanlı hesap bağlamanın üzerine Google ile oturum açma özelliğini ekler. Bu, Google kullanıcıları için sorunsuz ses tabanlı bağlantı sağlarken Google dışı bir kimlikle hizmetinize kaydolan kullanıcılar için de hesap bağlantısını etkinleştirir.

Bu bağlantı türü, kullanıcının Google profil bilgilerinin sisteminizde olup olmadığını kontrol etmenize olanak tanıyan Google ile oturum açma işlemiyle başlar. Kullanıcının bilgileri sisteminizde bulunamazsa standart bir OAuth akışı başlar. Kullanıcı, Google profili bilgilerini kullanarak yeni bir hesap oluşturmayı da seçebilir.

Hesap bağlama işlemini basitleştirilmiş bağlama türüyle gerçekleştirmek için şu genel adımları uygulayın:

- Öncelikle kullanıcıdan Google profiline erişim izni vermesini isteyin.

- Kullanıcıyı tanımlamak için profilindeki bilgileri kullanın.

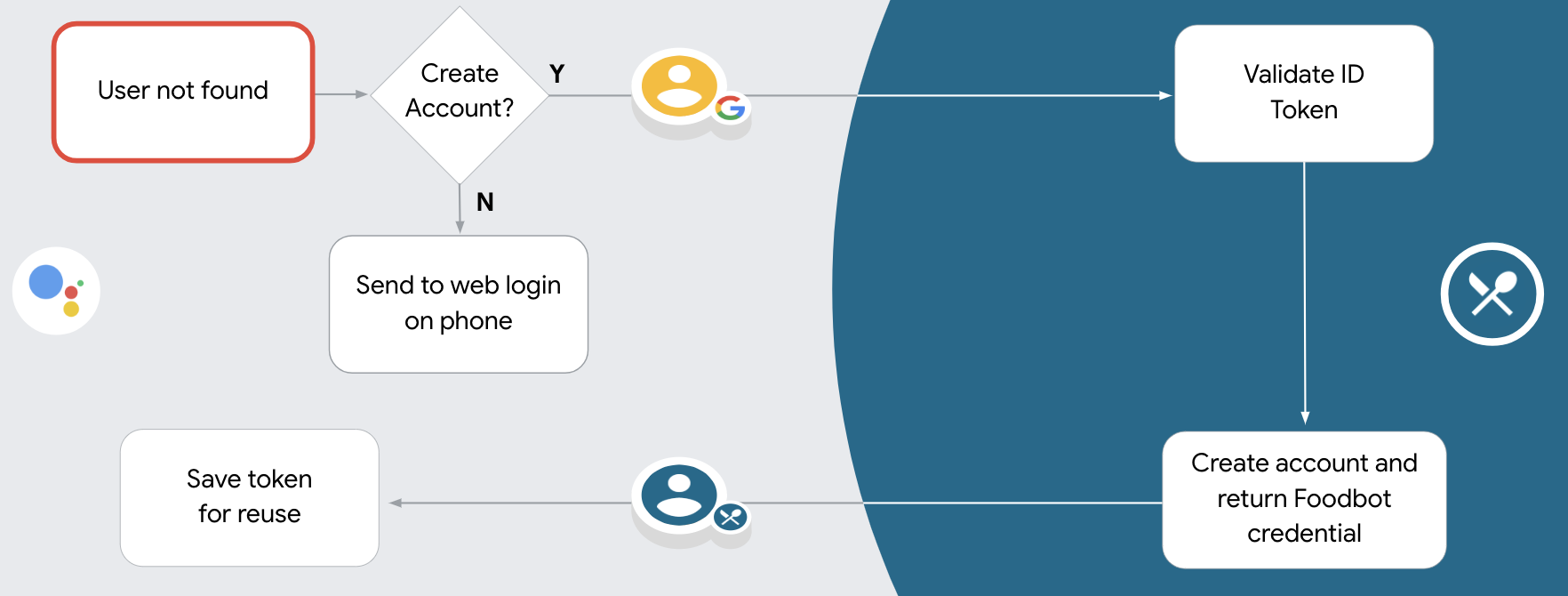

- Kimlik doğrulama sisteminizde Google kullanıcısıyla eşleşen bir kullanıcı bulamazsanız akış, İşlemler projenizi İşlemler konsolunda kullanıcı hesabı oluşturmaya sesli olarak veya yalnızca web sitenizde izin verecek şekilde yapılandırıp yapılandırmadığınıza bağlı olarak devam eder.

- Sesle hesap oluşturmaya izin veriyorsanız Google'dan alınan kimlik jetonunu doğrulayın. Ardından, kimlik jetonunda bulunan profil bilgilerine göre bir kullanıcı oluşturabilirsiniz.

- Sesle hesap oluşturmaya izin vermiyorsanız kullanıcı, yetkilendirme sayfanızı yükleyip kullanıcı oluşturma akışını tamamlayabileceği bir tarayıcıya aktarılır.

Sesli olarak hesap oluşturmayı destekleme

Kullanıcı hesabı oluşturma işleminin sesle yapılmasına izin verirseniz Asistan, kullanıcıya aşağıdakileri yapmak isteyip istemediğini sorar:

- Google Hesabı bilgilerini kullanarak sisteminizde yeni bir hesap oluşturun veya

- Mevcut bir Google dışı hesapları varsa kimlik doğrulama sisteminizde farklı bir hesapla oturum açabilirler.

Hesap oluşturma akışındaki zorlukları en aza indirmek istiyorsanız sesle hesap oluşturmaya izin vermeniz önerilir. Kullanıcının, Google dışı mevcut bir hesabı kullanarak oturum açmak istemesi durumunda sesli akıştan çıkması yeterlidir.

Sesle hesap oluşturmaya izin verme

Kullanıcı hesabı oluşturma işleminin sesle yapılmasını engellediyseniz Asistan, kullanıcı kimlik doğrulaması için sağladığınız web sitesinin URL'sini açar. Etkileşim, ekranı olmayan bir cihazda gerçekleşiyorsa Asistan, hesap bağlama akışına devam etmesi için kullanıcıyı telefona yönlendirir.

Aşağıdaki durumlarda oluşturmanın devre dışı bırakılması önerilir:

Google Hesabı olmayan kullanıcıların yeni bir kullanıcı hesabı oluşturmasına izin vermek istemiyorsanız ve bunun yerine kimlik doğrulama sisteminizdeki mevcut kullanıcı hesaplarına bağlanmalarını istiyorsanız. Örneğin, bir bağlılık programı sunuyorsanız kullanıcının mevcut hesabında biriken puanları kaybetmediğinden emin olmak isteyebilirsiniz.

Hesap oluşturma akışını tam olarak kontrol etmeniz gerekir. Örneğin, hesap oluşturma sırasında hizmet şartlarınızı kullanıcıya göstermeniz gerekiyorsa oluşturmaya izin vermeyebilirsiniz.

OAuth tabanlı Google ile Oturum Açma "Basitleştirilmiş" bağlama özelliğini uygulama

Hesaplar, endüstri standardı OAuth 2.0 akışlarıyla bağlanır. Actions on Google, örtülü ve yetkilendirme kodu akışlarını destekler.

Dolaylı kod akışında Google, yetkilendirme uç noktanızı kullanıcının tarayıcısında açar. Başarılı bir şekilde oturum açtıktan sonra Google'a uzun ömürlü bir erişim jetonu döndürürsünüz. Bu erişim jetonu artık Asistan'dan Action'ınıza gönderilen her isteğe dahil edilir.

Yetkilendirme kodu akışında iki uç noktaya ihtiyacınız vardır:

- Oturum açma kullanıcı arayüzünü henüz oturum açmamış kullanıcılara sunmaktan ve istenen erişime kısa süreli bir yetkilendirme kodu biçiminde izin kaydetmekten sorumlu olan yetkilendirme uç noktası.

- İki tür exchange'den sorumlu olan jeton değişimi uç noktası:

- Yetkilendirme kodunu uzun ömürlü yenileme jetonu ve kısa ömürlü erişim jetonu ile değiştirir. Bu değişim, kullanıcı hesap bağlama akışından geçer.

- Kısa ömürlü bir erişim jetonu için uzun süreli yenileme jetonunu değiştirir. Bu exchange, Google'ın süresi dolmuş olduğundan yeni bir erişim jetonuna ihtiyacı olduğunda gerçekleşir.

Örtülü akış kullanılarak verilen erişim jetonlarının geçerlilik süresinin hiçbir zaman dolmaması, Google'ın örtülü akışla kullanılması nedeniyle kullanıcının hesabını tekrar bağlamayı zorunlu kıldığı için Google, örtülü akış akışının uygulanmasını önerir. Güvenlik nedeniyle jetonun süresinin dolması gerekiyorsa kimlik doğrulama kodu akışını kullanmanız önerilir.

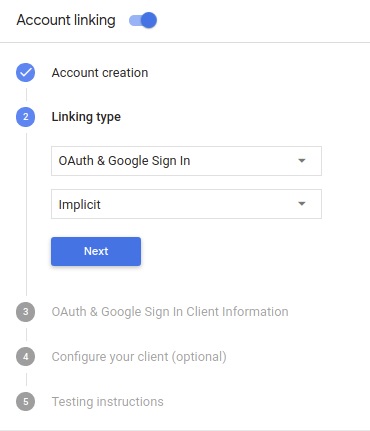

Projeyi yapılandırma

Projenizi basitleştirilmiş bağlantıyı kullanacak şekilde yapılandırmak için aşağıdaki adımları uygulayın:

- Actions Console'u açın ve kullanmak istediğiniz projeyi seçin.

- Geliştir sekmesini tıklayın ve Hesap bağlama'yı seçin.

- Hesap bağlama'nın yanındaki anahtarı etkinleştirin.

- Hesap oluşturma bölümünde Evet'i seçin.

Bağlantı türü bölümünde OAuth ve Google ile oturum açma ile Dolaylı'yı seçin.

Müşteri Bilgileri bölümünde aşağıdakileri yapın:

- Google'dan gelen istekleri tanımlamak için Google'a yönelik İşlemleriniz tarafından verilen istemci kimliği özelliğine bir değer atayın.

- Yetkilendirme ve Jeton Değişimi uç noktalarınızın URL'lerini ekleyin.

Kaydet'i tıklayın.

OAuth sunucunuzu uygulama

OAuth 2.0 örtülü akışını desteklemek için hizmetiniz bir yetkilendirme yapar uç nokta ile kullanılabilir. Bu uç nokta, kimlik doğrulama ve güvenlikten ve verilere erişim için kullanıcılardan izin alınması gerekir. Yetkilendirme uç noktası Henüz oturum açmamış kullanıcılarınıza bir oturum açma kullanıcı arayüzü sunar ve istenen erişim için izin verin.

İşleminizin, hizmetinizin yetkili API'lerinden birini çağırması gerektiğinde Google, API'leri kendi cihazlarında çağırmak için bu uç noktayı anlamına gelir.

Google tarafından başlatılan tipik bir OAuth 2.0 örtülü akış oturumunda, takip eden akış:

- Google, yetkilendirme uç noktanızı kullanıcının tarayıcısında açar. İlgili içeriği oluşturmak için kullanılan kullanıcı oturum açmış değilse oturum açar ve Google'a erişim için izin verir izin vermedilerse verilerini API'nizle birlikte göndermelerini isteyin.

- Hizmetiniz bir erişim jetonu oluşturur ve bu jetonu Kullanıcının tarayıcısını erişim jetonuyla tekrar Google'a yönlendirerek Google ekleyebilirsiniz.

- Google, hizmetinizin API'lerini çağırır ve erişim jetonunu dikkat edin. Hizmetiniz, erişim jetonunun Google'a ve ardından API çağrısını tamamlar.

Yetkilendirme isteklerini işleme

İşleminizin OAuth 2.0 örtülü akışı üzerinden hesap bağlama yapması gerektiğinde Google, kullanıcıyı yetkilendirme uç noktanıza şunu içeren bir istekle gönderir: şu parametrelere sahip olursunuz:

| Yetkilendirme uç noktası parametreleri | |

|---|---|

client_id |

Google'a atadığınız istemci kimliği. |

redirect_uri |

Bu isteğe yanıt gönderdiğiniz URL. |

state |

yönlendirme URI'si. |

response_type |

Yanıtta döndürülecek değerin türü. OAuth 2.0 dolaylı için

akışında, yanıt türü her zaman token olur. |

Örneğin, yetkilendirme uç noktanız https://myservice.example.com/auth üzerinde mevcutsa,

talep şu şekilde görünebilir:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token

Yetkilendirme uç noktanızın oturum açma isteklerini işlemesi için aşağıdaki adımları uygulayın:

Aşağıdaki işlemler için

client_idveredirect_urideğerlerini doğrulayın: istenmeyen veya yanlış yapılandırılmış istemci uygulamalarına erişim verilmesini önleyin:client_iddeğerinin, kullandığınız istemci kimliğiyle eşleştiğini doğrulayın Google'a atanmıştır.redirect_uritarafından belirtilen URL'yi doğrulayın parametresi aşağıdaki biçimdedir:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID

Kullanıcının hizmetinizde oturum açıp açmadığını kontrol edin. Kullanıcı oturum açmamışsa hizmetinizin oturum açma veya kaydolma akışını tamamlayın.

Google'ın API'nize erişmek için kullanacağı bir erişim jetonu oluşturun. İlgili içeriği oluşturmak için kullanılan erişim jetonu herhangi bir dize değeri olabilir, ancak jetonun ait olduğu ve tahmin edilememesi gerekir.

Kullanıcının tarayıcısını URL'ye yönlendiren bir HTTP yanıtı gönderme

redirect_uriparametresiyle belirtilir. Aşağıdakilerin tümünü dahil edin: aşağıdaki parametreleri kullanabilirsiniz:access_token: Az önce oluşturduğunuz erişim jetonutoken_type:bearerdizesistate: Orijinal durumdaki değiştirilmemiş durum değeri istek Sonuçta elde edilen URL'nin bir örneği aşağıda verilmiştir:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Google'ın OAuth 2.0 yönlendirme işleyicisi, erişim jetonunu alır ve onay verir

state değerinin değişmediğinden emin olun. Google,

erişim jetonunuz varsa Google, jetonu sonraki çağrılara ekler

AppRequest'in bir parçası olarak İşleminize ekleyin.

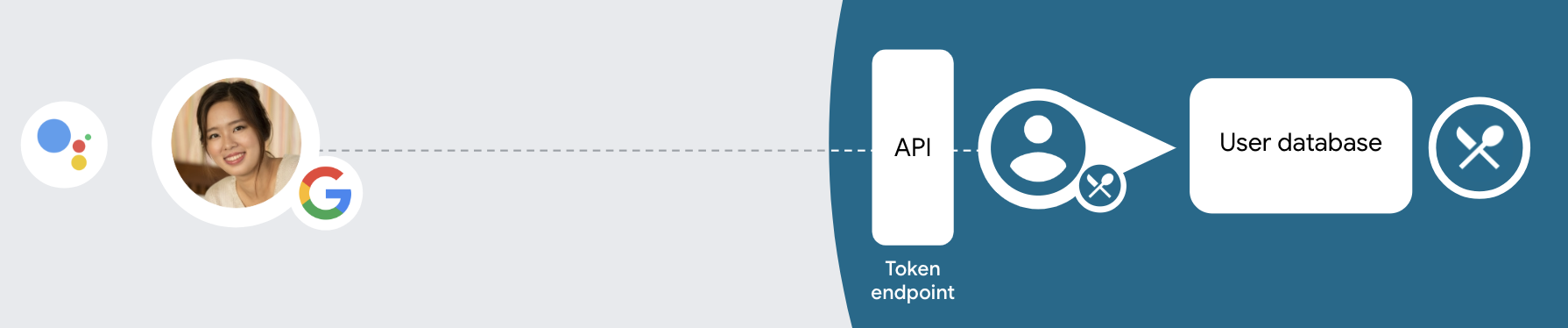

Otomatik bağlama işlemini gerçekleştirme

Kullanıcı Google profiline erişmesi için İşleminize izin verdikten sonra, Google Google kullanıcısının kimliği için imzalı bir onay içeren istek gönderir. Onaylama; kullanıcının Google Hesabı kimliğini, adını, ve e-posta adresi. Projenizin işleyicileri için yapılandırılan jeton değişimi uç noktası söz konusu istekte bulunabilirsiniz.

İlgili Google Hesabı kimlik doğrulama sisteminizde zaten varsa

jeton değişimi uç noktanız, kullanıcı için bir jeton döndürür. Google Hesabı

mevcut bir kullanıcıyla eşleşirse jeton değişimi uç noktanız user_not_found hatası döndürüyor.

Talep aşağıdaki biçimdedir:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=get&assertion=JWT&consent_code=CONSENT_CODE&scope=SCOPES

Jeton değişimi uç noktanız aşağıdaki parametreleri işleyebilmelidir:

| Jeton uç noktası parametreleri | |

|---|---|

grant_type |

Değişen jetonun türü. Söz konusu

parametresi urn:ietf:params:oauth:grant-type:jwt-bearer değerine sahiptir. |

intent |

Bu istekler için parametrenin değeri "get" şeklindedir. |

assertion |

Google Cloud konsolunun imzalı onayını sağlayan bir JSON Web Token (JWT) kullanıcı kimliği. JWT, kullanıcının Google Hesap kimliği, ad ve e-posta adresi. |

consent_code |

İsteğe bağlı: Varsa kullanıcı, işleminizin belirtilen kapsamlara erişmesine izin verdi. |

scope |

İsteğe bağlı: Google'ın kullanıcılardan isteyeceği şekilde yapılandırdığınız kapsamlar. |

Jeton değişimi uç noktanız bağlantı isteğini aldığında takip etmek için:

JWT onayını doğrulama ve kodunu çözme

Diliniz için JWT kod çözme kitaplığı kullanarak JWT onayını doğrulayıp kodunu çözebilirsiniz. Google'ın genel anahtarlarını kullanın (JWK veya PEM biçimini) kullanarak jetonun imzası var.

Kodu çözüldüğünde JWT onayı aşağıdaki örnek gibi görünür:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

Jetonun imzasını doğrulamanın yanı sıra onaylamayı verenin de

(iss alanı) https://accounts.google.com ve kitle (aud alanı)

İşleminize atanan istemci kimliğidir.

Google Hesabı'nın kimlik doğrulama sisteminizde olup olmadığını kontrol edin

Aşağıdaki koşullardan herhangi birinin doğru olup olmadığını kontrol edin:

- Onaylamanın

subalanında bulunan Google Hesabı kimliği, kullanıcı veritabanınızda yer alır. - Onaylamadaki e-posta adresi, kullanıcı veritabanınızdaki bir kullanıcıyla eşleşiyor.

İki koşul da doğruysa kullanıcı zaten kaydolmuş demektir. erişim jetonu.

Onaylamada belirtilmeyen Google Hesabı kimliği veya e-posta adresi

veritabanınızdaki bir kullanıcıyla eşleşiyorsa kullanıcı henüz kaydolmamış. Bu durumda,

jeton değişimi uç noktası, error=user_not_found değerini belirten bir HTTP 401 hatasıyla yanıt vermelidir

aşağıdaki örnekte olduğu gibi:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"user_not_found",

}

user_not_found hatası içeren 401 hatası yanıtı aldığında, Google

jeton değişimi uç noktanızı intent parametresinin değeriyle çağırır

create olarak ayarlanmış ve kullanıcının profil bilgilerini içeren bir kimlik jetonu gönderiyor

işleme koyacağız.

Google ile Oturum Açma aracılığıyla hesap oluşturma

Bir kullanıcının hizmetinizde hesap oluşturması gerektiğinde Google,

intent=create, aşağıdaki örnekte gösterildiği gibi:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded response_type=token&grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&scope=SCOPES&intent=create&consent_code=CONSENT_CODE&assertion=JWT[&NEW_ACCOUNT_INFO]

assertion parametresi, şunları sağlayan bir JSON Web Token (JWT) içerir:

Google kullanıcısının kimliğinin imzalı onayı. JWT, alan adında

Kullanıcının Google Hesap kimliğini, adını ve e-posta adresini içeren

hizmetinizde yeni bir hesap oluşturun.

Hesap oluşturma isteklerine yanıt vermek için jeton değişimi uç noktanızın şunu yapması gerekir: şu:

JWT onayını doğrulama ve kodunu çözme

Diliniz için JWT kod çözme kitaplığı kullanarak JWT onayını doğrulayıp kodunu çözebilirsiniz. Google'ın genel anahtarlarını kullanın (JWK veya PEM biçimini) kullanarak jetonun imzası var.

Kodu çözüldüğünde JWT onayı aşağıdaki örnek gibi görünür:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

Jetonun imzasını doğrulamanın yanı sıra onaylamayı verenin de

(iss alanı) https://accounts.google.com ve kitle (aud alanı)

İşleminize atanan istemci kimliğidir.

Kullanıcı bilgilerini doğrulayın ve yeni hesap oluşturun

Aşağıdaki koşullardan herhangi birinin doğru olup olmadığını kontrol edin:

- Onaylamanın

subalanında bulunan Google Hesabı kimliği, kullanıcı veritabanınızda yer alır. - Onaylamadaki e-posta adresi, kullanıcı veritabanınızdaki bir kullanıcıyla eşleşiyor.

İki koşul da doğruysa kullanıcıdan mevcut hesabını

isteğe bir HTTP 401 hatasıyla yanıt vererek ve

error=linking_error ve kullanıcının e-posta adresi login_hint olarak (örneğin,)

şu örneği inceleyin:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

İki koşul da doğru değilse bilgileri kullanarak yeni bir kullanıcı hesabı oluşturun bu formu doldurmanızı öneririm. Yeni hesaplarda genellikle belirlenmiş bir şifre bulunmaz. Evet kullanıcıların giriş yapmasına olanak tanımak için Google ile Oturum Açma'yı diğer platformlara eklemenizi önerdi bir ürün gösterebilirsiniz. Alternatif olarak şifre kurtarma akışınızı başlatan bir bağlantı içeren bir e-posta gönderin. diğer platformlarda oturum açmak için kullanabileceğiniz bir şifre oluşturun.

Oluşturma işlemi tamamlandığında bir erişim jetonu düzenleyin ve değerleri şurada bir JSON nesnesinin içinde döndürür: aşağıdaki örnekte olduğu gibi HTTPS yanıtınızın gövdesini yazın:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Kimlik doğrulama akışı için sesli kullanıcı arayüzünü tasarlama

Kullanıcının doğrulanıp doğrulanmadığını kontrol edin ve hesap bağlama akışını başlatın.

- Actions Builder projenizi Actions Console'da açın.

- İşleminizde hesap bağlama işlemini başlatmak için yeni bir sahne oluşturun:

- Sahneler'i tıklayın.

- Yeni bir sahne eklemek için ekle (+) simgesini tıklayın.

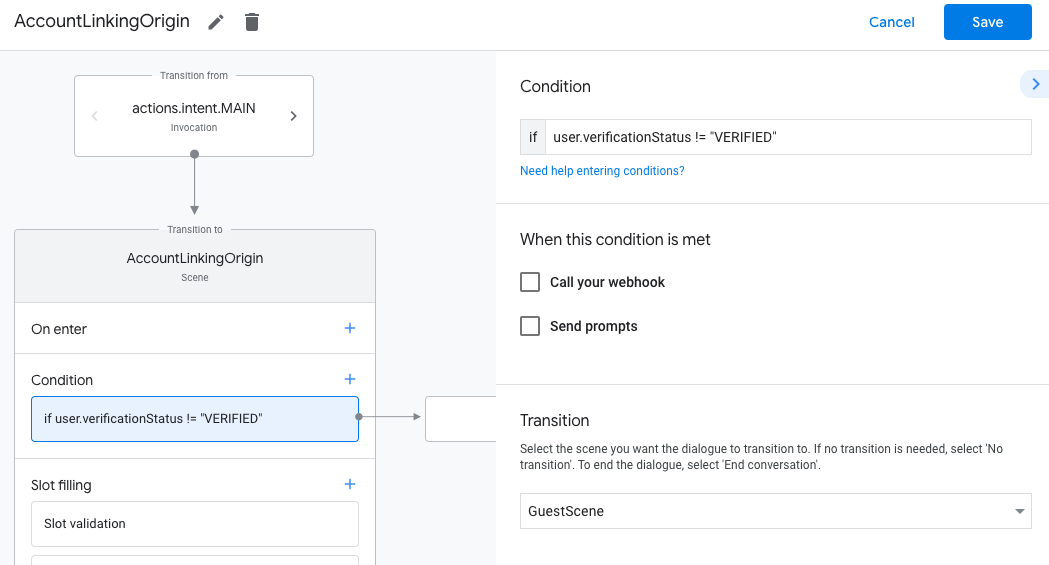

- Yeni oluşturulan sahnede, Koşullar için ekle simgesini add tıklayın.

- Sohbetle ilişkili kullanıcının doğrulanmış bir kullanıcı olup olmadığını kontrol eden bir koşul ekleyin. Kontrol başarısız olursa İşleminiz, görüşme sırasında hesap bağlama işlemini gerçekleştiremez ve hesap bağlama gerektirmeyen işlevlere erişim sağlamaya geri dönmelidir.

- Koşul bölümündeki

Enter new expressionalanına aşağıdaki mantığı girin:user.verificationStatus != "VERIFIED" - Geçiş bölümünde, hesap bağlama gerektirmeyen veya yalnızca konuklara özel işlevlerin giriş noktası olan bir sahne seçin.

- Koşul bölümündeki

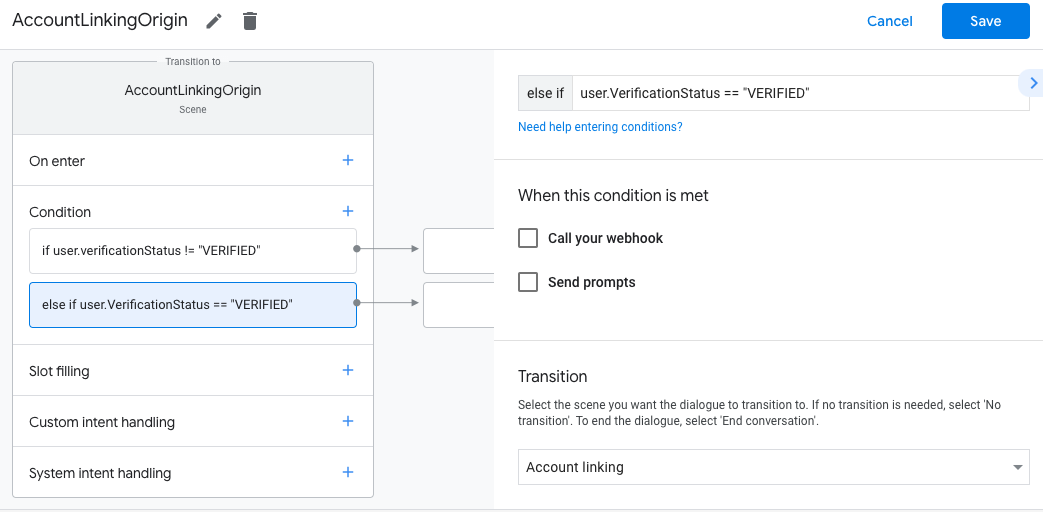

- Koşullar için ekle simgesini add tıklayın.

- Kullanıcının ilişkili bir kimliği yoksa hesap bağlama akışını tetikleyecek bir koşul ekleyin.

- Koşul bölümündeki

Enter new expressionalanına aşağıdaki mantığı girin:user.verificationStatus == "VERIFIED" - Geçiş bölümünde Hesap Bağlama sistem sahnesini seçin.

- Kaydet'i tıklayın.

- Koşul bölümündeki

Kaydettikten sonra projenize <SceneName>_AccountLinking adlı yeni bir hesap bağlama sistemi sahnesi eklenir.

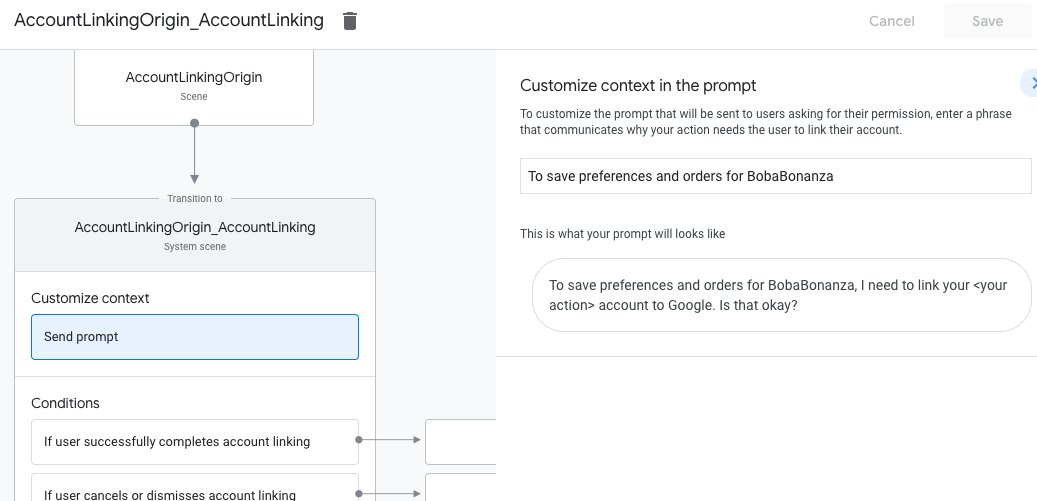

Hesap bağlama sahnesini özelleştirme

- Sahneler bölümünde hesap bağlama sistemi sahnesini seçin.

- İstemi gönder'i tıklayın ve kullanıcıya İşlem'in kimliğine neden erişmesi gerektiğini açıklayan kısa bir cümle ekleyin (örneğin, "Tercihlerinizi kaydetmek için").

- Kaydet'i tıklayın.

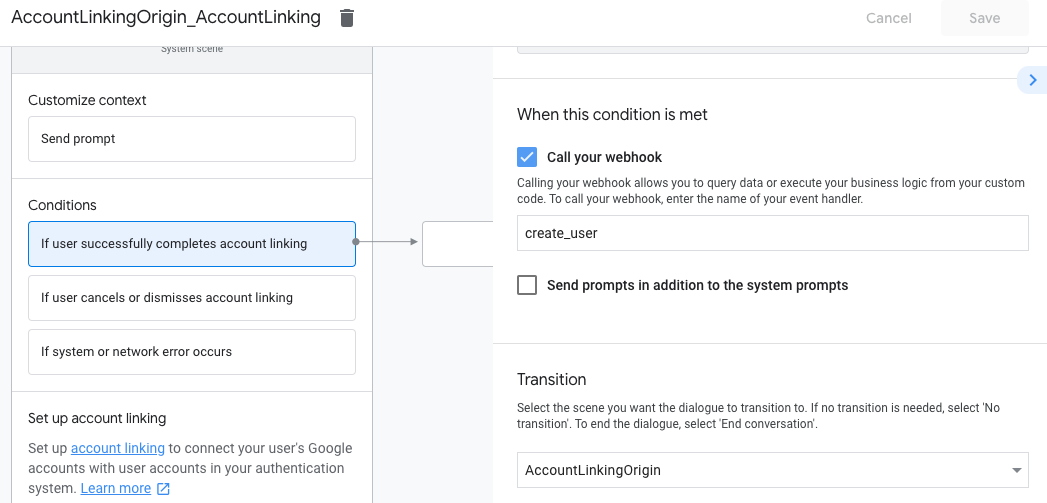

- Koşullar bölümünde Kullanıcı hesap bağlama işlemini başarıyla tamamlarsa'yı tıklayın.

- Kullanıcı hesabını bağlamayı kabul ederse akışın nasıl devam edeceğini yapılandırın. Örneğin, gerekli özel işletme mantığını işlemek ve başlangıç sahnesine geri dönmek için webhook'u çağırın.

- Kaydet'i tıklayın.

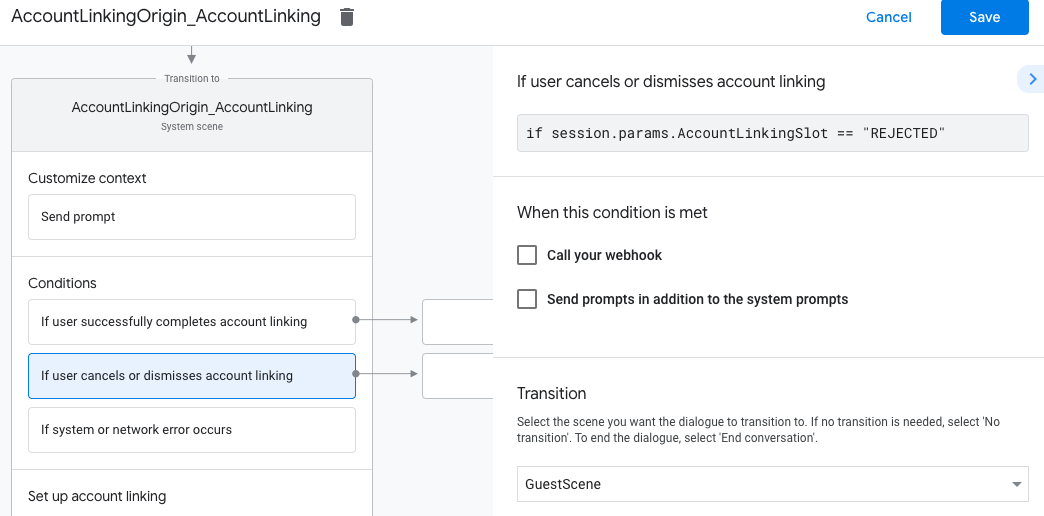

- Koşullar bölümünde Kullanıcı hesap bağlantısını iptal ederse veya kapatırsa'yı tıklayın.

- Kullanıcı hesabını bağlamayı kabul etmezse akışın nasıl devam edeceğini yapılandırın. Örneğin, onay mesajı gönderin ve hesap bağlama gerektirmeyen işlevler sunan sahnelere yönlendirin.

- Kaydet'i tıklayın.

- Koşullar bölümünde Sistem veya ağ hatası oluşursa'yı tıklayın.

- Hesap bağlama akışı, sistem veya ağ hataları nedeniyle tamamlanamazsa akışın nasıl devam edeceğini yapılandırın. Örneğin, onay mesajı gönderin ve hesap bağlama gerektirmeyen işlevler sunan sahnelere yönlendirin.

- Kaydet'i tıklayın.

Veri erişimi isteklerini ele alma

Asistan isteği erişim jetonu içeriyorsa, önce erişim jetonunun geçerli ve süresinin dolmadığını kontrol edin, ardından jetonla ilişkili kullanıcı hesabını kullanıcı hesabı veritabanınızdan alın.