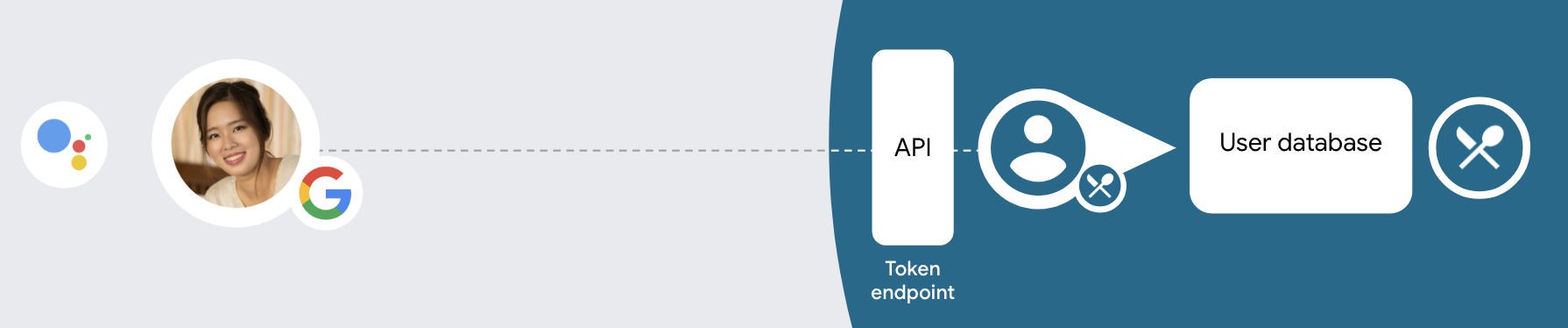

OAuth पर आधारित, Google खाते से साइन इन करने की "आसान" सुविधा के साथ लिंक करने की सुविधा, OAuth पर आधारित खाता लिंक करने की सुविधा के साथ-साथ Google खाते से साइन इन करने की सुविधा भी जोड़ती है. इससे Google के उपयोगकर्ताओं को आवाज़ की मदद से आसानी से लिंक करने की सुविधा मिलती है. साथ ही, इससे उन उपयोगकर्ताओं के लिए खाता लिंक करने की सुविधा भी चालू हो जाती है जिन्होंने Google के अलावा किसी अन्य पहचान का इस्तेमाल करके आपकी सेवा के लिए रजिस्टर किया है.

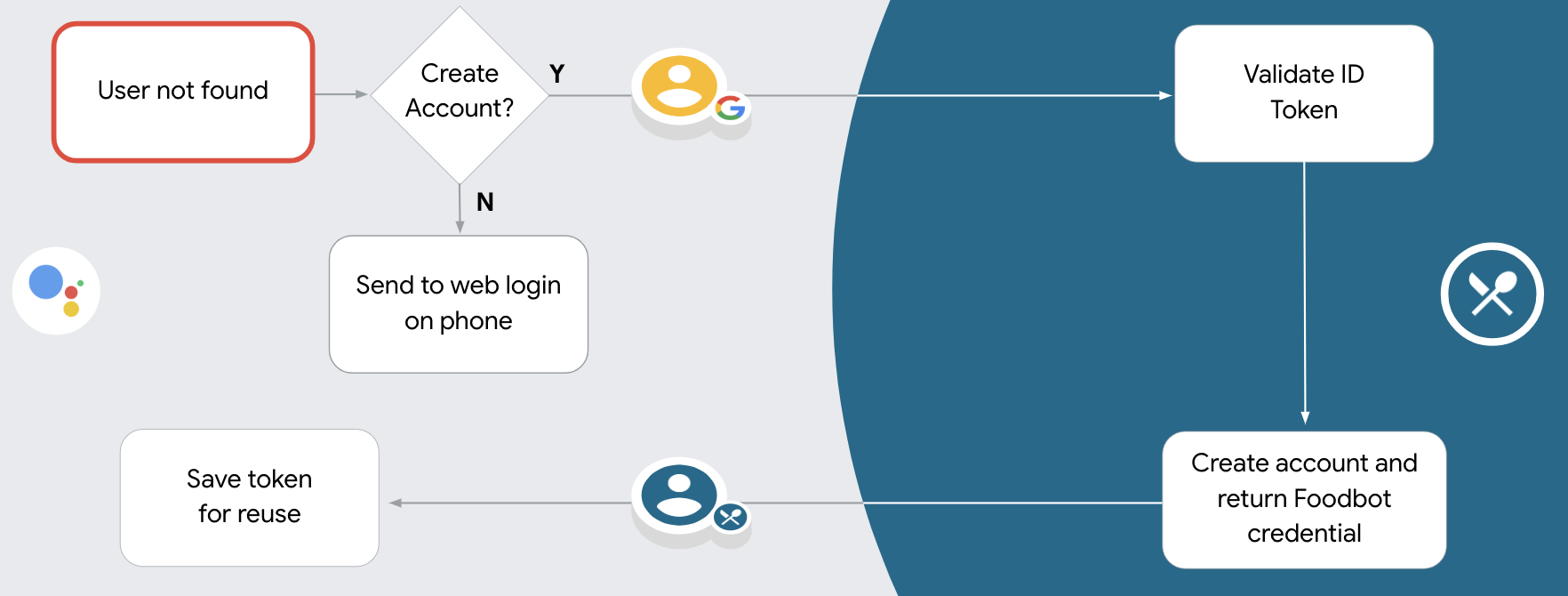

लिंक करने की इस प्रोसेस की शुरुआत, Google से साइन इन करने से होती है. इससे यह पता चलता है कि उपयोगकर्ता की Google प्रोफ़ाइल की जानकारी आपके सिस्टम में मौजूद है या नहीं. अगर उपयोगकर्ता की जानकारी आपके सिस्टम में नहीं मिलती है, तो सामान्य OAuth फ़्लो शुरू हो जाता है. उपयोगकर्ता के पास, Google प्रोफ़ाइल की जानकारी का इस्तेमाल करके नया खाता बनाने का विकल्प भी होता है.

खाता लिंक करने की आसान सुविधा का इस्तेमाल करके, खाता लिंक करने के लिए यह सामान्य तरीका अपनाएं:

- सबसे पहले, उपयोगकर्ता से उसकी Google प्रोफ़ाइल को ऐक्सेस करने की सहमति लें.

- उपयोगकर्ता की पहचान करने के लिए, उसकी प्रोफ़ाइल में मौजूद जानकारी का इस्तेमाल करें.

- अगर आपको अपने पुष्टि करने वाले सिस्टम में, Google उपयोगकर्ता का कोई मैच नहीं मिलता है, तो फ़्लो इस बात पर निर्भर करता है कि आपने Actions console में अपने Actions प्रोजेक्ट को कॉन्फ़िगर किया है या नहीं. कॉन्फ़िगर करने पर, उपयोगकर्ता को आवाज़ से या सिर्फ़ आपकी वेबसाइट पर खाता बनाने की अनुमति दी जाती है.

- अगर आपने आवाज़ से खाता बनाने की सुविधा चालू की है, तो Google से मिले आईडी टोकन की पुष्टि करें. इसके बाद, आईडी टोकन में मौजूद प्रोफ़ाइल की जानकारी के आधार पर उपयोगकर्ता बनाया जा सकता है.

- अगर आपने आवाज़ से खाता बनाने की सुविधा चालू नहीं की है, तो उपयोगकर्ता को ऐसे ब्राउज़र पर भेज दिया जाता है जहां वह अनुमति देने वाला पेज लोड कर सकता है. साथ ही, उपयोगकर्ता के लिए खाता बनाने की प्रोसेस पूरी कर सकता है.

आवाज़ का इस्तेमाल करके खाता बनाने की सुविधा

अगर आपने आवाज़ से उपयोगकर्ता खाता बनाने की अनुमति दी है, तो Assistant उपयोगकर्ता से यह पूछती है कि क्या उसे ये काम करने हैं:

- उनके Google खाते की जानकारी का इस्तेमाल करके, अपने सिस्टम पर नया खाता बनाएं या

- अगर उनके पास पहले से कोई ऐसा खाता है जो Google खाता नहीं है, तो उन्हें किसी दूसरे खाते से अपने पुष्टि करने वाले सिस्टम में साइन इन करने के लिए कहें.

अगर आपको खाता बनाने के फ़्लो में आने वाली मुश्किलों को कम करना है, तो हमारा सुझाव है कि आवाज़ से खाता बनाने की सुविधा चालू करें. अगर उपयोगकर्ता को किसी मौजूदा गैर-Google खाते से साइन इन करना है, तो उसे सिर्फ़ तब वॉइस फ़्लो से बाहर निकलना होगा.

आवाज़ का इस्तेमाल करके खाता बनाने की सुविधा बंद करना

अगर आपने आवाज़ से उपयोगकर्ता खाता बनाने की सुविधा बंद की है, तो Assistant उस वेबसाइट का यूआरएल खोलती है जिसे आपने उपयोगकर्ता की पुष्टि करने के लिए दिया था. अगर इंटरैक्शन ऐसे डिवाइस पर हो रहा है जिसमें स्क्रीन नहीं है, तो Assistant उपयोगकर्ता को खाता लिंक करने की प्रोसेस जारी रखने के लिए, फ़ोन पर रीडायरेक्ट करती है.

अगर ये शर्तें पूरी होती हैं, तो हम आपको ऑफ़र बनाने की अनुमति न देने का सुझाव देते हैं:

आपको उन उपयोगकर्ताओं को नया उपयोगकर्ता खाता बनाने की अनुमति नहीं देनी है जिनके पास Google खाते नहीं हैं. इसके बजाय, आपको उन्हें अपने पुष्टि करने वाले सिस्टम में मौजूद उपयोगकर्ता खातों से लिंक करना है. उदाहरण के लिए, अगर आपने लॉयल्टी प्रोग्राम की सुविधा दी है, तो आपको यह पक्का करना होगा कि उपयोगकर्ता को अपने मौजूदा खाते में मिले पॉइंट न खोने पड़ें.

आपके पास खाता बनाने के फ़्लो का पूरा कंट्रोल होना चाहिए. उदाहरण के लिए, अगर आपको खाता बनाने के दौरान उपयोगकर्ता को सेवा की शर्तें दिखानी हैं, तो खाता बनाने की अनुमति न दें.

OAuth पर आधारित, Google साइन-इन की "आसान" लिंकिंग लागू करना

खाते, इंडस्ट्री स्टैंडर्ड के OAuth 2.0 फ़्लो के साथ लिंक किए जाते हैं. Actions on Google, इंप्लिसिट और ऑथराइज़ेशन कोड फ़्लो के साथ काम करता है.

इंप्लिसिट कोड फ़्लो में, Google, उपयोगकर्ता के ब्राउज़र में ऑथराइज़ेशन एंडपॉइंट दिखाता है. साइन इन करने के बाद, Google को लंबे समय तक चलने वाला ऐक्सेस टोकन दिखाया जाता है. यह ऐक्सेस टोकन अब Assistant से आपकी कार्रवाई को किए गए हर अनुरोध में शामिल किया गया है.

ऑथराइज़ेशन कोड फ़्लो में, आपको दो एंडपॉइंट की ज़रूरत होगी:

- ऑथराइज़ेशन एंडपॉइंट, जो उन उपयोगकर्ताओं के साइन-इन यूज़र इंटरफ़ेस (यूआई) को दिखाने के लिए ज़िम्मेदार है जिन्होंने पहले से साइन इन नहीं किया है. साथ ही, उपयोगकर्ता को कुछ समय तक इस्तेमाल किए जाने वाले ऑथराइज़ेशन कोड के तौर पर ऐक्सेस का अनुरोध करने के लिए सहमति लेनी होती है.

- टोकन एक्सचेंज एंडपॉइंट, दो तरह के एक्सचेंज के लिए ज़िम्मेदार है:

- लंबे समय तक चलने वाले रीफ़्रेश टोकन और कुछ समय तक चलने वाले ऐक्सेस टोकन के लिए ऑथराइज़ेशन कोड बदलता है. यह एक्सचेंज तब होता है, जब उपयोगकर्ता, खाता जोड़ने के फ़्लो से गुज़रता है.

- वह कम समय तक चलने वाले ऐक्सेस टोकन के लिए, लंबे समय तक चलने वाले रीफ़्रेश टोकन की अदला-बदली करता है. यह ऐसा तब होता है, जब Google को नए ऐक्सेस टोकन की ज़रूरत होती है, क्योंकि उसकी समयसीमा खत्म हो चुकी होती है.

इंप्लिसिट कोड फ़्लो को लागू करना आसान है. हालांकि, Google का सुझाव है कि इंप्लिसिट फ़्लो का इस्तेमाल करके जारी किए गए ऐक्सेस टोकन की समयसीमा कभी खत्म न हो. ऐसा इसलिए, क्योंकि इंप्लिसिट फ़्लो वाले टोकन एंडपॉइंट का इस्तेमाल करने से, उपयोगकर्ता को अपने खाते को फिर से जोड़ने के लिए मजबूर कर दिया जाता है. अगर आपको सुरक्षा से जुड़ी वजहों से टोकन की समयसीमा खत्म होने की ज़रूरत है, तो आपको इसके बजाय ऑथराइज़ेशन कोड फ़्लो का इस्तेमाल करना चाहिए.

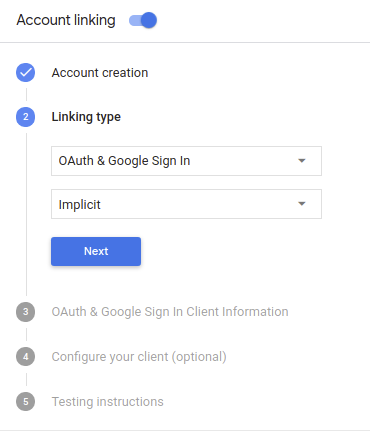

प्रोजेक्ट को कॉन्फ़िगर करना

स्ट्रीमलाइन किए गए लिंक करने की सुविधा का इस्तेमाल करने के लिए, अपने प्रोजेक्ट को कॉन्फ़िगर करने के लिए यह तरीका अपनाएं:

- Actions console खोलें और वह प्रोजेक्ट चुनें जिसका आपको इस्तेमाल करना है.

- डेवलप करें टैब पर क्लिक करें और खाता लिंक करना चुनें.

- खाता लिंक करना के बगल में मौजूद स्विच को चालू करें.

- खाता बनाने की सुविधा सेक्शन में, हां चुनें.

लिंक करने का टाइप में जाकर, OAuth और Google से साइन इन करें और इंप्लिसिट को चुनें.

क्लाइंट की जानकारी में जाकर, यह तरीका अपनाएं:

- Google से आने वाले अनुरोधों की पहचान करने के लिए, 'कार्रवाइयों के लिए Google की ओर से जारी किया गया क्लाइंट आईडी' एट्रिब्यूट की वैल्यू असाइन करें.

- अपने ऑथराइज़ेशन और टोकन एक्सचेंज एंडपॉइंट के लिए यूआरएल डालें.

सेव करें पर क्लिक करें.

अपना OAuth सर्वर लागू करना

OAuth 2.0 इंप्लिसिट फ़्लो के साथ काम करने के लिए, आपकी सेवा अनुमति देती है एंडपॉइंट, एचटीटीपीएस से उपलब्ध है. यह एंडपॉइंट, पुष्टि करने और डेटा ऐक्सेस करने के लिए उपयोगकर्ताओं की सहमति लेना. ऑथराइज़ेशन एंडपॉइंट यह आपके उन उपयोगकर्ताओं को साइन इन करने का यूज़र इंटरफ़ेस (यूआई) दिखाता है जिन्होंने पहले से साइन इन नहीं किया है. यह यूज़र इंटरफ़ेस (यूआई) दिखाता है. के लिए अनुरोध किया गया है.

जब आपकी सेट की गई कार्रवाई को, सेवा के अनुमति वाले किसी एपीआई को कॉल करने की ज़रूरत होती है, तो Google यह एंडपॉइंट आपके उपयोगकर्ताओं से इन एपीआई को कॉल करने की अनुमति लेता है: की ओर से.

Google के शुरू किए गए किसी आम OAuth 2.0 इंप्लिसिट फ़्लो सेशन में नया फ़्लो:

- Google, उपयोगकर्ता के ब्राउज़र में आपका ऑथराइज़ेशन एंडपॉइंट खोलता है. कॉन्टेंट बनाने अगर उपयोगकर्ता ने पहले से साइन इन नहीं किया हुआ है, तो वह साइन इन करता है और Google को आपके एपीआई के साथ अपना डेटा सबमिट कर सकता है, अगर उसने पहले से अनुमति नहीं दी है.

- आपकी सेवा एक ऐक्सेस टोकन बनाती है और उसे वापस भेजती है Google, उपयोगकर्ता के ब्राउज़र को ऐक्सेस टोकन के साथ Google पर वापस रीडायरेक्ट करता है अनुरोध के साथ अटैच की गई है.

- Google आपकी सेवा के एपीआई को कॉल करता है और ऐक्सेस टोकन को हर अनुरोध के साथ किया जा सकता है. आपकी सेवा इस बात की पुष्टि करती है कि ऐक्सेस टोकन, Google को अनुमति देता है या नहीं की अनुमति देता है और फिर एपीआई कॉल को पूरा करता है.

अनुमति देने के अनुरोधों को मैनेज करना

जब आपके Action को OAuth 2.0 इंप्लिसिट फ़्लो के ज़रिए खाता लिंक करने की ज़रूरत होती है, Google, उपयोगकर्ता को एक अनुरोध के साथ आपके ऑथराइज़ेशन एंडपॉइंट पर भेजता है, जिसमें यह शामिल होता है नीचे दिए पैरामीटर:

| ऑथराइज़ेशन एंडपॉइंट पैरामीटर | |

|---|---|

client_id |

वह क्लाइंट आईडी जिसे आपने Google को असाइन किया है. |

redirect_uri |

वह यूआरएल जिस पर आपने इस अनुरोध का जवाब भेजा है. |

state |

हिसाब-किताब की ऐसी वैल्यू जो Google को वापस पास की जाती है. हालांकि, इसमें कोई बदलाव नहीं होता रीडायरेक्ट यूआरआई. |

response_type |

रिस्पॉन्स में दी जाने वाली वैल्यू का टाइप. OAuth 2.0 इंप्लिसिट के लिए

फ़्लो के लिए, रिस्पॉन्स का टाइप हमेशा token होता है. |

उदाहरण के लिए, अगर आपका ऑथराइज़ेशन एंडपॉइंट https://myservice.example.com/auth पर उपलब्ध है,

अनुरोध ऐसा दिख सकता है:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token

आपके ऑथराइज़ेशन एंडपॉइंट से साइन-इन करने के अनुरोध मैनेज किए जा सकें, इसके लिए यह तरीका अपनाएं:

इसके लिए,

client_idऔरredirect_uriवैल्यू की पुष्टि करें अनचाहे या गलत तरीके से कॉन्फ़िगर किए गए क्लाइंट ऐप्लिकेशन का ऐक्सेस देने से रोकें:- पुष्टि करें कि

client_idआपके क्लाइंट आईडी से मेल खाता है असाइन किया गया है. - पुष्टि करें कि

redirect_uriमें बताया गया यूआरएल पैरामीटर का यह रूप होता है:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID

- पुष्टि करें कि

देखें कि उपयोगकर्ता ने आपकी सेवा में साइन इन किया है या नहीं. अगर उपयोगकर्ता ने साइन इन नहीं किया है में जाएं, तो अपनी सेवा का साइन-इन या साइन-अप फ़्लो पूरा करें.

ऐक्सेस टोकन जनरेट करें. Google इसका इस्तेमाल करके, आपके एपीआई को ऐक्सेस करेगा. कॉन्टेंट बनाने ऐक्सेस टोकन कोई भी स्ट्रिंग वैल्यू हो सकता है, लेकिन यह टोकन जिस उपयोगकर्ता और क्लाइंट के लिए है, वह अनुमान लगाने लायक नहीं होना चाहिए.

ऐसा एचटीटीपी रिस्पॉन्स भेजें जो उपयोगकर्ता के ब्राउज़र को यूआरएल पर रीडायरेक्ट करे

redirect_uriपैरामीटर से तय होता है. सभी को शामिल करें यूआरएल फ़्रैगमेंट में ये पैरामीटर होना चाहिए:access_token: वह ऐक्सेस टोकन जिसे आपने अभी-अभी जनरेट किया हैtoken_type: स्ट्रिंगbearerstate: मूल वैल्यू से, बिना बदलाव की गई स्थिति की वैल्यू अनुरोध इससे बनने वाले यूआरएल का एक उदाहरण नीचे दिया गया है:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Google के OAuth 2.0 रीडायरेक्ट हैंडलर को ऐक्सेस टोकन मिलेगा और इसकी पुष्टि की जाएगी

state की वैल्यू में कोई बदलाव नहीं हुआ है. Google के पास

ऐक्सेस टोकन नहीं देते हैं, तो Google बाद में किए जाने वाले कॉल के लिए टोकन को अटैच करेगा

AppRequest के हिस्से के तौर पर, आपकी सेट की गई कार्रवाई में जोड़े गए हैं.

अपने-आप लिंक होने की सुविधा मैनेज करना

जब उपयोगकर्ता अपनी Google प्रोफ़ाइल को ऐक्सेस करने के लिए आपकी कार्रवाई की सहमति देता है, तो Google एक अनुरोध भेजता है जिसमें Google उपयोगकर्ता की पहचान का हस्ताक्षर किया गया दावा होता है. दावे में ऐसी जानकारी शामिल है जिसमें उपयोगकर्ता का Google खाता आईडी, नाम, और ईमेल पता होता है. आपके प्रोजेक्ट हैंडल के लिए कॉन्फ़िगर किया गया टोकन एक्सचेंज एंडपॉइंट उस अनुरोध को पूरा नहीं करेगा.

अगर इससे जुड़ा Google खाता पहले से ही आपके पुष्टि करने वाले सिस्टम में मौजूद है,

आपका टोकन एक्सचेंज एंडपॉइंट, उपयोगकर्ता के लिए टोकन दिखाता है. अगर Google खाते में

किसी मौजूदा उपयोगकर्ता से मैच करने पर, आपका टोकन एक्सचेंज एंडपॉइंट, user_not_found गड़बड़ी दिखाता है.

अनुरोध में यह फ़ॉर्म मौजूद है:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=get&assertion=JWT&consent_code=CONSENT_CODE&scope=SCOPES

यह ज़रूरी है कि आपका टोकन एक्सचेंज एंडपॉइंट इन पैरामीटर को मैनेज कर सके:

| टोकन एंडपॉइंट पैरामीटर | |

|---|---|

grant_type |

किस टाइप के टोकन की अदला-बदली की जा रही है. इन अनुरोधों के लिए, यह

पैरामीटर की वैल्यू urn:ietf:params:oauth:grant-type:jwt-bearer है. |

intent |

इन अनुरोधों के लिए, इस पैरामीटर की वैल्यू `get` है. |

assertion |

JSON Web Token (JWT), जो Google का हस्ताक्षर किया गया दावा उपलब्ध कराता है उपयोगकर्ता की पहचान होती है. JWT में ऐसी जानकारी होती है जिसमें उपयोगकर्ता का Google खाता आईडी, नाम, और ईमेल पता. |

consent_code |

ज़रूरी नहीं: एक बार इस्तेमाल होने वाला कोड मौजूद होने पर, यह बताता है कि उपयोगकर्ता ने आपकी सेट की गई कार्रवाई को, बताए गए दायरे को ऐक्सेस करने की सहमति दी है. |

scope |

ज़रूरी नहीं: ऐसे सभी दायरे जिन्हें आपने उपयोगकर्ताओं से अनुरोध करने के लिए, Google को कॉन्फ़िगर किया था. |

जब आपके टोकन एक्सचेंज एंडपॉइंट को लिंक करने का अनुरोध मिलता है, तब यह: फ़ॉलो किया जा रहा है:

JWT के दावे की पुष्टि करना और उसे डिकोड करना

अपनी भाषा के लिए JWT-डिकोडिंग लाइब्रेरी का इस्तेमाल करके, JWT के दावे की पुष्टि की जा सकती है और उन्हें डिकोड किया जा सकता है. Google की सार्वजनिक कुंजियों (JWK में उपलब्ध) का इस्तेमाल करें या PEM फ़ॉर्मैट में भी दिखेगा. इससे टोकन की पुष्टि की जा सकेगी हस्ताक्षर करें.

डिकोड किए जाने पर, JWT के दावे का उदाहरण यहां दिया गया है:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

टोकन के हस्ताक्षर की पुष्टि करने के अलावा, यह भी पुष्टि करें कि दावा करने वाला

(iss फ़ील्ड) https://accounts.google.com है और ऑडियंस (aud फ़ील्ड)

आपकी कार्रवाई को असाइन किया गया क्लाइंट आईडी है.

देखें कि आपके पुष्टि करने वाले सिस्टम में Google खाता पहले से मौजूद है या नहीं

देखें कि इनमें से कोई एक शर्त सही है या नहीं:

- दावे के

subफ़ील्ड में मौजूद Google खाता आईडी, आपके उपयोगकर्ता डेटाबेस में मौजूद है. - दावे में दिया गया ईमेल पता, आपके उपयोगकर्ता डेटाबेस के किसी उपयोगकर्ता से मेल खाता है.

अगर दोनों में से कोई भी शर्त सही है, तो इसका मतलब है कि उपयोगकर्ता ने पहले ही साइन अप कर लिया है. ऐसे में, आपके पास ऐक्सेस टोकन.

अगर Google खाता आईडी और दावे में बताया गया ईमेल पता, दोनों में से कोई भी नहीं है

आपके डेटाबेस के किसी उपयोगकर्ता से मैच करता है, तो उपयोगकर्ता ने अभी तक साइन अप नहीं किया है. इस मामले में, आपके

टोकन एक्सचेंज एंडपॉइंट को एचटीटीपी 401 गड़बड़ी के साथ जवाब देना चाहिए, जिससे error=user_not_found के बारे में पता चलता है,

जैसा कि नीचे दिए गए उदाहरण में बताया गया है:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"user_not_found",

}

user_not_found गड़बड़ी के साथ 401 गड़बड़ी वाला मैसेज मिलता है, तो Google

intent पैरामीटर की वैल्यू के साथ आपके टोकन एक्सचेंज एंडपॉइंट को कॉल करता है

उपयोगकर्ता की प्रोफ़ाइल जानकारी वाला आईडी टोकन भेजने और बनाने के लिए सेट किया गया है

पर जाकर संपर्क फ़ॉर्म भरें और उसमें दूसरे साइट की जानकारी शामिल करें.

'Google साइन इन' के ज़रिए खाता बनाने को मैनेज करना

जब किसी उपयोगकर्ता को आपकी सेवा पर खाता बनाने की ज़रूरत होती है, तो Google

अपने टोकन एक्सचेंज एंडपॉइंट को अनुरोध भेजें, जो

intent=create, जैसा कि इस उदाहरण में दिखाया गया है:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded response_type=token&grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&scope=SCOPES&intent=create&consent_code=CONSENT_CODE&assertion=JWT[&NEW_ACCOUNT_INFO]

assertion पैरामीटर में एक JSON वेब टोकन (JWT) होता है, जो

Google उपयोगकर्ता की पहचान का हस्ताक्षर किया गया दावा. JWT में जानकारी होती है

जिसमें उपयोगकर्ता का Google खाता आईडी, नाम, और ईमेल पता शामिल है. इसका इस्तेमाल किया जा सकता है

पर क्लिक करें.

खाता बनाने के अनुरोधों का जवाब देने के लिए, अपने टोकन एक्सचेंज एंडपॉइंट को यह काम करना चाहिए निम्न:

JWT के दावे की पुष्टि करना और उसे डिकोड करना

अपनी भाषा के लिए JWT-डिकोडिंग लाइब्रेरी का इस्तेमाल करके, JWT के दावे की पुष्टि की जा सकती है और उन्हें डिकोड किया जा सकता है. Google की सार्वजनिक कुंजियों (JWK में उपलब्ध) का इस्तेमाल करें या PEM फ़ॉर्मैट में भी दिखेगा. इससे टोकन की पुष्टि की जा सकेगी हस्ताक्षर करें.

डिकोड किए जाने पर, JWT के दावे का उदाहरण यहां दिया गया है:

{ "sub": 1234567890, // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "locale": "en_US" }

टोकन के हस्ताक्षर की पुष्टि करने के अलावा, यह भी पुष्टि करें कि दावा करने वाला

(iss फ़ील्ड) https://accounts.google.com है और ऑडियंस (aud फ़ील्ड)

आपकी कार्रवाई को असाइन किया गया क्लाइंट आईडी है.

उपयोगकर्ता जानकारी की पुष्टि करें और नया खाता बनाएं

देखें कि इनमें से कोई एक शर्त सही है या नहीं:

- दावे के

subफ़ील्ड में मौजूद Google खाता आईडी, आपके उपयोगकर्ता डेटाबेस में मौजूद है. - दावे में दिया गया ईमेल पता, आपके उपयोगकर्ता डेटाबेस के किसी उपयोगकर्ता से मेल खाता है.

अगर दोनों में से कोई भी शर्त सही है, तो उपयोगकर्ता को उनके मौजूदा खाते को

वे अपने Google खाते से, एचटीटीपी 401 गड़बड़ी वाले अनुरोध का जवाब देकर,

error=linking_error और उपयोगकर्ता का ईमेल पता, जैसे कि login_hint

नीचे दिया गया उदाहरण:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

अगर कोई भी शर्त सही नहीं होती है, तो जानकारी का इस्तेमाल करके एक नया उपयोगकर्ता खाता बनाएं में दी गई जानकारी होती है. नए खातों में आम तौर पर पासवर्ड सेट नहीं होता है. हां हमारा सुझाव है कि आप अन्य प्लैटफ़ॉर्म में 'Google साइन इन' को जोड़ें, ताकि उपयोगकर्ता लॉग इन कर सकें का इस्तेमाल करें. इसके अलावा, आपके पास ये विकल्प हैं उपयोगकर्ता को वह लिंक ईमेल करें जो उपयोगकर्ता को सेट करने की अनुमति देने के लिए आपका पासवर्ड वापस पाने का फ़्लो शुरू करता है दूसरे प्लैटफ़ॉर्म पर साइन इन करने के लिए पासवर्ड.

कॉन्टेंट बनाने के बाद, ऐक्सेस टोकन जारी करें और JSON ऑब्जेक्ट में वैल्यू आपके एचटीटीपीएस रिस्पॉन्स का मुख्य हिस्सा, जैसा कि नीचे दिए गए उदाहरण में दिखाया गया है:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

पुष्टि करने के फ़्लो के लिए, वॉइस यूज़र इंटरफ़ेस डिज़ाइन करना

देखें कि उपयोगकर्ता की पुष्टि हो गई है या नहीं. इसके बाद, खाता लिंक करने का फ़्लो शुरू करें

- Actions Console में अपना Actions Builder प्रोजेक्ट खोलें.

- अपने ऐक्शन में खाता लिंक करने की सुविधा शुरू करने के लिए, एक नया सीन बनाएं:

- सीन पर क्लिक करें.

- नया सीन जोड़ने के लिए, जोड़ें (+) आइकॉन पर क्लिक करें.

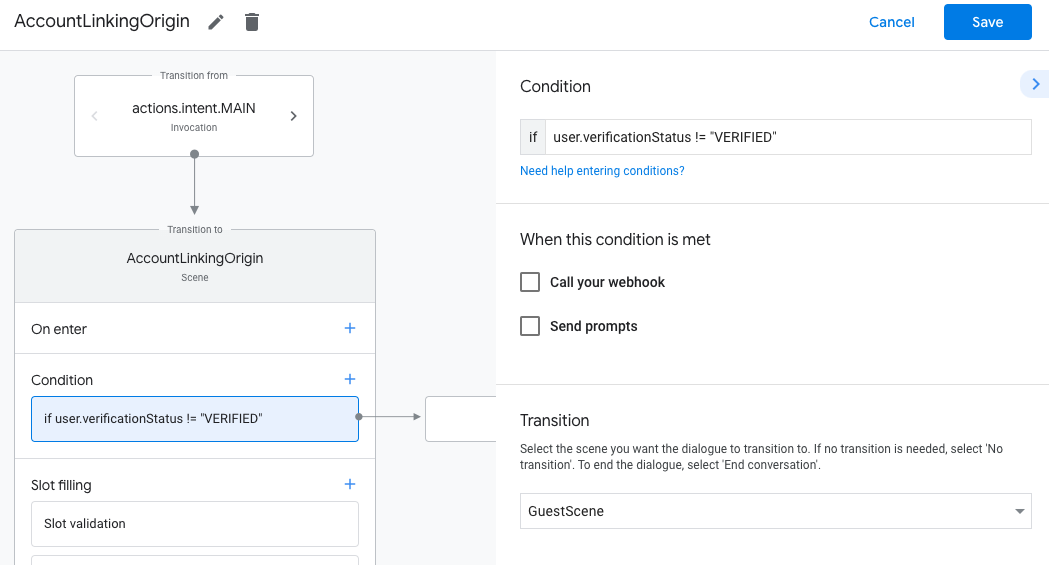

- नए बनाए गए सीन में, शर्तें के लिए, जोड़ें add आइकॉन पर क्लिक करें.

- ऐसी शर्त जोड़ें जिससे यह पता चल सके कि बातचीत से जुड़ा उपयोगकर्ता, पुष्टि किया गया उपयोगकर्ता है या नहीं. अगर जांच पूरी नहीं होती है, तो बातचीत के दौरान आपकी कार्रवाई, खाता लिंक करने की सुविधा का इस्तेमाल नहीं कर सकती. साथ ही, उसे ऐसी सुविधा का ऐक्सेस देना चाहिए जिसके लिए खाता लिंक करने की ज़रूरत नहीं होती.

- शर्त सेक्शन में मौजूद

Enter new expressionफ़ील्ड में, यह लॉजिक डालें:user.verificationStatus != "VERIFIED" - ट्रांज़िशन में जाकर, ऐसा सीन चुनें जिसके लिए खाते को लिंक करने की ज़रूरत न हो या ऐसा सीन चुनें जो सिर्फ़ मेहमान के तौर पर इस्तेमाल की जाने वाली सुविधा का एंट्री पॉइंट हो.

- शर्त सेक्शन में मौजूद

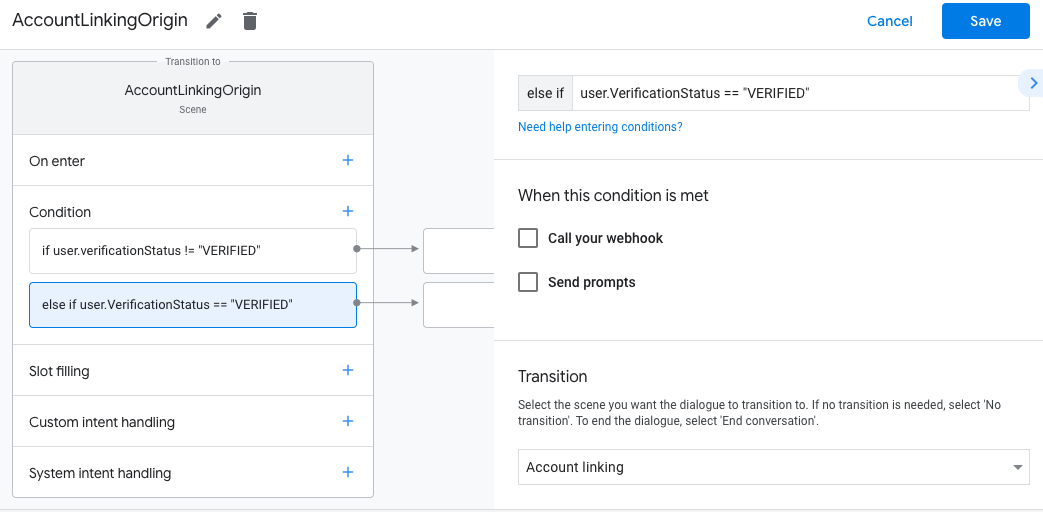

- शर्तें के लिए, जोड़ें add आइकॉन पर क्लिक करें.

- अगर उपयोगकर्ता के पास कोई लिंक किया गया खाता नहीं है, तो खाता लिंक करने का फ़्लो ट्रिगर करने के लिए एक शर्त जोड़ें.

- शर्त में जाकर,

Enter new expressionफ़ील्ड में यह लॉजिक डालें::user.verificationStatus == "VERIFIED" - ट्रांज़िशन में जाकर, खाता लिंक करना सिस्टम सीन चुनें.

- सेव करें पर क्लिक करें.

- शर्त में जाकर,

सेव करने के बाद, आपके प्रोजेक्ट में खाता लिंक करने वाला एक नया सिस्टम सीन <SceneName>_AccountLinking जुड़ जाता है.

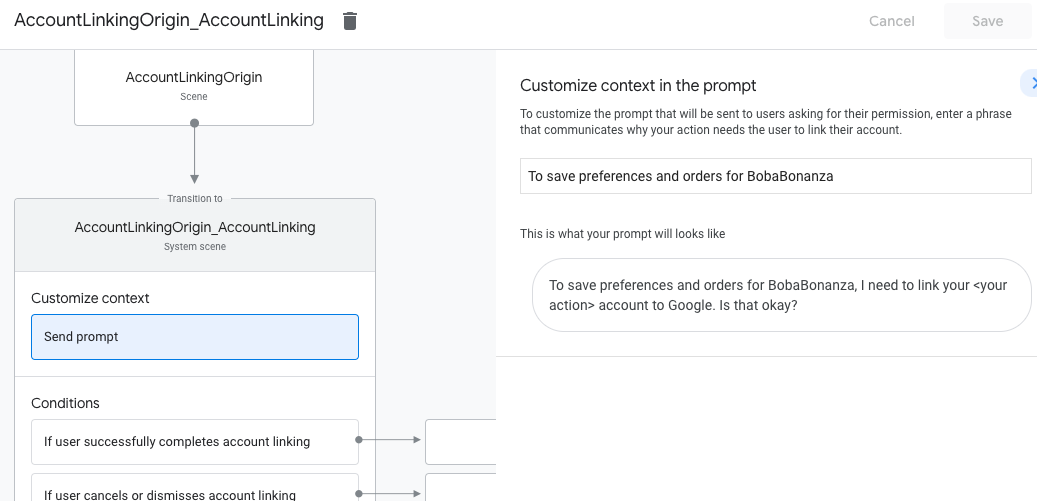

खाता जोड़ने के सीन को पसंद के मुताबिक बनाना

- सीन में जाकर, खाता लिंक करने की सुविधा वाले सिस्टम सीन को चुनें.

- प्रॉम्प्ट भेजें पर क्लिक करें. इसके बाद, उपयोगकर्ता को यह बताने के लिए एक छोटा वाक्य जोड़ें कि कार्रवाई को उसकी पहचान का ऐक्सेस क्यों चाहिए. उदाहरण के लिए, "आपकी प्राथमिकताओं को सेव करने के लिए".

- सेव करें पर क्लिक करें.

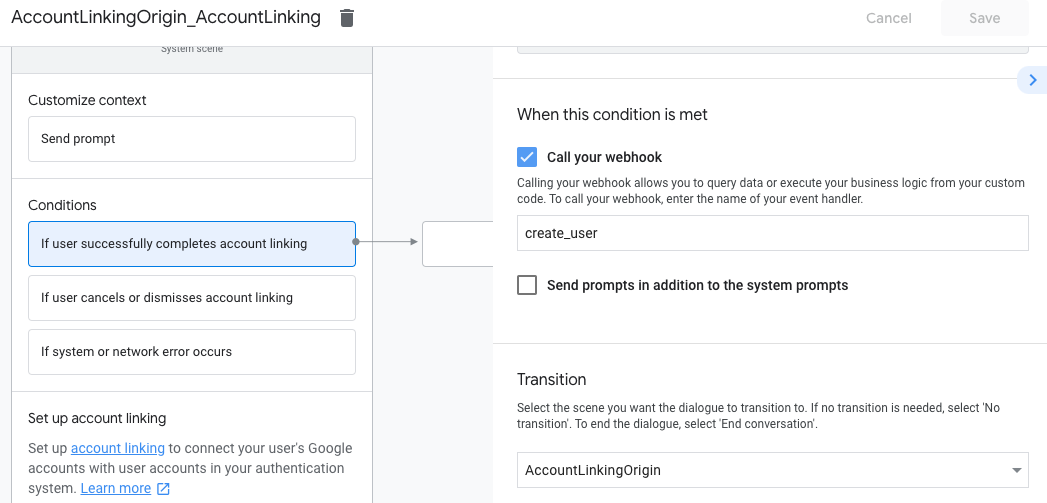

- शर्तें में जाकर, अगर उपयोगकर्ता ने खाता लिंक करने की प्रोसेस पूरी कर ली है पर क्लिक करें.

- अगर उपयोगकर्ता अपना खाता लिंक करने के लिए सहमत होता है, तो फ़्लो को आगे बढ़ाने का तरीका कॉन्फ़िगर करें. उदाहरण के लिए, कारोबार के लिए ज़रूरी कस्टम लॉजिक को प्रोसेस करने के लिए, वेबुक को कॉल करें. साथ ही, वापस ओरिजनल सीन पर जाएं.

- सेव करें पर क्लिक करें.

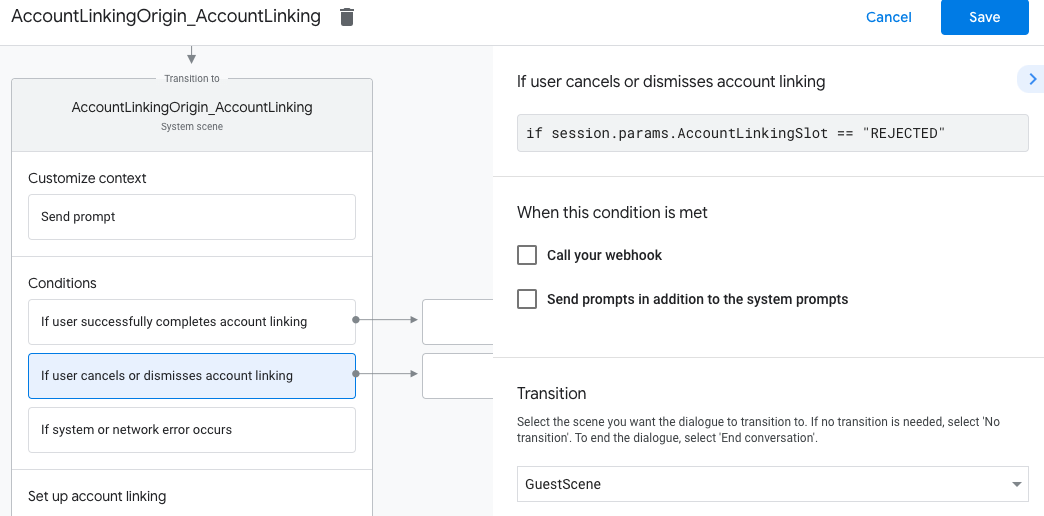

- शर्तें में जाकर, अगर उपयोगकर्ता खाता लिंक करने की प्रोसेस को रद्द करता है या खारिज करता है पर क्लिक करें.

- यह कॉन्फ़िगर करें कि अगर उपयोगकर्ता अपना खाता लिंक करने के लिए सहमत नहीं होता है, तो फ़्लो कैसे आगे बढ़ना चाहिए. उदाहरण के लिए, पुष्टि करने वाला मैसेज भेजें और उपयोगकर्ताओं को उन सीन पर रीडायरेक्ट करें जिनमें खाते को लिंक करने की ज़रूरत नहीं होती.

- सेव करें पर क्लिक करें.

- शर्तें में जाकर, सिस्टम या नेटवर्क में गड़बड़ी होने पर पर क्लिक करें.

- कॉन्फ़िगर करें कि सिस्टम या नेटवर्क की गड़बड़ियों की वजह से, खाता लिंक करने की प्रोसेस पूरी न होने पर, फ़्लो को कैसे आगे बढ़ना चाहिए. उदाहरण के लिए, पुष्टि करने वाला मैसेज भेजें और उपयोगकर्ताओं को उन सीन पर रीडायरेक्ट करें जिनमें खाते को लिंक करने की ज़रूरत नहीं होती.

- सेव करें पर क्लिक करें.

डेटा ऐक्सेस करने के अनुरोधों को मैनेज करना

अगर Assistant के अनुरोध में ऐक्सेस टोकन शामिल है, तो सबसे पहले यह देखें कि ऐक्सेस टोकन मान्य है और उसकी समयसीमा खत्म नहीं हुई है. इसके बाद, अपने उपयोगकर्ता खाते के डेटाबेस से, टोकन से जुड़ा उपयोगकर्ता खाता वापस पाएं.