Elige tu ruta de integración

Selecciona la ruta que mejor se adapte a tus necesidades:

| Ruta | Ideal para | Más información |

|---|---|---|

| Universal Commerce Protocol (UCP) | Comerciantes y minoristas | Documentos sobre la UCP |

| Vinculación de cuentas estándar | Casa inteligente, TV y YouTube. | Documentos |

La vinculación de cuentas permite que los titulares de Cuentas de Google se conecten a tus servicios de forma rápida, fluida y segura. Puedes implementar la vinculación de la Cuenta de Google para compartir los datos de un usuario de tu plataforma con las apps y los servicios de Google.

El protocolo seguro OAuth 2.0 te permite vincular de forma segura la Cuenta de Google de un usuario con su cuenta en tu plataforma, lo que otorga a las aplicaciones y los dispositivos de Google acceso a tus servicios.

Los usuarios pueden vincular o desvincular sus cuentas y, de manera opcional, crear una nueva en tu plataforma con la vinculación de la Cuenta de Google.

Casos de uso

Estos son algunos de los motivos para implementar la vinculación de la Cuenta de Google:

Compartir los datos de un usuario de tu plataforma con las apps y los servicios de Google

Realiza la integración con Google Shopping y las plataformas potenciadas por IA (Búsqueda, Gemini) a través del Universal Commerce Protocol (UCP).

Reproduce tu contenido de video y películas con Google TV.

Administrar y controlar los dispositivos conectados de Google Smart Home con la app de Google Home y Asistente de Google, "Hey Google, enciende las luces".

Crea experiencias y funciones personalizadas del Asistente de Google para los usuarios con Acciones de conversación, como "Hey Google, pide mi café habitual en Starbucks".

Permite que los usuarios ganen recompensas por mirar transmisiones en vivo aptas en YouTube después de vincular su Cuenta de Google a una cuenta de socio de recompensas.

Completar previamente las cuentas nuevas durante el registro con datos compartidos de forma consensual desde un perfil de Cuenta de Google

Capacidades y requisitos

En la siguiente matriz, se definen la compatibilidad y las recomendaciones para cada flujo de vinculación.

| Vinculación de Flow | Funciones estándares | Funciones de UCP |

|---|---|---|

| App Flip | Recomendado | Recomendado |

| Vinculación optimizada | Recomendado | Recomendado |

| Vinculación de OAuth | Obligatorio (resguardo) | Obligatorio (resguardo) |

| OAuth 2.1 | Recomendado | Recomendado |

Desarrollo con agentes (MCP y UCP)

Los modelos de lenguaje grandes (LLM) y los agentes de IA requieren una autenticación sólida para acceder a los datos del usuario. La vinculación de la Cuenta de Google admite estos paradigmas emergentes:

- Protocolo de contexto del modelo (MCP): GAL actúa como el protocolo de enlace de seguridad. Los agentes usan tokens de OAuth 2.1 para consultar de forma segura las herramientas de tu servidor de MCP.

Universal Commerce Protocol (UCP): Permite que los agentes de compras accedan a los perfiles de usuario y a los vectores de pago de forma segura.

Mejora la privacidad del usuario definiendo permisos personalizados para compartir solo los datos necesarios y aumenta la confianza del usuario definiendo claramente cómo se usan sus datos.

Puedes revocar el acceso a los datos y servicios alojados en tu plataforma desvinculando las cuentas. Implementar un endpoint de revocación de tokens opcional te permite mantenerte sincronizado con los eventos iniciados por Google, mientras que la Protección entre cuentas (RISC) te permite notificar a Google sobre cualquier evento de desvinculación que tenga lugar en tu plataforma.

Flujos de vinculación de cuentas

Existen 3 flujos de vinculación de la Cuenta de Google, todos basados en OAuth, que requieren que administres o controles los extremos de autorización y de intercambio de tokens que cumplen con OAuth 2.0.

Durante el proceso de vinculación, emites tokens de acceso a Google para Cuentas de Google individuales después de obtener el consentimiento de los titulares de las cuentas para vincularlas y compartir datos.

Vinculación de OAuth

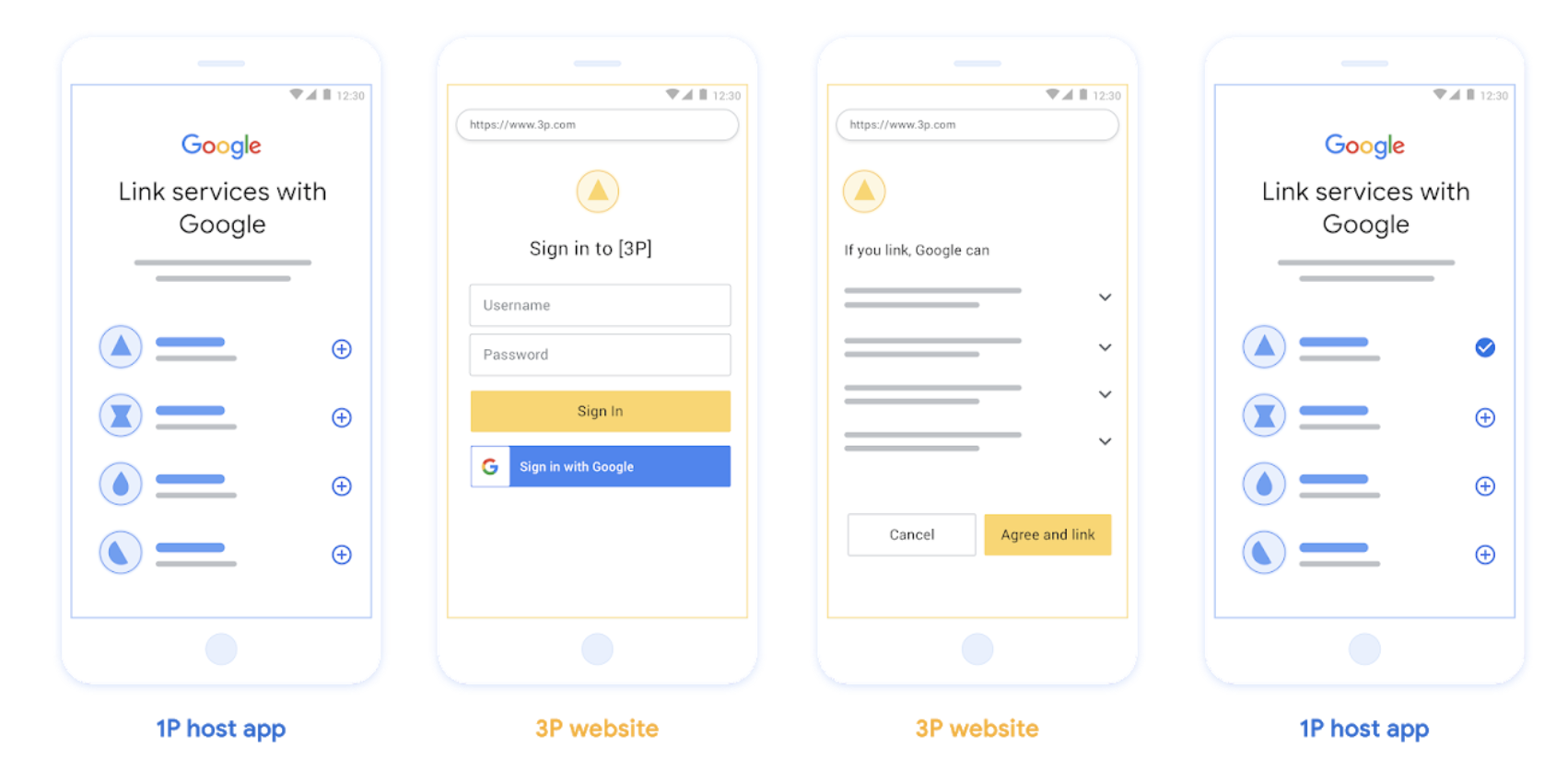

Este es el flujo de vinculación de OAuth que envía a los usuarios a tu sitio web para que realicen la vinculación. Se redirecciona al usuario a tu sitio web para que acceda a su cuenta. Una vez que accede, el usuario da su consentimiento para compartir sus datos en tu servicio con Google. En ese momento, se vincularán la Cuenta de Google del usuario y tu servicio.

La vinculación por OAuth admite el código de autorización y los flujos implícitos de OAuth. Tu servicio debe alojar un extremo de autorización compatible con OAuth 2.0 para el flujo implícito y debe exponer un extremo de autorización y de intercambio de tokens cuando se use el flujo de código de autorización.

Figura 1. Vinculación de cuentas en el teléfono de un usuario con vinculación por OAuth

Vinculación de Cambio de app basada en OAuth ("Cambio de app")

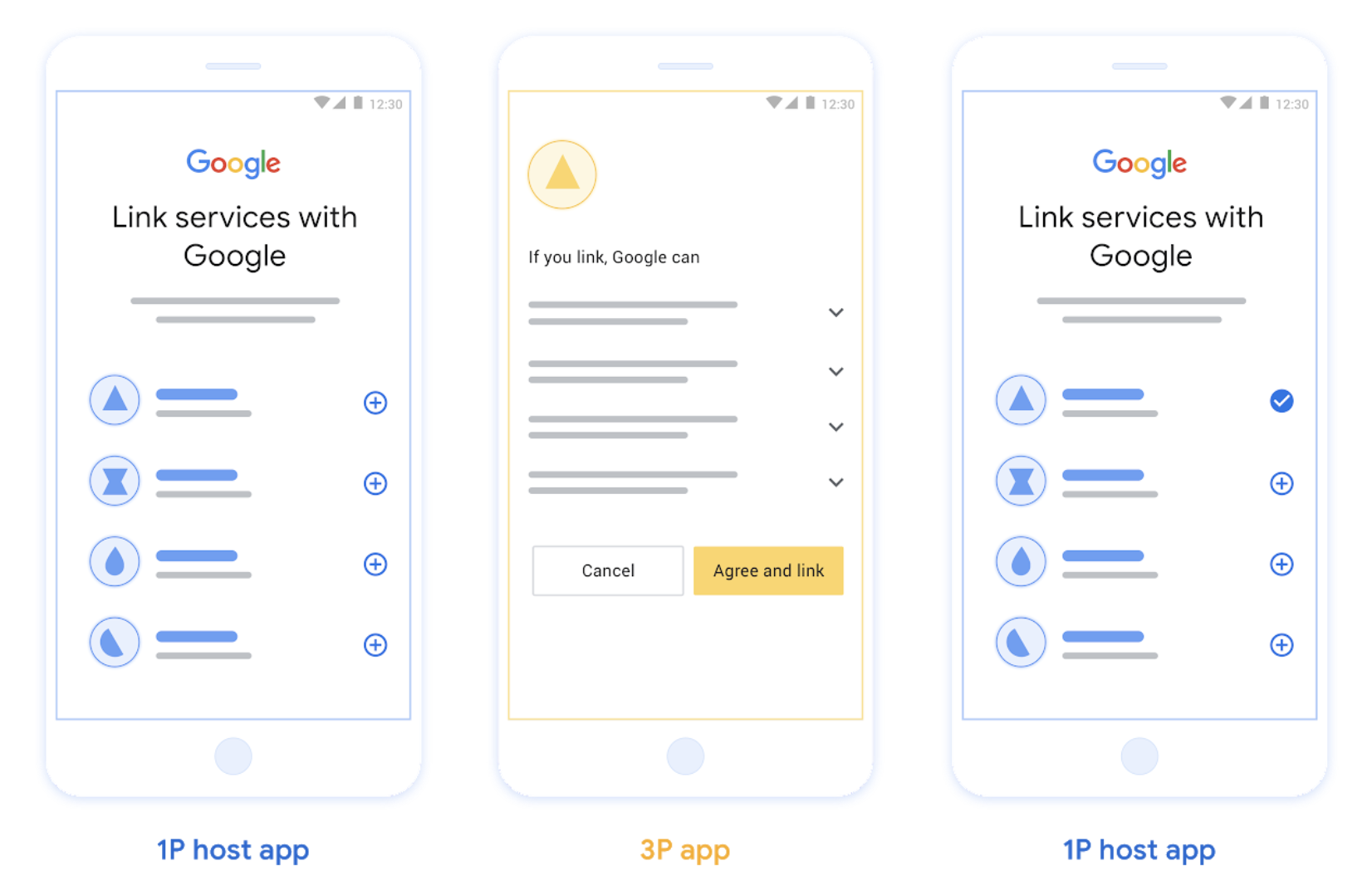

Un flujo de OAuth que envía a los usuarios a tu app para la vinculación.

La vinculación de App Flip basada en OAuth guía a los usuarios mientras se desplazan entre tus apps para dispositivos móviles verificadas para Android o iOS y la plataforma de Google para revisar los cambios propuestos en el acceso a los datos y otorgar su consentimiento para vincular su cuenta en tu plataforma con su Cuenta de Google. Para habilitar App Flip, tu servicio debe admitir la vinculación de OAuth o la vinculación de Acceder con Google basada en OAuth con el flujo de código de autorización.

App Flip es compatible con Android y iOS.

Cómo funciona:

La app de Google verifica si tu app está instalada en el dispositivo del usuario de la siguiente manera:

- Si se encuentra la app, el usuario se "transfiere" a tu app, que obtiene el consentimiento del usuario para vincular la cuenta con Google y, luego, se "transfiere de nuevo" a la plataforma de Google.

- Si no se encuentra la app o se produce un error durante el proceso de vinculación del cambio de app, se redirecciona al usuario al flujo de vinculación simplificado o de OAuth.

Figura 2. Vinculación de cuentas en el teléfono de un usuario con Cambio de app

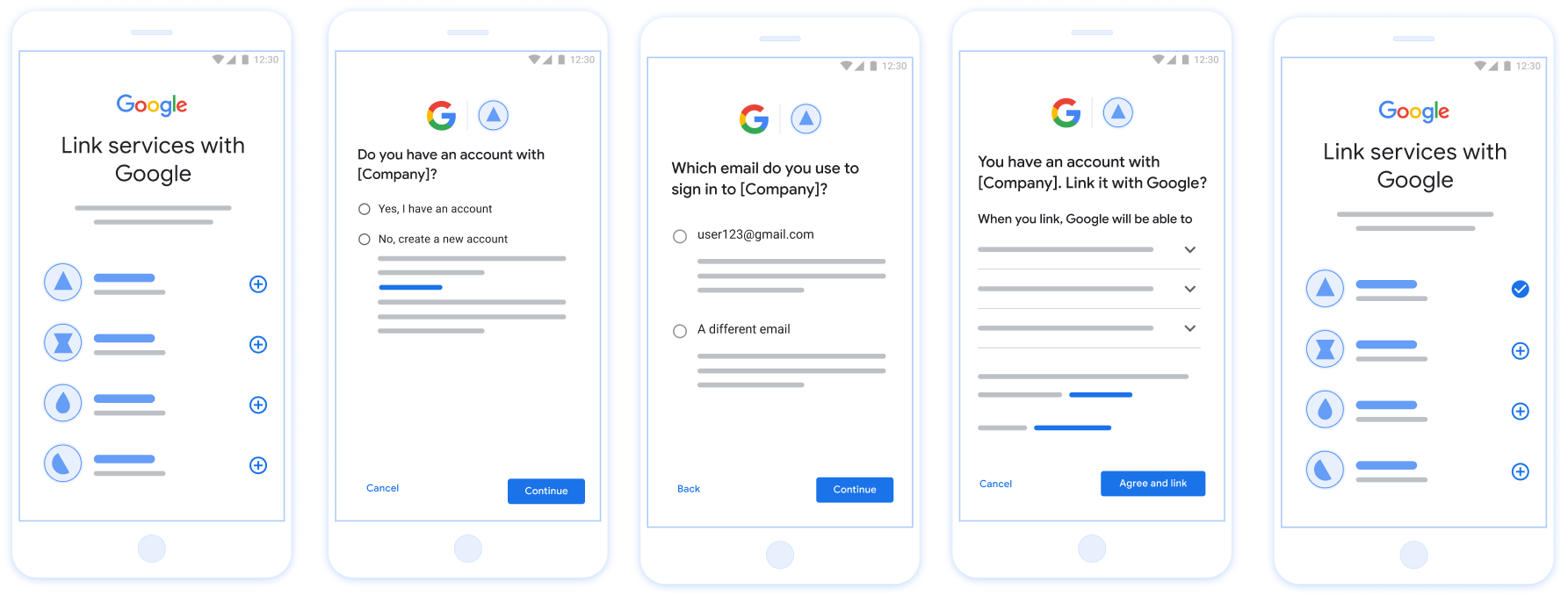

Vinculación optimizada basada en OAuth ("Optimizado")

La vinculación optimizada basada en OAuth de Acceder con Google agrega Acceder con Google a la vinculación de OAuth, lo que permite a los usuarios completar el proceso de vinculación sin salir de la plataforma de Google y, de este modo, reduce las fricciones y los abandonos.

La vinculación optimizada basada en OAuth ofrece la mejor experiencia del usuario con acceso, creación y vinculación de cuentas sin problemas, ya que combina el acceso con Google con la vinculación de OAuth. Tu servicio debe admitir extremos de autorización y de intercambio de tokens que cumplan con OAuth 2.0.

Además, tu extremo de intercambio de tokens debe admitir aserciones de tokens web JSON (JWT) y, también, implementar las intenciones check, create y get.

Cómo funciona:

Google confirma la cuenta de usuario y te pasa esta información:

- Si existe una cuenta para el usuario en tu base de datos, el usuario vinculará correctamente su Cuenta de Google con su cuenta en tu servicio.

- Si no existe una cuenta para el usuario en tu base de datos, el usuario puede crear una nueva cuenta de terceros con la información confirmada que proporciona Google: correo electrónico, nombre y foto de perfil, o bien acceder y vincular con otro correo electrónico (esto requerirá que acceda a tu servicio con la vinculación de OAuth).

Figura 3. Vinculación de cuentas en el teléfono de un usuario con la vinculación optimizada

¿Qué flujo deberías usar?

Te recomendamos que implementes todos los flujos para garantizar que los usuarios obtengan la mejor experiencia de vinculación. Los flujos optimizados y de cambio de app reducen la fricción de la vinculación, ya que los usuarios pueden completar el proceso de vinculación en muy pocos pasos. El flujo de vinculación de OAuth requiere el menor esfuerzo y es un buen punto de partida, después del cual puedes agregar los otros flujos de vinculación.

Trabaja con tokens

La vinculación de la Cuenta de Google se basa en mecanismos de tokens estándar de OAuth 2.0. Emitirás tokens de acceso y tokens de actualización a Google después de que el usuario dé su consentimiento para vincular su cuenta.

- Tokens de acceso: Son tokens de corta duración que usa Google para acceder a tus APIs.

- Tokens de actualización: Son tokens de larga duración que Google usa para obtener tokens de acceso nuevos cuando vencen.

Para obtener información detallada sobre los contratos de protocolo y los requisitos de parámetros, consulta el extremo de intercambio de tokens.

Vinculación persistente

La vinculación persistente es un requisito fundamental para las integraciones estables. Garantiza que las cuentas de usuario permanezcan vinculadas incluso durante las fallas de red transitorias o las actualizaciones periódicas de credenciales.

Para implementar la vinculación persistente, usa un enfoque de "ventana deslizante": extiende el vencimiento del token de actualización existente en lugar de rotarlo (consulta la sección 6 del RFC 6749). Esto evita condiciones de carrera y la desvinculación no deseada que puede ocurrir si se emite un nuevo token de actualización, pero Google no lo recibe ni lo almacena correctamente.

Registrarse con Google

Necesitaremos detalles de tu configuración de OAuth 2.0 y compartir credenciales para habilitar la vinculación de cuentas. Consulta registro para obtener más detalles.