In diesem Dokument wird erläutert, wie Fleet Engine den Informationsaustausch zwischen den drei primären Umgebungen Ihres Fleet Engine-Systems schützt: Ihrem Back-End-Server, Ihrem Fleet Engine-Server und Ihren Clientanwendungen und ‑Websites.

Fleet Engine verwaltet die Sicherheit auf zwei grundlegende Arten und verwendet dabei das Prinzip der geringsten Berechtigung:

Standardanmeldedaten für Anwendungen (Application Default Credentials, ADC): Für Umgebungen mit hohen Berechtigungen wie die Kommunikation zwischen Servern. Wird verwendet, wenn Ihr Back-End-Server Fahrzeuge und Fahrten erstellt und in Fleet Engine verwaltet. Weitere Informationen finden Sie unter Standardanmeldedaten für Anwendungen.

JSON-Webtokens (JWT): Für Umgebungen mit geringem Vertrauensgrad wie Client anwendungen, die auf Smartphones und in Browsern ausgeführt werden. Wird verwendet, um Vorgänge mit geringeren Berechtigungen auszuführen, z. B. das Aktualisieren des Fahrzeugstandorts in Fleet Engine.

Die für Umgebungen mit geringem Vertrauensgrad erforderlichen JWTs werden von Ihrem Back-End-Server generiert und ausgestellt, um geheime Schlüssel für Dienstkonten zu schützen. Sie enthalten zusätzliche Claims, die speziell für Fleet Engine gelten. Weitere Informationen finden Sie unter JSON-Web tokens.

Wenn Sie beispielsweise eine Fahrer-App haben, greifen Fahrer über die App auf Daten aus Fleet Engine zu. Die App wird mit JWTs authentifiziert, die sie von Ihrem Back-End-Server erhält. Die enthaltenen JWT-Claims bestimmen zusammen mit der Dienstkontorolle, auf welche Teile Ihres Systems die Fahrer-App Zugriff hat und was sie tun kann. Mit diesem Ansatz wird der Zugriff auf die Daten beschränkt, die für die Ausführung der Fahraufträge erforderlich sind.

Fleet Engine verwendet diese Sicherheitsansätze, um Folgendes zu bieten:

Bei der Authentifizierung wird die Identität der Entität überprüft, die die Anfrage stellt. Fleet Engine verwendet ADCs für Umgebungen mit hohem Vertrauensgrad und JWTs für Umgebungen mit geringem Vertrauensgrad.

Bei der Autorisierung wird festgelegt, auf welche Ressourcen eine authentifizierte Entität Zugriff hat. Fleet Engine verwendet Dienstkonten mit Google Cloud IAM-Rollen sowie JWT-Claims, die dafür sorgen, dass authentifizierte Entitäten Berechtigungen haben, die angeforderten Daten aufzurufen oder zu ändern.

Sicherheit für Server und Client einrichten

Wenn Sie die Sicherheit mit Fleet Engine aktivieren möchten, richten Sie die erforderlichen Konten und die Sicherheit auf Ihrem Back-End-Server und in Ihren Clientanwendungen und ‑Websites ein.

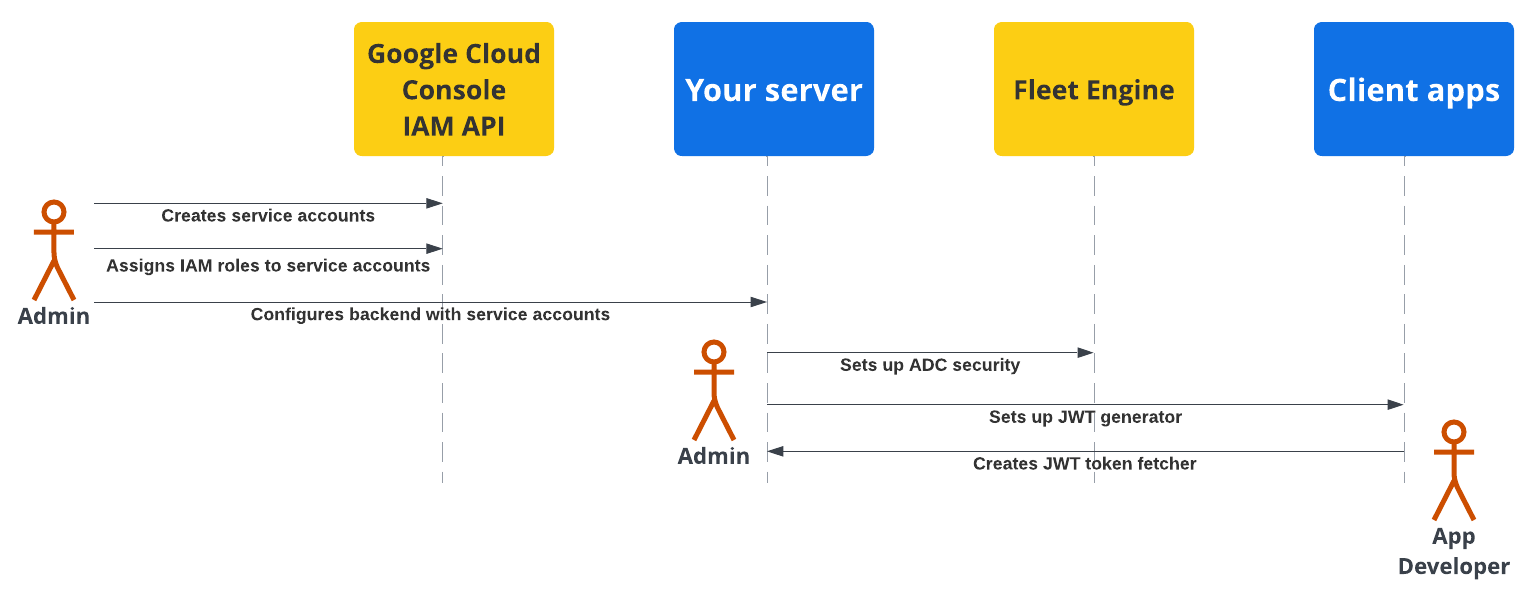

Das folgende Diagramm zeigt eine Übersicht der Schritte zum Einrichten der Sicherheit auf Ihrem Back-End-Server und in Clientanwendungen.

Weitere Informationen finden Sie in den folgenden Abschnitten.

Sicherheit für Back-End-Server einrichten

Ein Flottenadministrator muss die folgenden Schritte ausführen:

Dienstkonten erstellen und konfigurieren:

Erstellen Sie in der Google Cloud Console Dienstkonten.

Weisen Sie den Dienstkonten bestimmte IAM-Rollen zu.

Konfigurieren Sie Ihren Back-End-Server mit den erstellten Dienstkonten. Weitere Informationen finden Sie unter Dienstkontorollen.

Sichere Kommunikation mit Fleet Engine konfigurieren (ADC): Konfigurieren Sie Ihr Back-End so, dass es mit Ihrer Fleet Engine-Instanz über Standardanmeldedaten für Anwendungen mit dem entsprechenden *Admin-Dienstkonto kommuniziert. Weitere Informationen finden Sie unter Standardanmeldedaten für Anwendungen.

Sichere Kommunikation mit Clientanwendungen konfigurieren (JWT): Erstellen Sie einen JSON-Web token-Generator, um JWTs mit entsprechenden Claims für Client anwendungen und Monitoring-Websites zu erstellen. Weitere Informationen finden Sie unter JSON-Webtokens ausstellen.

Sicherheit für Anwendungen einrichten

Anwendungsentwickler müssen in ihren Clientanwendungen oder ‑Websites eine Möglichkeit einbauen, JSON-Webtokens abzurufen, die von Ihrem Back-End-Server generiert wurden, und sie für die sichere Kommunikation mit Fleet Engine verwenden. Weitere Informationen finden Sie in der Einrichtungsanleitung in der Fahrer- oder Kunden erfahrung Dokumentation für die benötigten Anwendungen.

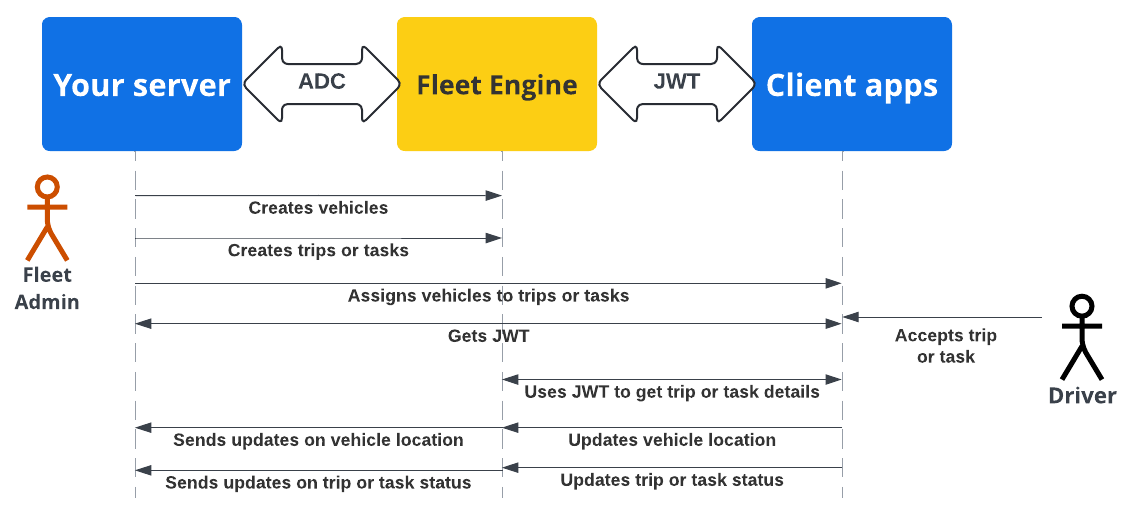

Sicherheitsablauf für Server und Clientanwendungen

Das folgende Sequenzdiagramm veranschaulicht den Authentifizierungs- und Autorisierungsablauf für Server und Clientanwendungen mit Fleet Engine. Dabei werden ADCs mit dem Backend-Server und JWTs mit den Clientanwendungen und ‑Websites verwendet.

Ihr Back-End-Server erstellt Fahrzeuge und Fahrten oder Aufgaben in Fleet Engine.

Ihr Back-End-Server weist einem Fahrzeug eine Fahrt oder Aufgabe zu: Die Fahrer-App ruft die Zuweisung ab, wenn sie aktiv ist.

Ihr Back-End-Server: signiert und stellt ein JWT für das entsprechende Dienst konto mit der entsprechenden IAM-Rolle für die zugewiesene Aufgabe oder Fahrt aus.

Die Clientanwendung: Die Clientanwendung verwendet das empfangene JWT, um Standortaktualisierungen für Fahrzeuge an Fleet Engine zu senden.

Nächste Schritte

- Erstellen Sie Ihr Fleet Engine-Projekt.

- Informationen zum Ausstellen von JSON-Webtokens von Ihrem Server.

- Weitere Informationen zu Dienstkontorollen.

- Weitere Informationen zu JWTs.