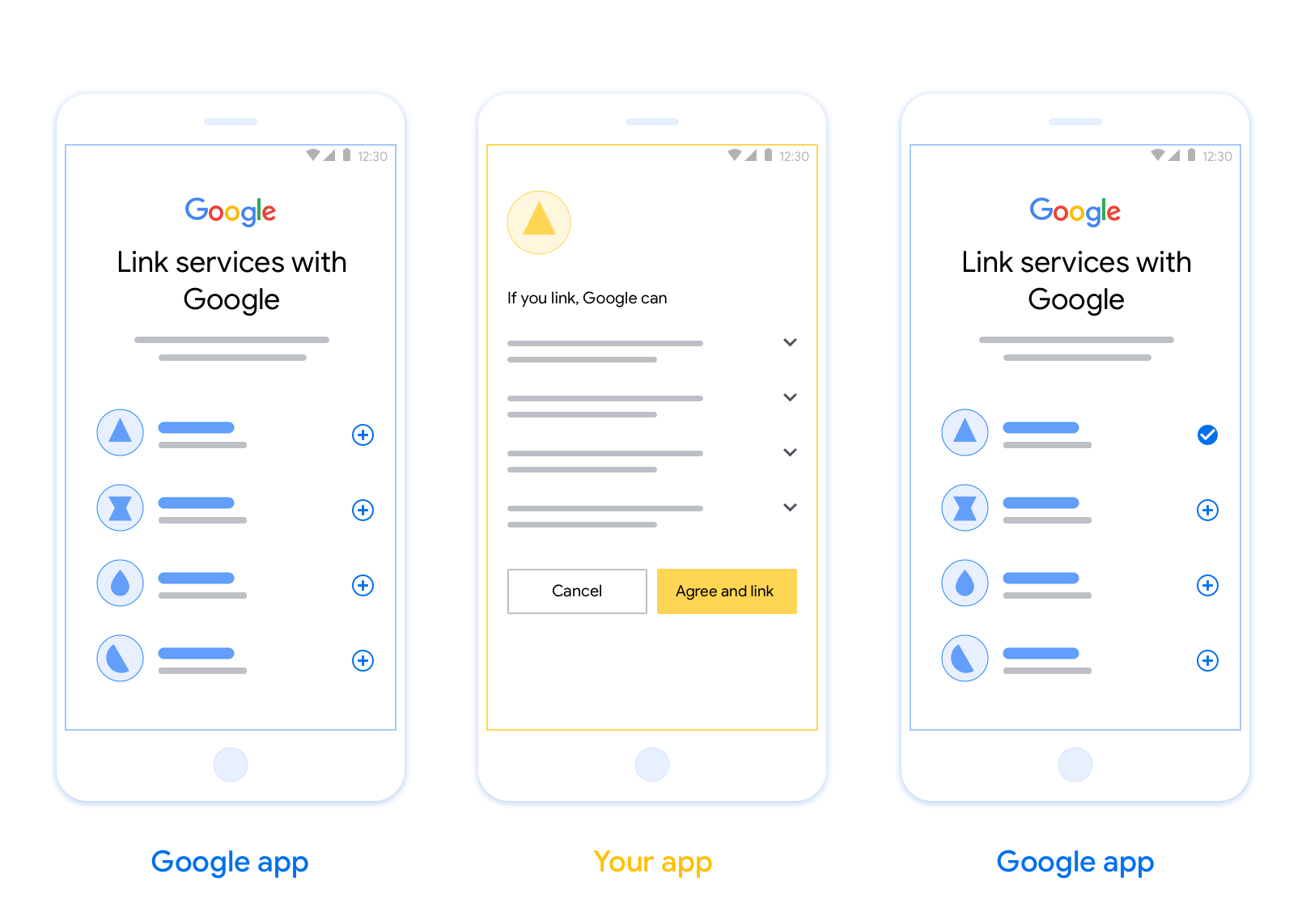

OAuth-based App Flip Linking (App Flip) allows your users to quickly link their accounts in your authentication system to their Google Accounts. If your app is installed on your user's phone when they initiate the account linking process, they are seamlessly flipped to your app to obtain user authorization.

This approach provides a faster linking process since the user does not have to re-enter their username and password to authenticate; instead, App Flip leverages the credentials from the user's account on your app. Once a user has linked their Google Account with your app, they can take advantage of any integrations that you have developed.

You can set up App Flip for both iOS and Android apps.

Requirements

To implement App Flip, you must fulfill the following requirements:

- You must have an Android or iOS app.

- You must own, manage and maintain an OAuth 2.0 server which supports the OAuth 2.0 authorization code flow.

OAuth-based App Flip Flow

The following sequence diagram details the interaction between the User, Google App, Your App, and Your Authorization Server for App Flip.

Roles and responsibilities

The following table defines the roles and responsibilities of the actors in the App Flip flow.

| Actor / Component | GAL Role | Responsibilities |

|---|---|---|

| Google App / Server | OAuth Client | Initiates the linking process, triggers a deep link to your mobile app, exchanges the authorization code for tokens, and securely stores them to access your service's APIs. |

| Your App | Authorization Agent | Authenticates the user (typically using existing app credentials), obtains consent, and retrieves an authorization code from your server. |

| Your Authorization Server | Authorization Server | Validates authorization codes and refresh tokens, and issues access tokens to the Google Server. |

Design guidelines

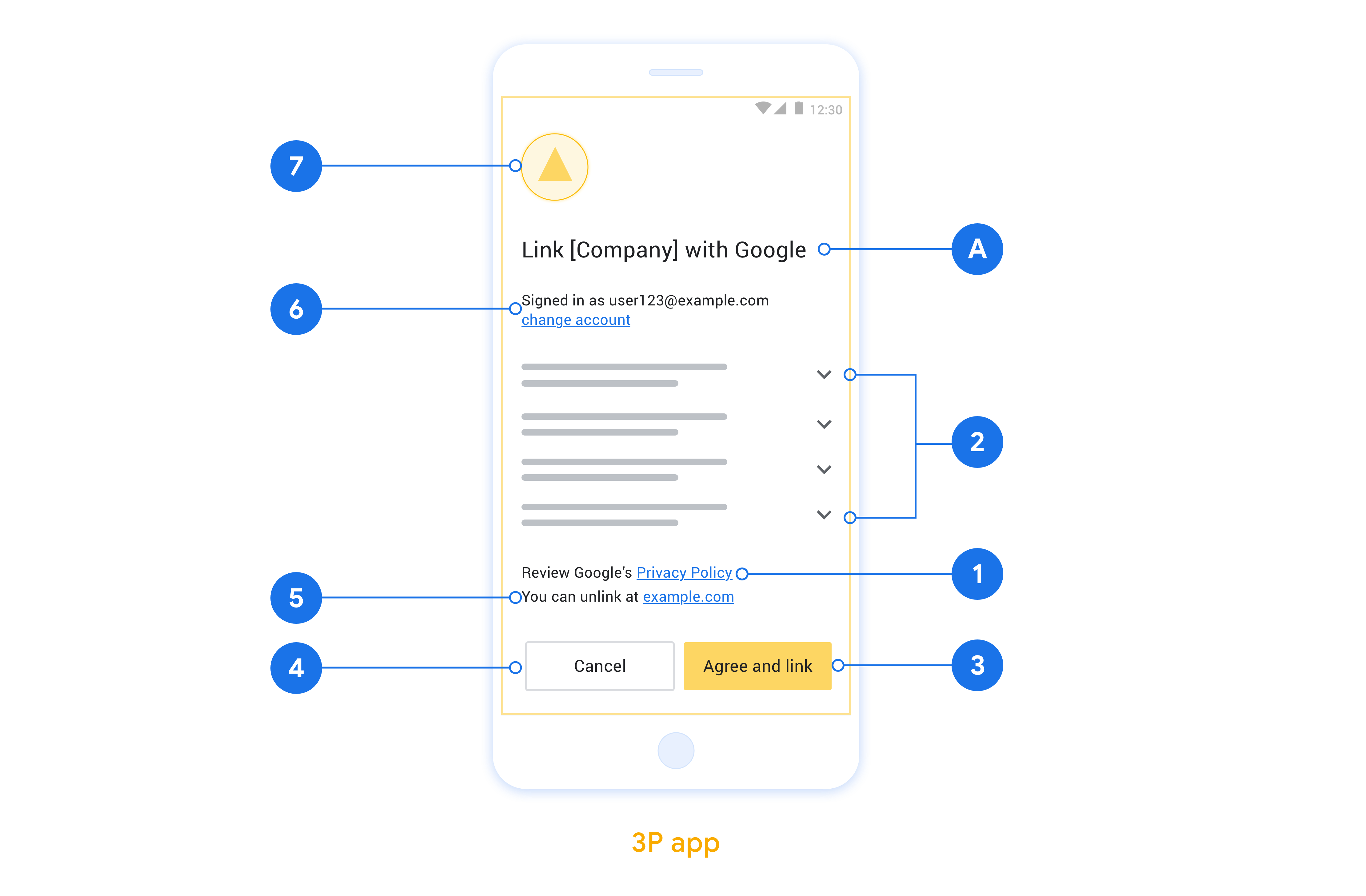

This section describes the design requirements and recommendations for the App Flip account linking consent screen. After Google calls your app, your app displays the consent screen to the user.

Requirements

- You must communicate that the user’s account is being linked to Google, not to a specific Google product, such as Google Home or Google Assistant.

Recommendations

We recommend that you do the following:

Display Google's Privacy Policy. Include a link to Google’s Privacy Policy on the consent screen.

Data to be shared. Use clear and concise language to tell the user what data of theirs Google requires and why.

Clear call-to-action. State a clear call-to-action on your consent screen, such as “Agree and link.” This is because users need to understand what data they're required to share with Google to link their accounts.

Ability to deny or cancel. Provide a way for users to go back, deny, or cancel, if they choose not to link.

Ability to unlink. Offer a mechanism for users to unlink, such as a URL to their account settings on your platform. Alternatively, you can include a link to Google Account where users can manage their linked account.

Ability to change user account. Suggest a method for users to switch their account(s). This is especially beneficial if users tend to have multiple accounts.

- If a user must close the consent screen to switch accounts, send a recoverable error to Google so the user can sign in to the desired account with OAuth linking and the implicit flow.

Include your logo. Display your company logo on the consent screen. Use your style guidelines to place your logo. If you wish to also display Google's logo, see Logos and trademarks.

App-Flip in Ihren Apps implementieren

Wenn Sie App-Flip implementieren möchten, müssen Sie den Autorisierungscode in Ihrer App so ändern, dass er einen Deeplink von Google akzeptiert.

Wenn Sie App-Flip in Ihrer Android-App unterstützen möchten, folgen Sie der Anleitung im Android-Implementierungsleitfaden.

Wenn Sie App-Flip in Ihrer iOS-App unterstützen möchten, folgen Sie der Anleitung im iOS-Implementierungsleitfaden.

App-Flip testen

App-Flip kann mit Beispiel- und Test-Apps simuliert werden, bevor verifizierte Produktions-Apps und ein funktionierender OAuth 2.0-Server verfügbar sind.

Bei App-Flip wird zuerst eine Google-App geöffnet, die dann eine Autorisierungscode-Antwort von Ihrem OAuth 2.0-Server anfordert. Im letzten Schritt wird die Antwort an die Google-App zurückgegeben.

Vorbereitung

Wenn Sie eine Google-App simulieren und die Intent auslösen möchten, mit der Ihre App gestartet wird, laden Sie das App-Flip-Testtool für Android und iOSherunter und installieren Sie es.

Laden Sie das App-Flip-Beispiel für Android und iOS herunter und installieren Sie es, um Ihre App zu simulieren und einen OAuth 2.0-Antworttyp auszuwählen.

Testablauf

- Öffnen Sie das App-Flip-Testtool.

- Drücken Sie auf

Try Flip!, um die App „App-Flip-Beispiel“ zu starten. - Wählen Sie in der Beispiel-App eine Antwort aus den Optionsfeldern aus.

- Drücken Sie auf

Send, um eine simulierte OAuth 2.0-Antwort an das Testtool zurückzugeben. - Prüfen Sie die Protokollmeldungen des Testtools auf einen auth_code oder Fehlerdetails.

Produktionstests

App-Flip kann in der Produktion getestet werden, nachdem Sie die Registrierung und die Implementierung Ihres OAuth 2.0-Servers abgeschlossen haben.

Für automatisierte Tests werden ein einzelnes Google-Konto und eine aufgabenbezogene E-Mail-Adresse empfohlen.

Der Status der Kontoverknüpfung kann unter Verknüpfte Konten angezeigt werden, wenn Sie als Inhaber des Google-Kontos angemeldet sind. Hier können Sie auch die Verknüpfung von Konten zwischen wiederholten Tests aufheben.

Optional können Sie RISC implementieren, um die Verknüpfung programmatisch aufzuheben und Google über die Änderung zu benachrichtigen.