توفير المتطلبات اللازمة هو عملية إعداد جهاز ليتم إدارته باستخدام

policies من قِبل enterprise. أثناء هذه العملية، يثبّت الجهاز تطبيق

Android Device Policy الذي يُستخدم لتلقّي policies وفرضها. إذا نجحت عملية توفير المتطلبات اللازمة، تنشئ واجهة برمجة التطبيقات كائن devices يربط الجهاز بمؤسسة.

تستخدم Android Management API رموز التسجيل المميّزة لتشغيل عملية توفير المتطلبات اللازمة. يحدّد رمز التسجيل المميّز وطريقة توفير المتطلبات اللازمة التي تستخدمها ملكية الجهاز (جهاز شخصي أو جهاز مملوك للشركة) ووضع الإدارة (ملف شخصي للعمل أو جهاز مُدار بالكامل).

يتحكّم نظام الحصص في عدد الأجهزة التي يمكن لكل مشروع إدارتها. عليك طلب الحصة الأولية من الأجهزة قبل أن تتمكّن من توفير المتطلبات اللازمة لجهازك الأول.

الأجهزة الشخصية

الإصدار 5.1 من نظام التشغيل Android والإصدارات الأحدث

يمكن إعداد الأجهزة المملوكة للموظفين باستخدام ملف شخصي للعمل. يوفّر الملف الشخصي للعمل مساحة مستقلة لتطبيقات العمل وبياناته، منفصلة عن التطبيقات والبيانات الشخصية. تنطبق معظم policies إدارة التطبيقات والبيانات وغيرها على

الملف الشخصي للعمل فقط، بينما تظل التطبيقات والبيانات الشخصية للموظف خاصة.

لإعداد ملف شخصي للعمل على جهاز شخصي، أنشئ رمز تسجيل

مميّزًا (تأكّد من ضبط allowPersonalUsage على

PERSONAL_USAGE_ALLOWED) واستخدِم إحدى طرق توفير المتطلبات اللازمة التالية:

- إضافة ملف العمل من "الإعدادات"

- تنزيل تطبيق Android Device Policy

- رابط رمز التسجيل المميّز

- عنوان URL لتسجيل الدخول

الأجهزة المملوكة للشركة والمخصّصة للاستخدام في العمل والاستخدام الشخصي

الإصدار 8 من نظام التشغيل Android والإصدارات الأحدث

يؤدي إعداد جهاز مملوك للشركة باستخدام ملف شخصي للعمل إلى تفعيل الجهاز للاستخدام في العمل والاستخدام الشخصي. على الأجهزة المملوكة للشركة التي تتضمّن ملفات شخصية للعمل:

- تنطبق معظم إدارة التطبيقات والبيانات وغيرها

policiesعلى الملف الشخصي للعمل فقط. - يظل الملف الشخصي للموظف خاصًا. ومع ذلك، يمكن للمؤسسات فرض سياسات معيّنة على مستوى الجهاز وسياسات الاستخدام الشخصي.

- يمكن للمؤسسات استخدام

blockScopeلفرض إجراءات الامتثال على جهاز كامل أو على ملف العمل فقط. devices.deleteوتنطبق أوامر الجهاز على جهاز كامل.

لإعداد جهاز مملوك للشركة باستخدام ملف شخصي للعمل، أنشئ رمز تسجيل

مميّزًا (تأكّد من ضبط

allowPersonalUsage على PERSONAL_USAGE_ALLOWED) واستخدِم إحدى طرق توفير المتطلبات اللازمة

التالية:

- إعداد الأجهزة الجوّالة للمؤسسات دفعةً واحدة

- رمز الاستجابة السريعة

- عنوان URL لتسجيل الدخول

- معرّف وحدة DPC

الأجهزة المملوكة للشركة والمخصّصة للاستخدام في العمل فقط

الإصدار 5.1 من نظام التشغيل Android والإصدارات الأحدث

تُعدّ الإدارة الكاملة للأجهزة مناسبة للأجهزة المملوكة للشركة والمخصّصة للاستخدام في العمل فقط. يمكن للمؤسسات إدارة جميع التطبيقات على الجهاز ويمكنها فرض النطاق الكامل من سياسات وأوامر واجهة برمجة التطبيقات لإدارة Android.

من الممكن أيضًا قفل جهاز (من خلال السياسة) ليعمل عليه تطبيق واحد أو

مجموعة صغيرة من التطبيقات لخدمة غرض أو حالة استخدام محدّدة. يُشار إلى هذه المجموعة الفرعية من الأجهزة المُدارة بالكامل باسم الأجهزة المخصّصة. يجب أن يتم ضبط allowPersonalUsage على PERSONAL_USAGE_DISALLOWED_USERLESS في رموز التسجيل المميّزة لـ

هذه الأجهزة.

لإعداد الإدارة الكاملة على جهاز مملوك للشركة، أنشئ رمز تسجيل مميّزًا،

وتأكّد من ضبط allowPersonalUsage على

PERSONAL_USAGE_DISALLOWED

أو

PERSONAL_USAGE_DISALLOWED_USERLESS،

واستخدِم إحدى طرق توفير المتطلبات اللازمة التالية.

- إعداد الأجهزة الجوّالة للمؤسسات دفعةً واحدة

- رمز الاستجابة السريعة

- عنوان URL لتسجيل الدخول (غير مناسب للأجهزة المخصّصة)

- NFC

- معرّف وحدة DPC

يمكن أن تؤثر السياسات في إنشاء واجهة المستخدم أثناء توفير المتطلبات اللازمة للجهاز. هذه السياسات هي:

PasswordPolicyScope: يحدّد هذا الإعداد متطلبات كلمة المرور.PermittedInputMethods: يحدّد هذا الإعداد طرق إدخال الحزمة.PermittedAccessibilityServices: يحدّد هذا الإعداد خدمات تسهيل الاستخدام المسموح بها للأجهزة المُدارة بالكامل وملف العمل.SetupActions: يحدّد هذا الإعداد الإجراءات التي يتم تنفيذها أثناء الإعداد.ApplicationsPolicy: يحدّد هذا الإعداد سياسة تطبيق فردي.

إذا كنت تريد عرض خطوات كلمة المرور جنبًا إلى جنب مع تثبيت تطبيقات العمل وبطاقات تسجيل الجهاز أثناء توفير المتطلبات اللازمة للجهاز، ننصحك بتعديل سياساتك لتأخير بدء إنشاء واجهة المستخدم عن طريق إبقاء الجهاز في حالة الحجر الصحي، التي تحدث إذا تم التسجيل بدون سياسة مرتبطة، إلى أن تحدّد السياسة النهائية التي تم اختيارها لإعداد الجهاز والتي تتضمّن عناصر ذات صلة باحتياجات الإعداد. بعد اكتمال توفير المتطلبات اللازمة للجهاز ، يمكنك تغيير السياسة حسب الحاجة.

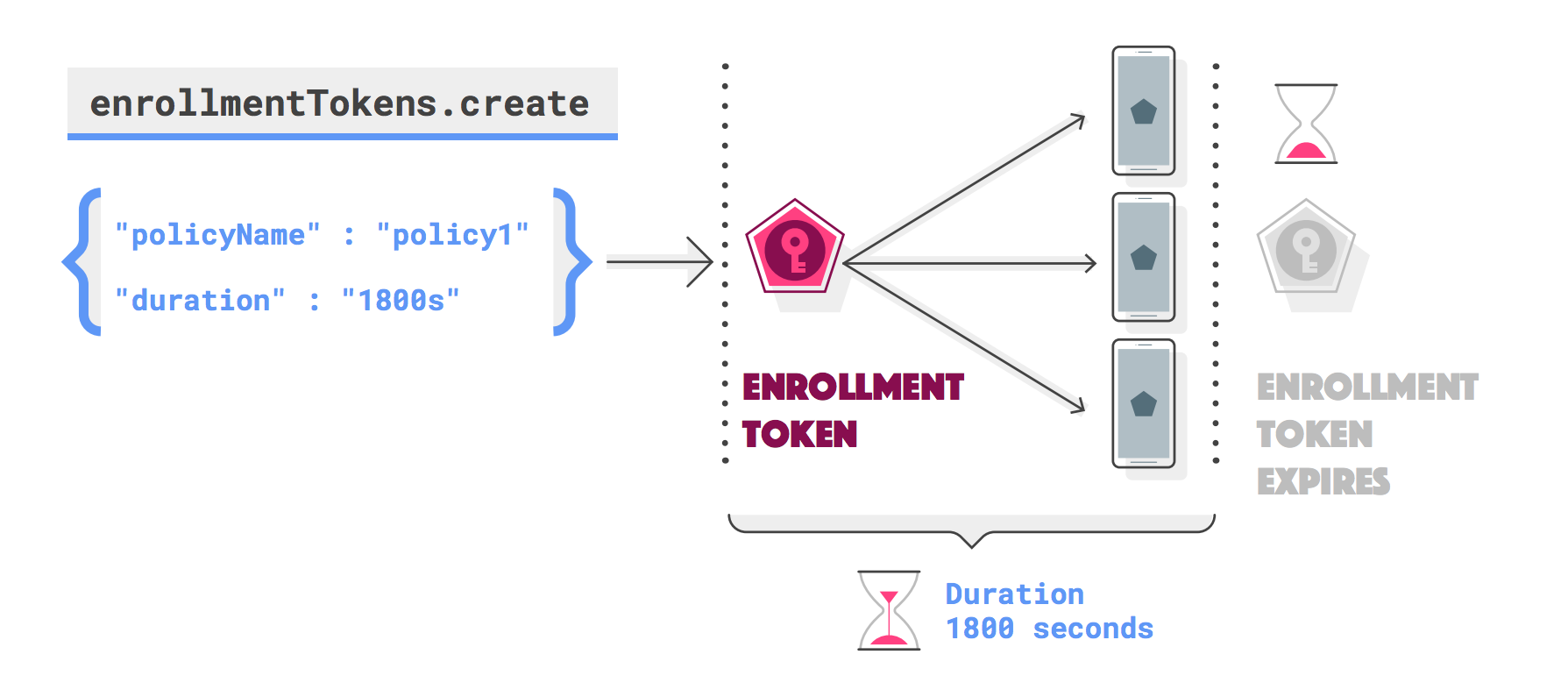

إنشاء رمز تسجيل مميّز

تحتاج إلى رمز تسجيل مميّز لكل جهاز تريد تسجيله (يمكنك استخدام الرمز المميّز نفسه لأجهزة متعددة). لطلب رمز تسجيل مميّز، اتّصِل بـ

enterprises.enrollmentTokens.create. تنتهي صلاحية رموز التسجيل المميّزة بعد ساعة واحدة تلقائيًا، ولكن يمكنك تحديد وقت انتهاء صلاحية مخصّص (duration) يصل إلى 10,000 عام تقريبًا.

يعرض الطلب الناجح كائن enrollmentToken يحتوي على

enrollmentTokenId و qrcode يمكن لمشرفي تكنولوجيا المعلومات والمستخدمين النهائيين استخدامهما لتوفير المتطلبات اللازمة للأجهزة.

تحديد سياسة

قد تحتاج أيضًا إلى تحديد policyName في الطلب لتطبيق سياسة في الوقت نفسه الذي يتم فيه تسجيل الجهاز. إذا لم تحدّد policyName، راجِع

تسجيل جهاز بدون سياسة.

تحديد الاستخدام الشخصي

يحدّد allowPersonalUsage ما إذا كان يمكن إضافة ملف العمل إلى الجهاز أثناء توفير المتطلبات اللازمة. اضبط هذا الخيار على PERSONAL_USAGE_ALLOWED للسماح للمستخدم بإنشاء ملف شخصي للعمل (مطلوب للأجهزة الشخصية، واختياري للأجهزة المملوكة للشركة).

لمحة عن رموز الاستجابة السريعة

تعمل رموز الاستجابة السريعة كطريقة فعّالة لتوفير المتطلبات اللازمة للأجهزة للمؤسسات التي تحتفظ بالعديد من السياسات المختلفة. يتكوّن رمز الاستجابة السريعة الذي يتم عرضه من enterprises.enrollmentTokens.create من حمولة من أزواج المفتاح والقيمة التي تحتوي على رمز تسجيل مميّز وجميع المعلومات اللازمة لتطبيق Android Device Policy لتوفير المتطلبات اللازمة لجهاز.

مثال على حزمة رمز الاستجابة السريعة

تتضمّن الحزمة موقع تنزيل تطبيق Android Device Policy ورمز تسجيل مميّز.

{

"android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME": "com.google.android.apps.work.clouddpc/.receivers.CloudDeviceAdminReceiver",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM": "I5YvS0O5hXY46mb01BlRjq4oJJGs2kuUcHvVkAPEXlg",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_PACKAGE_DOWNLOAD_LOCATION": "https://play.google.com/managed/downloadManagingApp?identifier=setup",

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE":{

"com.google.android.apps.work.clouddpc.EXTRA_ENROLLMENT_TOKEN": "{enrollment-token}"

}

}

يمكنك استخدام رمز الاستجابة السريعة الذي يتم عرضه من enterprises.enrollmentTokens.create مباشرةً أو تخصيصه. للاطّلاع على القائمة الكاملة بالخصائص التي يمكنك تضمينها في

حزمة رمز الاستجابة السريعة، راجِع إنشاء رمز استجابة سريعة.

لتحويل السلسلة qrcode إلى رمز استجابة سريعة قابل للمسح الضوئي، استخدِم أداة إنشاء رمز استجابة سريعة

مثل ZXing.

طرق توفير المتطلبات اللازمة

يصف هذا القسم طرقًا مختلفة لتوفير المتطلبات اللازمة لجهاز.

إضافة ملف العمل من "الإعدادات"

الإصدار 5.1 من نظام التشغيل Android والإصدارات الأحدث

لإعداد ملف شخصي للعمل على جهاز، يمكن للمستخدم:

- الانتقال إلى الإعدادات > Google > الإعداد والاستعادة

- النقر على إعداد ملف العمل

تبدأ هذه الخطوات معالج إعداد ينزّل تطبيق Android Device Policy على الجهاز. بعد ذلك، سيُطلب من المستخدم مسح رمز استجابة سريعة ضوئيًا QR code أو إدخال رمز تسجيل مميّز يدويًا لإكمال إعداد ملف العمل.

تنزيل تطبيق Android Device Policy

الإصدار 5.1 من نظام التشغيل Android والإصدارات الأحدث

لإعداد ملف شخصي للعمل على جهاز، يمكن للمستخدم تنزيل تطبيق Android Device Policy من "متجر Google Play". بعد تثبيت التطبيق، سيُطلب من المستخدم مسح رمز استجابة سريعة ضوئيًا أو إدخال رمز تسجيل مميّز يدويًا لإكمال إعداد ملف العمل.

رابط رمز التسجيل المميّز

الإصدار 5.1 من نظام التشغيل Android والإصدارات الأحدث

باستخدام رمز التسجيل المميّز الذي يتم عرضه من enrollmentTokens.create أو

signinEnrollmentToken للمؤسسة،

أنشئ عنوان URL بالتنسيق التالي:

https://enterprise.google.com/android/enroll?et=<enrollmentToken>

يمكنك تزويد مشرفي تكنولوجيا المعلومات بعنوان URL هذا، ويمكنهم تزويد المستخدمين النهائيين به. عندما يفتح مستخدم نهائي الرابط من جهازه، سيتم إرشاده خلال عملية إعداد ملف العمل.

عنوان URL لتسجيل الدخول

باستخدام هذه الطريقة، يتم توجيه المستخدمين إلى صفحة لإدخال أي معلومات إضافية مطلوبة لإكمال عملية توفير المتطلبات اللازمة. استنادًا إلى المعلومات التي يُدخلها المستخدم، يمكنك احتساب السياسة المناسبة للمستخدم قبل المتابعة في توفير المتطلبات اللازمة للجهاز. على سبيل المثال:

حدِّد عنوان URL لتسجيل الدخول في

enterprises.signInDetails[]. اضبطallowPersonalUsageعلىPERSONAL_USAGE_ALLOWEDإذا كنت تريد السماح للمستخدم بإنشاء ملف شخصي للعمل (مطلوب للأجهزة الشخصية، واختياري للأجهزة المملوكة للشركة).أضِف

signinEnrollmentTokenالناتج كإضافة لتوفير المتطلبات اللازمة إلى رمز استجابة سريعة QR code أو حمولة NFC payload أو إعداد الأجهزة الجوّالة للمؤسسات دفعةً واحدة Zero-touch configuration. بدلاً من ذلك، يمكنك تزويد المستخدمين بـsigninEnrollmentTokenمباشرةً.حدّد خيارًا:

- الأجهزة المملوكة للشركة: بعد تشغيل جهاز جديد أو جهاز تمت إعادة ضبطه على الإعدادات الأصلية، مرِّر

signinEnrollmentTokenإلى الجهاز (عبر رمز استجابة سريعة أو تلامس NFC أو ما إلى ذلك) أو اطلب من المستخدمين إدخال الرمز المميّز يدويًا. سيفتح الجهاز عنوان URL لتسجيل الدخول المحدّد في الخطوة 1. - الأجهزة الشخصية: اطلب من المستخدمين إضافة ملف العمل من "الإعدادات". عندما يُطلب من المستخدم ذلك، يمسح رمز استجابة سريعة ضوئيًا يحتوي على

signinEnrollmentTokenأو يُدخل الرمز المميّز يدويًا. سيفتح الجهاز عنوان URL لتسجيل الدخول المحدّد في الخطوة 1. - الأجهزة الشخصية: زوِّد المستخدمين برابط رمز تسجيل مميّز، حيث يكون رمز التسجيل المميّز هو

signinEnrollmentToken. سيفتح الجهاز عنوان URL لتسجيل الدخول المحدّد في الخطوة 1.

- الأجهزة المملوكة للشركة: بعد تشغيل جهاز جديد أو جهاز تمت إعادة ضبطه على الإعدادات الأصلية، مرِّر

تحقَّق مما إذا كانت Google قد صادقت على المستخدم من قبل. احصل على معلومات توفير المتطلبات اللازمة للجهاز (أثناء تسجيل الجهاز) باستخدام مَعلمة GET

provisioningInfoوتحقَّق من وجود قيمة للحقلauthenticatedUserEmail. إذا كانت هناك قيمة في هذا الحقل، تكون Google قد صادقت على المستخدم بنجاح من قبل ويمكنك استخدام هذه الهوية بدون إجراء مصادقة إضافية.إذا لم تكن Google قد صادقت على المستخدم من قبل، يجب أن يطلب عنوان URL لتسجيل الدخول من المستخدمين إدخال بيانات اعتمادهم. استنادًا إلى هوية المستخدم، يمكنك تحديد السياسة المناسبة والحصول على معلومات توفير المتطلبات اللازمة للجهاز (أثناء تسجيل الجهاز) باستخدام مَعلمة GET

provisioningInfo.اتّصِل بـ

enrollmentTokens.create، وحدِّدpolicyIdاستنادًا إلى بيانات اعتماد المستخدم.أعِد رمز التسجيل المميّز الذي تم إنشاؤه في الخطوة 5 باستخدام إعادة توجيه عنوان URL، في الشكل

https://enterprise.google.com/android/enroll?et=<token>.

طريقة رمز الاستجابة السريعة

الإصدار 7.0 من نظام التشغيل Android والإصدارات الأحدث

لتوفير المتطلبات اللازمة لجهاز مملوك للشركة، يمكنك إنشاء رمز استجابة سريعة وعرضه في وحدة تحكّم "إدارة الخدمات الجوّالة للمؤسسات":

- على جهاز جديد أو جهاز تمت إعادة ضبطه على الإعدادات الأصلية، ينقر المستخدم (عادةً ما يكون مشرف تكنولوجيا المعلومات) على الشاشة ست مرات في الموضع نفسه. يؤدي هذا إلى ظهور رسالة تطلب من المستخدم مسح رمز استجابة سريعة ضوئيًا.

- يمسح المستخدم رمز الاستجابة السريعة ضوئيًا الذي تعرضه في وحدة تحكّم الإدارة (أو تطبيق مشابه) لتسجيل الجهاز وتوفير المتطلبات اللازمة له.

طريقة NFC

الإصدار 6.0 من نظام التشغيل Android والإصدارات الأحدث

تتطلب هذه الطريقة إنشاء تطبيق مبرمِج NFC يحتوي على رمز التسجيل المميّز والسياسات الأولية وإعدادات Wi-Fi والإعدادات وجميع تفاصيل توفير المتطلبات اللازمة الأخرى التي يطلبها العميل لتوفير المتطلبات اللازمة لجهاز مُدار بالكامل أو جهاز مخصّص. عندما تثبّت أنت أو عميلك تطبيق مبرمِج NFC على جهاز يعمل بنظام التشغيل Android، يصبح هذا الجهاز جهاز المبرمِج.

تتوفّر إرشادات مفصّلة حول كيفية دعم طريقة NFC في مستندات المطوّرين الخاصة بواجهة برمجة التطبيقات Play EMM API. يتضمّن الموقع الإلكتروني أيضًا رمزًا نموذجيًا للمَعلمات التلقائية التي يتم إرسالها إلى جهاز عند تلامس NFC. لتثبيت تطبيق Android Device Policy، اضبط موقع تنزيل حزمة مشرف الجهاز على:

https://play.google.com/managed/downloadManagingApp?identifier=setup

طريقة معرّف وحدة DPC

إذا تعذّر إضافة تطبيق Android Device Policy باستخدام رمز الاستجابة السريعة أو NFC، يمكن للمستخدم أو مشرف تكنولوجيا المعلومات اتّباع الخطوات التالية لتوفير المتطلبات اللازمة لجهاز مملوك للشركة:

- اتّبِع معالج الإعداد على جهاز جديد أو جهاز تمت إعادة ضبطه على الإعدادات الأصلية.

- أدخِل تفاصيل تسجيل الدخول إلى شبكة Wi-Fi حتى يتصل الجهاز بالإنترنت.

- عندما يُطلب منك تسجيل الدخول، أدخِل afw#setup، ما يؤدي إلى تنزيل تطبيق Android Device Policy.

- امسح رمز استجابة سريعة ضوئيًا أو أدخِل رمز تسجيل مميّز يدويًا لتوفير المتطلبات اللازمة للجهاز.

إعداد الأجهزة الجوّالة للمؤسسات دفعةً واحدة

الإصدار 8.0 من نظام التشغيل Android والإصدارات الأحدث (الإصدار 7.1 من نظام التشغيل Pixel والإصدارات الأحدث)

تكون الأجهزة التي يتم شراؤها من مورّد معتمَد في برنامج "إعداد الأجهزة الجوّالة للمؤسسات دفعةً واحدة" مؤهّلة للاستفادة من هذه الميزة، وهي طريقة مبسطة لضبط الأجهزة مسبقًا لـ توفير المتطلبات اللازمة لها تلقائيًا عند تشغيلها لأول مرة.

يمكن للمؤسسات إنشاء عمليات ضبط تحتوي على تفاصيل توفير المتطلبات اللازمة لأجهزتها التي تعمل بخاصية "إعداد الأجهزة الجوّالة للمؤسسات دفعةً واحدة"، إما من خلال بوابة "إعداد الأجهزة الجوّالة للمؤسسات دفعةً واحدة" أو باستخدام وحدة تحكّم "إدارة الخدمات الجوّالة للمؤسسات" (راجِع واجهة برمجة التطبيقات لعملاء برنامج "إعداد الأجهزة الجوّالة للمؤسسات دفعةً واحدة"). عند التشغيل لأول مرة، يتحقّق جهاز "إعداد الأجهزة الجوّالة للمؤسسات دفعةً واحدة" مما إذا تم ضبط إعداداته. إذا كان الأمر كذلك، ينزِّل الجهاز تطبيق Android Device Policy، الذي يُكمل بعد ذلك إعداد الجهاز باستخدام الإضافات لتوفير المتطلبات اللازمة المحدّدة في الإعدادات المخصّصة له.

إذا كان عملاؤك يستخدمون بوابة "إعداد الأجهزة الجوّالة للمؤسسات دفعةً واحدة"، عليهم اختيار Android Device Policy كوحدة DPC لإدارة الخدمات الجوّالة للمؤسسات لكل إعداد ينشئونه. تتوفّر تعليمات مفصّلة حول كيفية استخدام البوابة، بما في ذلك كيفية إنشاء عمليات الضبط وتعيينها للأجهزة، في مركز مساعدة Android Enterprise.

إذا كنت تفضّل أن يضبط عملاؤك عمليات الضبط ويعيّنوها مباشرةً من وحدة تحكّم "إدارة الخدمات الجوّالة للمؤسسات"

، عليك إجراء التكامل مع واجهة برمجة التطبيقات لعملاء برنامج "إعداد الأجهزة الجوّالة للمؤسسات دفعةً واحدة". عند

إنشاء إعداد، حدِّد الإضافات لتوفير المتطلبات اللازمة في الحقل

dpcExtras. تعرض مقتطفة JSON التالية مثالاً أساسيًا لما يجب تضمينه في dpcExtras، مع إضافة رمز تسجيل الدخول.

{

"android.app.extra.PROVISIONING_DEVICE_ADMIN_COMPONENT_NAME":"com.google.android.apps.work.clouddpc/.receivers.CloudDeviceAdminReceiver",

"android.app.extra.PROVISIONING_DEVICE_ADMIN_SIGNATURE_CHECKSUM":"I5YvS0O5hXY46mb01BlRjq4oJJGs2kuUcHvVkAPEXlg",

"android.app.extra.PROVISIONING_ADMIN_EXTRAS_BUNDLE":{

"com.google.android.apps.work.clouddpc.EXTRA_ENROLLMENT_TOKEN":"{Sign In URL token}"

}

}

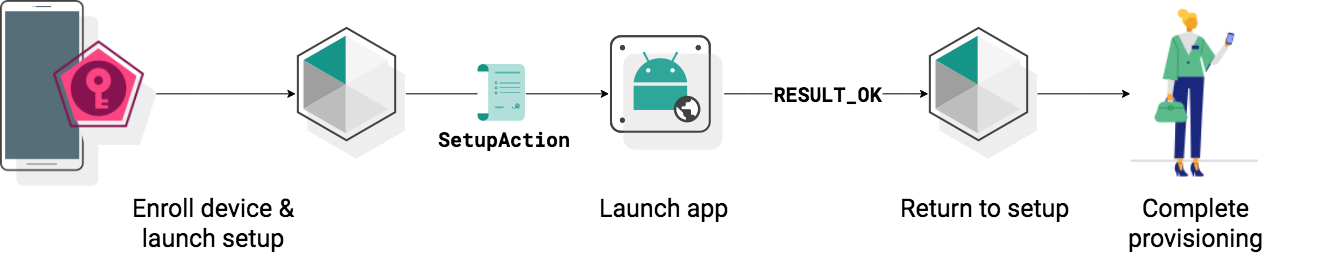

تشغيل تطبيق أثناء الإعداد

setupActions لتشغيل تطبيق

أثناء الإعداد.في policies، يمكنك تحديد تطبيق واحد لتشغيله من خلال Android Device Policy أثناء إعداد الجهاز أو ملف العمل. على سبيل المثال، يمكنك تشغيل تطبيق VPN ليتمكّن المستخدمون من ضبط إعدادات VPN كجزء من عملية الإعداد. يجب أن يعرض التطبيق

RESULT_OK للإشارة إلى الاكتمال والسماح لتطبيق Android Device Policy بإكمال توفير المتطلبات اللازمة للجهاز أو ملف العمل. لتشغيل تطبيق أثناء الإعداد:

تأكّد من أنّ installType للتطبيق هو REQUIRED_FOR_SETUP. إذا تعذّر تثبيت التطبيق أو تشغيله على الجهاز، ستفشل عملية توفير المتطلبات اللازمة.

{

"applications":[

{

"packageName":"com.my.vpnapp.",

"installType":"REQUIRED_FOR_SETUP"

}

]

}

أضِف اسم حزمة التطبيق إلى setupActions. استخدِم title وdescription لتحديد التعليمات التي تظهر للمستخدم.

{

"setupActions":[

{

"title":{

"defaultMessage":"Configure VPN"

},

"description":{

"defaultMessage":"Enable your VPN client to access corporate resources."

},

"launchApp":{

"packageName":"com.my.vpnapp."

}

}

]

}

للتمييز بين تشغيل تطبيق من launchApp، يحتوي النشاط الذي يتم تشغيله أولاً كجزء من التطبيق على الإضافة المنطقية للغرض com.google.android.apps.work.clouddpc.EXTRA_LAUNCHED_AS_SETUP_ACTION (تم ضبطها على true). تتيح لك هذه الإضافة تخصيص تطبيقك استنادًا إلى ما إذا كان يتم تشغيله من setupActions أو من قِبل مستخدم.

بعد أن يعرض التطبيق RESULT_OK، يُكمل تطبيق Android Device Policy أي خطوات متبقية مطلوبة لتوفير المتطلبات اللازمة للجهاز أو ملف العمل.

إلغاء التسجيل أثناء الإعداد

يمكن للتطبيق الذي يتم تشغيله كـ SetupAction إلغاء التسجيل وعرض

RESULT_FIRST_USER.

تؤدي عملية إلغاء التسجيل إلى إعادة ضبط جهاز مملوك للشركة على الإعدادات الأصلية أو حذف ملف العمل على جهاز شخصي.

ملاحظة: يؤدي إلغاء التسجيل إلى تشغيل الإجراء بدون ظهور مربّع حوار لتأكيد المستخدم. يقع على عاتق التطبيق مسؤولية عرض مربّع حوار مناسب للخطأ للمستخدم قبل عرض RESULT_FIRST_USER.

تطبيق سياسة على الأجهزة التي تم تسجيلها حديثًا

يعود إليك تحديد الطريقة التي تستخدمها لتطبيق السياسات على الأجهزة التي تم تسجيلها حديثًا ومتطلبات عملائك. في ما يلي الطرق المختلفة التي يمكنك استخدامها:

(يُنصح به) عند إنشاء رمز تسجيل مميّز، يمكنك تحديد اسم السياسة (

policyName) التي سيتم ربطها بالجهاز في البداية. عند تسجيل جهاز باستخدام الرمز المميّز، يتم تطبيق السياسة تلقائيًا على الجهاز.اضبط سياسة كسياسة تلقائية لمؤسسة. إذا لم يتم تحديد اسم سياسة في رمز التسجيل المميّز وكانت هناك سياسة بالاسم

enterprises/<enterprise_id>/policies/default، يتم تلقائيًا ربط كل جهاز جديد بالسياسة التلقائية في وقت التسجيل.اشترِك في موضوع Cloud Pub/Sub لتلقّي إشعارات بشأن الأجهزة التي تم تسجيلها حديثًا. ردًا على إشعار

ENROLLMENT، اتّصِل بـenterprises.devices.patchلـ ربط الجهاز بسياسة.

تسجيل جهاز بدون سياسة

إذا تم تسجيل جهاز بدون سياسة صالحة، يتم وضع الجهاز في الحجر الصحي. يتم منع الأجهزة المحجورة من استخدام جميع وظائف الجهاز إلى أن يتم ربط الجهاز بسياسة.

إذا لم يتم ربط الجهاز بسياسة خلال خمس دقائق، سيفشل تسجيل الجهاز وستتم إعادة ضبط الجهاز على الإعدادات الأصلية. تمنحك حالة الجهاز المحجور فرصة لتنفيذ عمليات التحقّق من الترخيص أو عمليات التحقّق الأخرى من التسجيل كجزء من الحلّ الذي تقدّمه.

مثال على سير عمل التحقّق من الترخيص

- يتم تسجيل جهاز بدون سياسة تلقائية أو سياسة محدّدة.

- تحقَّق من عدد التراخيص المتبقية للمؤسسة.

- إذا كانت هناك تراخيص متاحة، استخدِم

devices.patchلإرفاق سياسة بالجهاز، ثم قلِّل عدد التراخيص. إذا لم تكن هناك تراخيص متاحة، استخدِمdevices.patchلإيقاف الجهاز. بدلاً من ذلك، تعيد واجهة برمجة التطبيقات ضبط أي جهاز على الإعدادات الأصلية إذا لم يتم إرفاق سياسة به خلال خمس دقائق من التسجيل.