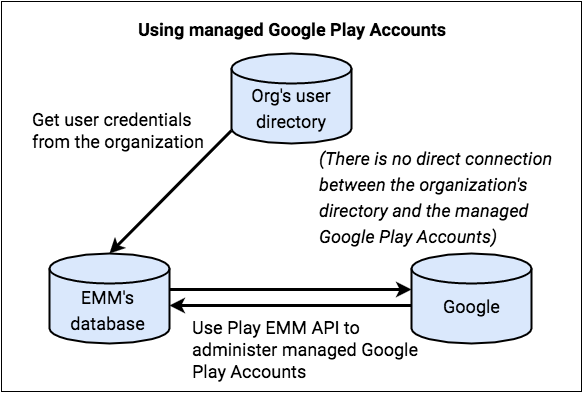

Android Enterprise 등록에는 관리 Google Play 계정과 관리 Google 계정이라는 두 가지 기본 사용자 ID 유형이 있습니다. 관리 Google Play 계정은 기기 중심이므로 특정 사용자의 Google ID에 연결되지 않습니다. 반면 관리 Google 계정은 사용자의 회사 Google ID에 연결되어 사용자가 기기에 로그인된 상태를 유지하여 사용자 환경을 개선합니다.

이전에는 관리 Google Play 계정이 표준이었습니다. 하지만 이제 Google에서는 모든 신규 개발에서 개선된 등록 흐름을 사용하도록 권장하며, 이 흐름은 기본적으로 관리 Google 계정을 만듭니다.

이 문서의 끝에 이전 구현에 관한 안내가 제공되지만 모든 신규 개발은 여기에 자세히 설명된 새로운 등록 흐름을 따라야 합니다.

개요

개선된 기기 등록 흐름은 여러 새로운 구성요소를 활용하고 맞춤 기기 정책 컨트롤러 (DPC)가 구현되는 방식을 변경하여 기기 설정을 간소화합니다. 이 새로운 접근 방식에서는 맞춤 DPC 솔루션이 Android Management API (AMAPI) SDK 및 Android Device Policy와 통합되어 기기 준비 및 사용자 등록 기능을 실행해야 합니다.

AMAPI SDK는 기기 자체에서 Android 기기 정책과 상호작용하는 데 필요한 API를 제공합니다. 서버 측에서 엔터프라이즈 모바일 관리 (EMM) 솔루션은 Play EMM API를 사용하여 기기 등록 프로세스를 시작하는 데 필요한 등록 토큰을 생성합니다.

이제 Android Device Policy 애플리케이션이 기기 측 작업을 처리하는 데 중심적인 역할을 합니다. AMAPI SDK는 기기에서의 설치 및 필요한 업데이트를 관리하는 데 사용됩니다. 또한 Android Device Policy는 사용자 인증 흐름을 인계받아 사용자 인증을 직접 처리하고 EMM에 사용자 ID를 제공합니다. 어떤 이유로든 Google에서 사용자를 인증할 수 없는 경우 새 관리 Google Play 계정이 생성되어 대체 계정으로 기기에 추가됩니다.

이 새로운 등록 흐름의 핵심은 Google 서비스에 대한 기기 액세스를 관리하는 것입니다. 기기는 기본적으로 제한된 상태로 시작되며, 기기가 규정을 준수하면 EMM이 액세스를 사용 설정하는 데 중요한 역할을 합니다.

API 통합

시작하기 전에 최신 버전의 Play EMM API 클라이언트와 AMAPI SDK를 사용하고 있는지 확인하세요.

등록 구현 가이드

이 가이드에서는 등록을 구현하는 데 필요한 단계를 설명합니다. 환경 준비, 다양한 등록 방법 처리, 기기 수명 주기 관리에 대해 설명합니다.

환경 준비

계정 설정을 시작하기 전에 기기 환경을 준비해야 합니다. 이 준비에는 Play 스토어를 최신 버전으로 업데이트하고 Android Device Policy(com.google.android.apps.work.clouddpc)를 기기에 자동으로 설치하는 작업이 포함됩니다. Android Device Policy 설치는 계정 설정 프로세스의 중요한 구성요소를 포함하므로 필수입니다. EMM은 환경을 수동으로 준비하지 않아도 됩니다. 대신 EnvironmentClient를 사용하고 제공된 코드 예시를 따라야 합니다.

샘플 코드

AccountSetup API를 사용하여 기기에 직장 계정을 추가하려면 먼저 DPC가 기기 환경이 준비되었는지 확인해야 합니다.

EnvironmentClientFactory를 사용하여EnvironmentClient를 인스턴스화하고prepareEnvironment또는prepareEnvironmentAsync를 호출합니다.val notificationReceiverServiceName = ComponentName(context, NotificationReceiver::class.java) // An EMM should implement android.app.admin.DeviceAdminReceiver and use that // class to instantiate a ComponentName val admin = ComponentName(this, com.example.dpc.DeviceAdminReceiver::class.java) EnvironmentClientFactory.create(context) .prepareEnvironment( PrepareEnvironmentRequest.builder() .setRoles( listOf( Role.builder().setRoleType( Role.RoleType.DEVICE_POLICY_CONTROLLER ).build() ) ) .setAdmin(admin) .build(), notificationReceiverServiceName, ) [Proceed with AccountSetup]

애플리케이션이 적절한 작업 환경을 확인하기 위해 설치되거나 업데이트될 수 있으므로 이 작업은 몇 초 또는 몇 분 정도 걸릴 수 있습니다. Google에서는 이 프로세스를 백그라운드에서 최대한 빨리 시작하고 사용자가 기다리는 동안 적절한 UI를 표시하는 것이 좋습니다. 작업이 완료되면 기기에서 DPC가 AccountSetup API를 사용할 수 있습니다.

등록 흐름

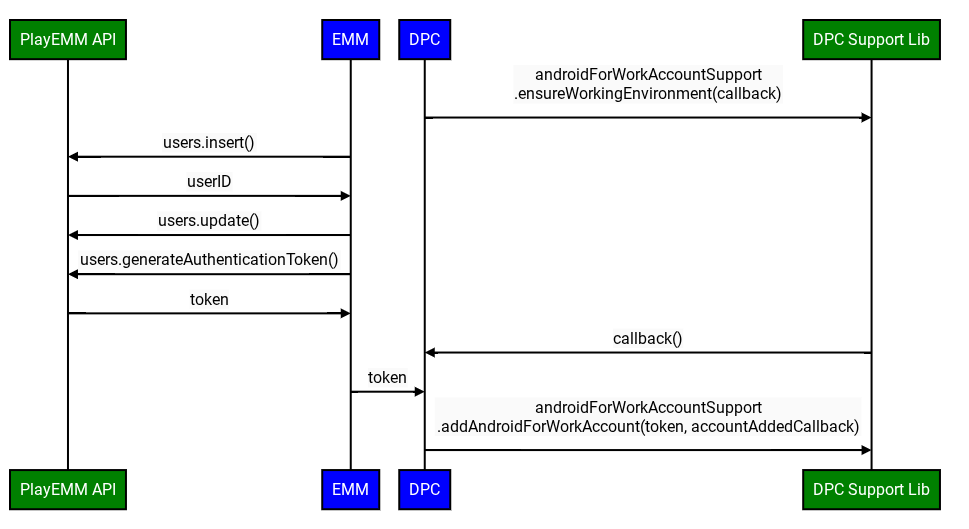

EMM은 모든 기기에서 users.generateAuthenticationToken() 및 users.insert() 사용을 중단해야 합니다. 대신 EMM은 온디바이스 API를 호출하여 최종 사용자 인증을 실행해야 합니다. 새 API는 userId 및 email를 DPC에 반환합니다. Google에서 사용자를 인증할 수 없는 경우 관리 Google Play 계정이 생성되어 기기에 추가됩니다. 이 경우 Google은 해당 계정의 userId을 반환합니다.

이제 Google에서는 인증 API에 전달해야 하는 등록 토큰 사용을 도입합니다. EMM은 토큰을 생성하는 시기와 방법을 결정하며 토큰은 기존 등록 페이로드 (예: QR 코드 또는 제로터치 구성)의 일부일 수 있습니다.

하지만 변경사항을 최소화하려면 필요할 때 토큰을 만들고 관리 Google Play 계정의 기존 API를 새 API로 대체하는 것이 좋습니다.

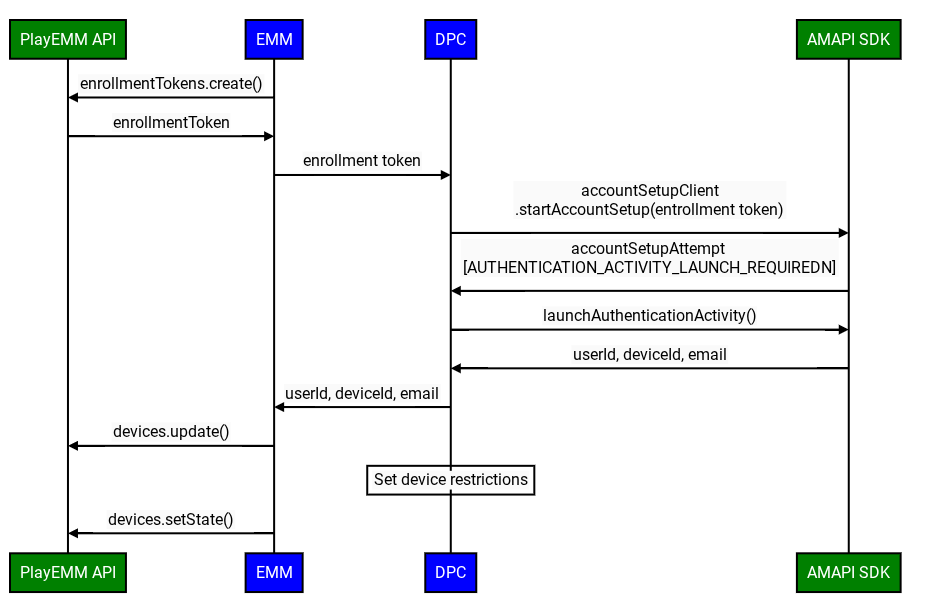

개선된 맞춤 DPC 등록 흐름에는 다음 단계가 포함됩니다.

중요한 초기 기기 상태: 맞춤 DPC로 기기를 등록하면 기기에 추가된 Google 계정이 사용 중지됨 상태로 시작됩니다. 즉, Google Play를 비롯한 Google 서비스에 대한 액세스가 처음에는 제한됩니다.

이 기본 '사용 중지됨' 상태와 EMM이 기기를 규정 준수로 표시해야 하는 후속 요구사항 (예: Devices.SetState 호출)은 다음 조건에서 구체적으로 적용됩니다.

- 조직이 Google을 통해 도메인 소유권을 인증했습니다.

- IT 관리자가 Google 관리 콘솔 내에서 사용자의 특정 조직 단위 (OU)에 대해 서드 파티 Android 모바일 관리를 명시적으로 사용 설정했습니다.

- 등록 토큰 생성: EMM은 Play EMM API를 사용하여 등록 토큰을 생성합니다.

- 환경 준비: 맞춤 DPC는 환경 준비 흐름을 사용하여 기기가 등록 준비가 되었는지 확인합니다.

- 등록 시작: 맞춤 DPC는 AMAPI SDK에서

startAccountSetupAPI를 호출하여 등록 토큰을 전달합니다. 참고: 이 API를 호출하기 전에 DPC가 기기 소유자 또는 프로필 소유자여야 합니다. - Google 인증 활동 실행: 필요한 경우 맞춤 DPC는 AMAPI SDK에서

launchAuthenticationActivityAPI를 호출하여AccountSetupAttempt를 전달합니다. 이렇게 하면 Google 인증 활동이 시작되고 인증이 성공하면 사용자가 맞춤 DPC로 돌아갑니다. 사용자는 이 프로세스를 건너뛸 수도 있습니다. 이 경우 관리 Google Play 계정이 기기에 추가됩니다. 이 옵션은googleAuthenticationOptions를 사용하여 구성할 수 있습니다. - 등록 완료: AMAPI SDK는 맞춤 DPC에 등록 결과를 알립니다.

Google 서비스 사용 설정: 맞춤 DPC가 기기를 완전히 프로비저닝하고 모든 엔터프라이즈 정책을 준수하는지 확인하면 EMM 서버는

accountState매개변수가"enabled"로 설정된Devices.setState()를 호출해야 합니다.- 중요한 이유: 이 API 호출은 기기를 규정 준수로 표시합니다.

- 호출하지 않을 경우의 결과: 이

Devices.setState(setStateRequest)호출이 없으면 계정이 '사용 중지됨' 상태로 유지됩니다. 사용자는 Google Play (앱 설치 또는 업데이트) 및 계정 인증이 필요한 기타 Google 서비스에 액세스할 수 없습니다.

기기 상태 및 서비스 액세스 관리

초기 등록 후 EMM은 규정 준수 상태에 따라 Google 서비스에 대한 기기의 액세스를 유지할 책임이 있습니다.

서비스 중단 처리: BAD_DEVICE_MANAGEMENT

Google 서비스에 대한 기기의 액세스가 차단되면 Google Play 서비스 (GMSCore)가 작업이 com.google.android.gms.auth.BAD_DEVICE_MANAGEMENT인 인텐트를 브로드캐스트합니다. 여러 이유로 이 문제가 발생할 수 있습니다.

- EMM이 초기 기기 등록 후 Devices.setState('enabled')를 호출하지 않았습니다.

- 기기가 더 이상 EMM 정책을 준수하지 않으며 EMM에서 아직 다시 사용 설정하지 않았습니다.

- EMM이 accountState가 'disabled'로 설정된 Devices.setState()를 호출하여 기기 상태를 명시적으로 'disabled'로 설정했습니다. 보안 문제, 관리 작업 또는 기타 이유로 인해 발생할 수 있습니다.

이 인텐트에는 "ThirdPartyDeviceManagementRequired"와 같은 상태 코드가 포함됩니다.

맞춤 DPC는 이 BAD_DEVICE_MANAGEMENT 인텐트를 수신하는 BroadcastReceiver를 구현해야 합니다(MUST).

이 브로드캐스트를 수신하면 DPC는 다음을 실행해야 합니다.

- 규정 준수 재평가: 기기가 현재 EMM에서 설정한 모든 정책을 충족하는지 확인합니다.

- 조치 취하기:

- 규정 준수: DPC는 EMM 서버에 알림을 보내야 합니다. 그런 다음 EMM 서버는 특정 사용자 ID 및 기기 ID에 대해

accountState가"enabled"로 설정된Devices.setState()를 호출하여 서비스 액세스를 복원하려고 시도해야 합니다. - 규정 미준수: 문제가 해결되고 기기가 규정을 준수하면 EMM은

Devices.setState()를 호출해야 합니다.

- 규정 준수: DPC는 EMM 서버에 알림을 보내야 합니다. 그런 다음 EMM 서버는 특정 사용자 ID 및 기기 ID에 대해

이 메커니즘은 기기가 Google 서비스에 대한 액세스 권한을 잃은 상황을 감지하고 복구할 수 있는 방법을 제공합니다.

엔터프라이즈 인수 고려사항

조직의 계정 유형이 변경될 수 있습니다 (예: ManagedGoogleDomainType.TYPE_TEAM에서 ManagedGoogleDomainType.TYPE_DOMAIN로). 이 프로세스는 일반적으로 EMM 바인딩을 중단하지 않지만 기기에서 Google 서비스 액세스를 방해할 수 있습니다.

EMM은 사용자가 알려진 계정 도용 이벤트 후에 서비스 액세스 문제를 신고하는 경우, 기기가 EMM 정책을 준수하는 것으로 보이더라도 새 고객 구조에서 기기의 상태를 Google 백엔드와 다시 동기화하기 위해 Devices.setState() 호출이 필요할 수 있음을 알아야 합니다. 인수 후 모든 기기에 대한 사전 대응 통화는 일반적으로 필요하지 않지만 액세스 문제를 해결하는 데 중요한 도구입니다.

계정 설정 - 샘플 코드

계정 설정 시도를 시작하기 위해 호출 앱은

AccountSetupClient를 사용하여startAccountSetup()또는startAccountSetupFuture()메서드를 호출할 수 있습니다. 구현 예는 다음 코드 샘플을 참고하세요.// Create AccountSetupClient val client = AccountSetupClientFactory.create( this, activityResultRegistry ) lifecycle.addObserver(client.lifecycleObserver) // Create adminComponent val notificationReceiver = ComponentName(this, AccountSetupNotificationReceiver::class.java) // Helper method to get enrollment token created with Play EMM API val enrollmentToken = getEnrollmentToken() val request = StartAccountSetupRequest.builder() .setEnrollmentToken(enteredText) .setNotificationReceiverServiceComponentName(notificationReceiver) .setAdminComponentName( ComponentName(this, com.example.dpc.DeviceAdminReceiver::class.java)) .build() try { val accountSetupAttempt = client.startAccountSetup(request) // handle attempt } catch (e: Exception) { // handle exception }AccountSetupListener인터페이스를 구현하고 수신된 상태 업데이트를 처리하는 방법에 관한 구현을 제공합니다.getAccountSetupListener()을 재정의하여NotificationReceiverService을 확장하고 2단계에서 생성된AccountSetupListener인스턴스를 제공합니다.// Handles account setup changes class AccountSetupNotificationReceiver : NotificationReceiverService(), AccountSetupListener { override fun getAccountSetupListener(): AccountSetupListener = this override fun onAccountSetupChanged(accountSetupAttempt: AccountSetupAttempt) { when (accountSetupAttempt.state.kind) { StateCase.ADDED_ACCOUNT -> { val enterpriseAccount = state.addedAccount() val userId = enterpriseAccount.userId val deviceId = enterpriseAccount.deviceId // Handle account added state. // IMPORTANT: The device/account is now added but *DISABLED* // for Google services. Your EMM backend MUST be notified to // perform policy compliance checks and then call Devices.setState() // to activate Google Play and other services. } StateCase.AUTHENTICATION_ACTIVITY_LAUNCH_REQUIRED -> { val request = LaunchAuthenticationActivityRequest.builder() .setAccountSetupAttempt(accountSetupAttempt) .build(); // Send the attempt to the foreground activity to call: accountSetupClient.launchAuthenticationActivity(request) } StateCase.ACCOUNT_SETUP_ERROR -> { // Handle error state. val failureReason = state.accountSetupError().failureReason } else -> { // Handle unknown account setup attempt state. } } } }AndroidManifest.xml에 확장된NotificationReceiverService클래스를 추가하고 내보내는지 확인합니다.<application> <service android:name = ".accountsetup.AccountSetupNotificationReceiver" android:exported = "true" /> </application>앱이 SDK 30 이상을 타겟팅하는 경우

AndroidManifest.xml에 ADP와 상호작용할 것임을 지정하는 queries 요소가 필요합니다.<queries> <package android:name="com.google.android.apps.work.clouddpc" /> </queries>

테스트 안내

이 섹션에서는 구현을 테스트하기 위한 일련의 가이드라인과 권장사항을 제공합니다.

PrepareEnvironment 테스트

기기의 현재 상태 가져오기: EMM은

adb shell dumpsys package com.google.android.apps.work.clouddpc | grep versionName기기에 있는 Android Device Policy의 버전을 가져옵니다. Android 기기 정책이 설치되어 있지 않으면 빈 출력이 예상됩니다.

PrepareEnvironment 통합: 맞춤 DPC가 AMAPI SDK에서

prepareEnvironmentAPI를 호출하여 올바른 요청을 전달합니다.PrepareEnvironment 결과 대기: 맞춤 DPC가

prepareEnvironment가 완료될 때까지 기다립니다.PrepareEnvironment 성공 확인: 완료되면 EMM이 다시 실행됩니다.

adb shell dumpsys package com.google.android.apps.work.clouddpc | grep versionName이번에는 Android Device Policy 버전이 1단계보다 높아야 합니다.

Google 계정 인증 테스트

- 테스트 엔터프라이즈 만들기: EMM은

enterprises.generateSignupUrl를 사용하여 테스트 EMM에 연결된 테스트 도메인 Google 엔터프라이즈를 만듭니다. - Google 인증 사용 설정: EMM은 Google 관리 콘솔에서 이 안내에 따라 테스트 엔터프라이즈의 Google 인증을 사용 설정합니다.

- 등록 토큰 생성: EMM은 유형이 userDevice인 Play EMM API를 사용하여 등록 토큰을 생성합니다.

- 등록 시작: 맞춤 DPC는 AMAPI SDK에서

startAccountSetupAPI를 호출하여 등록 토큰을 전달합니다. - 활동 실행 필요: AMAPI SDK는 사용자를 인증하기 위해 활동을 실행해야 한다고 맞춤 DPC에 알립니다.

- 사용자 인증: 맞춤 DPC가

launchAuthenticationActivity를 호출하여 활동을 시작합니다. 사용자는 관리 Google 계정(1단계에서 만든 기업의 일부)으로 인증합니다. - 등록 완료: AMAPI SDK는 맞춤 DPC에 등록 결과를 알립니다.

Google 인증 건너뛰기 테스트

앞서 설명한 설정을 사용합니다.

이번에는 7단계에서 사용자가 Google 계정으로 인증하는 대신 건너뛰기를 누릅니다. 등록이 완료되고 기기에 서비스 계정이 있습니다 (즉, AuthenticationType이 익명임).

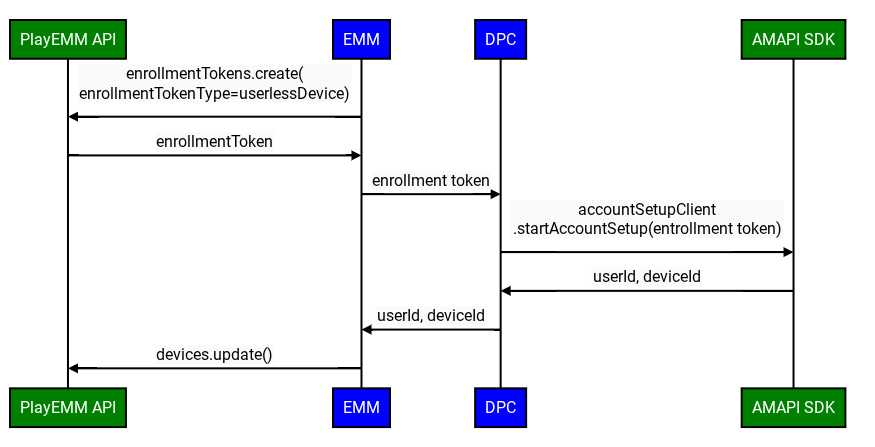

사용자 없는 기기 테스트

개선된 맞춤 DPC 등록 흐름은 Google 인증이 사용 중지된 경우 다음 단계를 활용합니다.

- 테스트 엔터프라이즈 만들기: 이전에 만든 엔터프라이즈와 동일한 엔터프라이즈일 수 있습니다.

- 등록 토큰 생성: EMM은 유형이 userlessDevice인 Play EMM API를 사용하여 등록 토큰을 생성합니다.

- 등록 시작: 맞춤 DPC는 AMAPI SDK에서

startAccountSetupAPI를 호출하여 등록 토큰을 전달합니다. - 등록 완료: AMAPI SDK는 맞춤 DPC에 등록 결과를 알립니다.