من خلال ربط الحسابات، يمكن لأصحاب حسابات Google الاتصال بخدماتك بشكل سريع وسهل وآمن. يمكنك اختيار تنفيذ "ربط حساب Google" لمشاركة بيانات المستخدم من نظامك الأساسي مع تطبيقات Google وخدماتها.

يتيح لك بروتوكول OAuth 2.0 الآمن ربط حساب Google للمستخدم بحسابه على نظامك الأساسي بأمان، وبالتالي يتم منح تطبيقات Google وأجهزتها إمكانية الوصول إلى خدماتك.

يمكن للمستخدمين ربط حساباتهم أو إلغاء ربطها، واختياريًا إنشاء حساب جديد على المنصة باستخدام ميزة "ربط حساب Google".

حالات الاستخدام

في ما يلي بعض أسباب تطبيق ميزة "ربط حساب Google":

يمكنك مشاركة بيانات المستخدم من نظامك الأساسي مع تطبيقات Google وخدماتها.

تشغيل محتوى الفيديو والأفلام باستخدام Google TV

يمكنك إدارة الأجهزة المتّصلة على Google Home والتحكّم فيها باستخدام تطبيق Google Home و"مساعد Google"، "Ok Google، أريد إضاءة المصابيح".

يمكنك إنشاء تجارب ووظائف مخصّصة للمستخدمين من "مساعد Google" باستخدام الإجراءات القائمة على المحادثة، "Ok Google، أريد طلبي المعتاد من Starbucks".

يمكنك أن تتيح للمستخدمين كسب مكافآت من خلال مشاهدة أحداث بث مباشر مؤهلة على YouTube بعد ربط حسابهم على Google بحساب شريك المكافآت.

ملء الحسابات الجديدة مسبقًا أثناء الاشتراك بالبيانات التي تتم مشاركتها بالتوافق من ملف شخصي لحساب Google

الميزات المتاحة

هذه الميزات متاحة في ميزة "ربط حساب Google":

يمكنك مشاركة بياناتك بسرعة وسهولة باستخدام تدفق ربط OAuth الضمني.

يمكنك توفير أمان مُحسَّن من خلال مسار رمز تفويض ربط OAuth.

سجِّل دخول المستخدمين الحاليين أو اشترِك مع مستخدِمين جدد أثبتوا هويتهم من Google إلى منصتك واحصل على موافقتهم وشارك البيانات بأمان من خلال الربط المبسّط

يمكنك تقليل المشاكل باستخدام ميزة قلب التطبيقات. من أحد تطبيقات Google الموثوق بها، يمكنك فتح التطبيق الذي تم إثبات ملكيته على نظام التشغيل Android أو iOS بنقرة واحدة وبنقرة واحدة تمنح المستخدمين موافقتهم على الربط بحساباتهم.

يمكنك تحسين خصوصية المستخدم من خلال تحديد نطاقات مخصصة لمشاركة البيانات الضرورية فقط، وزيادة ثقة المستخدم من خلال التحديد الواضح لكيفية استخدام بياناته.

يمكن إبطال إمكانية الوصول إلى البيانات والخدمات التي يستضيفها منصتك عن طريق إلغاء ربط الحسابات. يتيح لك تنفيذ نقطة نهاية اختيارية لإبطال الرمز المميّز أن تبقى متزامنًا مع الأحداث التي تبدأها Google، في حين تتيح لك ميزة "الحماية العابرة للحساب" (RISC) إشعار Google بأي أحداث إلغاء ربط تحدث على منصتك.

مسارات ربط الحساب

هناك 3 مسارات لربط حساب Google تستند جميعها إلى بروتوكول OAuth وتتطلب منك إدارة نقاط نهاية تبادل الرموز المميّزة والتفويض المتوافق مع بروتوكول OAuth 2.0 أو التحكّم فيها.

أثناء عملية الربط، يمكنك إصدار رموز الدخول إلى Google لحسابات فردية على Google بعد الحصول على موافقة أصحاب الحسابات على ربط حساباتهم ومشاركة البيانات.

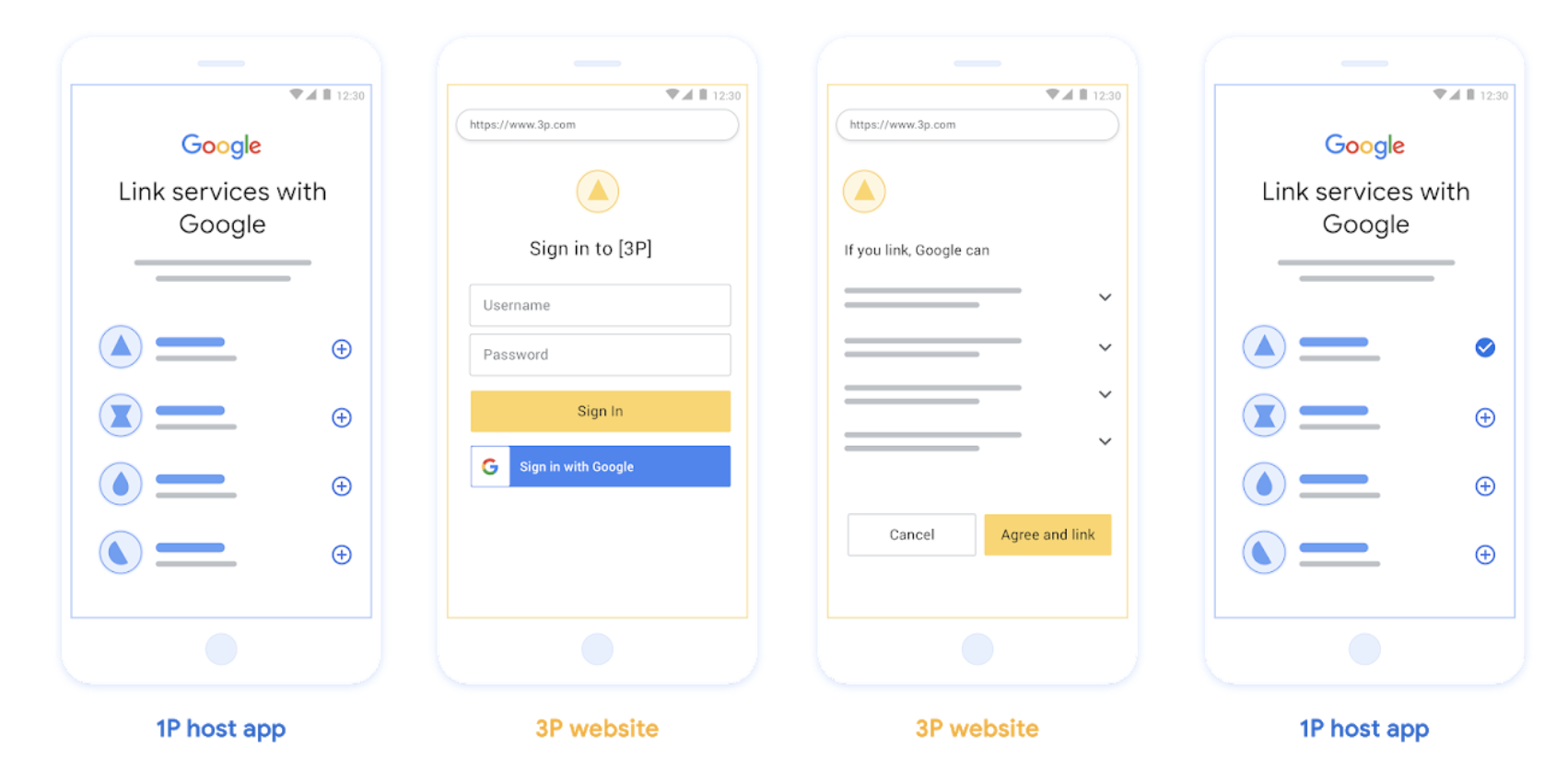

ربط OAuth ("بروتوكول OAuth على الويب")

هذا هو مسار OAuth الأساسي الذي يرسل المستخدمين إلى موقعك الإلكتروني للربط. تتم إعادة توجيه المستخدم إلى موقعك الإلكتروني لتسجيل الدخول إلى حسابه. بعد تسجيل الدخول، يوافق المستخدم على مشاركة بياناته على خدمتك مع Google. وبذلك، يكون حساب المستخدم على Google والخدمة مرتبطَين.

يدعم ربط OAuth رمز التفويض ومسارات OAuth الضمنية. يجب أن تستضيف خدمتك نقطة نهاية تفويض متوافقة مع OAuth 2.0 للتدفق الضمني، ويجب أن تعرض كلاً من نقطة نهاية التفويض ونقطة نهاية تبادل الرمز المميز عند استخدام مسار رمز التفويض.

الشكل 1. ربط الحساب على هاتف مستخدم باستخدام بروتوكول OAuth على الويب

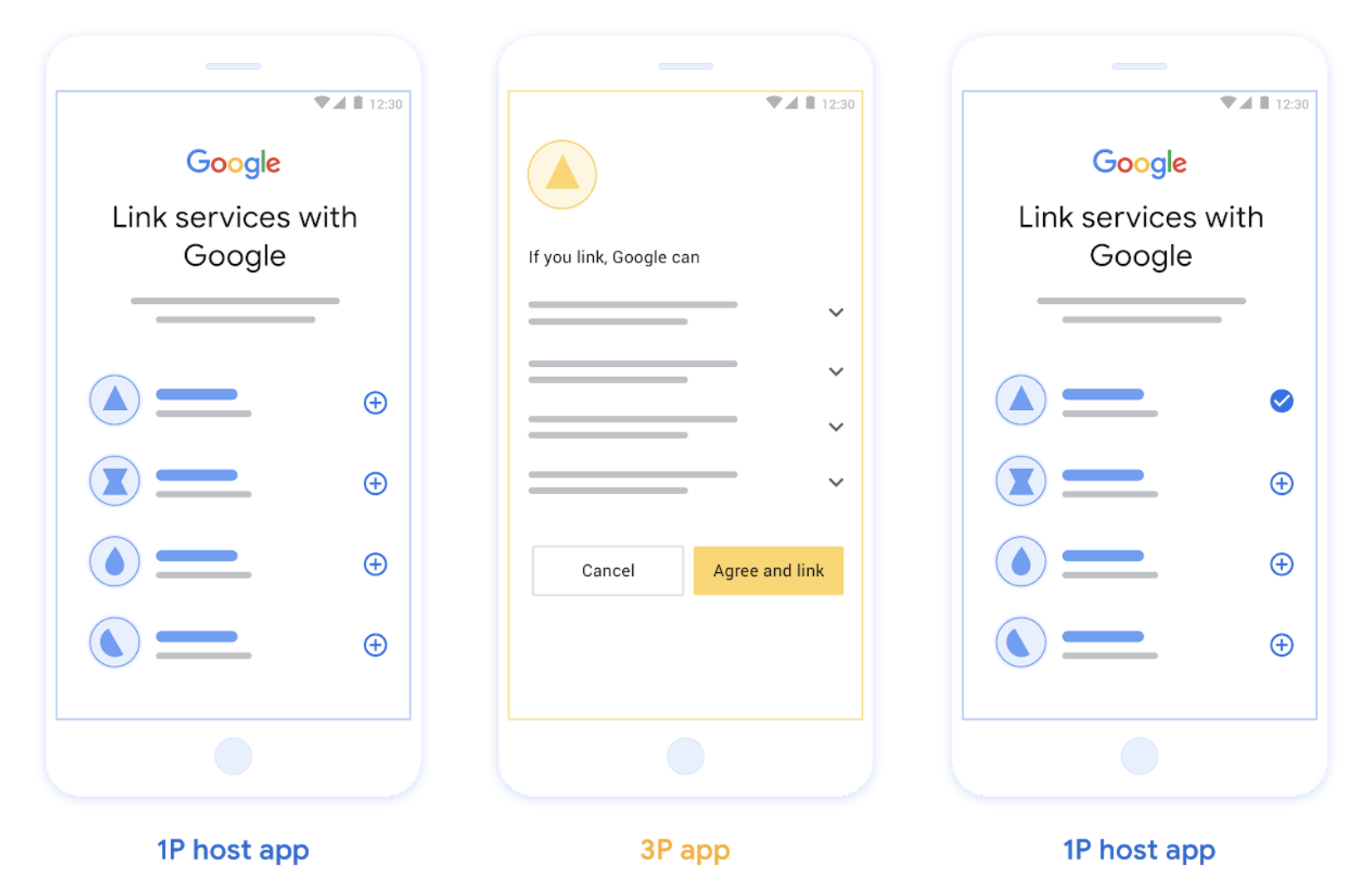

ربط التطبيقات المستندة إلى بروتوكول OAuth ("App Flip")

مسار OAuth الذي يوجّه المستخدمين إلى تطبيقك للربط.

إنّ ربط التطبيقات المستندة إلى بروتوكول OAuth يوجِّه المستخدمين أثناء تنقّلهم بين تطبيقات Android أو iOS المتوافقة مع الأجهزة الجوّالة التي تم التحقق منها ونظام Google الأساسي لمراجعة التغييرات المقترَحة في الوصول إلى البيانات ومنح موافقتهم على ربط حسابهم على منصتك بحسابهم على Google. لتفعيل ميزة App Flip، يجب أن توفِّر الخدمة ربط OAuth أو ربط تسجيل الدخول إلى Google المستند إلى بروتوكول OAuth باستخدام مسار رمز التفويض.

يتوفر تطبيق App Flip لنظامَي التشغيل Android وiOS.

طريقة العمل:

يتحقّق تطبيق Google مما إذا كان تطبيقك مثبّتًا على جهاز المستخدم من خلال اتّباع الخطوات التالية:

- في حال العثور على التطبيق، يتم "نقله" إلى تطبيقك. يجمع تطبيقك موافقة المستخدم على ربط الحساب بحساب Google، ثم "يعود" إلى مساحة عرض Google.

- في حال لم يتم العثور على التطبيق أو حدث خطأ أثناء عملية الربط اللاسلكي للتطبيق، ستتم إعادة توجيه المستخدم إلى مسار OAuth المبسط أو مسار OAuth على الويب.

الشكل 2. ربط الحساب على هاتف المستخدم باستخدام ميزة "قلب التطبيق"

ربط مبسَّط يستند إلى بروتوكول OAuth ("مبسّط")

يضيف الربط المبسَّط المستند إلى بروتوكول "تسجيل الدخول باستخدام حساب Google" ميزة "تسجيل الدخول بحساب Google" إلى جانب ربط OAuth، ما يتيح للمستخدمين إكمال عملية الربط بدون مغادرة مساحة عرض Google، ما يؤدي إلى تقليل الصعوبات وعمليات الانسحاب. يقدّم الربط المبسّط المستند إلى بروتوكول OAuth أفضل تجربة للمستخدم من خلال تسجيل الدخول السلس وإنشاء الحساب وربط الحسابات من خلال الجمع بين تسجيل الدخول بحساب Google وربط OAuth. يجب أن تتوافق خدمتك مع نقاط نهاية تبادل الرموز المميّزة والتفويض وفقًا لبروتوكول OAuth 2.0.

بالإضافة إلى ذلك، يجب أن تتوافق نقطة نهاية تبادل الرموز المميّزة مع تأكيدات رمز ويب JSON

(JWT) وتنفيذ أهداف

check وcreate

وget.

طريقة العمل:

تؤكد Google على حساب المستخدم وترسل هذه المعلومات إليك:

- إذا توفَّر حساب للمستخدم في قاعدة بياناتك، يعني هذا أن المستخدم نجح في ربط حسابه على Google بحسابه على خدمتك.

- إذا لم يتوفّر حساب للمستخدم في قاعدة البيانات، يمكن للمستخدم إما إنشاء حساب جديد تابع لجهة خارجية باستخدام المعلومات التي تم تأكيدها من Google، وهي : البريد الإلكتروني والاسم وصورة الملف الشخصي، أو اختيار تسجيل الدخول والربط بعنوان بريد إلكتروني آخر (سيتطلب ذلك تسجيل الدخول إلى الخدمة عبر بروتوكول OAuth على الويب).

الشكل 3. ربط الحساب على هاتف المستخدم باستخدام ميزة "الربط المبسّط"

ما التدفق الذي يجب أن تستخدمه؟

ننصحك بتنفيذ جميع المسارات لضمان حصول المستخدمين على أفضل تجربة للربط. إنّ العمليات المبسّطة لعملية الربط وقلب التطبيقات تقلِّل من صعوبات عملية الربط، لأنّ المستخدمين قادرون على إكمال عملية الربط ببضع خطوات فقط. يتمتع ربط OAuth على الويب بأدنى مستوى من الجهد وهو مكان جيد للبدء والذي يمكنك بعده إضافة مسارات الربط الأخرى.

التعامل مع الرموز المميّزة

يستند ربط حساب Google إلى معيار OAuth 2.0 في المجال.

أنت تُصدر رموز الدخول إلى Google لحسابات Google الفردية بعد الحصول على موافقة أصحاب الحسابات على ربط حساباتهم ومشاركة البيانات.

أنواع الرموز

يستخدم OAuth 2.0 سلاسل تسمى الرموز المميزة للاتصال بين وكيل المستخدم وتطبيق العميل وخادم OAuth 2.0.

يمكن استخدام ثلاثة أنواع من رموز OAuth 2.0 المميزة أثناء ربط الحساب:

كود التفويض . رمز مميز قصير العمر يمكن استبداله برمز وصول وتجديد. لأغراض أمنية ، تتصل Google بنقطة نهاية التفويض للحصول على رمز للاستخدام الفردي أو رمز قصير العمر.

رمز الوصول . رمز يمنح الحامل حق الوصول إلى مورد. للحد من التعرض الذي قد ينتج عن فقدان هذا الرمز المميز ، يكون له عمر محدود ، وعادة ما تنتهي صلاحيته بعد ساعة أو نحو ذلك.

تحديث الرمز . رمز مميز طويل الأمد يمكن استبداله برمز وصول جديد عند انتهاء صلاحية رمز الوصول. عندما تتكامل خدمتك مع Google ، يتم تخزين هذا الرمز المميز واستخدامه حصريًا بواسطة Google. تستدعي Google نقطة نهاية تبادل الرمز المميز لتبادل رموز التحديث المميزة برموز الوصول ، والتي تُستخدم بدورها للوصول إلى بيانات المستخدم.

التعامل مع الرمز

يمكن أن تؤدي ظروف السباق في البيئات المجمعة وعمليات التبادل بين الخادم والعميل إلى سيناريوهات معقدة للتوقيت ومعالجة الأخطاء عند التعامل مع الرموز المميزة. على سبيل المثال:

- تتلقى طلبًا للحصول على رمز وصول جديد ، وتقوم بإصدار رمز وصول جديد. في الوقت نفسه ، تتلقى طلبًا للوصول إلى مورد خدمتك باستخدام رمز الوصول السابق غير المنتهي.

- لم تتلق Google بعد رد رمز التحديث (أو لم تتلقه مطلقًا). وفي الوقت نفسه ، يتم استخدام رمز التحديث الصالح سابقًا في طلب من Google.

يمكن أن تصل الطلبات والردود بأي ترتيب ، أو لا تصل على الإطلاق بسبب الخدمات غير المتزامنة التي تعمل في نظام مجموعة أو سلوك شبكة أو وسائل أخرى.

لا يمكن ضمان الحالة المشتركة الفورية والمتسقة تمامًا داخل ، وفيما بين ، أنظمة معالجة الرموز الخاصة بك وأنظمة Google. يمكن أن تتعايش الرموز المميزة المتعددة الصالحة وغير المنتهية ضمن فترة زمنية قصيرة للأنظمة أو عبرها. لتقليل التأثير السلبي على المستخدم ، نوصيك بالقيام بما يلي:

- قبول رموز الوصول غير منتهية الصلاحية ، حتى بعد إصدار رمز جديد.

- استخدم بدائل لتحديث رمز الدوران .

- دعم وصول متعدد وصالح بشكل متزامن ورموز التحديث. للأمان ، يجب أن تحد من عدد الرموز المميزة وعمر الرمز المميز.

معالجة الصيانة والانقطاع

أثناء الصيانة أو حالات الانقطاع غير المخطط لها ، قد يتعذر على Google الاتصال بنقاط نهاية الترخيص أو تبادل الرموز للحصول على رموز الوصول والتحديث.

يجب أن تستجيب نقاط النهاية الخاصة بك برمز خطأ 503 فارغ. في هذه الحالة ، تعيد Google محاولة طلبات تبادل الرمز الفاشلة لفترة محدودة. بشرط أن يتمكن Google لاحقًا من الحصول على رموز التحديث والوصول ، فإن الطلبات الفاشلة غير مرئية للمستخدمين.

تؤدي الطلبات الفاشلة لرمز الوصول إلى حدوث خطأ مرئي ، إذا بدأه المستخدم. سيُطلب من المستخدمين إعادة محاولة فشل الربط إذا تم استخدام تدفق OAuth 2.0 الضمني.

التوصيات

هناك العديد من الحلول لتقليل تأثير الصيانة. بعض الخيارات للنظر فيها:

حافظ على خدمتك الحالية وقم بتوجيه عدد محدود من الطلبات إلى خدمتك المحدثة حديثًا. قم بترحيل جميع الطلبات فقط بعد التأكد من الوظيفة المتوقعة.

تقليل عدد طلبات الرمز المميز خلال فترة الصيانة:

حدد فترات الصيانة لأقل من عمر رمز الوصول.

زيادة عمر رمز الوصول مؤقتًا:

- زيادة عمر الرمز المميز إلى ما يزيد عن فترة الصيانة.

- انتظر ضعف مدة عمر رمز الوصول الخاص بك ، مما يتيح للمستخدمين تبادل الرموز المميزة قصيرة العمر مقابل الرموز المميزة ذات المدة الأطول.

- أدخل الصيانة.

- قم بالرد على طلبات الرمز المميز برمز خطأ

503فارغ. - صيانة الخروج.

- تقليل عمر الرمز إلى طبيعته.

التسجيل في Google

سنحتاج إلى تفاصيل إعداد OAuth 2.0 ولمشاركة بيانات الاعتماد لتفعيل ربط الحساب. راجع التسجيل للحصول على التفاصيل.