نظرة عامة

تضيف ميزة الربط السلس المستند إلى OAuth من خلال ميزة "تسجيل الدخول باستخدام حساب Google" ميزة "تسجيل الدخول باستخدام حساب Google" إلى الربط المستند إلى OAuth. يوفّر ذلك تجربة ربط سلسة لمستخدمي Google، ويتيح أيضًا إنشاء حساب، ما يسمح للمستخدم بإنشاء حساب جديد على خدمتك باستخدام حسابه على Google.

لإجراء عملية ربط الحساب باستخدام OAuth و"تسجيل الدخول باستخدام حساب Google"، اتّبِع الخطوات العامة التالية:

- أولاً، اطلب من المستخدم الموافقة على الوصول إلى ملفه الشخصي في حساب Google.

- استخدِم المعلومات الواردة في ملفه الشخصي للتحقّق مما إذا كان حساب المستخدم متوفّرًا.

- بالنسبة إلى المستخدمين الحاليين، اربط الحسابات.

- إذا لم تتمكّن من العثور على مستخدم Google مطابق في نظام المصادقة، عليك التحقّق من صحة رمز التعريف المميّز الذي تلقّيته من Google. يمكنك بعد ذلك إنشاء مستخدم استنادًا إلى معلومات الملف الشخصي الواردة في رمز المعرّف المميّز.

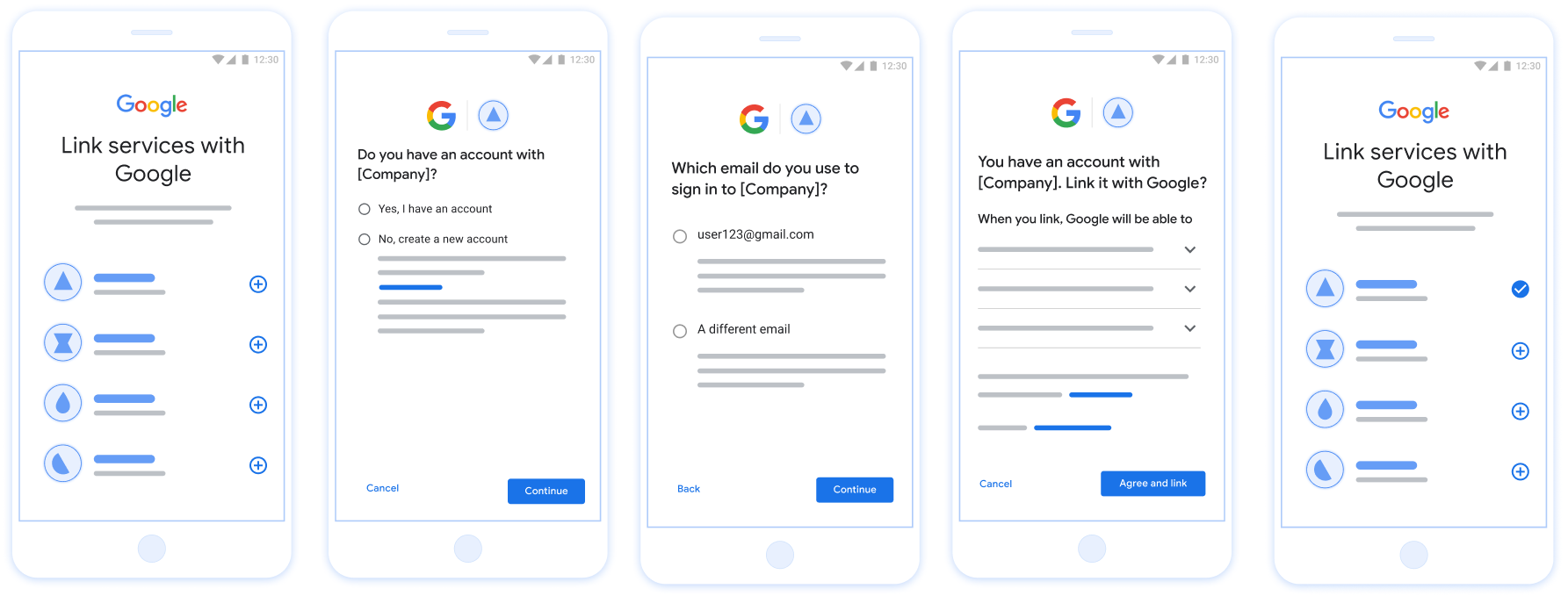

الشكل 1 ربط الحسابات على هاتف المستخدم باستخدام ميزة "الربط السلس"

الربط السلس: مسار OAuth + "تسجيل الدخول باستخدام حساب Google"

يوضّح مخطط التسلسل التالي تفاصيل التفاعلات بين المستخدم وGoogle ونقطة نهاية تبادل الرموز المميزة في ميزة "الربط السلس".

الأدوار والمسؤوليات

يوضّح الجدول التالي أدوار ومسؤوليات الجهات الفاعلة في مسار الربط المبسّط.

| الجهة الفاعلة / المكوّن | دور قائمة العناوين العمومية | المسؤوليات |

|---|---|---|

| تطبيق / خادم Google | عميل OAuth | الحصول على موافقة المستخدم على خدمة "تسجيل الدخول باستخدام حساب Google"، وتمرير تأكيدات الهوية (JWT) إلى الخادم، وتخزين الرموز المميزة الناتجة بأمان |

| نقطة نهاية تبادل الرموز المميزة | موفِّر الهوية / خادم التفويض | تتحقّق هذه الخدمة من صحة تأكيدات الهوية، وتبحث عن حسابات حالية، وتتعامل مع نوايا ربط الحسابات (check وget وcreate)، وتصدر رموزًا مميّزة استنادًا إلى النوايا المطلوبة. |

| واجهة برمجة التطبيقات الخاصة بالخدمة | خادم الموارد | توفير إمكانية الوصول إلى بيانات المستخدم عند تقديم رمز دخول صالح |

متطلبات ميزة "الربط السلس"

- نفِّذ مسار ربط الحسابات الأساسي باستخدام OAuth. يجب أن تتيح خدمتك نقاط نهاية التفويض وتبادل الرموز المميزة المتوافقة مع بروتوكول OAuth 2.0.

- يجب أن تتوافق نقطة نهاية تبادل الرموز المميزة مع تأكيدات رمز JSON المميّز للويب (JWT) وأن تنفّذ الأهداف

checkوcreateوget.

منطق اتخاذ القرار بشأن الربط المبسّط

تحدّد المنطق التالي كيفية طلب الأهداف أثناء مسار "ربط الحسابات بسلاسة":

- هل لدى المستخدم حساب في نظام المصادقة؟ (يقرّر المستخدم ذلك من خلال اختيار "نعم" أو "لا")

- نعم : هل يستخدم المستخدم عنوان البريد الإلكتروني المرتبط بحساب Google لتسجيل الدخول إلى منصتك؟ (يقرّر المستخدم ذلك من خلال اختيار "نعم" أو "لا")

- نعم : هل لدى المستخدم حساب مطابق في نظام المصادقة؟ (يتم الاتصال بالرقم

check intentللتأكيد)- YES : يتم الاتصال بـ

get intentويتم ربط الحساب إذا تم عرض نتيجة get intent بنجاح. - لا : إنشاء حساب جديد؟ (يقرّر المستخدم ذلك من خلال اختيار "نعم" أو "لا")

- نعم : يتم استدعاء

create intentويتم ربط الحساب إذا تم عرض نتيجة إنشاء الطلب بنجاح. - لا : يتم بدء عملية الربط باستخدام OAuth، ويتم توجيه المستخدم إلى المتصفّح، ويُمنح المستخدم خيار الربط بعنوان بريد إلكتروني مختلف.

- نعم : يتم استدعاء

- YES : يتم الاتصال بـ

- لا : يتم تفعيل مسار الربط باستخدام OAuth، ويتم توجيه المستخدم إلى المتصفّح الخاص به، ويُمنح المستخدم خيار الربط بعنوان بريد إلكتروني مختلف.

- نعم : هل لدى المستخدم حساب مطابق في نظام المصادقة؟ (يتم الاتصال بالرقم

- لا : هل لدى المستخدم حساب مطابق في نظام المصادقة؟ (يتم الاتصال بالرقم

check intentللتأكيد)- YES : يتم الاتصال بـ

get intentويتم ربط الحساب إذا تم عرض نتيجة get intent بنجاح. - NO : يتم استدعاء

create intentويتم ربط الحساب إذا تم عرض نتيجة إنشاء النية بنجاح.

- YES : يتم الاتصال بـ

- نعم : هل يستخدم المستخدم عنوان البريد الإلكتروني المرتبط بحساب Google لتسجيل الدخول إلى منصتك؟ (يقرّر المستخدم ذلك من خلال اختيار "نعم" أو "لا")

وصفة التنفيذ

يجب أن تنفّذ نقطة نهاية تبادل الرموز المميزة الأهداف check وget وcreate لتوفير ميزة "الربط السلس".

اتّبِع الخطوات التالية للتعامل مع النوايا المختلفة:

Check for an existing user account (check intent)

Google calls your token exchange endpoint to verify if the Google user exists in your system. For parameter details, see Streamlined Linking Intents.

Implementation Recipe

To handle the check intent, perform the following actions:

Validate the request:

- Verify

client_id,client_secret, andgrant_type(must beurn:ietf:params:oauth:grant-type:jwt-bearer). - Validate the

assertion(JWT) using the criteria in JWT Validation.

- Verify

Lookup user:

- Check if the Google Account ID (

sub) or email address in the JWT matches a user in your database.

- Check if the Google Account ID (

Respond:

- If found: Return HTTP

200 OKwith{"account_found": "true"}. - If not found: Return HTTP

404 Not Foundwith{"account_found": "false"}.

- If found: Return HTTP

Handle automatic linking (get intent)

If the account exists, Google calls your endpoint with intent=get to retrieve tokens. For parameter details, see Streamlined Linking Intents.

Implementation Recipe

To handle the get intent, perform the following actions:

Validate the request:

- Verify

client_id,client_secret, andgrant_type. - Validate the

assertion(JWT).

- Verify

Lookup user:

- Verify the user exists using the

suboremailclaim.

- Verify the user exists using the

Respond:

- If successful: Generate and return

access_token,refresh_token, andexpires_inin a JSON response (HTTP200 OK). - If linking fails: Return HTTP

401 Unauthorizedwith{"error": "linking_error"}and an optionallogin_hintto fall back to standard OAuth linking.

- If successful: Generate and return

Handle account creation using Sign in with Google (create intent)

If no account exists, Google calls your endpoint with intent=create to create a new user. For parameter details, see Streamlined Linking Intents.

Implementation Recipe

To handle the create intent, perform the following actions:

Validate the request:

- Verify

client_id,client_secret, andgrant_type. - Validate the

assertion(JWT).

- Verify

Verify user does not exist:

- Check if the

suboremailis already in your database. - If the user does exist: Return HTTP

401 Unauthorizedwith{"error": "linking_error", "login_hint": "USER_EMAIL"}to force fallback to OAuth linking.

- Check if the

Create account:

- Use the

sub,email,name, andpictureclaims from the JWT to create a new user record.

- Use the

Respond:

- Generate and return tokens in a JSON response (HTTP

200 OK).

- Generate and return tokens in a JSON response (HTTP

الحصول على معرّف عميل Google API

سيُطلب منك تقديم معرّف عميل Google API أثناء عملية التسجيل لربط الحساب. للحصول على معرّف عميل واجهة برمجة التطبيقات باستخدام المشروع الذي أنشأته أثناء إكمال خطوات ربط OAuth. لإجراء ذلك، يُرجى إكمال الخطوات التالية:

- انتقِل إلى صفحة العملاء.

أنشئ مشروعًا على Google APIs أو اختَر مشروعًا حاليًا.

إذا لم يكن مشروعك يتضمّن معرّف عميل من نوع تطبيق الويب، انقر على إنشاء عميل لإنشاء معرّف. تأكَّد من تضمين نطاق موقعك الإلكتروني في مربّع مصادر JavaScript المعتمَدة. عند إجراء اختبارات أو عمليات تطوير محلية، يجب إضافة كل من

http://localhostوhttp://localhost:<port_number>إلى حقل مصادر JavaScript المعتمَدة.

التحقّق من صحة عملية التنفيذ

يمكنك التحقّق من صحة التنفيذ باستخدام أداة مساحة بروتوكول OAuth 2.0.

في الأداة، اتّبِع الخطوات التالية:

- انقر على الإعداد لفتح نافذة "إعدادات OAuth 2.0".

- في حقل مسار OAuth، اختَر من جهة العميل.

- في حقل نقاط نهاية OAuth، اختَر مخصّص.

- حدِّد نقطة نهاية OAuth 2.0 ومعرّف العميل الذي خصّصته لـ Google في الحقلَين المناسبَين.

- في قسم الخطوة 1، لا تحدّد أي نطاقات Google. بدلاً من ذلك، اترك هذا الحقل فارغًا أو اكتب نطاقًا صالحًا لخادمك (أو سلسلة عشوائية إذا كنت لا تستخدم نطاقات OAuth). عند الانتهاء، انقر على تفويض واجهات برمجة التطبيقات.

- في القسمَين الخطوة 2 والخطوة 3، اتّبِع مسار OAuth 2.0 وتأكَّد من أنّ كل خطوة تعمل على النحو المطلوب.

يمكنك التحقّق من صحة عملية التنفيذ باستخدام أداة عرض توضيحي لربط حساب Google.

في الأداة، اتّبِع الخطوات التالية:

- انقر على الزر تسجيل الدخول باستخدام حساب Google.

- اختَر الحساب الذي تريد ربطه.

- أدخِل رقم تعريف الخدمة.

- يمكنك اختياريًا إدخال نطاق واحد أو أكثر ستطلب الوصول إليه.

- انقر على بدء العرض التوضيحي.

- أكِّد أنّه يمكنك الموافقة على طلب ربط الحساب ورفضه عندما يُطلب منك ذلك.

- تأكَّد من إعادة توجيهك إلى منصتك.