Hesaplar, sektör standardı OAuth 2.0 örtülü ve yetkilendirme kodu akışları kullanılarak bağlanır. Hizmetiniz OAuth 2.0 uyumlu yetkilendirmeyi ve jeton değişimi uç noktalarını desteklemelidir.

Dolaylı akışta Google, yetkilendirme uç noktanızı kullanıcının tarayıcısında açar. Başarılı bir şekilde oturum açtıktan sonra Google'a uzun süreli erişim jetonu döndürürsiniz. Bu erişim jetonu artık Google'dan gönderilen her isteğe dahil edilir.

Yetkilendirme kodu akışında iki uç noktaya ihtiyacınız vardır:

Yetkilendirme uç noktası, oturum açmamış kullanıcılara oturum açma kullanıcı arayüzünü sunar. Yetkilendirme uç noktası, kullanıcıları kaydetmek için kısa süreli bir yetkilendirme kodu da oluşturur.

İki tür exchange'den sorumlu olan jeton değişimi uç noktası:

- Uzun süreli yenileme jetonu ve kısa süreli erişim jetonu için bir yetkilendirme kodu değiştirir. Bu exchange, kullanıcı hesap bağlama akışından geçtiğinde gerçekleşir.

- Kısa ömürlü erişim jetonu için uzun ömürlü yenileme jetonu alır. Bu exchange, Google'ın süresi dolmuş olduğundan yeni bir erişim jetonuna ihtiyacı olduğunda gerçekleşir.

OAuth 2.0 akışı seçme

Doğrudan akışın uygulanması daha basit olsa da Google, dolaylı akış tarafından verilen erişim jetonlarının süresinin hiçbir zaman sona ermemesini önerir. Bunun nedeni, gizli jetonla bir jetonun süresi dolduktan sonra kullanıcının hesabını tekrar bağlamaya zorlamasıdır. Güvenlik nedeniyle jetonun geçerlilik süresinin dolması gerekiyorsa yetkilendirme kodu akışını kullanmanızı kesinlikle öneririz.

Tasarım yönergeleri

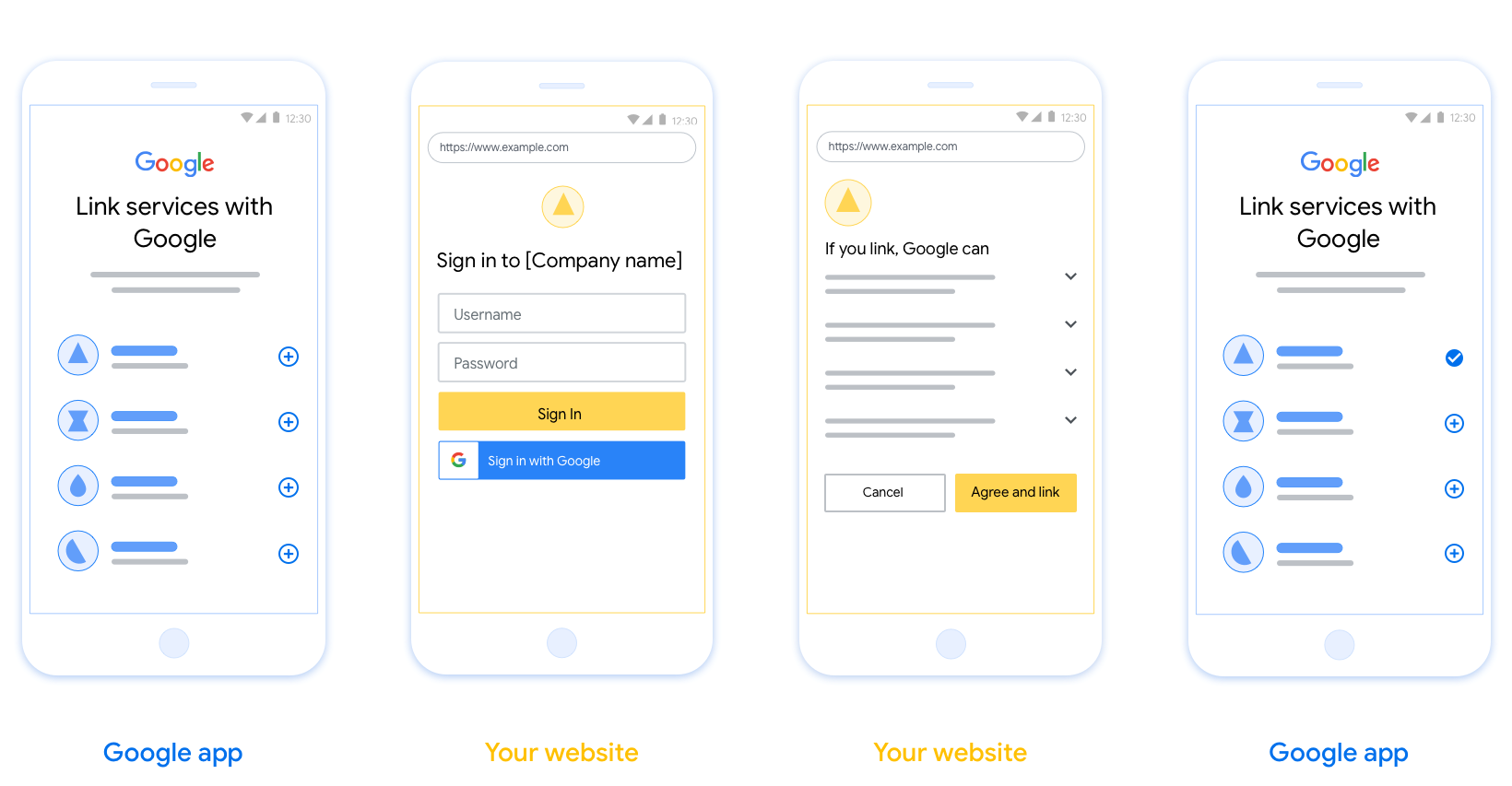

Bu bölümde, OAuth bağlantı akışları için barındırdığınız kullanıcı ekranıyla ilgili tasarım gereksinimleri ve öneriler açıklanmaktadır. Platform, Google uygulaması tarafından çağrıldıktan sonra Google sayfasında oturum açma ve kullanıcıya hesap bağlama izni ekranını gösterir. Kullanıcı, hesapların bağlanmasına izin verdikten sonra tekrar Google'ın uygulamasına yönlendirilir.

Şartlar

- Kullanıcının hesabının Google Home veya Google Asistan gibi belirli bir Google ürününe değil Google'a bağlanacağını bildirmeniz gerekir.

Öneriler

Aşağıdakileri yapmanızı öneririz:

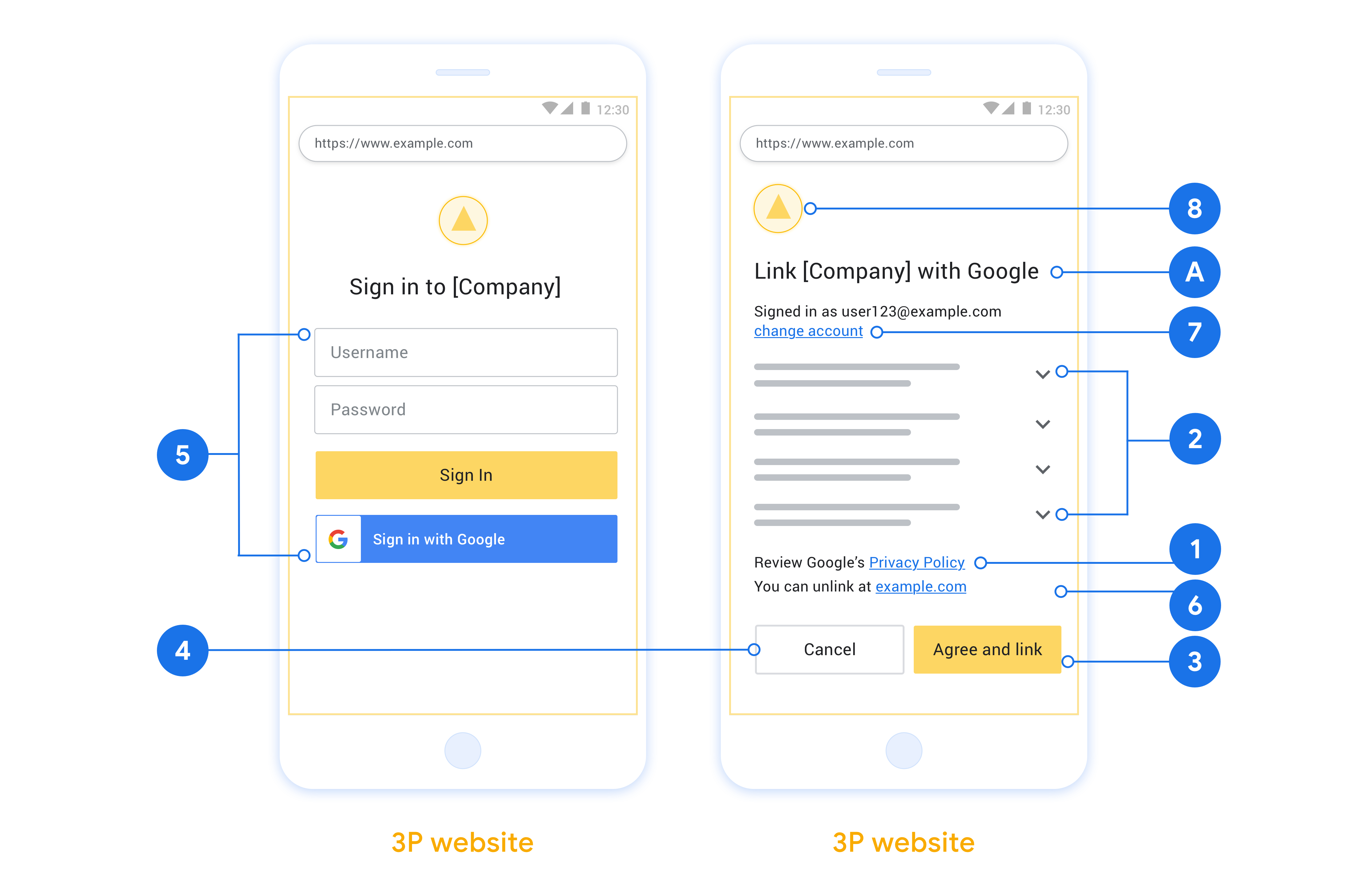

Google'ın Gizlilik Politikası'nı inceleyin. İzin ekranına Google'ın Gizlilik Politikası'nın bir bağlantısını ekleyin.

Paylaşılacak veriler. Google'a hangi verilerle neden ihtiyaç duyduğunu açıklamak için açık ve net bir dil kullanın.

Harekete geçirici mesaj net olarak ifade edilsin. İzin ekranınızda "Kabul et ve bağla" gibi net bir harekete geçirici mesaj belirtin. Bunun nedeni, kullanıcıların hesaplarını bağlamak için hangi verileri Google ile paylaşmaları gerektiğini anlamalarıdır.

İptal etme. Bağlantı oluşturmamayı seçen kullanıcıların geri dönmesi veya iptal etmesi için bir yol sağlayın.

Oturum açma işlemini temizleyin. Kullanıcıların Google hesaplarında oturum açmak için kullanıcı adları ve şifre alanları veya Google ile oturum açma gibi açık yöntemleri olduğundan emin olun.

Bağlantıyı kaldırma özelliği. Kullanıcıların bağlantısını kaldırabilecekleri bir mekanizma sunun (ör. platformunuzdaki hesap ayarlarının URL'si). Alternatif olarak, kullanıcıların bağlı hesaplarını yönetebilecekleri bir Google Hesabı bağlantısı ekleyebilirsiniz.

Kullanıcı hesabını değiştirme yetkisi. Kullanıcıların hesaplarını değiştirmeleri için bir yöntem önerin. Bu, özellikle kullanıcıların birden fazla hesabı varsa faydalıdır.

- Kullanıcının hesap değiştirmek için izin ekranını kapatması gerekiyorsa Google'a kurtarılabilir bir hata gönderin. Böylece, OAuth bağlantısı ve örtük akışla istediğiniz hesapta oturum açabilir.

Logonuzu ekleyin. Onay ekranında şirket logonuzu görüntüleyin. Logonuzu yerleştirmek için stil yönergelerinizi kullanın. Google'ın logosunu da göstermek isterseniz Logolar ve ticari markalar konusuna bakın.

Projeyi oluşturma

Hesap bağlamayı kullanmak amacıyla projenizi oluşturmak için:

- Go to the Google API Console.

- Proje oluştur'u tıklayın.

- Bir ad girin veya oluşturulan öneriyi kabul edin.

- Kalan alanları onaylayın veya düzenleyin.

- Oluştur'u tıklayın.

Proje kimliğinizi görüntülemek için:

- Go to the Google API Console.

- Projenizi açılış sayfasındaki tabloda bulun. Proje kimliği Kimlik sütununda görünür.

OAuth İzin Ekranınızı yapılandırın

Google Hesabı bağlama işlemi, uygulamanın verilerine erişmek isteyen kullanıcılara, istedikleri veri türlerini ve geçerli şartları bildiren bir izin ekranı içerir. Google API istemci kimliği oluşturmadan önce OAuth izin ekranınızı yapılandırmanız gerekir.

- Google API'leri konsolunun OAuth izin ekranı sayfasını açın.

- İstenirse az önce oluşturduğunuz projeyi seçin.

"OAuth izin ekranı" sayfasında formu doldurun ve "Save" (Kaydet) düğmesini tıklayın.

Uygulama adı: İzin isteyen uygulamanın adı. Ad, uygulamanızı doğru şekilde yansıtmalı ve kullanıcıların başka bir yerde gördüğü uygulama adıyla tutarlı olmalıdır. Uygulama adı, Hesap Bağlama izin ekranında gösterilir.

Uygulama logosu: Kullanıcı rızası ekranında kullanıcıların uygulamanızı tanımasına yardımcı olacak bir resim. Logo, Hesap bağlama izin ekranında ve hesap ayarlarında gösterilir.

Destek e-postası: Kullanıcıların rızalarıyla ilgili soruları için sizinle iletişime geçmesi içindir.

Google API'leri için kapsamlar: Kapsamlar, uygulamanızın kullanıcınızın özel Google verilerine erişmesine olanak tanır. Google Hesabı Bağlama kullanım alanı için varsayılan kapsam (e-posta, profil, openid) yeterlidir. Herhangi bir hassas kapsam eklemeniz gerekmez. Kapsamları önceden değil de aşamalı olarak erişim talep etmek genellikle en iyi uygulamadır. Daha fazla bilgi edinin.

Yetkili alanlar: Sizi ve kullanıcılarınızı korumak için Google, yalnızca OAuth kullanarak kimlik doğrulaması yapan uygulamaların Yetkilendirilen Alanları kullanmasına izin verir. Uygulamalarınızın bağlantıları Yetkilendirilen Alanlar'da barındırılmalıdır. Daha fazla bilgi edinin.

Uygulama Ana Sayfası bağlantısı: Uygulamanız için ana sayfa. Yetkilendirilen Alanda barındırılmalıdır.

Uygulama Gizlilik Politikası bağlantısı: Google Hesabı bağlama izin ekranında gösterilir. Yetkilendirilen Alanda barındırılmalıdır.

Uygulama Hizmet Şartları bağlantısı (İsteğe bağlı): Yetkilendirilen bir alanda barındırılmalıdır.

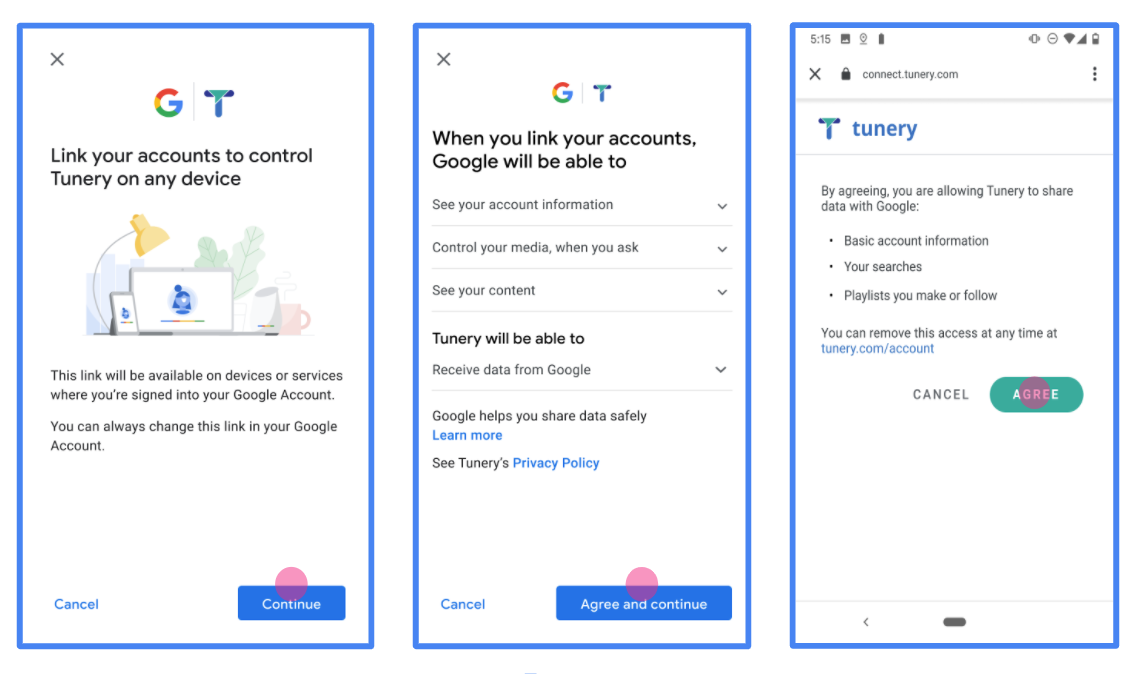

Şekil 1. Google Hesabı ile Hayali Bir Uygulama İçin İzin Ekranını Bağlama, Tunery

"Doğrulama Durumu"nu kontrol edin, başvurunuzun doğrulanması gerekiyorsa başvurunuzu doğrulama için göndermek üzere "Doğrulama İçin Gönder" düğmesini tıklayın. Ayrıntılar için OAuth doğrulama gereksinimleri sayfasına bakın.

OAuth sunucunuzu uygulama

Yetki kodu akışının OAth 2.0 sunucu uygulaması servis HTTPS tarafından kullanılabilir hale getirir iki uç nokta oluşur. İlk uç nokta, veri erişimi için kullanıcıların onayını bulmaktan veya almaktan sorumlu olan yetkilendirme uç noktasıdır. Yetkilendirme uç noktası, henüz oturum açmamış olan kullanıcılarınıza bir oturum açma kullanıcı arabirimi sunar ve istenen erişime yönelik onayları kaydeder. İkinci uç nokta, bir kullanıcının hizmetinize erişmesine izin veren, belirteç adı verilen şifreli dizeleri elde etmek için kullanılan belirteç değişimi bitiş noktasıdır.

Bir Google uygulamasının hizmetinizin API'lerinden birini çağırması gerektiğinde, Google, kullanıcılarınızdan bu API'leri onlar adına çağırma izni almak için bu uç noktaları birlikte kullanır.

Google tarafından başlatılan bir OAuth 2.0 yetkilendirme kodu akışı oturumu aşağıdaki akışa sahiptir:

- Google, yetkilendirme uç noktanızı kullanıcının tarayıcısında açar. Bir İşlem için akış yalnızca sesli bir cihazda başladıysa Google, yürütmeyi bir telefona aktarır.

- Kullanıcı, henüz oturum açmadıysa oturum açar ve henüz izin vermemişse Google'a API'niz ile verilerine erişme izni verir.

- Servis bir yetkilendirme kodu oluşturur ve Google'a döndürür. Bunu yapmak için, isteğe bağlı yetkilendirme koduyla kullanıcının tarayıcısını Google'a geri yönlendirin.

- Google koduna orijinalliğini doğrular ve bir erişim belirteci ve bir yenileme jetonu döndürdüğünü parçacık değişiminde son nokta, yetkilendirme kodu gönderir. Erişim belirteci, hizmetinizin API'lere erişmek için kimlik bilgileri olarak kabul ettiği kısa ömürlü bir belirteçtir. Yenileme belirteci, Google'ın depolayabileceği ve süresi dolduğunda yeni erişim belirteçleri almak için kullanabileceği uzun ömürlü bir belirteçtir.

- Kullanıcı hesap bağlama akışını tamamladıktan sonra, Google'dan gönderilen sonraki her istek bir erişim belirteci içerir.

Yetkilendirme isteklerini işleme

OAuth 2.0 yetkilendirme kodu akışını kullanarak hesap bağlama gerçekleştirmeniz gerektiğinde Google, aşağıdaki parametreleri içeren bir istekle kullanıcıyı yetkilendirme uç noktanıza gönderir:

| Yetkilendirme uç noktası parametreleri | |

|---|---|

client_id | Google'a atadığınız Müşteri Kimliği. |

redirect_uri | Bu isteğe yanıt gönderdiğiniz URL. |

state | Yönlendirme URI'sinde değiştirilmeden Google'a geri gönderilen bir defter tutma değeri. |

scope | İsteğe bağlı: Google için yetki isteyen verileri belirtmek kapsamı dizeleri boşlukla sınırlandırılmış seti. |

response_type | Yanıtta döndürülecek değer türü. OAuth 2.0 yetkilendirme kodu akışı için, yanıt türü daima code . |

user_locale | Google Hesabı dil ayarı RFC5646 kullanıcının tercih ettiği dilde içeriği lokalize için kullanılan biçimi. |

Yetkilendirme son nokta mevcuttur Örneğin, https://myservice.example.com/auth bir istek aşağıdaki gibi görünebilir:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&scope=REQUESTED_SCOPES&response_type=code&user_locale=LOCALE

Yetkilendirme uç noktanızın oturum açma isteklerini işlemesi için aşağıdaki adımları uygulayın:

- Doğrulayın

client_idGoogle'a atanan İstemci Kimliği ile eşleşir veredirect_urihizmetinize Google tarafından sağlanan yönlendirme URL'sini eşleşir. Bu kontroller, istenmeyen veya yanlış yapılandırılmış istemci uygulamalarına erişim verilmesini önlemek için önemlidir. Birden OAuth 2.0 akışlarını destekleyen varsa da teyitresponse_typeolancode. - Kullanıcının hizmetinizde oturum açıp açmadığını kontrol edin. Kullanıcı oturum açmadıysa hizmetinizin oturum açma veya kaydolma akışını tamamlayın.

- Google'ın API'nize erişmek için kullanması için bir yetkilendirme kodu oluşturun. Yetkilendirme kodu herhangi bir dize değeri olabilir, ancak kullanıcıyı, belirtecin ait olduğu müşteriyi ve kodun sona erme süresini benzersiz bir şekilde temsil etmelidir ve tahmin edilebilir olmamalıdır. Genellikle yaklaşık 10 dakika sonra süresi dolan yetkilendirme kodları yayınlarsınız.

- URL tarafından belirtilen Onayla

redirect_uriparametre aşağıdaki forma sahiptir:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- Tarafından belirtilen URL'ye kullanıcının tarayıcısını yönlendir

redirect_uriparametresi. Eğer ekleyerek yönlendirme yaparken biraz önce oluşturduğunuz yetkilendirme kodu ve orijinali, değiştirilmemiş devlet değerini dahilcodevestateparametrelerini. Şu elde edilen URL bir örneğidir:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID?code=AUTHORIZATION_CODE&state=STATE_STRING

Belirteç değişim isteklerini işleme

Hizmetinizin belirteç değişimi uç noktası, iki tür belirteç değişiminden sorumludur:

- Erişim belirteçleri ve yenileme belirteçleri için yetkilendirme kodlarını değiştirin

- Erişim belirteçleri için yenileme belirteçlerini değiştirin

Belirteç değişimi istekleri aşağıdaki parametreleri içerir:

| Belirteç değişimi uç noktası parametreleri | |

|---|---|

client_id | İstek kaynağını Google olarak tanımlayan bir dize. Bu dize, sisteminizde Google'ın benzersiz tanımlayıcısı olarak kaydedilmelidir. |

client_secret | Hizmetiniz için Google'a kaydettirdiğiniz gizli bir dize. |

grant_type | Değiştirilen jetonun türü. Ya var authorization_code veya refresh_token . |

code | Ne zaman grant_type=authorization_code bu parametre Google ya da de oturum açma veya jeton değiş son nokta alınan kodudur. |

redirect_uri | Tüm grant_type=authorization_code bu parametre ilk yetkilendirme isteği kullanılan URL'dir. |

refresh_token | Ne zaman grant_type=refresh_token bu parametre Google'ın parçacık değişiminde son nokta alınan belirtecinin yenilenmesi olduğunu. |

Erişim belirteçleri ve yenileme belirteçleri için yetkilendirme kodlarını değiştirin

Kullanıcı oturum açtıktan ve yetkilendirme uç noktanız Google'a kısa ömürlü bir yetkilendirme kodu döndürdükten sonra Google, yetkilendirme kodunu bir erişim belirteci ve bir yenileme belirteci ile değiştirmek için belirteç değişim uç noktanıza bir istek gönderir.

Bu istekler için, değeri grant_type olan authorization_code ve değeri code önceden Google'a verilen yetki kodu değeridir. Aşağıda, bir erişim belirteci ve bir yenileme belirteci için bir yetkilendirme kodunun değiş tokuş edilmesi talebine bir örnek verilmiştir:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=authorization_code&code=AUTHORIZATION_CODE&redirect_uri=REDIRECT_URI

Bir erişim için yetkilendirme kodlarını alışverişi için jeton ve bir yenileme jetonu, sizin jeton değiş uç nokta yanıt verir POST aşağıdaki adımları yürüterek istekleri:

- Doğrulayın

client_idtanımlar yetkili kökenli olarak ve bu istek kökenliclient_secretbeklenen değeri ile eşleşir. - Yetkilendirme kodunun geçerli olduğunu ve süresinin dolmadığını ve istekte belirtilen müşteri kimliğinin, yetkilendirme koduyla ilişkili müşteri kimliğiyle eşleştiğini doğrulayın.

- URL tarafından belirtilen teyit

redirect_uriparametresi ilk yetkilendirme isteği olarak kullanılan değeri ile aynıdır. - Yukarıdaki tüm kriterleri doğrulayamazsanız, bir HTTP 400 kötü istek hata döndürür

{"error": "invalid_grant"}organ olarak. - Aksi takdirde, bir yenileme belirteci ve bir erişim belirteci oluşturmak için yetkilendirme kodundaki kullanıcı kimliğini kullanın. Bu belirteçler herhangi bir dize değeri olabilir, ancak belirtecin ait olduğu kullanıcıyı ve müşteriyi benzersiz bir şekilde temsil etmelidirler ve tahmin edilemez olmalıdırlar. Erişim belirteçleri için, belirteci verdikten sonra genellikle bir saat olan belirtecin sona erme süresini de kaydedin. Yenileme belirteçlerinin süresi dolmaz.

- HTTPS yanıt metnine aşağıdaki JSON nesnesi Dönüş:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Google, kullanıcı için erişim belirtecini ve yenileme belirtecini saklar ve erişim belirtecinin sona erme tarihini kaydeder. Erişim belirtecinin süresi dolduğunda Google, belirteç değişimi uç noktanızdan yeni bir erişim belirteci almak için yenileme belirtecini kullanır.

Erişim belirteçleri için yenileme belirteçlerini değiştirin

Bir erişim belirtecinin süresi dolduğunda, Google, yeni bir erişim belirteci için bir yenileme belirtecini değiştirmek için belirteç değişimi uç noktanıza bir istek gönderir.

Bu istekler için, değeri grant_type edilir refresh_token ve değeri refresh_token daha önce Google'a verilen belirteç yenileme değeridir. Aşağıdaki, bir erişim belirteci için yenileme belirtecini değiştirme isteğine bir örnektir:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET&grant_type=refresh_token&refresh_token=REFRESH_TOKEN

Bir erişim jetonu belirteci bir yenileme alışverişi için için belirteç değişim uç nokta yanıt verir POST aşağıdaki adımları yürüterek istekleri:

- Doğrulayın

client_idtanımlar isteği Google gibi kökeni ve buclient_secretbeklenen değeriyle eşleşir. - Yenileme belirtecinin geçerli olduğunu ve istekte belirtilen istemci kimliğinin, yenileme belirteciyle ilişkili istemci kimliğiyle eşleştiğini doğrulayın.

- Yukarıdaki tüm kriterleri doğrulayamazsanız, bir HTTP 400 kötü istek hata döndürür

{"error": "invalid_grant"}organ olarak. - Aksi takdirde, bir erişim belirteci oluşturmak için yenileme belirtecindeki kullanıcı kimliğini kullanın. Bu belirteçler herhangi bir dize değeri olabilir, ancak belirtecin ait olduğu kullanıcıyı ve müşteriyi benzersiz bir şekilde temsil etmelidirler ve tahmin edilemez olmalıdırlar. Erişim belirteçleri için, belirtecin sona erme süresini de (genellikle belirteci verdikten bir saat sonra) kaydedin.

- HTTPS yanıtının gövdesinde aşağıdaki JSON nesnesini döndürün:

{ "token_type": "Bearer", "access_token": " ACCESS_TOKEN ", "expires_in": SECONDS_TO_EXPIRATION }

Kullanıcı bilgisi isteklerini işleme

Userınfo uç OAth 2.0 korumalı bir kaynak olduğunu bağlı kullanıcı hakkında geri istemler. Userinfo uç noktasının uygulanması ve barındırılması, aşağıdaki kullanım durumları dışında isteğe bağlıdır:

- Hesap Oturum-In Bağlantılı Google One Tap ile.

- Sürtünmesiz abonelik androidtv üzerinde.

Erişim belirteci, belirteç uç noktanızdan başarıyla alındıktan sonra Google, bağlantılı kullanıcı hakkında temel profil bilgilerini almak için userinfo uç noktanıza bir istek gönderir.

| userinfo uç nokta istek üstbilgileri | |

|---|---|

Authorization header | Taşıyıcı türünde erişim belirteci. |

Örneğin, senin Userınfo son nokta mevcut ise https://myservice.example.com/userinfo bir istek aşağıdaki gibi görünebilir:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

Kullanıcı bilgileri uç noktanızın istekleri işlemesi için aşağıdaki adımları uygulayın:

- Yetkilendirme başlığından erişim belirtecini çıkarın ve erişim belirteci ile ilişkili kullanıcı için bilgi döndürün.

- Erişim kodu geçersiz ise, kullanarak HTTP 401 Yetkisiz hata döndürür

WWW-AuthenticateTepki Başlığını. Aşağıda, bir Userınfo hatası yanıtının bir örneği aşağıda verilmektedir:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

izinsiz veya başka bir başarısız hata yanıtı bağlama işlemi esnasında döndürülen bir 401 hata geri kazanımı mümkün olmayan olacak, Alınan belirteç atılır ve kullanıcı olacaktır bağlama işlemini yeniden başlatmak için. Erişim belirteci geçerli, dönüş ve HTTPS yanıt metnine aşağıdaki JSON nesnesi ile HTTP 200 yanıt ise:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }senin userinfo uç nokta döner HTTP 200 başarı yanıtı ise belirteç alınır ve iddialar kullanıcının Google'a karşı kayıtlıdır hesap.userinfo uç nokta yanıtı subSisteminizde kullanıcıyı tanımlayan benzersiz bir kimlik. emailKullanıcının e-posta adresi. given_nameİsteğe bağlı: kullanıcının adı. family_nameİsteğe bağlı: kullanıcının soyadı. nameİsteğe bağlı: kullanıcının tam adı. pictureİsteğe bağlı: Kullanıcının profil resmi.

Uygulamanızı doğrulama

Sen kullanarak uygulanmasını doğrulamak OAuth 2.0 Bahçesi aracı.

Araçta aşağıdaki adımları uygulayın:

- Yapılandırma tıklayın OAuth 2.0 Yapılandırma penceresini açın.

- OAuth akış alanında, istemci tarafı seçin.

- OAuth Endpoints alanında, Özel'i seçin.

- OAuth 2.0 uç noktanızı ve Google'a atadığınız müşteri kimliğini ilgili alanlarda belirtin.

- Adım 1 bölümünde, herhangi bir Google kapsamları seçmeyin. Bunun yerine, bu alanı boş bırakın veya sunucunuz için geçerli bir kapsam (veya OAuth kapsamları kullanmıyorsanız rastgele bir dize) yazın. İşiniz bittiğinde, Yetkilendirme API'leri tıklayın.

- Aşama 2 ile Aşama 3 bölümlerde OAuth 2.0 akışı geçmesi ve istendiği gibi her aşama çalıştığını doğrulamak.

Sen kullanarak uygulanmasını doğrulamak Google Hesap Bağlama Demo aracı.

Araçta aşağıdaki adımları uygulayın:

- Oturum Google düğmesiyle tıklayın.

- Bağlamak istediğiniz hesabı seçin.

- Hizmet kimliğini girin.

- İsteğe bağlı olarak, erişim isteyeceğiniz bir veya daha fazla kapsam girin.

- Başlangıç Demo tıklayın.

- İstendiğinde, bağlantı isteğini kabul edip reddedebileceğinizi onaylayın.

- Platformunuza yönlendirildiğinizi onaylayın.