इस पेज पर, Android Management API और Android Device Policy में हर महीने होने वाले सभी बदलावों (नई सुविधाएं, गड़बड़ियां ठीक करना, अपडेट) के बारे में खास जानकारी दी गई है.

हर महीने अपडेट पाने और सेवा से जुड़ी सूचनाएं सीधे अपने इनबॉक्स में पाने के लिए, Android Management API की ईमेल पाने वाले लोगों की सूची में शामिल हों.

एक्सआर डिवाइस मैनेजमेंट

Android Management API

- AMAPI अब Android XR के साथ काम करता है. XR डिवाइस मैनेजमेंट के बारे में ज़्यादा जानें.

मार्च 2026

Android Management API

-

अक्टूबर 2025 में दस्तावेज़ में बताए गए और

सेवा से जुड़ी इस सूचना में बताए गए बदलाव के मुताबिक,

enterpriseDisplayNameVisibilityनीति की डिफ़ॉल्ट वैल्यू अबENTERPRISE_DISPLAY_NAME_VISIBLEहै. यह नीति कंट्रोल करती है कि डिवाइसों परenterpriseDisplayNameदिखेगा या नहीं. जैसे, कंपनी के मालिकाना हक वाले डिवाइसों की लॉक स्क्रीन पर. एंटरप्राइज़ का नाम छिपाने के लिए, नीति को साफ़ तौर परENTERPRISE_DISPLAY_NAME_HIDDENपर सेट करें. - ओपन नेटवर्क कॉन्फ़िगरेशन में ईएपी कॉन्फ़िगरेशन को अपडेट किया गया है. इसमें ईएपी-पीडब्ल्यूडी को ईएपी के बाहरी तरीके के तौर पर इस्तेमाल करने की सुविधा जोड़ी गई है. साथ काम करने वाली सुविधाओं की पूरी सूची देखने के लिए, दस्तावेज़ देखें.

- हमने इनके दस्तावेज़ों को अपडेट किया है:

-

networkResetDisabledताकि यह साफ़ तौर पर बताया जा सके कि यह नीति सिर्फ़ पूरी तरह मैनेज किए जा रहे डिवाइसों पर लागू होती है. -

installType.KIOSKऔरRoleType.KIOSKको अपडेट किया गया है. इससे यह साफ़ तौर पर पता चलता है कि Android 11 और उसके बाद के वर्शन पर, सभी ऐप्लिकेशन के लिए उपयोगकर्ता कंट्रोल की अनुमति नहीं है. -

screenCaptureDisabledऔरpersonalUsagePolicies.screenCaptureDisabledको जोड़ें, ताकि यह बताया जा सके कि इस सेटिंग से 'सर्कल बनाकर ढूंढें' सुविधा भी ब्लॉक हो जाती है.

-

फ़रवरी 2026

Android Management API

-

Android 10 और इसके बाद के वर्शन वाले कंपनी के मालिकाना हक वाले डिवाइसों पर, आईटी एडमिन अब

Policy.DeviceConnectivityManagementमें मौजूद नएprivateDnsSettingsफ़ील्ड का इस्तेमाल करके, निजी डीएनएस को मैनेज कर सकते हैं.PrivateDnsSettings.privateDnsModeमें ये मोड उपलब्ध हैं: उपयोगकर्ता की पसंद, अपने-आप, और तय किया गया होस्ट (सिर्फ़ पूरी तरह से मैनेज किए जा रहे डिवाइसों के लिए). - AMAPI अब मॉडल कॉन्टेक्स्ट प्रोटोकॉल (एमसीपी) के साथ इंटिग्रेशन की झलक दिखाने की सुविधा देता है. इससे ईएमएम को, सिर्फ़ पढ़ने वाले टूल का इस्तेमाल करके, एआई की मदद से बातचीत वाले इंटरफ़ेस बनाने में मदद मिलती है. ज़्यादा जानकारी के लिए, दस्तावेज़ देखें.

-

NetworkInfo.TelephonyInfoके दस्तावेज़ को अपडेट किया गया है, ताकि यह साफ़ तौर पर बताया जा सके कि यह सुविधा किन डिवाइसों पर काम करती है:- फ़ुल मैनेज किए गए डिवाइसों (Android 6 या इसके बाद के वर्शन वाले डिवाइस) पर, सभी सिम कार्ड के लिए फ़ोन से जुड़ी सामान्य जानकारी उपलब्ध होती है.

- एडमिन की ओर से जोड़े गए ई-सिम के लिए, Android 15 या इसके बाद के वर्शन पर, सभी मैनेजमेंट मोड में टेलीफ़ोनी की जानकारी उपलब्ध होती है.

-

activationStateऔरconfigModeफ़ील्ड सिर्फ़ उन डिवाइसों पर मौजूद eSIM के लिए लागू होते हैं जिन पर Android 15 और इसके बाद का वर्शन चल रहा है.

जनवरी 2026

Android Management API

-

हमने एक नई नीति जोड़ी है, ताकि उपयोगकर्ता की ओर से eSIM जोड़ने की सुविधा को कंट्रोल किया जा सके.

DeviceRadioStateमें मौजूदuserInitiatedAddEsimSettingsफ़ील्ड की मदद से एडमिन यह तय कर सकते हैं कि उपयोगकर्ता को Android 15 और इसके बाद के वर्शन पर काम करने वाले, कंपनी के मालिकाना हक वाले डिवाइसों पर ई-सिम प्रोफ़ाइलें जोड़ने की अनुमति है या नहीं. -

WIPE_ESIMSफ़्लैग के लिए दस्तावेज़ अपडेट किया गया है. इसका इस्तेमालPolicy.wipeDataFlagsऔरDeleteDeviceRequest.wipeDataFlagsमें किया जाता है. इसमें यह साफ़ तौर पर बताया गया है कि Android 16 या इसके बाद के वर्शन पर काम करने वाले डिवाइसों से, निजी डिवाइस से वर्क प्रोफ़ाइल हटाने पर मैनेज किए गए eSIM हमेशा मिट जाते हैं. भले ही, यह फ़्लैग सेट किया गया हो या नहीं. - AMAPI SDK का वर्शन 1.7.1 रिलीज़ किया गया. इस वर्शन में, डिवाइस के भरोसेमंद होने के सिग्नल से जुड़े एपीआई के लिए ज़्यादा जानकारी वाली लॉगिंग की सुविधा जोड़ी गई है. इससे समस्याओं का पता लगाने में मदद मिलती है. ज़्यादा जानकारी के लिए, Android Management SDK के रिलीज़ नोट देखें.

- AMAPI की सेवा की शर्तों को अपडेट किया गया है. इनमें AMAPI SDK को साफ़ तौर पर शामिल किया गया है. साथ ही, "ग्राहक" की परिभाषा में Android डिवाइसों के ओरिजनल इक्विपमेंट मैन्युफ़ैक्चरर (ओईएम) को जोड़ा गया है.

-

अनुमति के साथ इस्तेमाल करने से जुड़े दिशा-निर्देशों में अब डिवाइस के भरोसेमंद होने के सिग्नल ऐक्सेस करते समय,

Advertising IDके इस्तेमाल पर पाबंदी लगा दी गई है.

नवंबर 2025

Android Management API

- Android Management API की मदद से डिवाइस रजिस्टर करने के लिए, 1 नवंबर, 2025 से Android Enterprise में रजिस्टर करना और मंज़ूरी पाना ज़रूरी होगा. डेवलपर, अनुरोध फ़ॉर्म भरकर यह प्रोसेस शुरू कर सकते हैं.

-

ApplicationPolicy.InstallTypeमेंCUSTOMवैल्यू के दस्तावेज़ को अपडेट किया गया है, ताकि इसके इस्तेमाल के बारे में साफ़ तौर पर बताया जा सके. इसमेंApplicationPolicy.signingKeyCertsसे जुड़ी ज़रूरी शर्तों के बारे में ज़्यादा जानकारी दी गई है. साथ ही, किसी ऐप्लिकेशन केinstallTypeकोCUSTOMमें बदलने याCUSTOMसेinstallTypeमें बदलने पर, ऐप्लिकेशन के व्यवहार के बारे में भी बताया गया है. -

मौजूदा नीतियों

setUserIconDisabledऔरshareLocationDisabledके बारे में ज़्यादा जानकारी दी गई है, ताकि इन्हें बेहतर तरीके से समझा जा सके.

Android Management API SDK

-

AMAPI SDK का 1.7.0 वर्शन, नवंबर में रिलीज़ किया गया था. एसडीके के इस वर्शन में,

REQUEST_DEVICE_INFOकमांड के लिए सहायता शामिल है. पूरी जानकारी के लिए, AMAPI SDK के रिलीज़ नोट देखें.

अक्टूबर 2025

Android Management API

- हमने डिवाइसों पर डिफ़ॉल्ट ऐप्लिकेशन को मैनेज करने के लिए नई नीति जोड़ी है. एडमिन, हर तरह के ऐप्लिकेशन के लिए, प्राथमिकता के हिसाब से ऐप्लिकेशन की सूची कॉन्फ़िगर कर सकते हैं. साथ ही, डिवाइस पर इंस्टॉल किया गया पहला और ज़रूरी शर्तें पूरी करने वाला ऐप्लिकेशन, डिफ़ॉल्ट ऐप्लिकेशन के तौर पर सेट किया जाएगा. इस नीति को कॉन्फ़िगर करने के बाद, उपयोगकर्ता डिफ़ॉल्ट ऐप्लिकेशन की सेटिंग में बदलाव नहीं कर पाएंगे. इससे कॉर्पोरेट नीतियों का पालन किया जा सकेगा. ज़्यादा जानकारी के लिए, यह गाइड देखें.

-

हमने मई में,

enterpriseDisplayNameVisibilityसेटिंग को कॉन्फ़िगर करने के लिए एक नीति लागू की थी. इससे एडमिन, डिवाइस परenterpriseDisplayNameकी दृश्यता को कंट्रोल कर सकते हैं. जैसे, कंपनी के मालिकाना हक वाले डिवाइसों की लॉक स्क्रीन पर. उस एलान में, हमने बताया था कि हम जल्द ही उस नीति की सेटिंग के लिए डिफ़ॉल्ट रूप सेENTERPRISE_DISPLAY_NAME_VISIBLEसेट कर देंगे. यह बदलाव जनवरी 2026 में लागू हो सकता है. - दस्तावेज़ से जुड़े आइटम भी अपडेट किए गए हैं:

-

हमने वर्क प्रोफ़ाइल वाले डिवाइसों पर,

LOCKकमांड के काम करने के तरीके के बारे में बताया है. -

हमने उन डिवाइसों पर

mte_policyमें किए गए बदलावों के लिएnonComplianceDetailsके बारे में जानकारी जोड़ी है जिन्हें रीबूट करना बाकी है.

-

हमने वर्क प्रोफ़ाइल वाले डिवाइसों पर,

सितंबर 2025

Android Management API

-

हमने

ऐप्लिकेशन की भूमिकाओं का कॉन्सेप्ट पेश किया है. इसमें ये चीज़ें शामिल हैं:

-

COMPANION_APPAndroid Device Policy के साथ ऑफ़लाइन इंटरैक्शन के लिए -

KIOSKका इस्तेमाल, खास डिवाइसों पर ऐप्लिकेशन इस्तेमाल करने के लिए किया जाता है. ये ऐसे ऐप्लिकेशन के साथ इस्तेमाल किए जाते हैं जिन्हेंInstallTypeके तौर पर कॉन्फ़िगर किया गया है. जैसे,REQUIRED_FOR_SETUPयाCUSTOM -

MOBILE_THREAT_DEFENSE_ENDPOINT_DETECTION_RESPONSE(एमटीडी/ईडीआर) औरSYSTEM_HEALTH_MONITORINGऐप्लिकेशन.

ApplicationPolicy.rolesऔरRoleTypeके दस्तावेज़ देखें. -

- AMAPI SDK टूल का नया स्टेबल रिलीज़ और रिलीज़ कैंडिडेट उपलब्ध है. इन वर्शन में क्या-क्या शामिल है, इसकी जानकारी के लिए रिलीज़ नोट देखें.

अगस्त 2025

Android Management API

-

अब हम AMAPI SDK 1.6.0-rc01 और इसके बाद के वर्शन का इस्तेमाल करके ऐप्लिकेशन इंस्टॉल करने की सुविधा दे रहे हैं. किसी ऐप्लिकेशन को इंस्टॉल करने के लिए, उसे

application policyमें जोड़ें. साथ ही,installTypeCUSTOMऔर ऐप्लिकेशन के साइनिंग की सर्टिफ़िकेट,signingKeyCertsसूची में दिए गए हों. AMAPI SDK का इस्तेमाल करके, कस्टम ऐप्लिकेशन इंस्टॉल और अनइंस्टॉल करने के लिए,installCustomAppऔरuninstallCustomAppकमांड जारी करें. ज़्यादा जानकारी के लिए, दस्तावेज़ देखें -

हमने

ApplicationPolicy.signingKeyCertsको जोड़ा है. यहExtensionConfig.signingKeyFingerprintsSha256की जगह इस्तेमाल किया जाएगा. अब इसका इस्तेमाल नहीं किया जा सकेगा.ApplicationPolicy.signingKeyCertsको तब सेट किया जाना चाहिए, जब ऐप्लिकेशन के लिएinstallTypeकोCUSTOMपर सेट किया गया हो (यानी कि कस्टम ऐप्लिकेशन) या जब ऐप्लिकेशन के लिएextensionConfigको सेट किया गया हो (यानी कि एक्सटेंशन ऐप्लिकेशन) और वह Play Store पर उपलब्ध न हो. ज़्यादा जानकारी के लिए, दस्तावेज़ देखें. -

AMAPI SDK टूल के लिए, हमने ये वर्शन रिलीज़ किए हैं:

- अपडेट किया गया स्टेबल वर्शन v1.5.0

- एक नया रिलीज़ कैंडिडेट v1.6.0-rc01, जिसमें कस्टम ऐप्लिकेशन मैनेज करने की सुविधा है.

जुलाई 2025

Android Management API

-

हमने

PasswordRequirementsको अपडेट किया है, ताकि वर्क प्रोफ़ाइल के स्कोप पर जटिलता के आधार पर ज़रूरी शर्तें लागू की जा सकें. जटिलता पर आधारित और जटिलता पर आधारित नहीं, दोनों तरह की पासवर्ड सेटिंग के बीच इंटरैक्शन को समझने के लिए, एक नई गाइड पब्लिश की गई है.

जून 2025

Android Management API

-

Android 16 और इसके बाद के वर्शन के लिए, आईटी एडमिन अब

appFunctionsनीति सेटिंग का इस्तेमाल कर सकते हैं. इससे वे यह कंट्रोल कर सकते हैं कि पूरी तरह से मैनेज किए जा रहे डिवाइसों पर मौजूद ऐप्लिकेशन या वर्क प्रोफ़ाइल वाले डिवाइसों की वर्क प्रोफ़ाइल में मौजूद ऐप्लिकेशन को, ऐप्लिकेशन के फ़ंक्शन इस्तेमाल करने की अनुमति है या नहीं.crossProfileAppFunctionsका इस्तेमाल यह कंट्रोल करने के लिए किया जा सकता है कि क्या निजी प्रोफ़ाइल के ऐप्लिकेशन, वर्क प्रोफ़ाइल के ऐप्लिकेशन से मिले ऐप्लिकेशन फ़ंक्शन को चालू कर सकते हैं. -

हमने Android Management API में दो नए तरीके जोड़े हैं:

modifyPolicyApplicationsऔरremovePolicyApplications. इन तरीकों से, नीति के तहत आने वाले ऐप्लिकेशन फ़ील्ड में ऐप्लिकेशन के सबसेट बनाए, अपडेट किए, और हटाए जा सकते हैं. इसके लिए,policies.patchको उन सभी ऐप्लिकेशन को फ़ेच और सप्लाई करने की ज़रूरत नहीं होती जिनमें कोई बदलाव नहीं हुआ है. -

devices.deleteके विकल्प के तौर पर,WIPEनाम की नई कमांड लॉन्च की जा रही है. इसेdevices.issueCommandका इस्तेमाल करके ट्रिगर किया जा सकता है. इस तरीके से, कंपनी के मालिकाना हक वाले डिवाइस फ़ैक्ट्री रीसेट हो जाते हैं. साथ ही, निजी डिवाइसों से वर्क प्रोफ़ाइल मिट जाती है. वाइप करने या मिटाने के बाद, डिवाइस का रिकॉर्ड भी मिटा दिया जाएगा.

हमने डिवाइस को बंद करने के अलग-अलग तरीकों के बारे में बताने के लिए, नई गाइड पब्लिश की है. -

हमने Android Management API SDK (AMAPI SDK) को अपडेट किया है, ताकि डिवाइस को मैनेज करने की स्थिति की पहचान करने के लिए,

Device.WorkProfileStateसिग्नल को शामिल किया जा सके.

ज़्यादा जानकारी के लिए, AMAPI SDK के रिलीज़ नोट देखें.

मई 2025

Android Management API

-

हमने नीति से जुड़ी एक नई पाबंदी

apnPolicyजोड़ी है, ताकि आईटी एडमिनDeviceConnectivityManagementडिवाइसों पर ऐक्सेस पॉइंट नेम (एपीएन) कॉन्फ़िगर कर सकें. नीति के तहत लागू किए गए APN, उपयोगकर्ताओं के कॉन्फ़िगर किए गए किसी भी अन्य APN को बदल देंगे. -

आईटी एडमिन को पसंदीदा नेटवर्क कॉन्फ़िगर करने की अनुमति देने के लिए,

DeviceConnectivityManagementमें नीति से जुड़ी नई पाबंदीpreferentialNetworkServiceSettingsलागू की गई है. आवेदन में मौजूदpreferentialNetworkIdफ़ील्ड का इस्तेमाल करके, हर आवेदन के लिए पसंदीदा नेटवर्क चुना जा सकता है. ज़्यादा जानकारी के लिए, हमारी 5G नेटवर्क स्लाइसिंग गाइड और AOSP के 5G नेटवर्क स्लाइसिंग दस्तावेज़ देखें. - इस रिलीज़ में, आईटी एडमिन को ई-सिम को बेहतर तरीके से मैनेज करने की सुविधा मिलती है. इससे वे सभी डिवाइसों पर, मैनेज किए जा रहे ई-सिम को जोड़ सकते हैं, हटा सकते हैं, और देख सकते हैं. अब एडमिन, मैनेज किए जा रहे eSIM के लिए नीतियां तय कर सकते हैं. साथ ही, यह तय कर सकते हैं कि अगर किसी डिवाइस को वाइप किया जाता है या वर्क प्रोफ़ाइल नीति का पालन नहीं करती है, तो क्या होगा. इससे यह पक्का किया जा सकेगा कि संगठन की नीतियों का पालन किया जा रहा है और उन पर कंट्रोल बना हुआ है.

-

enterpriseDisplayNameVisibilityकी नई नीति सेटिंग की मदद से एडमिन, डिवाइस परenterpriseDisplayNameकी सुविधा दिखने की सेटिंग को कंट्रोल कर सकते हैं. जैसे, कंपनी के मालिकाना हक वाले डिवाइसों की लॉक स्क्रीन पर. फ़िलहाल, यह डिवाइस के शुरुआती सेटअप के दौरान कॉन्फ़िगर किए गए एंटरप्राइज़ का नाम डिफ़ॉल्ट रूप से दिखाता है. हालांकि, छह महीने (नवंबर 2025) में यह बदल जाएगा. इसके बाद, डिफ़ॉल्ट रूप सेENTERPRISE_DISPLAY_NAME_VISIBLEदिखेगा.

अप्रैल 2025

Android Management API

-

हमने

PersonalUsagePoliciesऔरDeviceConnectivityManagementमें, नीति से जुड़ी एक नई पाबंदीbluetoothSharingजोड़ी है. इससे आईटी एडमिन, ब्लूटूथ का इस्तेमाल करके फ़ाइलें शेयर करने की अनुमति दे सकेंगे या इस सुविधा को बंद कर सकेंगे. -

जब एडमिन

BackupServiceStateफ़ील्ड को चालू या बंद करता है, तब AMAPI में Pub/Sub सूचना का इस्तेमाल करके, एक नया सुरक्षा लॉग इवेंट जनरेट किया जाता है और इसकी सूचना दी जाती है. -

हमने

HardwareInfoमें एक नया फ़ील्डEuiccChipInfoजोड़ा है. इसकी मदद से, कंपनी के मालिकाना हक वाले डिवाइसों के लिए ईआईडी पढ़ा जा सकता है. साथ ही, निजी मालिकाना हक वाले डिवाइसों से ईआईडी पढ़ने के लिए, एक नया कमांडREQUEST_DEVICE_INFOजोड़ा गया है. - दस्तावेज़ से जुड़े आइटम भी अपडेट किए गए हैं:

- हमने Android Management API SDK (AMAPI SDK) को अपडेट किया है, ताकि इसमें Android Enterprise से Device Trust की स्टेबल रिलीज़ शामिल की जा सके. रिलीज़ नोट https://developers.google.com/android/management/sdk-release-notes पर उपलब्ध हैं

मार्च 2025

Android Management API

- Enterprise संसाधन में, अब Enterprise टाइप फ़ील्ड में ज़्यादा जानकारी शामिल होती है. इनसे यह पता चलता है कि एंटरप्राइज़, Managed Google Play खातों का इस्तेमाल करता है या नहीं. साथ ही, यह भी पता चलता है कि ये खाते ग्राहक के मालिकाना हक वाले हैं या ईएमएम के मालिकाना हक वाले हैं. इसके अलावा, यह भी पता चलता है कि एंटरप्राइज़, मैनेज किए जा रहे Google डोमेन का इस्तेमाल करता है या नहीं. यह डोमेन, डीएनएस से पुष्टि किया गया है या ईमेल से पुष्टि की गई टीम का है. इस जानकारी से ईएमएम को आने वाली उस सुविधा के लिए तैयारी करने में मदद मिलती है जिसकी मदद से कंपनियां, Managed Google Play खातों से Managed Google Domains पर अपग्रेड कर सकती हैं. इससे वे कंपनी के टाइप के हिसाब से, आईटी एडमिन कंसोल को अडैप्ट कर सकती हैं.

फ़रवरी 2025

Android Management API

- हमने Android Device Policy ऐप्लिकेशन से मैनेज की जाने वाली वर्क प्रोफ़ाइलें ढूंढने के तरीके के बारे में गाइड जोड़ी है.

- हमने Android Management API SDK (AMAPI SDK) को अपडेट किया है. इसमें डिवाइस के भरोसेमंद होने के सिग्नल से जुड़े एपीआई के लिए, रिलीज़ होने के लिए तैयार पहला वर्शन शामिल है. उपलब्ध नए वर्शन के बारे में जानने के लिए, AMAPI SDK के रिलीज़ नोट देखें.

जनवरी 2025

Android Management API

- ईएमएम अब आईटी एडमिन को, डोमेन नामों की अनुमति वाली सूची में शामिल ईमेल पते का इस्तेमाल करके साइन अप करने की अनुमति दे सकते हैं.

- दस्तावेज़ से जुड़े आइटम भी अपडेट किए गए हैं:

- वेब ऐप्लिकेशन गाइड को अपडेट किया गया है. इसमें यह बताया गया है कि उपयोगकर्ता का चुना हुआ डिफ़ॉल्ट ब्राउज़र, डिसप्ले सेटिंग के साथ कैसे इंटरैक्ट करता है. जैसे, फ़ुलस्क्रीन या कम से कम यूज़र इंटरफ़ेस (यूआई). ऐसा हो सकता है कि ब्राउज़र इन एट्रिब्यूट के साथ काम करे या न करे. आईटी एडमिन की यह ज़िम्मेदारी है कि वे उपयोगकर्ताओं के लिए ब्राउज़र डिप्लॉय करने से पहले, यह जांच लें कि ब्राउज़र, वेब ऐप्लिकेशन की सेटिंग के साथ काम करता है या नहीं.

दिसंबर 2024

Android Management API

-

Android 15 और इसके बाद के वर्शन के लिए, आईटी एडमिन अब

privateSpacePolicyका इस्तेमाल करके, प्राइवेट स्पेस बनाने की अनुमति दे सकते हैं या इसे ब्लॉक कर सकते हैं. -

Android 15 और इसके बाद के वर्शन के लिए, हमने

WifiRoamingPolicyमेंWifiRoamingModeसुविधा पेश की है. इससे आईटी एडमिन, पूरी तरह से मैनेज किए जा रहे डिवाइसों और कंपनी के मालिकाना हक वाले डिवाइसों पर वर्क प्रोफ़ाइल के लिए, कुछ खास एसएसआईडी पर वाई-फ़ाई रोमिंग की सुविधा बंद कर सकते हैं. - हमारे दस्तावेज़ों के कई आइटम अपडेट किए गए हैं:

-

keyguardDisableफ़ील्ड के ब्यौरे में अब मैनेजमेंट मोड के बारे में जानकारी शामिल है. -

securityPostureदस्तावेज़ में अब एक टेबल शामिल है. इसमें AM API के हर नतीजे के लिए, Play Integrity API का मिलता-जुलता नतीजा दिखाया गया है.

-

नवंबर 2024

Android Management API

-

अब हम लोगों को, ग्राहकों के तौर पर साइन अप करने के दौरान अपना ईमेल पता बदलने से रोकते हैं. हमने साइन अप यूआरएल बनाते समय,

admin_emailकी पुष्टि करने की सुविधा भी लॉन्च की है. - हमारे दस्तावेज़ों के कई आइटम अपडेट किए गए हैं:

-

हमने

addUserDisabledनीति के ब्यौरे को अपडेट किया है. जिन डिवाइसों परmanagementModeDEVICE_OWNERहै उन पर इस फ़ील्ड को अनदेखा कर दिया जाता है. साथ ही, उपयोगकर्ता को कभी भी उपयोगकर्ताओं को जोड़ने या हटाने की अनुमति नहीं दी जाती. -

हमने

ExtensionConfigको अपडेट किया है, ताकि यह साफ़ तौर पर बताया जा सके कि बैटरी से जुड़ी पाबंदियों से छूट, Android 11 और इसके बाद के वर्शन पर लागू होती है. -

हमने

PermissionPolicyके ब्यौरे को अपडेट किया है . -

हमने

DelegatedScopeenum में यह साफ़ तौर पर बताया है कि किसी स्कोप को कितने ऐप्लिकेशन के लिए डेलिगेट किया जा सकता है.

-

हमने

अक्टूबर 2024

Android Management API

- हमने

CommonCriteriaModeनीति के काम करने के तरीके को अपडेट किया है.

COMMON_CRITERIA_MODE_ENABLEDअब क्रिप्टोग्राफ़िक नीति की इंटिग्रिटी की जांच और नेटवर्क सर्टिफ़िकेट की अतिरिक्त पुष्टि करने की सुविधा चालू करेगा. अगरstatusReportingSettings.commonCriteriaModeEnabledकोtrueपर सेट किया जाता है, तो नीति की इंटिग्रिटी की जांच का नतीजाPolicySignatureVerificationStatusपर सेट होता है.

डिफ़ॉल्ट वैल्यू (COMMON_CRITERIA_MODE_UNSPECIFIED) के व्यवहार में कोई बदलाव नहीं हुआ है. साथ ही,COMMON_CRITERIA_MODE_DISABLEDका इस्तेमाल करके इसे साफ़ तौर पर बंद करने पर भी कोई बदलाव नहीं हुआ है. - हमने

PERSONAL_USAGE_DISALLOWED_USERLESSके दस्तावेज़ को अपडेट किया है, ताकि डेवलपर को याद दिलाया जा सके कि यह बदलाव जनवरी 2025 से पहले करना ज़रूरी है. अगर इस बदलाव को शामिल नहीं किया जाता है, तो ऐसा हो सकता है कि उपयोगकर्ताओं को रजिस्टर करते समय, "Google खाते से पुष्टि करें" प्रॉम्प्ट दिखे. ऐसा तब होगा, जब उनके आईटी एडमिन ने यह सुविधा चालू की हो.

इस सुविधा के लिए पूरी टाइमलाइन, Android Enterprise के Partner पोर्टल पर पब्लिश की गई है: सुविधा की टाइमलाइन: साइन-अप करने का बेहतर फ़्लो, डिवाइस का रजिस्ट्रेशन, और डिवाइस पर मिलने वाले अनुभव. - हमने

CrossProfileDataSharingके दस्तावेज़ को अपडेट किया है, ताकि इसमें इंटेंट के ज़रिए डेटा शेयर करने के बारे में जानकारी शामिल की जा सके.

सितंबर 2024

Android Management API

Android Management API अब Android 15 की इन सुविधाओं के साथ काम करता है:

- Android 15 और इसके बाद के वर्शन के लिए, वाई-फ़ाई रोमिंग की सेटिंग को कंट्रोल करने के लिए नई नीति जोड़ी गई है. आईटी एडमिन,

WifiRoamingModeमें से अपनी पसंद काWifiRoamingPolicyचुन सकते हैं. यह सुविधा, पूरी तरह से मैनेज किए जा रहे डिवाइसों और कंपनी के मालिकाना हक वाले डिवाइसों पर मौजूद वर्क प्रोफ़ाइलों के लिए उपलब्ध है.

Android 15 रिलीज़

Android Management API

Android Management API अब Android 15 की इन सुविधाओं के साथ काम करता है:

- Android 15 में,

'सर्कल बनाकर ढूंढें' सुविधा को कंट्रोल करने के लिए नई नीति पेश की गई है. आईटी एडमिन, इस सुविधा को कंट्रोल करने के लिए

AssistContentPolicyका इस्तेमाल कर सकते हैं. - Android 15 में, ऐप्लिकेशन में फ़िशिंग का पता लगाने की सुविधा को कंट्रोल करने के लिए नई नीति लागू की गई है.

आईटी एडमिन,

ContentProtectionPolicyका इस्तेमाल करके यह कंट्रोल कर सकते हैं कि फ़िशिंग वाले मैलवेयर का पता लगाने के लिए, डिवाइस पर मौजूद डेटा का गलत इस्तेमाल रोकने से जुड़ी सुविधा (ओडीएडी) ऐप्लिकेशन को स्कैन करे या नहीं. - Android 15 में, कंपनी के मालिकाना हक वाले और वर्क प्रोफ़ाइल वाले डिवाइसों के लिए,

DisplaySettingsनीति का इस्तेमाल करके, स्क्रीन की ब्राइटनेस और स्क्रीन टाइम आउट की सेटिंग के लिए बेहतर सपोर्ट उपलब्ध कराया गया है. पहले, यह सेटिंग सिर्फ़ पूरी तरह से मैनेज किए जा रहे डिवाइसों पर उपलब्ध थी.

अगस्त 2024

Android Management API

- Android 13 या इसके बाद के वर्शन पर, आईटी एडमिन अब

NetworkInfoमें शामिलTelephonyInfoके सिम कार्ड से जुड़ेICCIDके बारे में क्वेरी कर सकते हैं. यह सुविधा, पूरी तरह से मैनेज किए जा रहे डिवाइसों पर काम करती है. हालांकि, इसके लिएstatusReportingSettingsमें मौजूदnetworkInfoEnabledफ़ील्ड कोtrueपर सेट करना होगा. - हमारे दस्तावेज़ों के कई आइटम अपडेट किए गए हैं:

- हमने कॉमन क्राइटेरिया मोड के दस्तावेज़ को अपडेट किया है. इससे यह साफ़ तौर पर पता चलता है कि यह मोड, सिर्फ़ Android 11 या इसके बाद के वर्शन पर काम करने वाले, कंपनी के मालिकाना हक वाले डिवाइसों पर काम करता है.

- हमने

SigninDetailमें, ज़रूरी नहीं है वाले फ़ील्डDefaultStatusके बारे में बताया है.

जुलाई 2024

Android Management API

- हमारे दस्तावेज़ों के कई आइटम अपडेट किए गए हैं:

- हमने

enrollmentToket.createके दस्तावेज़ में मौजूद उस नोट को हटा दिया है जिसमें बताया गया था कि अब टोकन का कॉन्टेंट वापस नहीं पाया जा सकता. ऐसा इसलिए, क्योंकिenrollmentTokens.getका इस्तेमाल करके, एनरोलमेंट टोकन की वैल्यू पाई जा सकती है. - हमने

NonComplianceReasonके दस्तावेज़ में दी गई जानकारी को ज़्यादा साफ़ तौर पर बताया है.

- हमने

जून 2024

Android Management API

- आईटी एडमिन अब

DisplaySettingsनीति का इस्तेमाल करके, स्क्रीन की रोशनी और स्क्रीन टाइमआउट की सेटिंग को कंट्रोल कर सकते हैं. यह सुविधा, Android 9 और इसके बाद के वर्शन वाले पूरी तरह से मैनेज किए जा रहे डिवाइसों पर काम करती है. - हमने अपने दस्तावेज़ को अपडेट किया है. इसमें बताया गया है कि

AUTO_UPDATE_HIGH_PRIORITYका इस्तेमाल करने पर भी, Android के पूरे इकोसिस्टम में बड़े पैमाने पर डिप्लॉय किए गए ऐप्लिकेशन के अपडेट में 24 घंटे लग सकते हैं. - हमने Android Management API SDK (AMAPI SDK) को अपडेट किया है. इससे, इस लाइब्रेरी (जिसे पहले Extensibility SDK के नाम से जाना जाता था) के अलग-अलग इस्तेमाल के बारे में जानकारी मिलती है. अपडेट किए गए दस्तावेज़ में यह जानकारी शामिल है:

उपलब्ध नए वर्शन के बारे में जानने के लिए, AMAPI SDK के रिलीज़ नोट देखें.

मई 2024

Android Management API

-

enrollmentTokensके लिए,getऔरlistतरीकों से अबvalue,qrCode, औरallowPersonalUsageफ़ील्ड में डेटा दिखता है. - पूरी तरह से मैनेज किए जा रहे डिवाइसों के लिए,

AllowPersonalUsageसेटिंग अबPERSONAL_USAGE_DISALLOWED_USERLESSके साथ काम करती है. - Android 11 के बाद के वर्शन पर, नई

UserControlSettingsनीति के तहत यह तय किया जा सकता है कि किसी ऐप्लिकेशन के लिए, उपयोगकर्ता को कंट्रोल करने की अनुमति है या नहीं.UserControlSettingsमें उपयोगकर्ता की कार्रवाइयां शामिल होती हैं. जैसे, ऐप्लिकेशन को बंद करना और ऐप्लिकेशन का डेटा मिटाना. - AMAPI SDK का 1.1.5 वर्शन अब उपलब्ध है. ज़्यादा जानकारी के लिए,

रिलीज़ नोट पेज पर जाएं.

ध्यान दें: हमारा सुझाव है कि आप हमेशा लाइब्रेरी के उपलब्ध नए वर्शन का इस्तेमाल करें, ताकि आपको गड़बड़ियों को ठीक करने के तरीके और सुधारों का फ़ायदा मिल सके.

अप्रैल 2024

Android Management API

- Android 13 या इसके बाद के वर्शन वाले कंपनी के मालिकाना हक वाले डिवाइसों के लिए, हमने यह कंट्रोल जोड़ा है कि डिवाइस किन वाई-फ़ाई एसएसआईडी से कनेक्ट हो सकते हैं.

WifiSsidPolicyका इस्तेमाल करके, आईटी एडमिन एसएसआईडी की एक सूची बना सकते हैं. इस सूची को अनुमति वाली सूची (WIFI_SSID_ALLOWLIST) या ब्लॉकलिस्ट (WIFI_SSID_DENYLIST) में जोड़ा जा सकता है. - कंपनी के मालिकाना हक वाले डिवाइसों के लिए, हमने

ProvisioningInfoमें हार्डवेयर आइडेंटिफ़ायर (IMEI, एमईआईडी, और सीरियल नंबर) जोड़े हैं. अब ईएमएम, डिवाइस सेटअप के दौरान साइन-इन यूआरएल का इस्तेमाल करके इन्हें ऐक्सेस कर सकते हैं.

मार्च 2024

Android Management API

- हमने

InstallConstraintका इस्तेमाल करके, ऐप्लिकेशन इंस्टॉल करने से जुड़े अतिरिक्त कंट्रोल जोड़े हैं. आईटी एडमिन, कुछ शर्तों के आधार पर ऐप्लिकेशन इंस्टॉल करने पर पाबंदी लगा सकते हैं.

installPriorityसेट करके, आईटी एडमिन यह पक्का कर सकते हैं कि ज़रूरी ऐप्लिकेशन सबसे पहले इंस्टॉल किए जाएं. - Android 10 और इसके बाद के वर्शन पर, AMAPI की मदद से एंटरप्राइज़ 192 बिट नेटवर्क को कॉन्फ़िगर किया जा सकता है. इसके लिए, openNetworkConfiguration में Security वैल्यू WPA3-Enterprise_192 पास करें.

Android 13 या इसके बाद के वर्शन पर, अब हमMinimumWifiSecurityLevelनीति मेंENTERPRISE_BIT192_NETWORK_SECURITYका इस्तेमाल कर सकते हैं. इससे यह पक्का किया जा सकता है कि डिवाइस, इस सुरक्षा लेवल से कम वाले वाई-फ़ाई नेटवर्क से कनेक्ट न हों. - हमने

UsbDataAccessसेटिंग को अपडेट कर दिया है, ताकिUSB_DATA_ACCESS_UNSPECIFIEDवैल्यू डिफ़ॉल्ट रूप सेDISALLOW_USB_FILE_TRANSFERपर सेट हो.

फ़रवरी 2024

Android Management API

- Android 9 और इसके बाद के वर्शन वाले डिवाइसों पर, आईटी एडमिन अब यह कंट्रोल कर सकते हैं कि प्रिंटिंग की अनुमति दी गई है या नहीं. इसके लिए, उन्हें

printingPolicyफ़ील्ड का इस्तेमाल करना होगा. - Android 14 और इसके बाद के वर्शन के लिए, CredentialProvider ऐप्लिकेशन को कंट्रोल करने के लिए एक नई नीति जोड़ी गई है. आईटी एडमिन,

credentialProviderPolicyफ़ील्ड का इस्तेमाल करके यह कंट्रोल कर सकते हैं कि ऐप्लिकेशन को क्रेडेंशियल देने वाले के तौर पर काम करने की अनुमति है या नहीं. - डिवाइस पर

Arm Memory Tagging Extension (एमटीई) को कंट्रोल करने के लिए, नई नीति जोड़ी गई है.

MtePolicyफ़ील्ड, पूरी तरह से मैनेज किए जा रहे डिवाइसों और कंपनी के मालिकाना हक वाले उन डिवाइसों पर मौजूद वर्क प्रोफ़ाइलों के लिए उपलब्ध है जो Android 14 और इसके बाद के वर्शन पर काम करते हैं. - हमने आईटी एडमिन की ओर से ट्रिगर किए गए इंस्टॉल से जुड़ी गड़बड़ियों को AM API के ज़रिए पाने के तरीके को अपडेट किया है. इस माइग्रेशन की वजह से,

InstallationFailureReasonफ़ील्ड में अब सर्वर की गड़बड़ियों के साथ-साथ क्लाइंट की गड़बड़ियां भी शामिल हैं. - Android 12 और इसके बाद के वर्शन वाले डिवाइसों के लिए, आईटी एडमिन डिवाइस पर इंस्टॉल किए गए कुंजी जोड़े का इस्तेमाल कर सकते हैं. इससे एंटरप्राइज़ वाई-फ़ाई की पुष्टि की जा सकती है. ज़्यादा जानकारी के लिए, ओपन नेटवर्क कॉन्फ़िगरेशन (ओएनसी) में नया

ClientCertKeyPairAliasफ़ील्ड और नेटवर्क कॉन्फ़िगरेशन से जुड़ी हमारी गाइड देखें.

जनवरी 2024

Android Management API

- आपके कस्टम डीपीसी से मैनेज किए जाने वाले डिवाइसों को अब Android Management API का इस्तेमाल करने के लिए आसानी से माइग्रेट किया जा सकता है.

दिसंबर 2023

Android Management API

MinimumWifiSecurityLevelजोड़ा गया है, ताकि वाई-फ़ाई नेटवर्क से कनेक्ट करने के लिए ज़रूरी सुरक्षा के अलग-अलग लेवल तय किए जा सकें. यह सुविधा, पूरी तरह से मैनेज किए जा रहे डिवाइसों और कंपनी के मालिकाना हक वाले उन डिवाइसों पर मौजूद वर्क प्रोफ़ाइलों के साथ काम करती है जिन पर Android 13 और इसके बाद के वर्शन का इस्तेमाल किया जा रहा है.

नवंबर 2023

Android Management API

- Android 12 और इसके बाद के वर्शन में, अब एंटरप्राइज़ वाई-फ़ाई नेटवर्क को बिना पासवर्ड के कॉन्फ़िगर किया जा सकता है. इसके लिए, ओपन नेटवर्क कॉन्फ़िगरेशन में

IdentityऔरPasswordफ़ील्ड का इस्तेमाल करें. यह सुविधा, Android 12 से पहले भी उपलब्ध थी.ध्यान दें: Android 12 और इसके बाद के वर्शन पर, EAP वाले वाई-फ़ाई नेटवर्क के लिए, उपयोगकर्ता नाम/पासवर्ड की पुष्टि करने की सुविधा उपलब्ध होती है. अगर उपयोगकर्ता का पासवर्ड नहीं दिया गया है और

AutoConnectकोtrueपर सेट किया गया है, तो डिवाइस, नेटवर्क से कनेक्ट करने के लिए, रैंडम तरीके से जनरेट किए गए प्लेसहोल्डर पासवर्ड का इस्तेमाल कर सकता है. अगर उपयोगकर्ता का पासवर्ड नहीं दिया गया है, तो इस समस्या से बचने के लिए,AutoConnectकोfalseपर सेट करें. - डिवाइस पर होने वाले ऐसे इवेंट जो एक के बाद एक तुरंत होते हैं उन्हें बैच किया जाता है. इसके बाद, ईएमएम को एक ही

Pub/Sub मैसेज में उनकी रिपोर्ट भेजी जाती है.

1इवेंट का टाइप डिवाइस पर होने वाले इवेंट और उससे जुड़ी ईएमएम सूचना के बीच इंतज़ार का अनुमानित समय1 पिछला व्यवहार नया व्यवहार सबसे ज़रूरी ऐप्लिकेशन की मुख्य स्थितियां तुरंत, हर मिनट में ज़्यादा से ज़्यादा एक रिपोर्ट तुरंत, हर मिनट में ज़्यादा से ज़्यादा एक रिपोर्ट स्टैंडर्ड प्राथमिकता ऐप्लिकेशन की मुख्य स्थितियां शेड्यूल के हिसाब से एक मिनट के अंदर आईटी एडमिन की ओर से इंस्टॉल करने की स्थिति तय किए गए ऐप्लिकेशन के लिए, प्रोविज़निंग के दौरान ऐप्लिकेशन से जुड़े इवेंट2 इसे अन्य प्रोविज़निंग से जुड़े इवेंट में इंटिग्रेट किया गया है मिलते-जुलते अन्य प्रोविज़निंग इवेंट के एक मिनट के अंदर आईटी एडमिन की ओर से इंस्टॉल करने की स्थिति तय किए गए ऐप्लिकेशन के लिए, प्रोविज़निंग के बाद ऐप्लिकेशन से जुड़े इवेंट2 शेड्यूल के हिसाब से पांच मिनट के अंदर ऐप्लिकेशन से जुड़े इवेंट, प्रोविज़निंग के दौरान और बाद में, दोनों के लिए. ये इवेंट, उन ऐप्लिकेशन के लिए होते हैं जिनकी इंस्टॉल करने की स्थितियां, कर्मचारी3 ने तय की हैं शेड्यूल के हिसाब से 60 मिनट के अंदर डिवाइस पर मौजूद ऐप्लिकेशन से जुड़े अन्य इवेंट शेड्यूल के हिसाब से 60 मिनट के अंदर नियंत्रित परिस्थितियों के आधार पर, सबसे अच्छे नतीजे पाने के लिए तय किए गए लक्ष्य. असल में होने वाली देरी, डिवाइस और आस-पास के माहौल से जुड़ी कई वजहों से अलग-अलग हो सकती है.

2InstallTypeऐप्लिकेशन के लिए नीति लागू की गई है:FORCE_INSTALLED,BLOCKED,REQUIRED_FOR_SETUP,PREINSTALLEDऔरKIOSK.

3InstallTypeउपलब्ध ऐप्लिकेशन में से:AVAILABLE,INSTALL_TYPE_UNSPECIFIED.

अक्टूबर 2023

Android Management API

SetupActionके तौर पर लॉन्च किए गए ऐप्लिकेशन अब ऑप्ट-इन करने की सुविधा को रद्द कर सकते हैं. इससे कंपनी के मालिकाना हक वाला डिवाइस रीसेट हो जाएगा या निजी डिवाइस पर मौजूद वर्क प्रोफ़ाइल मिट जाएगी.

Android 14 रिलीज़

Android Management API

Android 14 के रिलीज़ होने के बाद, Android Management API अब Android 14 की इन सुविधाओं के साथ काम करता है:

- सिस्टम ऐप्लिकेशन और

exemptionsToShowWorkContactsInPersonalProfileमें बताए गए निजी ऐप्लिकेशन को, वर्क प्रोफ़ाइल के संपर्कों का ऐक्सेस देने पर पाबंदी लगाना. अब सभी निजी ऐप्लिकेशन, चुनिंदा निजी ऐप्लिकेशन या किसी भी निजी ऐप्लिकेशन के लिए, वर्क प्रोफ़ाइल में मौजूद संपर्कों को ऐक्सेस करने की सुविधा चालू की जा सकती है.आसानी के लिए,

showWorkContactsInPersonalProfileमें मौजूद नयाSHOW_WORK_CONTACTS_IN_PERSONAL_PROFILE_DISALLOWED_EXCEPT_SYSTEMविकल्प यह पक्का करता है कि डिवाइस के डिफ़ॉल्ट डायलर, Messages, और Contacts ऐप्लिकेशन ही, ऑफ़िस के संपर्कों को ऐक्सेस कर पाएं. इस मामले में, न तो उपयोगकर्ता के कॉन्फ़िगर किए गए Dialer, Messages, और Contacts ऐप्लिकेशन और न ही सिस्टम या उपयोगकर्ता के इंस्टॉल किए गए कोई अन्य निजी ऐप्लिकेशन, काम से जुड़े संपर्कों के बारे में क्वेरी कर पाएंगे. - डिवाइस पर अल्ट्रा वाइडबैंड रेडियो का इस्तेमाल बंद करें. इसके लिए, नई

deviceRadioState.ultraWidebandStateनीति का इस्तेमाल किया जा सकता है. - मोबाइल नेटवर्क के 2G कनेक्शन का इस्तेमाल ब्लॉक करना, जिससे नेटवर्क की सुरक्षा बेहतर होती है. यह नई

deviceRadioState.cellularTwoGStateनीति के तहत उपलब्ध है. - Android 14 में,

लॉक स्क्रीन पर दिखने वाले शॉर्टकट को पसंद के मुताबिक बनाने की सुविधा दी गई है.

लॉक स्क्रीन की सुविधाओं को एडमिन के कंट्रोल में रखने की सुविधा को बेहतर बनाया गया है. इसमें कैमरा, फ़िंगरप्रिंट से अनलॉक करने की सुविधा, चेहरे की पहचान से अनलॉक करने की सुविधा वगैरह शामिल हैं. अब इस सुविधा का इस्तेमाल करके, लॉकस्क्रीन शॉर्टकट को भी बंद किया जा सकता है. इसके लिए, नए

SHORTCUTSविकल्प का इस्तेमाल करें.

सितंबर 2023

Android Management API

- अब सेटअप के दौरान, डिवाइस और प्रोविज़निंग की जानकारी को ज़रूरत के हिसाब से वापस पाया जा सकता है. इससे डेवलपर, सेटअप के दौरान ज़्यादा टारगेट की गई नीतियां बना सकते हैं या दिए गए एट्रिब्यूट के हिसाब से डिवाइसों को फ़िल्टर कर सकते हैं. sign-in url में अब

provisioningInfoपैरामीटर शामिल होगा. इस पैरामीटर को provisioningInfo get तरीके का इस्तेमाल करके, डिवाइस की जानकारी के साथ बदला जा सकता है. tokenTagवैल्यू को पसंद के मुताबिक बनाकर,SigninDetailsको एक-दूसरे से अलग किया जा सकता है.

अगस्त 2023

Android Management API

- कंपनी के मालिकाना हक वाले डिवाइसों के लिए, खोए हुए डिवाइस को लॉक करने वाला मोड लॉन्च किया गया. 'खोए हुए डिवाइस को लॉक करने वाला मोड' चालू करने पर, कंपनी के पास यह विकल्प होता है कि वह खोए हुए डिवाइस को दूर से ही लॉक कर दे और उसे सुरक्षित कर ले. इसके अलावा, कंपनी के पास यह विकल्प भी होता है कि वह डिवाइस की स्क्रीन पर संपर्क जानकारी के साथ एक मैसेज दिखाए, ताकि डिवाइस को वापस पाने में आसानी हो.

- सर्टिफ़िकेट चुनने के लिए डेलिगेशन की सुविधा जोड़ी गई है. इससे कोई ऐप्लिकेशन, अनुरोध करने वाले ऐप्लिकेशन की ओर से KeyChain सर्टिफ़िकेट चुन सकता है.

ज़्यादा जानकारी के लिए,

DelegatedScope.CERT_SELECTIONपर जाएं. - वाई-फ़ाई मैनेजमेंट की ये अतिरिक्त नीतियां जोड़ी गई हैं:

configureWifi- एडमिन अब वाई-फ़ाई नेटवर्क जोड़ने या कॉन्फ़िगर करने की सुविधा बंद कर सकते हैं. अबwifiConfigDisabledका इस्तेमाल नहीं किया जा सकता.wifiDirectSettings- इस नीति का इस्तेमाल, WiFi Direct को कॉन्फ़िगर करने की सुविधा बंद करने के लिए किया जा सकता है.tetheringSettings- इस नीति का इस्तेमाल, वाई-फ़ाई टेदरिंग या टेदरिंग के सभी तरीकों को बंद करने के लिए किया जा सकता है. अबtetheringConfigDisabledका इस्तेमाल नहीं किया जा सकता.wifiState- इस नीति का इस्तेमाल, उपयोगकर्ता के डिवाइस में वाई-फ़ाई को ज़बरदस्ती चालू/बंद करने के लिए किया जा सकता है.

- Android 13 और इसके बाद के वर्शन में, एडमिन के कॉन्फ़िगर किए गए वाई-फ़ाई नेटवर्क शेयर करने की सुविधा बंद कर दी जाएगी

जुलाई 2023

Android Management API

-

userFacingTypeफ़ील्ड कोApplicationReportमें जोड़ा गया, ताकि यह पता चल सके कि कोई ऐप्लिकेशन उपयोगकर्ता के लिए उपलब्ध है या नहीं. ONC_WIFI_INVALID_ENTERPRISE_CONFIGनीति के उल्लंघन की वजह के बारे में खास जानकारी जोड़ी गई.

नीति का पालन न करने की वजहINVALID_VALUEऔर इसकी खास वजहONC_WIFI_INVALID_ENTERPRISE_CONFIGकी जानकारी तब दी जाती है, जब एंटरप्राइज़ वाई-फ़ाई नेटवर्क मेंDomainSuffixMatchसेट न हो.- नया Pub/Sub सूचना

EnrollmentCompleteEventजोड़ा गया है. यहUsageLogEventके टाइप के तौर पर जोड़ा गया है. इसे तब पब्लिश किया जाता है, जब डिवाइस रजिस्टर करने की प्रोसेस पूरी हो जाती है. airplaneModeStateकोdeviceRadioStateमें जोड़ा गया है. इससे फ़्लाइट मोड की मौजूदा स्थिति को कंट्रोल किया जा सकता है. साथ ही, यह तय किया जा सकता है कि उपयोगकर्ता इसे चालू या बंद कर सकता है या नहीं. डिफ़ॉल्ट रूप से, उपयोगकर्ता को फ़्लाइट मोड को चालू या बंद करने की अनुमति होती है. यह सुविधा, पूरी तरह से मैनेज किए जा रहे डिवाइसों और कंपनी के मालिकाना हक वाले डिवाइसों पर वर्क प्रोफ़ाइल के लिए उपलब्ध है. इसके अलावा, यह Android 9 और इसके बाद के वर्शन पर भी काम करती है.

जून 2023

Android Management API

- ओपन नेटवर्क कॉन्फ़िगरेशन में

DomainSuffixMatchफ़ील्ड के लिए सहायता जोड़ी गई है. इससे Android 6 और इसके बाद के वर्शन वाले डिवाइसों के लिए, एंटरप्राइज़ वाई-फ़ाई नेटवर्क कॉन्फ़िगर किए जा सकते हैं.DomainSuffixMatchके बिना एंटरप्राइज़ वाई-फ़ाई कॉन्फ़िगरेशन को असुरक्षित माना जाता है. साथ ही, इन्हें प्लैटफ़ॉर्म से अस्वीकार कर दिया जाएगा. UsbDataAccessऐसी नीति सेटिंग जोड़ी गई है जिसकी मदद से एडमिन, यूएसबी से डेटा ट्रांसफ़र करने की सुविधा को पूरी तरह से बंद कर सकते हैं.usbFileTransferDisabledके इस्तेमाल पर रोक लगा दी गई है. कृपयाUsbDataAccessका इस्तेमाल करें.

दिसंबर 2022

Android Management API

-

वर्क प्रोफ़ाइल के विजेट को मैनेज करने की सुविधाओं को बेहतर बनाया गया है. इसके लिए, दो नए एपीआई फ़ील्ड जोड़े गए हैं: ऐप्लिकेशन लेवल पर

workProfileWidgetsऔर डिवाइस लेवल परworkProfileWidgetsDefault. इनसे यह कंट्रोल किया जा सकता है कि वर्क प्रोफ़ाइल में चल रहा कोई ऐप्लिकेशन, पैरंट प्रोफ़ाइल (जैसे, होम स्क्रीन) पर विजेट बना सकता है या नहीं. यह सुविधा डिफ़ॉल्ट रूप से बंद होती है. हालांकि,workProfileWidgetsऔरworkProfileWidgetsDefaultका इस्तेमाल करके इसे चालू किया जा सकता है. यह सुविधा सिर्फ़ वर्क प्रोफ़ाइलों के लिए उपलब्ध है. -

हमने वाई-फ़ाई नेटवर्क कॉन्फ़िगर करते समय, मैक पते को रैंडमाइज़ करने की सेटिंग सेट करने के लिए, सहायता जोड़ी है. एडमिन अब यह तय कर सकते हैं कि वाई-फ़ाई नेटवर्क कॉन्फ़िगर करते समय,

MACAddressRandomizationModeकोHardwareयाAutomaticपर सेट किया जाए. यह सेटिंग, Android 13 और उसके बाद के ओएस वर्शन वाले डिवाइसों पर लागू होती है. साथ ही, यह सभी मैनेजमेंट मोड पर लागू होती है.Hardwareपर सेट करने पर, वाई-फ़ाई नेटवर्क के लिए फ़ैक्ट्री एमएसी पता कॉन्फ़िगर किया जाएगा. वहीं,Automaticपर सेट करने पर एमएसी पता रैंडम होगा. - हमारे दस्तावेज़ के कई आइटम अपडेट किए गए हैं:

-

सुरक्षा की स्थिति को समझना लेख,

devicePostureऔरsecurityRiskके आकलन से मिलने वाले संभावित जवाबों के बारे में जानकारी देने के लिए बनाया गया है. -

अपडेट करने की फ़्रीक्वेंसी में ज़्यादा आसानी होने की वजह से,

autoUpdatePolicyके लिएautoUpdateModeको सुझाए गए विकल्प के तौर पर उपलब्ध कराया गया है. -

हमने साफ़ तौर पर बताया है कि

BlockActionऔरWipeActionका इस्तेमाल सिर्फ़ कंपनी के मालिकाना हक वाले डिवाइसों पर किया जा सकता है. - Pub/Sub सूचनाओं के पेज को अपडेट कर दिया गया है. इससे अलग-अलग सूचना टाइप के लिए, संसाधन टाइप को सटीक तरीके से दिखाया जा सकेगा.

- Android 13 और इसके बाद के वर्शन पर काम करने वाले डिवाइसों पर, एक्सटेंशन ऐप्लिकेशन पर बैटरी से जुड़ी पाबंदियां लागू नहीं होती हैं. इसलिए, इन्हें पाबंदी वाले ऐप्लिकेशन स्टैंडबाय बकेट में नहीं रखा जाएगा.

अक्टूबर 2022

Android Management API

- हमारे दस्तावेज़ के कई आइटम अपडेट किए गए हैं:

- हमारा सुझाव है कि हर डिवाइस के लिए एक नीति तय करें, ताकि डिवाइस लेवल पर मैनेज करने की बेहतर सुविधाएं चालू की जा सकें.

- FreezePeriods को उम्मीद के मुताबिक काम करने के लिए, सिस्टम अपडेट की नीति को SYSTEM_UPDATE_TYPE_UNSPECIFIED. के तौर पर सेट नहीं किया जा सकता.

- कंपनी के मालिकाना हक वाले डिवाइस प्रोविज़निंग के दौरान, पासवर्ड डालने के चरणों को दिखाने से जुड़ी नीति के अपडेट के लिए, अतिरिक्त सुझाव दिए गए हैं.

- shareLocationDisabled, पूरी तरह से मैनेज किए जा रहे डिवाइसों और निजी डिवाइसों पर मौजूद वर्क प्रोफ़ाइलों के लिए काम करता है.

- हमने enterprises.devices.delete के इस्तेमाल और डिवाइस की दृश्यता पर इसके असर के बारे में अपडेट की गई जानकारी दी है.

- रजिस्ट्रेशन के लिए टोकन की अवधि अब 10,000 साल है. पहले यह 90 दिन थी.

12 जुलाई, 2022

Android Management API

- डिवाइस की नीति लागू करने वाले ऐप्लिकेशन को उनसे जुड़े लॉग का ऐक्सेस देने के लिए, DelegatedScope में NETWORK_ACTIVITY_LOGS और SECURITY_LOGS वैल्यू जोड़ी गई हैं.

14 जून, 2022

Android Management API

- नीति लागू करने से जुड़ी गड़बड़ियों के बारे में ज़्यादा जानकारी देने के लिए, NonComplianceDetail में specificNonComplianceReason और specificNonComplianceContext जोड़े गए.

6 जून, 2022

Android Management API

- कमांड जोड़ी गई है, ताकि एडमिन किसी ऐप्लिकेशन का डेटा दूर से ही मिटा सके.

- अब एनरोलमेंट टोकन को 90 दिनों से ज़्यादा की अवधि के लिए बनाया जा सकता है. यह अवधि करीब 10,000 साल तक हो सकती है. 90 दिनों से ज़्यादा समय तक चलने वाले एनरोलमेंट टोकन में 24 वर्ण होंगे. वहीं, 90 दिनों या उससे कम समय तक चलने वाले टोकन में 20 वर्ण होंगे.

24 मई, 2022

Android Management API

- डिवाइस की जांच के लिए, हार्डवेयर-बैक्ड सुरक्षा सुविधाओं का इस्तेमाल किया जाएगा. जैसे, कुंजी की पुष्टि करना. हालांकि, ऐसा तब किया जाएगा, जब डिवाइस पर ये सुविधाएं काम करती हों. इससे सिस्टम को मज़बूत स्तर की पूरी सुरक्षा देने की गारंटी मिलती है. इन जांचों में फ़ेल होने वाले डिवाइस या हार्डवेयर की मदद से सुरक्षा से जुड़ी सुविधाओं के साथ काम न करने वाले डिवाइस, HARDWARE_BACKED_EVALUATION_FAILED SecurityRisk की नई रिपोर्ट भेजेंगे.

16 मई, 2022

Android Management API

- PasswordPolicies में unifiedLockSettings जोड़ा गया है, ताकि एडमिन यह कॉन्फ़िगर कर सके कि वर्क प्रोफ़ाइल के लिए अलग लॉक की ज़रूरत है या नहीं.

25 मार्च, 2022

Android Management API

- alwaysOnVpnLockdownExemption सेटिंग जोड़ी गई है. इससे यह तय किया जा सकेगा कि किन ऐप्लिकेशन को AlwaysOnVpnPackage सेटिंग से बाहर रखा जाना चाहिए.

- Play EMM API के Products रिसॉर्स के सभी उपलब्ध फ़ील्ड को Application रिसॉर्स में जोड़ा गया है.

22 फ़रवरी, 2022

Android Management API

- कैमरे और कैमरा टॉगल के इस्तेमाल को कंट्रोल करने के लिए, cameraAccess जोड़ा गया है. साथ ही, माइक्रोफ़ोन और माइक्रोफ़ोन टॉगल के इस्तेमाल को कंट्रोल करने के लिए, microphoneAccess जोड़ा गया है. ये फ़ील्ड, हाल ही में बंद किए गए cameraDisabled और unmuteMicrophoneDisabled फ़ील्ड की जगह लेते हैं.

15 फ़रवरी, 2022

AMAPI SDK

- छोटी-मोटी गड़बड़ियां ठीक की गईं. ज़्यादा जानकारी के लिए, Google की Maven रिपॉज़िटरी देखें.

15 नवंबर, 2021

Android Device Policy

-

जिन ऐप्लिकेशन को

personalApplicationsमें 'उपलब्ध नहीं है' के तौर पर मार्क किया गया है उन्हें अब कंपनी के मालिकाना हक वाले डिवाइसों की निजी प्रोफ़ाइल से अनइंस्टॉल कर दिया जाएगा. ऐसा तब होगा, जब वे पहले से इंस्टॉल हों. ऐसा इसलिए होगा, क्योंकि वे वर्क प्रोफ़ाइल और पूरी तरह से मैनेज किए जा रहे डिवाइसों के लिए ApplicationPolicy में शामिल हैं.

17 सितंबर, 2021

Android Management API

-

अब

ExtensionConfigका इस्तेमाल करके, किसी ऐप्लिकेशन को एक्सटेंशन ऐप्लिकेशन के तौर पर सेट किया जा सकता है. एक्सटेंशन ऐप्लिकेशन, Android Device Policy के साथ सीधे तौर पर कम्यूनिकेट कर सकते हैं. साथ ही, आने वाले समय में Android Management API में उपलब्ध मैनेजमेंट की सभी सुविधाओं के साथ इंटरैक्ट कर पाएंगे. इससे डिवाइस को मैनेज करने के लिए लोकल इंटरफ़ेस चालू किया जा सकेगा. इसके लिए, सर्वर से कनेक्ट होने की ज़रूरत नहीं होगी.- इस शुरुआती रिलीज़ में,

Commandsको स्थानीय तौर पर चलाने की सुविधा शामिल है. फ़िलहाल, सिर्फ़ClearAppDataकमांड का इस्तेमाल किया जा सकता है. ज़्यादा जानकारी के लिए, एक्सटेंसिबिलिटी इंटिग्रेशन गाइड देखें. - अन्य कमांड समय के साथ जोड़ी जाएंगी. साथ ही, एक्सटेंशन ऐप्लिकेशन के लिए अतिरिक्त सुविधाएं भी जोड़ी जाएंगी. इन सुविधाओं को इस तरह से डिज़ाइन किया गया है कि एक्सटेंशन ऐप्लिकेशन को डिवाइस मैनेजमेंट की सभी सुविधाओं के बारे में पता चल सके.

- इस शुरुआती रिलीज़ में,

30 जून, 2021

Android Device Policy

- छोटी-मोटी गड़बड़ियां ठीक की गईं

2 जून, 2021

Android Device Policy

- छोटी-मोटी गड़बड़ियां ठीक की गईं

5 मई, 2021

Android Device Policy

- छोटी-मोटी गड़बड़ियां ठीक की गईं

6 अप्रैल, 2021

Android Device Policy

- छोटी-मोटी गड़बड़ियां ठीक की गईं

मार्च 2021

Android Management API

- दो नए

AdvancedSecurityOverridesजोड़े गए. इन नीतियों की मदद से, Android Enterprise की सुरक्षा से जुड़े सबसे सही तरीके डिफ़ॉल्ट रूप से लागू होते हैं. साथ ही, संगठन को बेहतर इस्तेमाल के उदाहरणों के लिए, डिफ़ॉल्ट वैल्यू बदलने की अनुमति मिलती है. googlePlayProtectVerifyAppsडिफ़ॉल्ट रूप से, Google Play पर ऐप्लिकेशन की पुष्टि करने की सुविधा चालू करता है.developerSettingsउपयोगकर्ताओं को डिफ़ॉल्ट रूप से डेवलपर के विकल्प और सुरक्षित मोड को ऐक्सेस करने से रोकता है. ऐसा इसलिए किया जाता है, ताकि कॉर्पोरेट डेटा को बाहर निकाले जाने के जोखिम को कम किया जा सके.-

ChoosePrivateKeyRuleअब मैनेज किए जा रहे ऐप्लिकेशन को सीधे तौर पर KeyChain की खास कुंजियां देने की सुविधा के साथ काम करता है. - इससे टारगेट किए गए ऐप्लिकेशन,

getCertificateChain()औरgetPrivateKey()को कॉल करके, चुनिंदा कुंजियों को ऐक्सेस कर सकते हैं. इसके लिए, उन्हें पहलेchoosePrivateKeyAlias()को कॉल करने की ज़रूरत नहीं होती. - Android Management API, डिफ़ॉल्ट रूप से नीति में बताई गई कुंजियों का सीधा ऐक्सेस देता है. हालांकि, ऐसा न होने पर यह ऐक्सेस तब देता है, जब बताया गया ऐप्लिकेशन

choosePrivateKeyAlias()को कॉल करता है. ज़्यादा जानकारी के लिए,ChoosePrivateKeyRuleपर जाएं.

बंद की गई सेवाएं/सुविधाएं

ensureVerifyAppsEnabledका अब इस्तेमाल नहीं किया जा सकता. इसके बजाय,googlePlayProtectVerifyAppsAdvancedSecurityOverridesका इस्तेमाल करें.- एपीआई के मौजूदा उपयोगकर्ता (15 अप्रैल, 2021 तक Android Management API की सुविधा चालू करने वाले Google Cloud प्रोजेक्ट),

ensureVerifyAppsEnabledका इस्तेमाल अक्टूबर 2021 तक जारी रख सकते हैं. हालांकि, उन्हें जल्द से जल्दAdvancedSecurityOverridesपर माइग्रेट करने का सुझाव दिया जाता है. अक्टूबर मेंensureVerifyAppsEnabledकाम नहीं करेगा. debuggingFeaturesAllowedऔरsafeBootDisabledका अब इस्तेमाल नहीं किया जा सकता. इसके बजाय,developerSettingsAdvancedSecurityOverridesका इस्तेमाल करें.- एपीआई के मौजूदा उपयोगकर्ता (ऐसे Google Cloud प्रोजेक्ट जिनमें 15 अप्रैल, 2021 तक Android Management API चालू था) अक्टूबर 2021 तक

debuggingFeaturesAllowedऔरsafeBootDisabledका इस्तेमाल जारी रख सकते हैं. हालांकि, उन्हें जल्द से जल्दAdvancedSecurityOverridesका इस्तेमाल करने का सुझाव दिया जाता है. अक्टूबर मेंdebuggingFeaturesAllowedऔरsafeBootDisabledकाम नहीं करेंगे.

फ़रवरी 2021

Android Management API

- Android 8 और इसके बाद के वर्शन वाले, कंपनी के मालिकाना हक वाले डिवाइसों के लिए

personalApplicationsकी सुविधा जोड़ी गई है. यह सुविधा अब कंपनी के मालिकाना हक वाले उन सभी डिवाइसों पर काम करती है जिन पर वर्क प्रोफ़ाइल है. - अब पूरी तरह से मैनेज किए गए डिवाइसों पर, डिवाइस का फ़ोन नंबर रिपोर्ट किया जाता है. यह

Deviceसंसाधन का हिस्सा है.

जनवरी 2021

Android Device Policy

- छोटी-मोटी गड़बड़ियां ठीक की गईं

दिसंबर, 2020

Android Management API

PersonalUsagePoliciesमेंpersonalApplicationsको जोड़ा गया. कंपनी के मालिकाना हक वाले डिवाइसों पर, आईटी एडमिन निजी प्रोफ़ाइल में ऐप्लिकेशन की अनुमति या ब्लॉक की गई सूची तय कर सकता है. फ़िलहाल, यह सुविधा सिर्फ़ Android 11 वाले डिवाइसों पर उपलब्ध है. हालांकि, आने वाले समय में इसे Android 8 पर भी उपलब्ध कराया जाएगा.

Android Device Policy

- प्रोविज़निंग के यूज़र इंटरफ़ेस (यूआई) में छोटे-मोटे अपडेट

नवंबर 2020

Android Management API

- कंपनी के मालिकाना हक वाले डिवाइस पर तारीख, समय, और टाइम ज़ोन के कॉन्फ़िगरेशन को अपने-आप कंट्रोल करने के लिए,

AutoDateAndTimeZoneजोड़ा गया है. यहautoTimeRequiredकी जगह लेगा, जिसे अब इस्तेमाल नहीं किया जा सकता. - Android 11 से, अगर डिवाइस को कीऑस्क के तौर पर कॉन्फ़िगर किया गया है, तो उपयोगकर्ता ऐप्लिकेशन का डेटा मिटा नहीं सकते या ऐप्लिकेशन को बंद नहीं कर सकते. कीऑस्क के तौर पर कॉन्फ़िगर करने का मतलब है कि

ApplicationPolicyमें मौजूद किसी ऐप्लिकेशन केInstallTypeकोKIOSKपर सेट किया गया है. - जगह का पता लगाने के पुराने तरीके के कंट्रोल को बदलने के लिए, नए

LocationModeकंट्रोल जोड़े गए. कंपनी के मालिकाना हक वाले डिवाइसों पर, आईटी टीम अब यह चुन सकती है कि जगह की जानकारी को लागू करना है, उसे बंद करना है या उपयोगकर्ताओं को जगह की जानकारी को चालू और बंद करने की अनुमति देनी है. -

CommonCriteriaModeके लिए सहायता जोड़ी गई है. यह Android 11 में उपलब्ध नई सुविधा है. इसे चालू किया जा सकता है, ताकि Common Criteria Mobile Device Fundamentals Protection Profile (MDFPP) की खास ज़रूरी शर्तों को पूरा किया जा सके.

बंद की गई सेवाएं/सुविधाएं

autoTimeRequiredअब काम नहीं करता. ऐसा Android 11 में, अपने-आप समय कंट्रोल होने की सुविधा के बंद होने की वजह से हुआ है. इसके बजाय,AutoDateAndTimeZoneका इस्तेमाल करें.-

LocationModeके ये विकल्प अब काम नहीं करते. ऐसा इसलिए है, क्योंकि Android 9 में इन्हें बंद कर दिया गया है:HIGH_ACCURACY,SENSORS_ONLY,BATTERY_SAVING, औरOFF. इसके बजाय,LOCATION_ENFORCED,LOCATION_DISABLED, औरLOCATION_USER_CHOICEका इस्तेमाल करें.

अक्टूबर 2020

Android Device Policy

RELINQUISH_OWNERSHIPको नए तरह के डिवाइस कमांड के तौर पर जोड़ा गया. वर्क प्रोफ़ाइल को डिप्लॉय करते समय, एडमिन कंपनी के मालिकाना हक वाले डिवाइसों का मालिकाना हक कर्मचारियों को दे सकते हैं. इससे वर्क प्रोफ़ाइल मिट जाती है और डिवाइस की सभी नीतियां फ़ैक्ट्री रीसेट हो जाती हैं. हालांकि, निजी डेटा सुरक्षित रहता है. ऐसा करने पर, आईटी के पास अब और आने वाले समय में डिवाइस के मालिकाना हक का दावा नहीं रहेगा. साथ ही, उसे डिवाइस के फिर से रजिस्टर होने की उम्मीद नहीं करनी चाहिए. मालिकाना हक बनाए रखते हुए किसी डिवाइस को फ़ैक्ट्री रीसेट करने के लिए,devices.deleteतरीके का इस्तेमाल करें.

अगस्त 2020

Android Management API

-

कंपनी के मालिकाना हक वाले डिवाइसों पर वर्क प्रोफ़ाइल के अनुभव को बेहतर बनाने के बारे में, Android 11 डेवलपर प्रीव्यू में बताया गया था. Android Management API, Android 8.0 या इसके बाद के वर्शन वाले डिवाइसों के लिए, इन सुधारों को लागू करने की सुविधा जोड़ता है. अब कंपनियां, वर्क प्रोफ़ाइल वाले डिवाइसों को कंपनी के मालिकाना हक वाला डिवाइस के तौर पर सेट कर सकती हैं. इससे उन्हें डिवाइस की वर्क प्रोफ़ाइल, निजी इस्तेमाल से जुड़ी नीतियां, और डिवाइस की कुछ सेटिंग को मैनेज करने की अनुमति मिलती है. साथ ही, निजी प्रोफ़ाइल में निजता बनाए रखने की सुविधा भी मिलती है.

- वर्क प्रोफ़ाइल के अनुभव को बेहतर बनाने के बारे में खास जानकारी पाने के लिए, वर्क प्रोफ़ाइल: कर्मचारी की निजता के लिए नया स्टैंडर्ड लेख पढ़ें.

- कंपनी के मालिकाना हक वाले डिवाइस पर वर्क प्रोफ़ाइल सेट अप करने का तरीका जानने के लिए, काम और निजी इस्तेमाल के लिए कंपनी के मालिकाना हक वाले डिवाइस लेख पढ़ें.

- कंपनी के मालिकाना हक वाले वर्क प्रोफ़ाइल डिवाइस के लिए, नीति का उदाहरण वर्क प्रोफ़ाइल वाले डिवाइस में उपलब्ध है.

blockActionमेंblockScopeजोड़ा गया.blockScopeका इस्तेमाल करके यह तय करें कि ब्लॉक करने की कार्रवाई, कंपनी के मालिकाना हक वाले पूरे डिवाइस पर लागू होगी या सिर्फ़ उसकी वर्क प्रोफ़ाइल पर.

applicationPolicyमेंconnectedWorkAndPersonalAppजोड़ा गया. Android 11 से, कुछ मुख्य ऐप्लिकेशन को किसी डिवाइस की वर्क और निजी प्रोफ़ाइलों से कनेक्ट किया जा सकता है. एक ऐप्लिकेशन को सभी प्रोफ़ाइलों से कनेक्ट करने पर, लोगों को बेहतर अनुभव मिल सकता है. उदाहरण के लिए, कैलेंडर ऐप्लिकेशन को कनेक्ट करके, उपयोगकर्ता अपने काम और निजी इवेंट को एक साथ देख सकते हैं.कुछ ऐप्लिकेशन (उदाहरण के लिए, Google Search) डिवाइसों पर डिफ़ॉल्ट रूप से कनेक्ट हो सकते हैं. किसी डिवाइस पर कनेक्ट किए गए ऐप्लिकेशन की सूची देखने के लिए, सेटिंग > निजता > कनेक्ट किए गए निजी और काम से जुड़े ऐप्लिकेशन पर जाएं.

कनेक्ट किए गए ऐप्लिकेशन को अनुमति देने या अनुमति न देने के लिए,

connectedWorkAndPersonalAppका इस्तेमाल करें. किसी ऐप्लिकेशन को क्रॉस-प्रोफ़ाइल कनेक्ट करने की अनुमति देने से, उपयोगकर्ता को सिर्फ़ ऐप्लिकेशन कनेक्ट करने का विकल्प मिलता है. उपयोगकर्ता, ऐप्लिकेशन को कभी भी डिसकनेक्ट कर सकते हैं.सिस्टम अपडेट के बारे में जानकारी देने के लिए,

devicesमेंsystemUpdateInfoजोड़ा गया है.

जुलाई 2020

Android Device Policy

- [23 जुलाई] छोटी-मोटी गड़बड़ियां ठीक की गईं

जून 2020

Android Device Policy

- [17 जून] छोटी-मोटी गड़बड़ियां ठीक की गई हैं.

मई 2020

Android Device Policy

- [12 मई] छोटी-मोटी गड़बड़ियां ठीक की गईं.

अप्रैल 2020

Android Device Policy

- [14 अप्रैल] छोटी-मोटी गड़बड़ियां ठीक की गईं.

मार्च 2020

Android Device Policy

- [16 मार्च] छोटी-मोटी गड़बड़ियां ठीक की गईं.

फ़रवरी 2020

Android Device Policy

- [24 फ़रवरी] छोटी-मोटी गड़बड़ियां ठीक की गई हैं.

जनवरी 2020

Android Device Policy

- [15 जनवरी] मामूली गड़बड़ियां ठीक की गईं.

दिसंबर 2019

Android Management API

- गैर-भरोसेमंद ऐप्लिकेशन (अज्ञात सोर्स से मिले ऐप्लिकेशन) को ब्लॉक करने के लिए नई नीति उपलब्ध है.

advancedSecurityOverrides.untrustedAppsPolicyका इस्तेमाल करके:- भरोसेमंद न होने वाले ऐप्लिकेशन को पूरे डिवाइस पर इंस्टॉल होने से रोकें. इसमें वर्क प्रोफ़ाइलें भी शामिल हैं.

- सिर्फ़ वर्क प्रोफ़ाइल में, ऐसे ऐप्लिकेशन इंस्टॉल करने पर रोक लगाएं जिन पर भरोसा नहीं किया जा सकता.

- डिवाइस पर इंस्टॉल किए गए गैर-भरोसेमंद ऐप्लिकेशन को अनुमति दें.

requirePasswordUnlockका इस्तेमाल करके, किसी डिवाइस या वर्क प्रोफ़ाइल पर स्क्रीन लॉक करने के ऐसे तरीकों के लिए टाइम आउट की अवधि लागू की जा सकती है जो मज़बूत नहीं हैं. जैसे, फ़िंगरप्रिंट और फ़ेस अनलॉक. टाइम आउट की अवधि खत्म होने के बाद, किसी उपयोगकर्ता को डिवाइस या वर्क प्रोफ़ाइल को अनलॉक करने के लिए, पुष्टि करने का ज़्यादा सुरक्षित तरीका (पासवर्ड, पिन, पैटर्न) इस्तेमाल करना होगा.kioskCustomizationको जोड़ा गया है, ताकि किओस्क मोड वाले डिवाइसों में, सिस्टम यूज़र इंटरफ़ेस (यूआई) की इन सुविधाओं को चालू या बंद किया जा सके:- पावर बटन से लॉन्च की गई ग्लोबल कार्रवाइयां (

powerButtonActionsदेखें). - सिस्टम की जानकारी और सूचनाएं (

statusBarदेखें). - होम और खास जानकारी वाले बटन (

systemNavigationदेखें). - स्टेटस बार (

statusBarदेखें). - क्रैश हो चुके या काम न करने वाले ऐप्लिकेशन के लिए गड़बड़ी वाले डायलॉग (

systemErrorWarningsदेखें).

- पावर बटन से लॉन्च की गई ग्लोबल कार्रवाइयां (

freezePeriodनीति जोड़ी गई है. इससे, सिस्टम अपडेट को हर साल एक तय समय के लिए ब्लॉक किया जा सकेगा.devices.deleteमें एक नया पैरामीटर उपलब्ध है:wipeReasonMessageकी मदद से, किसी उपयोगकर्ता को एक छोटा मैसेज दिखाया जा सकता है. यह मैसेज, उसके निजी डिवाइस से वर्क प्रोफ़ाइल मिटाने से पहले दिखाया जाता है.

बंद की गई सेवाएं/सुविधाएं

installUnknownSourcesAllowed को अब बंद कर दिया गया है.

जिन उपयोगकर्ताओं ने 19 दिसंबर, 2019 को दोपहर 2:00 बजे GMT से पहले Android Management API चालू किया था उनके लिए, इस नीति का इस्तेमाल 2020 की दूसरी तिमाही तक किया जा सकेगा.

यह नीति उन उपयोगकर्ताओं के लिए काम नहीं करती जिन्होंने इस तारीख के बाद एपीआई चालू किया है.

advancedSecurityOverrides.untrustedAppsPolicy, installUnknownSourcesAllowed की जगह इस्तेमाल किया जाता है.

नीचे दी गई टेबल में, दोनों नीतियों के बीच मैपिंग दी गई है. डेवलपर को नई नीति के हिसाब से, अपने समाधानों को जल्द से जल्द अपडेट करना चाहिए*.

| installUnknownSourcesAllowed | advancedSecurityOverrides.untrustedAppsPolicy |

|---|---|

TRUE |

ALLOW_INSTALL_DEVICE_WIDE |

FALSE |

ALLOW_INSTALL_IN_PERSONAL_PROFILE_ONLYध्यान दें: यह सभी तरह के डिवाइसों (वर्क प्रोफ़ाइल और पूरी तरह से मैनेज किए जा रहे डिवाइस) पर लागू होती है. पूरी तरह से मैनेज किए जा रहे डिवाइसों में निजी प्रोफ़ाइल नहीं होती. इसलिए, पूरे डिवाइस पर ऐसे ऐप्लिकेशन ब्लॉक कर दिए जाते हैं जिन पर भरोसा नहीं किया जा सकता. अगर आपको वर्क प्रोफ़ाइल वाले किसी डिवाइस पर, भरोसेमंद न माने जाने वाले सभी ऐप्लिकेशन को ब्लॉक करना है, तो |

untrustedAppsPolicy (DISALLOW_INSTALL) की डिफ़ॉल्ट वैल्यू लागू नहीं होती. ऐसा तब होता है, जब untrustedAppsPolicy को UNTRUSTED_APPS_POLICY_UNSPECIFIED पर सेट किया गया हो या नीति को सेट न किया गया हो. पूरे डिवाइस पर, जिन ऐप्लिकेशन पर भरोसा नहीं किया जा सकता उन्हें ब्लॉक करने के लिए, आपको नीति को DISALLOW_INSTALL पर सेट करना होगा.

नवंबर 2019

Android Device Policy

- [27 नवंबर] छोटी-मोटी गड़बड़ियां ठीक की गई हैं.

अक्टूबर 2019

Android Management API

IframeFeatureके नए विकल्पों की मदद से, यह तय किया जा सकता है कि आपको अपने कंसोल में Managed Google Play iframe की कौनसी सुविधाएं चालू/बंद करनी हैं.

Android Device Policy

- [16 अक्टूबर] मामूली गड़बड़ियां ठीक की गई हैं और परफ़ॉर्मेंस को ऑप्टिमाइज़ किया गया है.

4 सितंबर, 2019

सुविधाएं

policiesसंसाधन अब क्लोज़्ड ऐप्लिकेशन रिलीज़ (क्लोज़्ड ऐप्लिकेशन ट्रैक) को डिस्ट्रिब्यूट कर सकता है. इससे संगठन, ऐप्लिकेशन के प्री-रिलीज़ वर्शन की जांच कर सकते हैं. ज़्यादा जानकारी के लिए, क्लोज़्ड टेस्टिंग के लिए ऐप्लिकेशन उपलब्ध कराना लेख पढ़ें.permittedAccessibilityServicesकोpoliciesमें जोड़ा गया. इसका इस्तेमाल इन कामों के लिए किया जा सकता है:- किसी डिवाइस पर, सिस्टम के अलावा अन्य सभी ऐक्सेसिबिलिटी सेवाओं को अनुमति न दें या

- सिर्फ़ चुनिंदा ऐप्लिकेशन को इन सेवाओं का ऐक्सेस दें.

6 अगस्त, 2019

सुविधाएं

- Android Management API अब किसी डिवाइस की सुरक्षा का आकलन करता है. साथ ही,

securityPostureमें डिवाइस की रिपोर्ट में नतीजों की जानकारी देता है.securityPosture, SafetyNet और अन्य जांचों के आधार पर, किसी डिवाइस की सुरक्षा की स्थिति (POSTURE_UNSPECIFIED,SECURE,AT_RISKयाPOTENTIALLY_COMPROMISED) की जानकारी देता है. साथ ही, सुरक्षा से जुड़े किसी भी जोखिम की जानकारी देता है, ताकि आप उसे मैनेजमेंट कंसोल के ज़रिए ग्राहकों के साथ शेयर कर सकें.किसी डिवाइस के लिए इस सुविधा को चालू करने के लिए, पक्का करें कि उसकी नीति में

statusReportingSettingsसे कम से कम एक फ़ील्ड चालू हो.

02 जुलाई, 2019

सुविधाएं

- ऐप्लिकेशन को

launchAppमेंsetupActionsसे लॉन्च किया गया है, यह पता लगाने के लिए, ऐप्लिकेशन के हिस्से के तौर पर लॉन्च की गई पहली गतिविधि में अब बूलियन इंटेंट एक्स्ट्राcom.google.android.apps.work.clouddpc.EXTRA_LAUNCHED_AS_SETUP_ACTIONशामिल है. इसेtrueपर सेट किया गया है. इस एक्स्ट्रा की मदद से, ऐप्लिकेशन कोlaunchAppसे लॉन्च किया गया है या किसी उपयोगकर्ता ने लॉन्च किया है, इसके आधार पर उसे पसंद के मुताबिक बनाया जा सकता है.

31 मई, 2019

मेंटेनेंस रिलीज़

- मामूली गड़बड़ियां ठीक की गई हैं और परफ़ॉर्मेंस को ऑप्टिमाइज़ किया गया है.

7 मई, 2019

सुविधाएं

complianceRulesकी जगहpolicyEnforcementRulesको जोड़ा गया है.complianceRulesअब काम नहीं करता. ज़्यादा जानकारी के लिए, ऊपर दी गई सूचना देखें.- वेब ऐप्लिकेशन बनाने और उनमें बदलाव करने के लिए, नए एपीआई जोड़े गए हैं. ज़्यादा जानकारी के लिए, वेब ऐप्लिकेशन के साथ काम करने की सुविधा लेख पढ़ें.

उपयोगकर्ता अनुभव

Android Device Policy: डिवाइसों पर अब ऐप्लिकेशन का आइकॉन नहीं दिखता. उपयोगकर्ता, नीति पेज को अब भी देख सकते हैं. इसे पहले इस आइकॉन से लॉन्च किया गया था:

- पूरी तरह से मैनेज किए जा रहे डिवाइस: सेटिंग > Google > डिवाइस की नीति

- वर्क प्रोफ़ाइल वाले डिवाइसों के लिए: सेटिंग > Google > काम > डिवाइस नीति

- सभी डिवाइसों के लिए: Google Play Store ऐप्लिकेशन > Android Device Policy

16 अप्रैल, 2019

- Android Device Policy ऐप्लिकेशन अब दक्षिण कोरिया में उपलब्ध है.

21 मार्च, 2019

सुविधाएं

devicesमें नया मेटाडेटा जोड़ा गया है. इसमें सीरियल नंबर के अन्य विकल्प भी शामिल हैं.installTypeREQUIRED_FOR_SETUPवाले ऐप्लिकेशन की संख्या अब हर नीति के लिए पांच तक सीमित है. इससे डिवाइस और वर्क प्रोफ़ाइल को सेट अप करने के दौरान, उपयोगकर्ताओं को बेहतर अनुभव मिलता है.

12 फ़रवरी, 2019

उपयोगकर्ता अनुभव

- Android Device Policy: नीति का पालन न करने से जुड़ी बेहतर मैसेजिंग की सुविधा जोड़ी गई है. इससे उपयोगकर्ताओं को अपने डिवाइसों को नीति का पालन करने वाली स्थिति में वापस लाने में मदद मिलेगी. साथ ही, उन्हें यह भी बताया जाएगा कि ऐसा कब नहीं किया जा सकता.

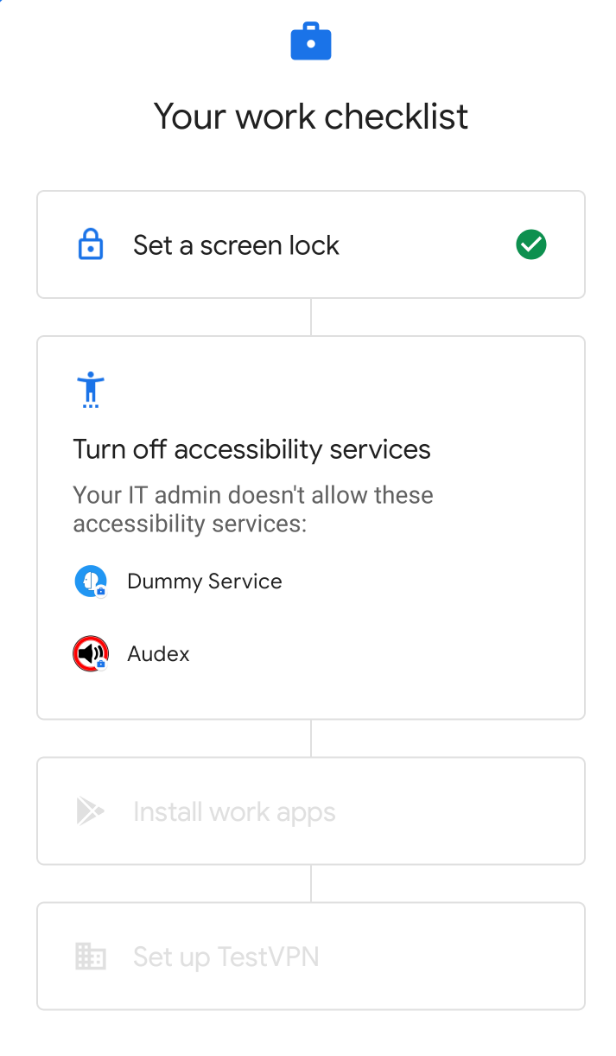

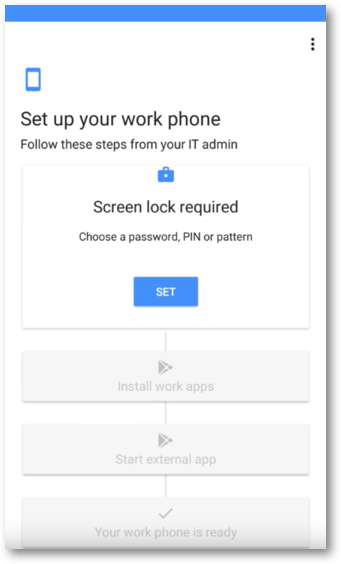

- Android Device Policy: रजिस्टर करने के लिए टोकन रजिस्टर होने के बाद, सेटअप करने का नया तरीका उपयोगकर्ताओं को उन चरणों के बारे में बताता है जो उनकी नीति के मुताबिक, डिवाइस या वर्क प्रोफ़ाइल को कॉन्फ़िगर करने के लिए ज़रूरी हैं.

पहली इमेज. निर्देशों की मदद से सेटअप करने की सुविधा.

सुविधाएं

installTypeमें नया फ़ील्ड जोड़ा गयाREQUIRED_FOR_SETUP: अगर यह वैल्यू सही है, तो डिवाइस या वर्क प्रोफ़ाइल का सेटअप पूरा होने से पहले, ऐप्लिकेशन को इंस्टॉल करना होगा. ध्यान दें: अगर किसी वजह से ऐप्लिकेशन इंस्टॉल नहीं किया जा सका, तो सेटअप पूरा नहीं होगा. जैसे, डिवाइस के साथ काम न करना, देश/इलाके में उपलब्ध न होना, नेटवर्क कनेक्शन ठीक न होना.

SetupActionकोpoliciesमें जोड़ा गया.SetupActionकी मदद से, सेट अप के दौरान लॉन्च होने वाले ऐप्लिकेशन को तय किया जा सकता है. इससे उपयोगकर्ता को अपने डिवाइस को और कॉन्फ़िगर करने की अनुमति मिलती है. ज़्यादा जानकारी के लिए, सेटअप के दौरान ऐप्लिकेशन लॉन्च करना लेख पढ़ें.- जिन एंटरप्राइज़ के लिए स्टेटस रिपोर्ट की सुविधा चालू है, उन्हें अब डिवाइस या वर्क प्रोफ़ाइल को अनलॉक करने का कोई भी अनुरोध पूरा न होने पर, डिवाइस की नई रिपोर्ट तुरंत मिल जाती हैं.

बंद की गई सेवाएं/सुविधाएं

policiesमें,wifiConfigsLockdownEnabledका इस्तेमाल अब नहीं किया जा सकता. नीति में बताए गए वाई-फ़ाई नेटवर्क में अब डिफ़ॉल्ट रूप से बदलाव नहीं किया जा सकता. इनमें बदलाव करने के लिए,wifiConfigDisabledको false पर सेट करें.

10 दिसंबर, 2018

सुविधाएं

- साइन-इन यूआरएल की मदद से डिवाइसों को उपलब्ध कराने की सुविधा के लिए, वर्क प्रोफ़ाइल वाले डिवाइसों का सपोर्ट जोड़ा गया. वर्क प्रोफ़ाइल वाले डिवाइस के मालिक अब अपने कॉर्पोरेट क्रेडेंशियल से साइन इन करके, प्रोविज़निंग की प्रोसेस पूरी कर सकते हैं.

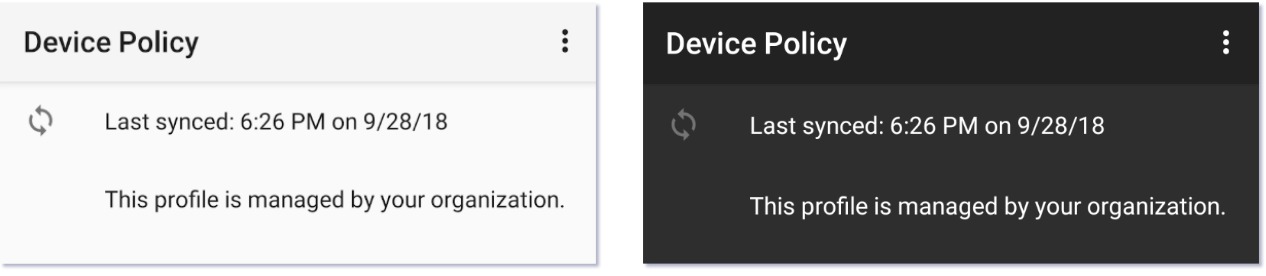

उपयोगकर्ता अनुभव

Android Device Policy ऐप्लिकेशन में गहरे रंग वाले मोड की सुविधा जोड़ी गई. गहरे रंग वाला मोड, Android 9 Pie में उपलब्ध एक डिसप्ले थीम है. इसे सेटिंग > डिसप्ले > ऐडवांस > डिवाइस थीम > गहरे रंग वाली थीम में जाकर चालू किया जा सकता है.

पहली इमेज. (L) सामान्य डिसप्ले मोड (R) गहरे रंग वाला मोड

2 नवंबर, 2018

सुविधाएं

- पूरी तरह से मैनेज किए जा रहे डिवाइसों के लिए, रजिस्ट्रेशन का नया तरीका उपलब्ध है. इस तरीके में, साइन-इन यूआरएल का इस्तेमाल किया जाता है. इससे उपयोगकर्ताओं को अपने क्रेडेंशियल डालने के लिए कहा जाता है. इससे आपको उपयोगकर्ताओं की पहचान के आधार पर, नीति असाइन करने और उनके डिवाइसों को उपलब्ध कराने की अनुमति मिलती है.

- मैनेज किए जा रहे कॉन्फ़िगरेशन वाले iframe के लिए सहायता जोड़ी गई है. यह एक ऐसा यूज़र इंटरफ़ेस (यूआई) है जिसे आईटी एडमिन के लिए अपनी कंसोल में जोड़ा जा सकता है, ताकि वे मैनेज किए जा रहे कॉन्फ़िगरेशन को सेट और सेव कर सकें. हर सेव किए गए कॉन्फ़िगरेशन के लिए, iframe एक यूनीक

mcmIdदिखाता है. इसेpoliciesमें जोड़ा जा सकता है. passwordPoliciesऔरPasswordPolicyScopeकोpoliciesमें जोड़ा गया:passwordPolicies, तय किए गए स्कोप (डिवाइस या वर्क प्रोफ़ाइल) के लिए पासवर्ड की ज़रूरी शर्तें सेट करता है.- अगर

PasswordPolicyScopeनहीं दिया गया है, तो वर्क प्रोफ़ाइल वाले डिवाइसों के लिए डिफ़ॉल्ट स्कोपSCOPE_PROFILEहोता है. वहीं, पूरी तरह से मैनेज किए जा रहे या खास डिवाइसों के लिए डिफ़ॉल्ट स्कोपSCOPE_DEVICEहोता है. - अगर

PasswordPolicyScopeकी वैल्यू नहीं दी गई है (डिफ़ॉल्ट), तोpasswordPolicies,passwordRequirementsको बदल देता है. इसके अलावा, अगरPasswordPolicyScopeकोpasswordRequirementsके स्कोप पर सेट किया गया है, तब भीpasswordPolicies,passwordRequirementsको बदल देता है

20 सितंबर, 2018

गड़बड़ियां ठीक की गईं

- हमने उस समस्या को ठीक कर दिया है जिसकी वजह से, कीऑस्क डिवाइसों को प्रोविज़निंग के बाद नीति का पालन न करने वाले डिवाइसों के तौर पर गलत तरीके से दिखाया जाता था. यह समस्या, नीति के कुछ कॉन्फ़िगरेशन के लिए होती थी

28 अगस्त, 2018

सुविधाएं

वर्क प्रोफ़ाइल और पूरी तरह से मैनेज किए जा रहे डिवाइस को प्रोविज़निंग और मैनेज करने से जुड़े अपडेट:

- वर्क प्रोफ़ाइल के लिए, प्रॉविज़निंग के नए तरीके उपलब्ध हैं:

- उपयोगकर्ताओं को रजिस्ट्रेशन टोकन का लिंक दें.

- सेटिंग > Google > वर्क प्रोफ़ाइल सेट अप करें पर जाएं.

enrollmentTokensमें नए फ़ील्ड जोड़े गए.oneTimeOnly: अगर यह वैल्यू सही है, तो पहली बार इस्तेमाल करने के बाद रजिस्ट्रेशन टोकन की समयसीमा खत्म हो जाएगी.userAccountIdentifier: यह किसी कारोबार के लिए Google Play खाते की पहचान करता है.- अगर यह जानकारी नहीं दी जाती है, तो एपीआई हर बार डिवाइस को टोकन के साथ रजिस्टर करने पर, चुपचाप एक नया खाता बना देता है.

- अगर यह जानकारी दी गई है, तो एपीआई, टोकन के साथ डिवाइस रजिस्टर होने पर हर बार इस खाते का इस्तेमाल करता है. एक ही खाते को कई टोकन के लिए सेट किया जा सकता है. ज़्यादा जानकारी के लिए, उपयोगकर्ता तय करना लेख पढ़ें.

managementMode(रीड-ओनली) कोdevicesमें जोड़ा गया.- वर्क प्रोफ़ाइल वाले डिवाइसों के लिए:

managementModeकोPROFILE_OWNERपर सेट किया जाता है. - खास तरह के डिवाइस और पूरी तरह से मैनेज किए जा रहे डिवाइस:

managementModeकोDEVICE_OWNERपर सेट किया गया हो.

- वर्क प्रोफ़ाइल वाले डिवाइसों के लिए:

ऐप्लिकेशन को मैनेज करने की सुविधाओं को बेहतर बनाने के लिए, policies संसाधन में ये अपडेट किए गए हैं:

- नया फ़ील्ड

playStoreModeजोड़ा गया.WHITELIST(डिफ़ॉल्ट): सिर्फ़ वे ऐप्लिकेशन वर्क प्रोफ़ाइल या मैनेज किए जा रहे डिवाइस पर उपलब्ध होते हैं जिन्हें नीति में जोड़ा गया है. नीति का पालन न करने वाला कोई भी ऐप्लिकेशन उपलब्ध नहीं होगा. साथ ही, अगर उसे पहले इंस्टॉल किया गया था, तो उसे अनइंस्टॉल कर दिया जाएगा.BLACKLIST: नीति में जोड़े गए ऐप्लिकेशन उपलब्ध नहीं हैं. Google Play पर मौजूद अन्य सभी ऐप्लिकेशन उपलब्ध हैं.

- InstallType विकल्प के तौर पर

BLOCKEDजोड़ा गया है. इससे ऐप्लिकेशन को इंस्टॉल नहीं किया जा सकता. अगर ऐप्लिकेशन पहले से इंस्टॉल है, तो उसे अनइंस्टॉल कर दिया जाएगा.- installType

BLOCKEDका इस्तेमालplayStoreModeBLACKLISTके साथ किया जा सकता है. इससे किसी मैनेज किए जा रहे डिवाइस या वर्क प्रोफ़ाइल पर कुछ ऐप्लिकेशन इंस्टॉल होने से रोके जा सकते हैं.

- installType

उपयोगकर्ता अनुभव

- Android Device Policy ऐप्लिकेशन की सेटिंग को डिवाइस की सेटिंग से मैच करने के लिए अपडेट किया गया है.

12 जुलाई, 2018

उपयोगकर्ता अनुभव

- Android Device Policy में, स्टेटस और डिवाइस की जानकारी वाले पेजों को एक ही पेज में मर्ज कर दिया गया है.

- Android सेटअप विज़र्ड के साथ, सेटअप यूज़र इंटरफ़ेस (यूआई) की बेहतर एकरूपता.

सुविधाएं

- नीति के लेवल पर PermissionGrants जोड़ा गया. अब रनटाइम अनुमतियों को चार लेवल पर कंट्रोल किया जा सकता है:

- सभी ऐप्लिकेशन के लिए ग्लोबल तौर पर: नीति के लेवल पर defaultPermissionPolicy सेट करें.

- हर अनुमति के लिए, सभी ऐप्लिकेशन में: नीति के लेवल पर permissionGrant सेट करें.

- हर ऐप्लिकेशन के लिए, सभी अनुमतियों पर: ApplicationPolicy में defaultPermissionPolicy सेट करें.

- हर ऐप्लिकेशन और हर अनुमति के लिए: ApplicationPolicy में permissionGrant सेट करें.

- किसी डिवाइस को फ़ैक्ट्री रीसेट करते समय, नए WipeDataFlag की मदद से ये काम किए जा सकते हैं:

WIPE_EXTERNAL_STORAGE: डिवाइस के बाहरी स्टोरेज (जैसे कि एसडी कार्ड) को मिटाता है.PRESERVE_RESET_PROTECTION_DATA: डिवाइस पर, फ़ैक्ट्री रीसेट करने से जुड़ा डेटा सुरक्षित रखें. इस फ़्लैग से यह पक्का होता है कि सिर्फ़ मान्य उपयोगकर्ता ही किसी डिवाइस को वापस पा सकता है. उदाहरण के लिए, अगर डिवाइस खो जाता है, तो सिर्फ़ मान्य उपयोगकर्ता ही उसे वापस पा सकता है. ध्यान दें: इस सुविधा को सिर्फ़ तब चालू करें, जब आपने नीति मेंfrpAdminEmails[]सेट किया हो.

गड़बड़ियां ठीक की गईं

- फ़ोरग्राउंड में अपडेट करने के दौरान, Android Device Policy ऐप्लिकेशन के लॉक टास्क मोड से बाहर निकलने की समस्या ठीक की गई.

25 मई, 2018

उपयोगकर्ता अनुभव

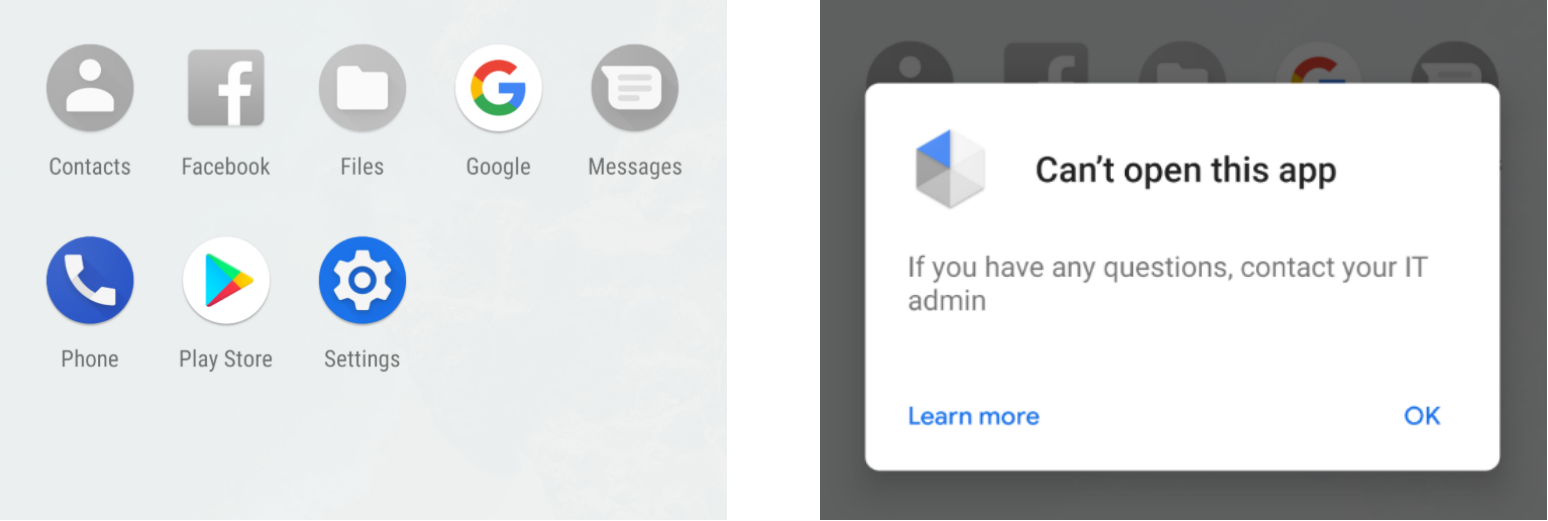

- Android 7.0 या इसके बाद के वर्शन वाले डिवाइसों में, बंद किए गए ऐप्लिकेशन को लॉन्चर से छिपाने के बजाय, अब उनके आइकॉन को ग्रे रंग में दिखाया जाता है:

सुविधाएं

- सर्टिफ़िकेट मैनेज करने की इन सुविधाओं के लिए,

policiesको अपडेट किया गया है:- ऐप्लिकेशन को सर्टिफ़िकेट का ऐक्सेस अपने-आप मिल जाता है.

- Android Device Policy की मदद से, सर्टिफ़िकेट मैनेज करने की सभी सुविधाओं को किसी दूसरे ऐप्लिकेशन को सौंपना (

CERT_INSTALLदेखें).

- अब अनुपालन के नियमों से अलग, ApplicationPolicy में जाकर अलग-अलग ऐप्लिकेशन बंद किए जा सकते हैं. इसके लिए,

disabledकोtrueपर सेट करें. - अब सिस्टम ऐप्लिकेशन को बंद किया जा सकता है.

devicesमें ऐप्लिकेशन रिपोर्ट जोड़ी गईं. डिवाइस पर इंस्टॉल किए गए हर मैनेज किए गए ऐप्लिकेशन के लिए, रिपोर्ट में ऐप्लिकेशन के पैकेज का नाम, वर्शन, इंस्टॉल करने का सोर्स, और अन्य जानकारी मिलती है. इसे चालू करने के लिए, डिवाइस की नीति मेंapplicationReportsEnabledकोtrueपर सेट करें.- नियम और शर्तों को शामिल करने के लिए,

enterprisesको अपडेट किया गया. किसी एंटरप्राइज़ के नियम और शर्तें, डिवाइसों पर प्रोविज़निंग के दौरान दिखती हैं.

गड़बड़ियां ठीक की गईं

- सेटिंग के ऐक्सेस को बंद करने के लिए, अपडेट किया गया प्रोविज़निंग फ़्लो.हालांकि, सेटअप पूरा करने के लिए ऐक्सेस ज़रूरी होने पर ही ऐसा किया जा सकता है. जैसे, पासकोड बनाना.

3 अप्रैल, 2018

उपयोगकर्ता अनुभव

- उपयोगकर्ता अनुभव को बेहतर बनाने के लिए, Android Device Policy के डिज़ाइन और डिवाइस प्रोविज़निंग फ़्लो को अपडेट किया गया है.

सुविधाएं

- डायरेक्ट बूट की सुविधा जोड़ी गई है. इससे Android 7.0 और इसके बाद के वर्शन वाले उन डिवाइसों को दूर से ही मिटाया जा सकता है जिन्हें आखिरी बार रीबूट करने के बाद से अनलॉक नहीं किया गया है.

- जगह की जानकारी के मोड की सेटिंग को

policiesरिसॉर्स में जोड़ा गया है. इससे, मैनेज किए जा रहे डिवाइस पर जगह की सटीक जानकारी के मोड को कॉन्फ़िगर किया जा सकता है. Commandरिसॉर्स में गड़बड़ी का जवाब देने वाला फ़ील्ड जोड़ा गया.

गड़बड़ियां ठीक की गईं

- प्रोविज़निंग की परफ़ॉर्मेंस को बेहतर बनाया गया है.

- अब डिवाइस को प्रोविज़न करने के तुरंत बाद, कंप्लायंस रिपोर्ट जनरेट हो जाती हैं. अनुपालन से जुड़ी रिपोर्ट पाने के लिए, किसी एंटरप्राइज़ को कॉन्फ़िगर करने का तरीका जानने के लिए, नीति के उल्लंघन की जानकारी देने वाली सूचनाएं पाना लेख पढ़ें.

ज्ञात समस्याएं

- Android Device Policy से मैनेज किए जाने वाले Android 8.0 या उसके बाद के वर्शन वाले LG डिवाइसों (जैसे, LG V30) पर, लॉक स्क्रीन की सेटिंग क्रैश हो जाती हैं.

14 फ़रवरी, 2018

उपयोगकर्ता अनुभव

- "कोड" फ़ील्ड के लिए पुष्टि करने वाले टेक्स्ट को अपडेट किया गया है. यह टेक्स्ट तब दिखता है, जब कोई उपयोगकर्ता किसी डिवाइस को रजिस्टर करने के लिए, मैन्युअल तरीके से क्यूआर कोड डालता है.

सुविधाएं

- अब किसी ऐसी नीति को सेट किया जा सकता है जो किसी ऐप्लिकेशन के तय किए गए सबसे कम वर्शन के मुताबिक न होने पर, उसे अपने-आप अपडेट होने के लिए ट्रिगर करे. ApplicationPolicy में:

installTypeकोFORCE_INSTALLEDपर सेट करेंminimumVersionCodeकी जानकारी दें.

- डिवाइस संसाधन को अपडेट किया गया है. इसमें नए फ़ील्ड जोड़े गए हैं. इनमें ऐसी जानकारी शामिल है जो आईटी एडमिन के लिए काम की हो सकती है. जैसे, डिवाइस के लिए इंटरनेट सेवा देने वाली कंपनी का नाम (ज़्यादा जानकारी के लिए, NetworkInfo देखें), डिवाइस एन्क्रिप्ट (सुरक्षित) किया गया है या नहीं, और Verify Apps की सुविधा चालू है या नहीं (ज़्यादा जानकारी के लिए, DeviceSettings देखें).

गड़बड़ियां ठीक की गईं

RESET_PASSWORDऔरLOCKकमांड अब Android 8.0 Oreo वाले डिवाइसों पर काम करती हैं.- DeviceSettings के पॉप्युलेट न होने की समस्या ठीक की गई.

stayOnPluggedModesनीति के उल्लंघन से जुड़ी समस्या को ठीक किया गया.

12 दिसंबर, 2017

सुविधाएं

- Android Device Policy ऐप्लिकेशन अब बुनियादी कीऑस्क लॉन्चर के साथ काम करता है. इसे नीति के ज़रिए चालू किया जा सकता है. लॉन्चर, डिवाइस को पहले से तय किए गए ऐप्लिकेशन के सेट तक सीमित कर देता है. साथ ही, उपयोगकर्ता को डिवाइस की सेटिंग ऐक्सेस करने से रोकता है. चुने गए ऐप्लिकेशन, वर्णमाला के क्रम में एक ही पेज पर दिखते हैं. किसी गड़बड़ी की शिकायत करने या किसी सुविधा का अनुरोध करने के लिए, लॉन्चर पर मौजूद सुझाव/राय देने या शिकायत करने वाले आइकॉन पर टैप करें.

- डिवाइस सेटअप को अपडेट किया गया है. इसमें फिर से कोशिश करने की नई सुविधा जोड़ी गई है. अगर सेटअप के दौरान किसी डिवाइस को रीबूट किया जाता है, तो अब प्रोविज़निंग की प्रोसेस वहीं से शुरू होती है जहां वह रुकी थी.

- ये नई नीतियां अब उपलब्ध हैं. पूरी जानकारी के लिए, एपीआई के बारे में जानकारी देखें:

keyguardDisabledFeaturesaccountTypesWithManagementDisabledinstallAppsDisabledmountPhysicalMediaDisableduninstallAppsDisabledbluetoothContactSharingDisabledshortSupportMessagelongSupportMessagebluetoothConfigDisabledcellBroadcastsConfigDisabledcredentialsConfigDisabledmobileNetworksConfigDisabledtetheringConfigDisabledvpnConfigDisabledcreateWindowsDisablednetworkResetDisabledoutgoingBeamDisabledoutgoingCallsDisabledsmsDisabledusbFileTransferDisabledensureVerifyAppsEnabledpermittedInputMethodsrecommendedGlobalProxysetUserIconDisabledsetWallpaperDisabledalwaysOnVpnPackagedataRoamingDisabledbluetoothDisabled - Android Device Policy के टारगेट एसडीके को Android 8.0 Oreo में अपडेट किया गया है.

गड़बड़ी ठीक करना

- अगर बूट के समय कनेक्शन नहीं बनाया जा सकता, तो अब नेटवर्क चुनने वाले डिसप्ले को स्किप किया जा सकता है. बूट के दौरान नेटवर्क चुनने वाले टूल को चालू करने के लिए,

networkEscapeHatchEnabledनीति का इस्तेमाल करें.