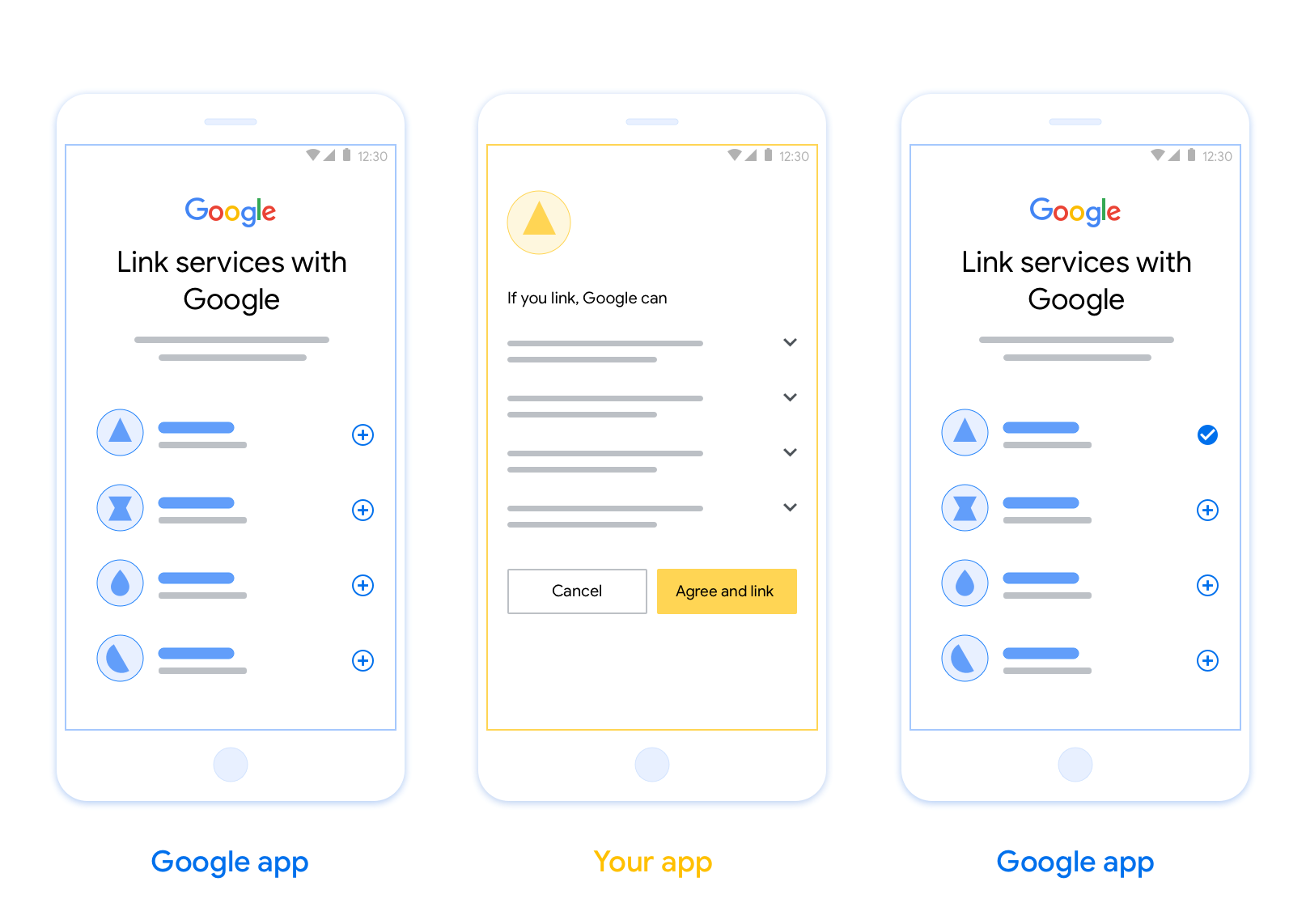

OAuth tabanlı uygulama değiştirerek bağlantı oluşturma (App Flip), kullanıcılarınızın kimlik doğrulama sisteminizdeki hesaplarını Google Hesaplarına hızlıca bağlamasına olanak tanır. Kullanıcılar hesap bağlantısı oluşturma sürecini başlattığında uygulamanız telefonlarında yüklüyse kullanıcı yetkisi almak için sorunsuz bir şekilde uygulamanıza yönlendirilirler.

Bu yaklaşım, kullanıcının kimliğini doğrulamak için kullanıcı adını ve şifresini yeniden girmesi gerekmediğinden daha hızlı bir bağlantı oluşturma süreci sağlar. Bunun yerine, uygulama geçişi, kullanıcının uygulamanızdaki hesabının kimlik bilgilerini kullanır. Kullanıcı, Google Hesabı'nı uygulamanıza bağladıktan sonra geliştirdiğiniz tüm entegrasyonlardan yararlanabilir.

Uygulama bağlama özelliğini hem iOS hem de Android uygulamaları için ayarlayabilirsiniz.

Şartlar

Uygulama Geçişi'ni uygulamak için aşağıdaki koşulları karşılamanız gerekir:

- Android veya iOS uygulamanız olmalıdır.

- OAuth 2.0 yetkilendirme kodu akışını destekleyen bir OAuth 2.0 sunucusuna sahip olmanız, bu sunucuyu yönetmeniz ve bakımını yapmanız gerekir.

OAuth tabanlı uygulama değiştirme akışı

Aşağıdaki sıra şeması, Uygulama Geçişi için Kullanıcı, Google Uygulaması, Uygulamanız ve Yetkilendirme Sunucunuz arasındaki etkileşimi ayrıntılı olarak açıklar.

Roller ve sorumluluklar

Aşağıdaki tabloda, uygulama geçişi akışındaki aktörlerin rolleri ve sorumlulukları tanımlanmaktadır.

| İşlemi gerçekleştiren / Bileşen | GAL Rolü | Sorumluluklar |

|---|---|---|

| Google Uygulaması / Sunucusu | OAuth İstemcisi | Bağlantı oluşturma sürecini başlatır, mobil uygulamanıza derin bağlantı tetikler, yetkilendirme kodunu jetonlarla değiştirir ve hizmetinizin API'lerine erişmek için bunları güvenli bir şekilde saklar. |

| Uygulamanız | Yetkilendirme Aracısı | Kullanıcının kimliğini doğrular (genellikle mevcut uygulama kimlik bilgilerini kullanarak), izin alır ve sunucunuzdan bir yetkilendirme kodu alır. |

| Yetkilendirme Sunucunuz | Yetkilendirme Sunucusu | Yetkilendirme kodlarını ve yenileme jetonlarını doğrular ve Google sunucusuna erişim jetonları verir. |

Tasarım yönergeleri

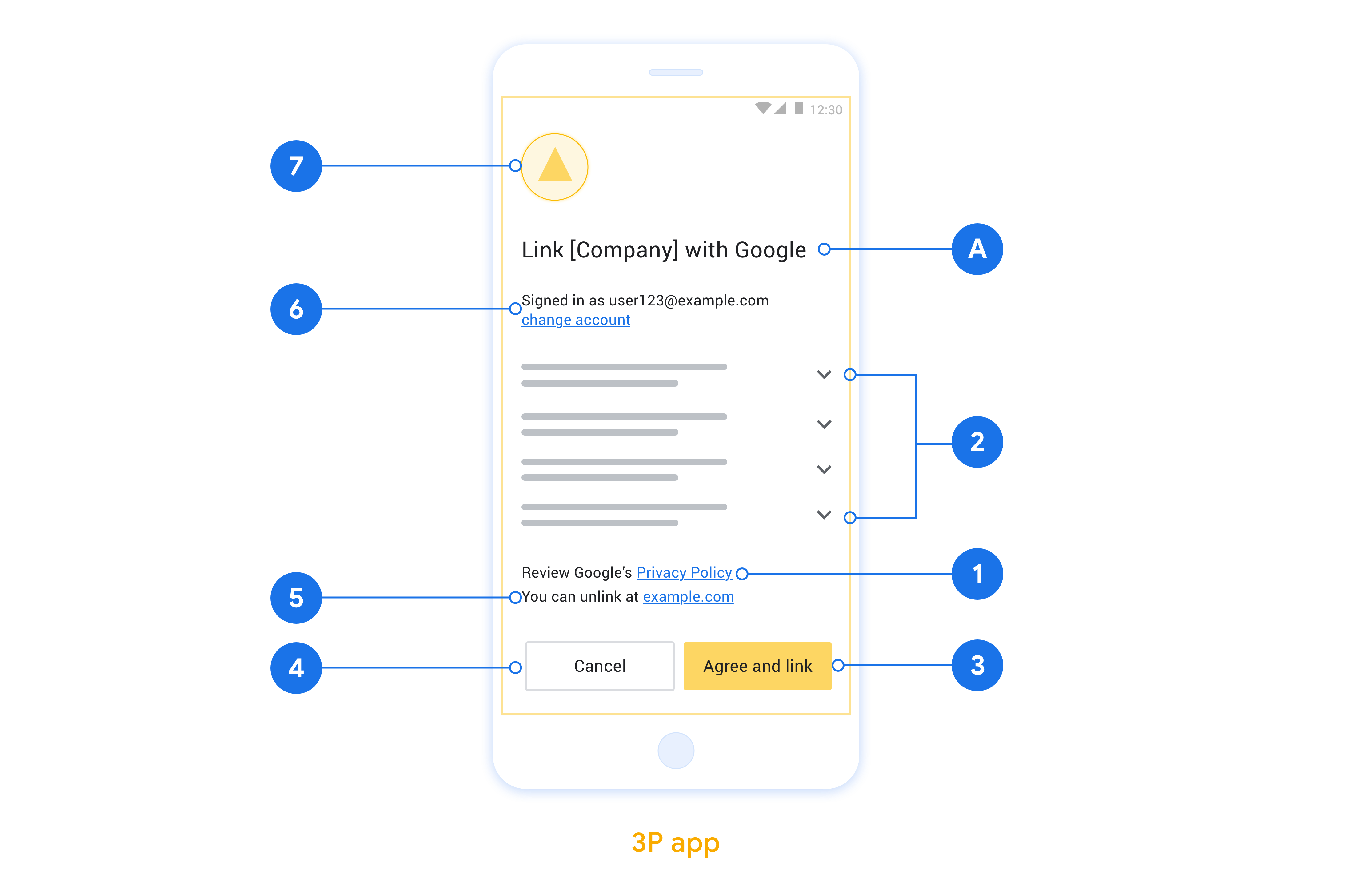

Bu bölümde, Uygulama Değiştirme hesap bağlama izin ekranıyla ilgili tasarım şartları ve önerileri açıklanmaktadır. Google, uygulamanızı çağırdıktan sonra uygulamanız kullanıcıya izin ekranını gösterir.

Şartlar

- Kullanıcının hesabının Google'a bağlandığını, Google Home veya Google Asistan gibi belirli bir Google ürününe bağlanmadığını belirtmeniz gerekir.

Öneriler

Aşağıdakileri yapmanızı öneririz:

Google'ın Gizlilik Politikası'nı gösterin. Kullanıcı rızası ekranına Google'ın Gizlilik Politikası'nın bağlantısını ekleyin.

Paylaşılacak veriler. Google'ın hangi kullanıcı verilerine ve neden ihtiyaç duyduğunu kullanıcıya bildirmek için net ve kısa bir dil kullanın.

Net harekete geçirici mesaj. İzin ekranınızda "Kabul et ve bağla" gibi net bir harekete geçirici mesaj belirtin. Bunun nedeni, kullanıcıların hesaplarını bağlamak için Google ile hangi verileri paylaşmaları gerektiğini anlamalarıdır.

Reddetme veya iptal etme olanağı Kullanıcılara, bağlantı oluşturmayı tercih etmemeleri durumunda geri dönme, reddetme veya iptal etme olanağı tanıyın.

Bağlantıyı kaldırma özelliği. Kullanıcılara bağlantıyı kaldırma mekanizması sunun. Örneğin, platformunuzdaki hesap ayarlarına yönlendiren bir URL. Alternatif olarak, kullanıcıların bağlı hesaplarını yönetebileceği Google Hesabı'na bir bağlantı ekleyebilirsiniz.

Kullanıcı hesabını değiştirme Kullanıcılara hesaplarını değiştirmeleri için bir yöntem önerin. Bu özellik, özellikle kullanıcıların birden fazla hesabı olduğu durumlarda faydalıdır.

- Kullanıcının hesap değiştirmek için izin ekranını kapatması gerekiyorsa Google'a kurtarılabilir bir hata gönderin. Böylece kullanıcı, OAuth bağlantısı ve örtülü akışla istediği hesapta oturum açabilir.

Logonuzu ekleyin. İzin ekranında şirket logonuzu gösterin. Logonuzu yerleştirmek için stil kurallarınızı kullanın. Google'ın logosunu da göstermek istiyorsanız Logolar ve ticari markalar bölümüne bakın.

Uygulamalarınızda Uygulama Değiştirme'yi uygulama

Uygulama Geçişi'ni uygulamak için uygulamanızdaki kullanıcı yetkilendirme kodunu, Google'dan gelen derin bağlantıyı kabul edecek şekilde değiştirmeniz gerekir.

Android uygulamanızda Uygulama Geçişi'ni desteklemek için Android uygulama kılavuzundaki talimatları uygulayın.

iOS uygulamanızda Uygulama Geçişi'ni desteklemek için iOS uygulama kılavuzundaki talimatları uygulayın.

Uygulama bağlama özelliğini test etme

Uygulama Geçişi, doğrulanmış üretim uygulamaları ve çalışan bir OAuth 2.0 sunucusu kullanıma sunulmadan önce örnek ve test uygulamaları kullanılarak simüle edilebilir.

Uygulama bağlama sırasında bir Google Uygulaması önce uygulamanızı açar. Ardından, OAuth 2.0 sunucunuzdan bir yetkilendirme kodu yanıtı istenir. Son adımda yanıt, Google Uygulamasına döndürülür.

Ön koşullar

Bir Google Uygulaması'nı simüle etmek ve uygulamanızı başlatan intent'i tetiklemek için Android ve iOS için Uygulama Bağlama Test Aracı'nı indirip yükleyin.

Uygulamanızı simüle etmek ve bir OAuth 2.0 yanıt türü seçmek için Android ve iOS için Uygulama Geçişi Örneği'ni indirip yükleyin.

Test sırası

- Uygulama Değiştirme Test Aracı'nı açın.

- Uygulama Geçişi örnek uygulamanızı başlatmak için

Try Flip!tuşuna basın. - Örnek uygulamadaki radyo düğmelerinden bir yanıt seçin.

- Simüle edilmiş bir OAuth 2.0 yanıtını Test Aracı'na geri göndermek için

Sendtuşuna basın. - Yetkilendirme kodu veya hata ayrıntıları için Test Aracı günlük mesajlarını kontrol edin.

Üretim testi

Uygulama Geçişi, kayıt ve OAuth 2.0 sunucunuzun uygulanması tamamlandıktan sonra üretimde test edilebilir.

Otomatik test için tek bir Google Hesabı ve göreve özel bir e-posta adresi kullanmanız önerilir.

Hesap bağlantısı durumu, Google Hesabı sahibi olarak oturum açıldığında Bağlı hesaplar kullanılarak görüntülenebilir. Hesapların bağlantısı, tekrarlanan testler arasında buradan da kaldırılabilir.

İsteğe bağlı olarak, RISC'yi uygulayarak programatik olarak bağlantıyı kaldırabilir ve Google'ı değişiklikten haberdar edebilirsiniz.