Escolher o caminho de integração

Selecione o caminho que melhor atende às suas necessidades:

| Caminho | Ideal para | Saiba mais |

|---|---|---|

| Protocolo de Comércio Universal (UCP) | Comerciantes e varejistas. | Documentos do UCP |

| Vinculação de contas padrão | Casa inteligente, TV e YouTube. | Documentos |

A vinculação de contas permite que os titulares de Contas do Google se conectem aos seus serviços de forma rápida, integrada e segura. Você pode implementar a vinculação de Contas do Google para compartilhar os dados de um usuário da sua plataforma com apps e serviços do Google.

O protocolo OAuth 2.0 seguro permite vincular com segurança a Conta do Google de um usuário à conta dele na sua plataforma, concedendo acesso aos seus serviços para aplicativos e dispositivos do Google.

Os usuários podem vincular ou desvincular as contas e, opcionalmente, criar uma nova conta na sua plataforma com a vinculação de Contas do Google.

Casos de uso

Alguns dos motivos para implementar a vinculação de Contas do Google são:

Compartilhar os dados de um usuário da sua plataforma com apps e serviços do Google.

Fazer a integração com o Google Shopping e as plataformas de IA (Pesquisa, Gemini) usando o Protocolo de Comércio Universal (UCP).

Reproduzir conteúdo de vídeo e filmes usando o Google TV.

Gerenciar e controlar dispositivos conectados do Google Smart Home usando o app Google Home e o Google Assistente, "Ok Google, acenda as luzes".

Criar experiências e funcionalidades personalizadas do Google Assistente com as Ações conversacionais, "Ok Google, peça meu café de sempre no Starbucks".

Permitir que os usuários ganhem recompensas assistindo transmissões ao vivo qualificadas no YouTube depois de vincular a Conta do Google a uma conta de parceiro de recompensas.

Pré-preencher novas contas durante a inscrição com dados pessoais compartilhados de um perfil da Conta do Google.

Recursos e requisitos

A matriz a seguir define o suporte e as recomendações para cada fluxo de vinculação.

| Fluxo de vinculação | Recursos padrão | Recursos do UCP |

|---|---|---|

| Troca de app | Recomendado | Recomendado |

| Vinculação simplificada | Recomendado | Recomendado |

| Vinculação OAuth | Obrigatório (substituto) | Obrigatório (substituto) |

| OAuth 2.1 | Recomendado | Recomendado |

Desenvolvimento agêntico (MCP e UCP)

Os modelos de linguagem grandes (LLMs) e os agentes de IA exigem autenticação robusta para acessar os dados do usuário. A vinculação de Contas do Google oferece suporte a esses paradigmas emergentes:

- Protocolo de Contexto de Modelo (MCP): a vinculação de contas do Google (GAL, na sigla em inglês) atua como o handshake de segurança. Os agentes usam tokens OAuth 2.1 para consultar com segurança as ferramentas do servidor MCP.

Protocolo de Comércio Universal (UCP): permite que os agentes de compras acessem perfis de usuários e vetores de pagamento com segurança.

Melhore a privacidade do usuário definindo escopos personalizados para compartilhar apenas os dados necessários e aumente a confiança do usuário definindo claramente como os dados dele são usados.

O acesso a dados e serviços hospedados na sua plataforma pode ser revogado desvinculando as contas. A implementação de um endpoint de revogação de token opcional permite que você fique sincronizado com eventos iniciados pelo Google, enquanto a Proteção entre contas(RISC) permite notificar o Google sobre eventos de desvinculação que ocorrem na sua plataforma.

Fluxos de vinculação de contas

Há três fluxos de vinculação de Contas do Google, todos baseados em OAuth e que exigem que você gerencie ou controle endpoints de autorização e troca de tokens compatíveis com o OAuth 2.0.

Durante o processo de conexão, você emite tokens de acesso para o Google para Contas do Google individuais depois de receber o consentimento dos proprietários da conta para vincular as contas e compartilhar dados.

Vinculação OAuth

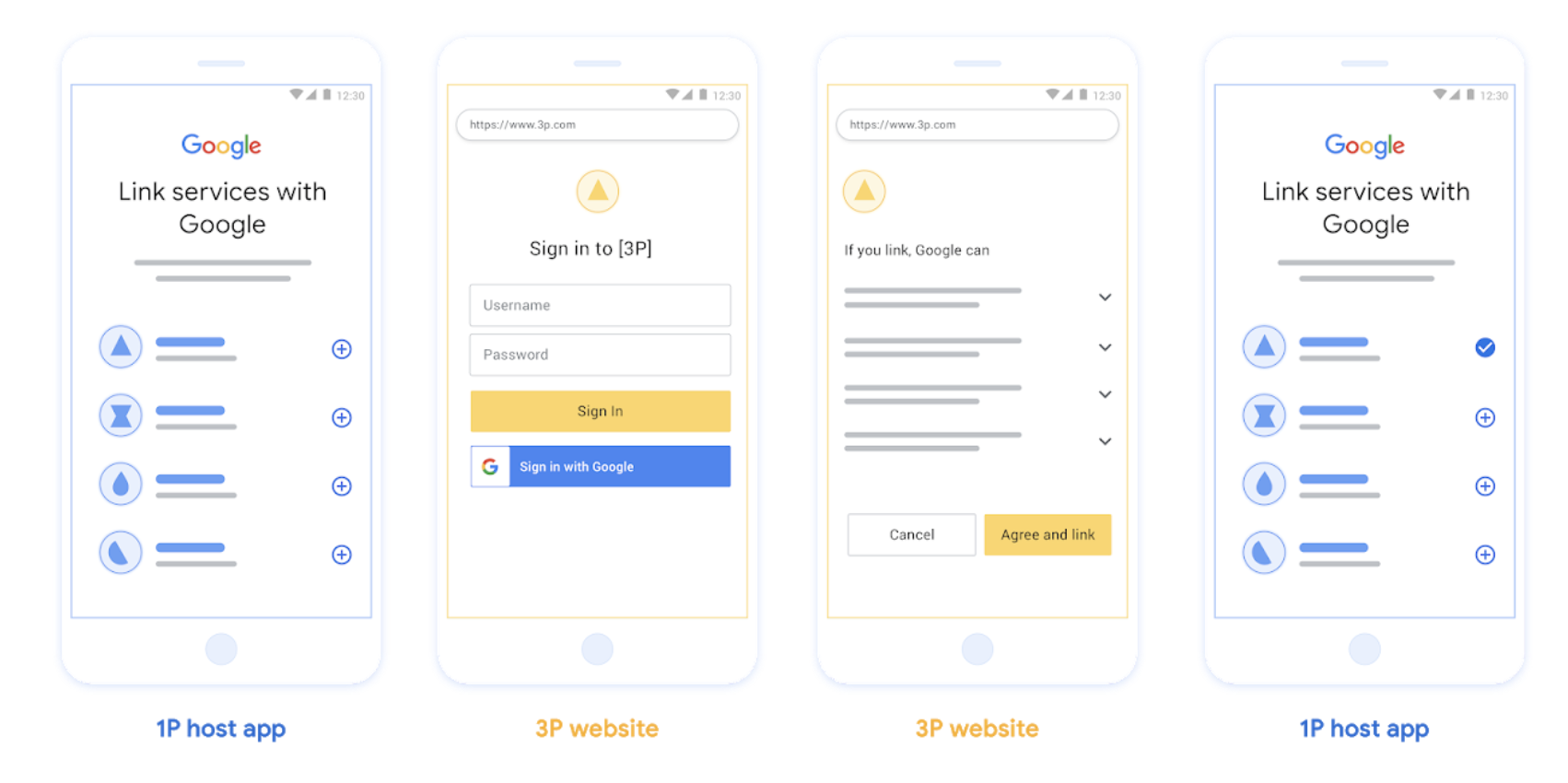

Esse é o fluxo de vinculação OAuth que envia os usuários para seu site para vinculação. O usuário é redirecionado para seu site para fazer login na conta. Depois de fazer login, o usuário consente em compartilhar os dados dele no seu serviço com o Google. Nesse momento, a Conta do Google do usuário e seu serviço são vinculados.

A vinculação OAuth oferece suporte aos fluxos OAuth implícito e de código de autorização. Seu serviço precisa hospedar um endpoint de autorização compatível com o OAuth 2.0 para o fluxo implícito e expor um endpoint de autorização e troca de tokens ao usar o fluxo do código de autorização.

Figura 1. Vinculação de contas no smartphone de um usuário com vinculação OAuth

Vinculação de troca de app baseada em OAuth ("Troca de app")

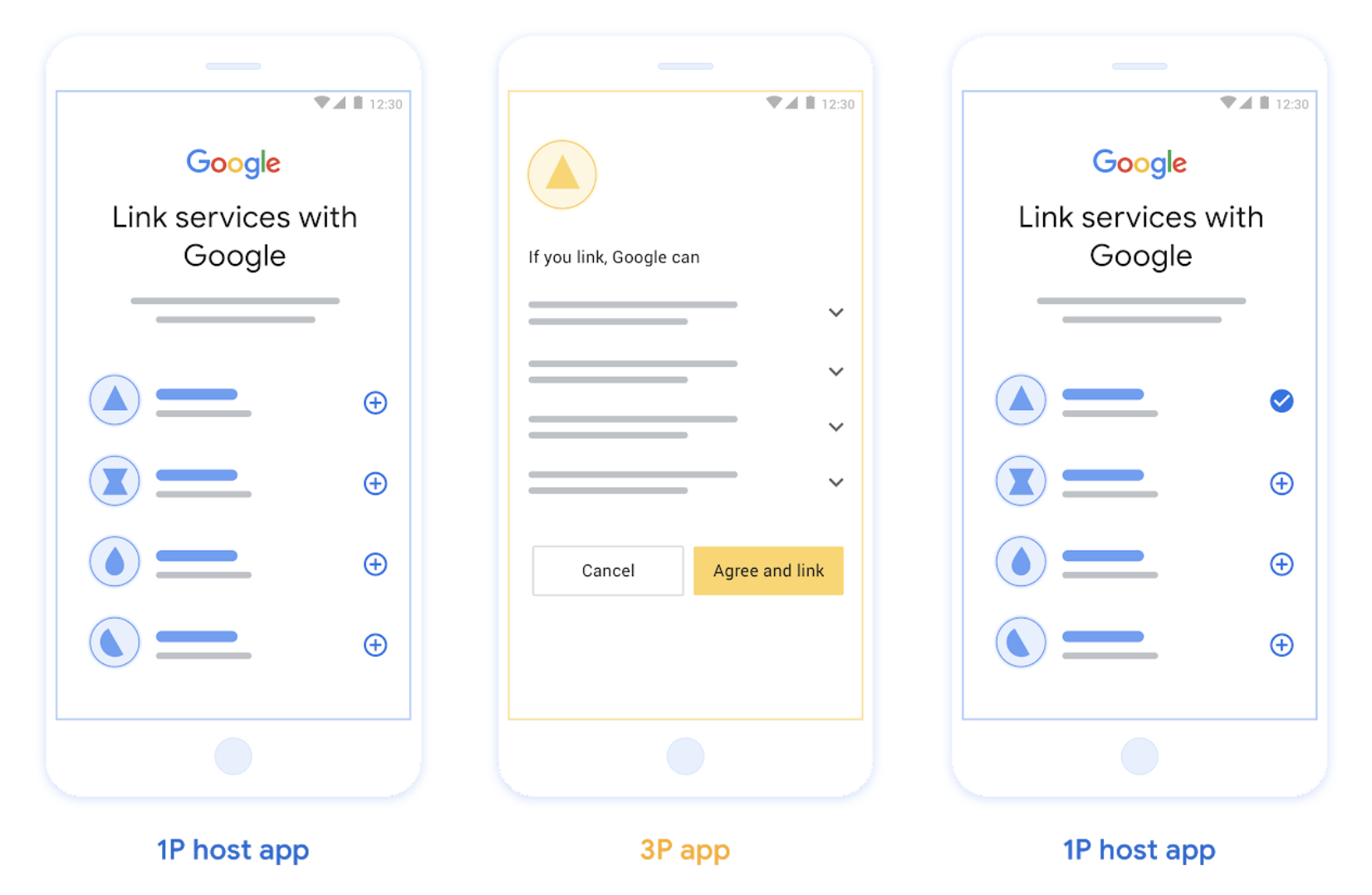

Um fluxo OAuth que envia os usuários para seu app para vinculação.

A vinculação de troca de app baseada em OAuth orienta os usuários à medida que eles se movem entre seus apps para dispositivos móveis Android ou iOS verificados e a plataforma do Google para analisar as mudanças de acesso aos dados propostas e conceder o consentimento para vincular a conta na sua plataforma à Conta do Google. Para ativar a vinculação no app, seu serviço precisa oferecer suporte à vinculação OAuth ou ao login baseado em OAuth com o Fazer login com o Google usando o fluxo do código de autorização.

A troca de app é compatível com Android e iOS.

Como funciona:

O app do Google verifica se o app está instalado no dispositivo do usuário:

- Se o app for encontrado, o usuário será "trocado" para seu app. Seu app coleta o consentimento do usuário para vincular a conta ao Google e, em seguida, "troca de volta" para a plataforma do Google.

- Se o app não for encontrado ou ocorrer um erro durante o processo de vinculação no app, o usuário será redirecionado para o fluxo de vinculação simplificado ou OAuth.

Figura 2. Vinculação de contas no smartphone de um usuário com troca de app

Vinculação simplificada baseada em OAuth ("Simplificada")

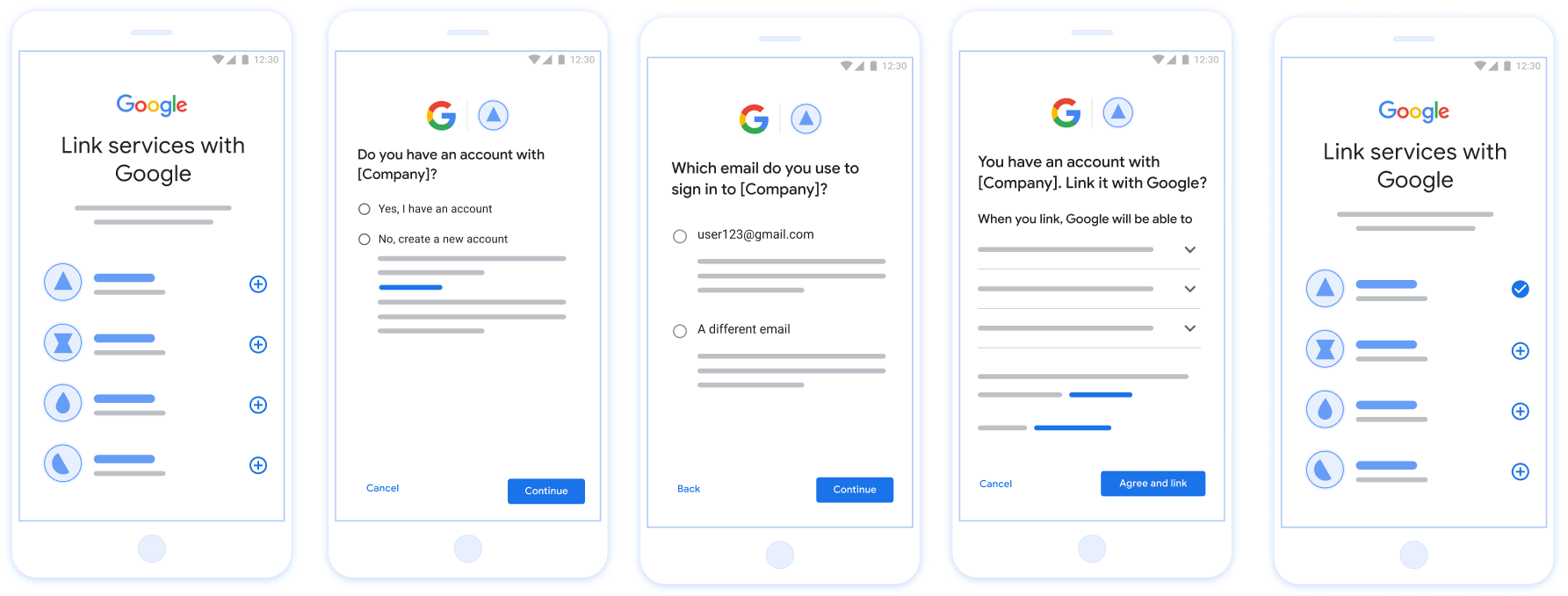

O login baseado em OAuth com a vinculação simplificada do Google adiciona o Fazer login com o Google à vinculação OAuth, permitindo que os usuários concluam o processo de conexão sem sair da plataforma do Google, reduzindo assim atritos e desistências.

A vinculação simplificada baseada em OAuth oferece a melhor experiência do usuário com login, criação de conta e vinculação de contas integrados, combinando o Fazer login com o Google e a vinculação OAuth. Seu serviço precisa oferecer suporte a endpoints de autorização e troca de tokens compatíveis com o OAuth 2.0.

Além disso, o endpoint de troca de tokens precisa oferecer suporte a

declarações de JSON Web Token (JWT)

e implementar as

check,

create,

e get,

intents.

Como funciona:

O Google declara a conta do usuário e transmite essas informações para você:

- Se uma conta existir para o usuário no seu banco de dados, ele vai vincular a Conta do Google à conta no seu serviço.

- Se não houver uma conta para o usuário no seu banco de dados, ele poderá criar uma nova conta de terceiros com as informações declaradas fornecidas pelo Google: e-mail, nome e foto do perfil ou fazer login e vincular com outro e-mail (isso exigirá que ele faça login no seu serviço usando a vinculação OAuth ).

Figura 3. Vinculação de contas no smartphone de um usuário com vinculação simplificada

Qual fluxo usar?

Recomendamos implementar todos os fluxos para garantir que os usuários tenham a melhor experiência de vinculação. Os fluxos simplificados e de vinculação no app reduzem o atrito de vinculação, já que os usuários podem concluir o processo de conexão em poucas etapas. O fluxo de vinculação OAuth tem o menor nível de esforço e é um bom ponto de partida. Depois disso, você pode adicionar os outros fluxos de vinculação.

Trabalhar com tokens

A vinculação de Contas do Google depende de mecanismos de token OAuth 2.0 padrão. Você emite tokens de acesso e tokens de atualização para o Google depois que o usuário consente em vincular a conta.

- Tokens de acesso: tokens de curta duração usados pelo Google para acessar suas APIs.

- Tokens de atualização: tokens de longa duração usados pelo Google para receber novos tokens de acesso quando eles expiram.

Para contratos de protocolo detalhados e requisitos de parâmetros, consulte o endpoint de troca de tokens.

Vinculação persistente

A vinculação persistente é um requisito essencial para integrações estáveis. Ela garante que as contas de usuário permaneçam vinculadas mesmo durante falhas de rede temporárias ou atualizações periódicas de credenciais.

Para implementar a vinculação persistente, use uma abordagem de "janela deslizante": estenda a expiração do token de atualização atual em vez de girá-lo (referenciando a seção 6 da RFC 6749). Isso evita condições de corrida e desvinculação não intencional que podem ocorrer se um novo token de atualização for emitido, mas não recebido ou armazenado pelo Google.

Cadastre-se no Google

Precisamos de detalhes da sua configuração do OAuth 2.0 e compartilhar credenciais para ativar a vinculação de contas. Consulte o registro para mais detalhes.