Wybieranie ścieżki integracji

Wybierz ścieżkę, która najlepiej odpowiada Twoim potrzebom:

| Ścieżka | Urządzenia | Więcej informacji |

|---|---|---|

| Protokół Universal Commerce Protocol (UCP) | Sprzedawcy i detaliści. | Dokumentacja UCP |

| Standardowe łączenie kont | Inteligentny dom, telewizor i YouTube. | Dokumenty |

Łączenie kont umożliwia posiadaczom kont Google szybkie, bezproblemowe i bezpieczne łączenie się z Twoimi usługami. Możesz wdrożyć łączenie z kontem Google, aby udostępniać dane użytkownika z Twojej platformy aplikacjom i usługom Google.

Bezpieczny protokół OAuth 2.0 umożliwia bezpieczne połączenie konta Google użytkownika z jego kontem na Twojej platformie, dzięki czemu aplikacje i urządzenia Google uzyskują dostęp do Twoich usług.

Użytkownicy mogą łączyć i rozłączać swoje konta oraz opcjonalnie tworzyć nowe konto na Twojej platformie za pomocą łączenia z kontem Google.

Przypadki użycia

Oto kilka powodów, dla których warto wdrożyć łączenie z kontem Google:

Udostępnianie danych użytkownika z Twojej platformy aplikacjom i usługom Google.

Integracja z Zakupami Google i powierzchniami AI (wyszukiwarka, Gemini) za pomocą protokołu Universal Commerce Protocol (UCP).

Odtwarzanie treści wideo i filmów za pomocą Google TV.

Tworzenie dostosowanych do użytkownika funkcji i wrażeń związanych z Asystentem Google za pomocą działań konwersacyjnych, "OK Google, zamów moje ulubione danie ze Starbucksa".

Umożliwienie użytkownikom zdobywania nagród za oglądanie kwalifikujących się transmisji na żywo w YouTube po połączeniu konta Google z kontem partnera.

Wstępne wypełnianie nowych kont podczas rejestracji danymi udostępnionymi za zgodą użytkownika z a profilu konta Google.

Możliwości i wymagania

Poniższa tabela określa obsługę i zalecenia dotyczące każdego procesu łączenia.

| Proces łączenia | Funkcje standardowe | Funkcje UCP |

|---|---|---|

| Przełączanie aplikacji | Zalecane | Zalecane |

| Uproszczone łączenie | Zalecane | Zalecane |

| Łączenie przez OAuth | Wymagane (kreacja zastępcza) | Wymagane (kreacja zastępcza) |

| OAuth 2.1 | Zalecane | Zalecane |

Programowanie oparte na agentach (MCP i UCP)

Duże modele językowe (LLM) i agenci AI wymagają solidnego uwierzytelniania, aby uzyskać dostęp do danych użytkownika. Łączenie z kontem Google obsługuje te nowe paradygmaty:

- Model Context Protocol (MCP): GAL działa jako uzgadnianie bezpieczeństwa. Agenci używają tokenów OAuth 2.1, aby bezpiecznie wysyłać zapytania do narzędzi serwera MCP.

Protokół Universal Commerce Protocol (UCP): umożliwia agentom zakupowym bezpieczny dostęp do profili użytkowników i wektorów płatności.

Zwiększ ochronę prywatności użytkowników, definiując niestandardowe zakresy, aby udostępniać tylko niezbędne dane, oraz zwiększ zaufanie użytkowników, jasno określając, jak ich dane są wykorzystywane.

Dostęp do danych i usług hostowanych na Twojej platformie można cofnąć, rozłączając konta. Wdrożenie opcjonalnego punktu końcowego unieważniania tokena umożliwia synchronizację ze zdarzeniami inicjowanymi przez Google, a ochrona międzykontowa (RISC) pozwala powiadamiać Google o wszystkich zdarzeniach rozłączenia, które mają miejsce na Twojej platformie.

Procesy łączenia kont

Istnieją 3 procesy łączenia z kontem Google. Wszystkie są oparte na OAuth i wymagają zarządzania punktami końcowymi autoryzacji i wymiany tokenów zgodnymi z OAuth 2.0 lub kontrolowania ich.

Podczas procesu łączenia wydajesz Google tokeny dostępu do poszczególnych kont Google po uzyskaniu zgody posiadaczy kont na połączenie kont i udostępnianie danych.

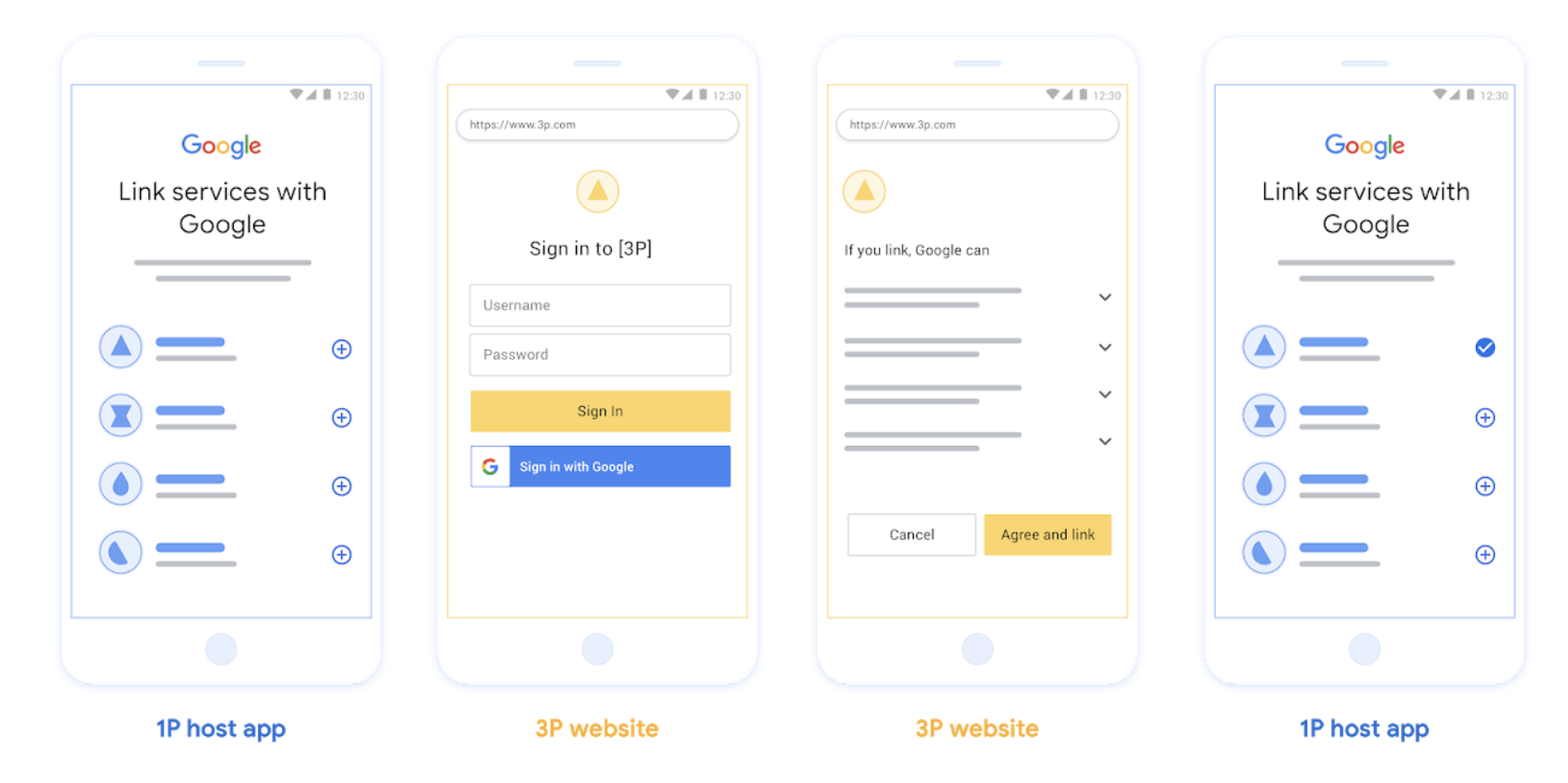

Łączenie przez OAuth

Jest to proces łączenia przez OAuth, który przekierowuje użytkowników do Twojej witryny w celu połączenia. Użytkownik jest przekierowywany do Twojej witryny, aby zalogować się na swoje konto. Po zalogowaniu użytkownik wyraża zgodę na udostępnianie swoich danych w Twojej usłudze Google. W tym momencie konto Google użytkownika i Twoja usługa są połączone.

Łączenie przez OAuth obsługuje procesy OAuth z kodem autoryzacji i procesy OAuth niejawne. Twoja usługa musi hostować punkt końcowy autoryzacji zgodny z OAuth 2.0 w przypadku przepływu niejawnego oraz musi udostępniać zarówno punkt końcowy autoryzacji, jak i punkt końcowy wymiany tokenów w przypadku korzystania z przepływu kodu autoryzacji.

Rysunek 1. Łączenie kont na telefonie użytkownika za pomocą łączenia przez OAuth

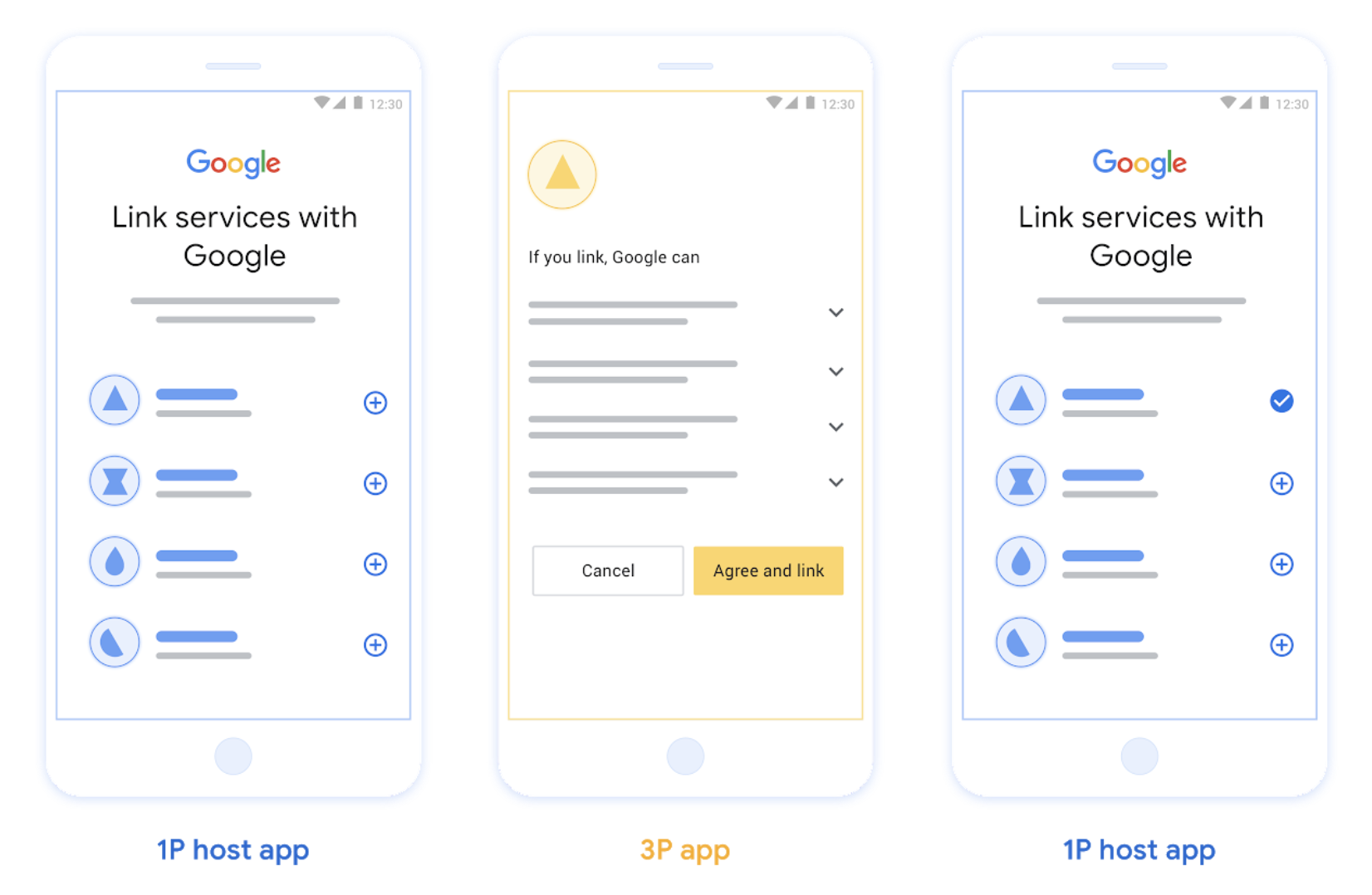

Łączenie przez przełączanie aplikacji oparte na OAuth („Przełączanie aplikacji”)

Proces OAuth, który przekierowuje użytkowników do Twojej aplikacji w celu połączenia.

Łączenie przez przełączanie aplikacji oparte na OAuth prowadzi użytkowników podczas przechodzenia między zweryfikowanymi aplikacjami mobilnymi na Androida lub iOS a platformą Google, aby mogli przejrzeć proponowane zmiany w dostępie do danych i wyrazić zgodę na połączenie konta na Twojej platformie z kontem Google. Aby włączyć przejście do aplikacji, Twoja usługa musi obsługiwać łączenie przez protokół OAuth lub łączenie konta Google oparte na protokole OAuth za pomocą przepływu kodu autoryzacji.

Przełączanie aplikacji jest obsługiwane zarówno na Android, jak i iOS.

Jak to działa:

Aplikacja Google sprawdza, czy Twoja aplikacja jest zainstalowana na urządzeniu użytkownika:

- Jeśli aplikacja zostanie znaleziona, użytkownik zostanie „przełączony” do Twojej aplikacji. Twoja aplikacja uzyskuje zgodę użytkownika na połączenie konta z Google, a następnie „przełącza” z powrotem na powierzchnię Google.

- Jeśli aplikacja nie zostanie znaleziona lub podczas procesu łączenia przez przejście do aplikacji wystąpi błąd, użytkownik zostanie przekierowany do procesu uproszczonego lub procesu łączenia przez protokół OAuth.

Rysunek 2. Łączenie kont na telefonie użytkownika za pomocą przełączania aplikacji

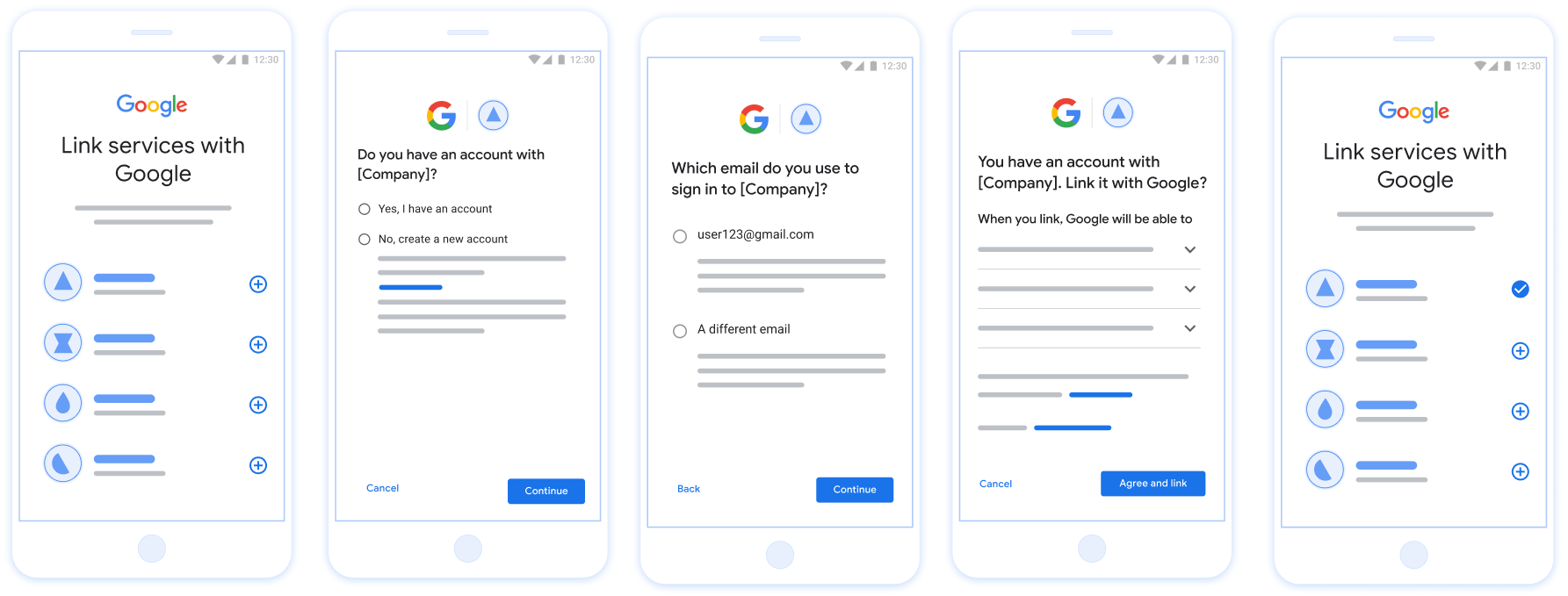

Uproszczone łączenie oparte na OAuth („Uproszczone”)

Uproszczone łączenie przez Zaloguj się przez Google oparte na protokole OAuth dodaje Zaloguj się przez Google do łączenia przez protokół OAuth, umożliwiając użytkownikom ukończenie procesu łączenia bez opuszczania platformy Google, co zmniejsza trudności i liczbę rezygnacji.

Uproszczone łączenie oparte na OAuth zapewnia najlepsze wrażenia użytkownika dzięki bezproblemowemu logowaniu, tworzeniu konta i łączeniu kont przez połączenie Zaloguj się przez Google z łączeniem przez OAuth. Twoja usługa musi obsługiwać punkty końcowe autoryzacji i wymiany tokenów zgodne z OAuth 2.0.

Ponadto punkt końcowy wymiany tokenów musi obsługiwać

asercje tokena sieciowego JSON (JWT)

i implementować intencje

check,

create,

i get.

Jak to działa:

Google potwierdza konto użytkownika i przekazuje te informacje do Ciebie:

- Jeśli w Twojej bazie danych istnieje konto użytkownika, użytkownik pomyślnie połączy swoje konto Google z kontem w Twojej usłudze.

- Jeśli w Twojej bazie danych nie ma konta użytkownika, może on utworzyć nowe konto firmy zewnętrznej z potwierdzonymi informacjami podanymi przez Google: adresem e-mail, imieniem i nazwiskiem oraz zdjęciem profilowym lub zalogować się i połączyć z innym adresem e-mail (będzie to wymagało zalogowania się w Twojej usłudze za pomocą łączenia przez OAuth ).

Rysunek 3. Łączenie kont na telefonie użytkownika za pomocą uproszczonego łączenia

Który proces wybrać?

Zalecamy wdrożenie wszystkich procesów, aby zapewnić użytkownikom najlepsze wrażenia związane z łączeniem. Uproszczone procesy i przejścia do aplikacji zmniejszają trudności związane z łączeniem, ponieważ użytkownicy mogą ukończyć proces łączenia w kilku krokach. Proces łączenia przez OAuth wymaga najmniej pracy i jest dobrym punktem wyjścia, po którym możesz dodać inne procesy łączenia.

Praca z tokenami

Łączenie z kontem Google opiera się na standardowych mechanizmach tokenów OAuth 2.0. Po wyrażeniu przez użytkownika zgody na połączenie konta wydajesz Google tokeny dostępu i tokeny odświeżania.

- Tokeny dostępu: krótkotrwałe tokeny używane przez Google do uzyskiwania dostępu do Twoich interfejsów API.

- Tokeny odświeżania: długotrwałe tokeny używane przez Google do uzyskiwania nowych tokenów dostępu po ich wygaśnięciu.

Szczegółowe informacje o umowach protokołów i wymaganiach dotyczących parametrów znajdziesz w artykule Punkt końcowy wymiany tokenów.

Trwałe łączenie

Trwałe łączenie jest podstawowym wymaganiem w przypadku stabilnych integracji. Zapewnia, że konta użytkowników pozostaną połączone nawet w przypadku przejściowych awarii sieci lub okresowego odświeżania danych logowania.

Aby wdrożyć trwałe łączenie, użyj podejścia „okna przesuwnego”: zamiast obracać istniejący token odświeżania, przedłuż jego ważność (zgodnie z sekcją 6 RFC 6749). Zapobiega to sytuacjom wyścigu i niezamierzonemu rozłączeniu, które mogą wystąpić, jeśli zostanie wydany nowy token odświeżania, ale nie zostanie on pomyślnie odebrany ani zapisany przez Google.

Rejestracja w Google

Aby włączyć łączenie kont, musimy poznać szczegóły konfiguracji OAuth 2.0 i udostępnić dane logowania. Więcej informacji znajdziesz w artykule Rejestracja.