Scegliere il percorso di integrazione

Seleziona il percorso più adatto alle tue esigenze:

| Percorso | Ideale per | Scopri di più |

|---|---|---|

| Universal Commerce Protocol (UCP) | Commercianti e rivenditori. | Documenti UCP |

| Collegamento degli account standard | Smart Home, TV e YouTube. | Documenti |

Il collegamento degli account consente ai titolari di Account Google di connettersi ai tuoi servizi in modo rapido, semplice e sicuro. Puoi scegliere di implementare il collegamento dell'Account Google per condividere i dati di un utente dalla tua piattaforma con app e servizi Google.

Il protocollo OAuth 2.0 sicuro ti consente di collegare in modo sicuro l'Account Google di un utente al suo account sulla tua piattaforma, concedendo così alle applicazioni e ai dispositivi Google l'accesso ai tuoi servizi.

Gli utenti possono collegare o scollegare i propri account e, facoltativamente, creare un nuovo account sulla tua piattaforma con il collegamento dell'Account Google.

Casi d'uso

Alcuni motivi per implementare il collegamento dell'Account Google sono:

Condividere i dati di un utente dalla tua piattaforma con app e servizi Google.

Esegui l'integrazione con Google Shopping e le piattaforme AI (Ricerca, Gemini) utilizzando l'Universal Commerce Protocol (UCP).

Riproduci i tuoi video e film utilizzando Google TV.

Gestisci e controlla Google Smart Home i dispositivi connessi utilizzando l'app Google Home e l'Assistente Google, "Hey Google accendi le luci".

Crea esperienze e funzionalità personalizzate dell'Assistente Google con Azioni conversazionali, "Hey Google, ordina il mio solito da Starbucks".

Consenti agli utenti di guadagnare premi guardando live streaming idonei su YouTube dopo aver collegato il proprio Account Google a un account partner per i premi.

Precompilare i nuovi account durante la registrazione con i dati condivisi con il consenso di un profilo dell'Account Google.

Funzionalità e requisiti

La seguente matrice definisce il supporto e i consigli per ogni flusso di collegamento.

| Linking Flow | Funzionalità standard | Funzionalità UCP |

|---|---|---|

| App Flip | Consigliato | Consigliato |

| Collegamento semplificato | Consigliato | Consigliato |

| Collegamento OAuth | Obbligatorio (fallback) | Obbligatorio (fallback) |

| OAuth 2.1 | Consigliato | Consigliato |

Sviluppo agentico (MCP e UCP)

I modelli linguistici di grandi dimensioni (LLM) e gli agenti AI richiedono un'autenticazione efficace per accedere ai dati degli utenti. Il collegamento degli Account Google supporta questi nuovi paradigmi:

- Model Context Protocol (MCP): GAL funge da handshake di sicurezza. Gli agenti utilizzano i token OAuth 2.1 per eseguire query in modo sicuro sugli strumenti del server MCP.

Universal Commerce Protocol (UCP): consente agli agenti di shopping di accedere in modo sicuro ai profili utente e ai vettori di pagamento.

Migliora la privacy degli utenti definendo ambiti personalizzati per condividere solo i dati necessari, aumenta la fiducia degli utenti definendo chiaramente come vengono utilizzati i loro dati.

L'accesso ai dati e ai servizi ospitati sulla tua piattaforma può essere revocato scollegando gli account. L'implementazione di un endpoint di revoca dei token facoltativo ti consente di rimanere sincronizzato con gli eventi avviati da Google, mentre la protezione cross-account (RISC) ti consente di comunicare a Google eventuali eventi di scollegamento che si verificano sulla tua piattaforma.

Flussi di collegamento degli account

Esistono tre flussi di collegamento dell'Account Google, tutti basati su OAuth e che richiedono la gestione o il controllo degli endpoint di autorizzazione e scambio di token conformi a OAuth 2.0.

Durante la procedura di collegamento, rilasci token di accesso a Google per singoli Account Google dopo aver ottenuto il consenso dei titolari degli account per collegare i loro account e condividere i dati.

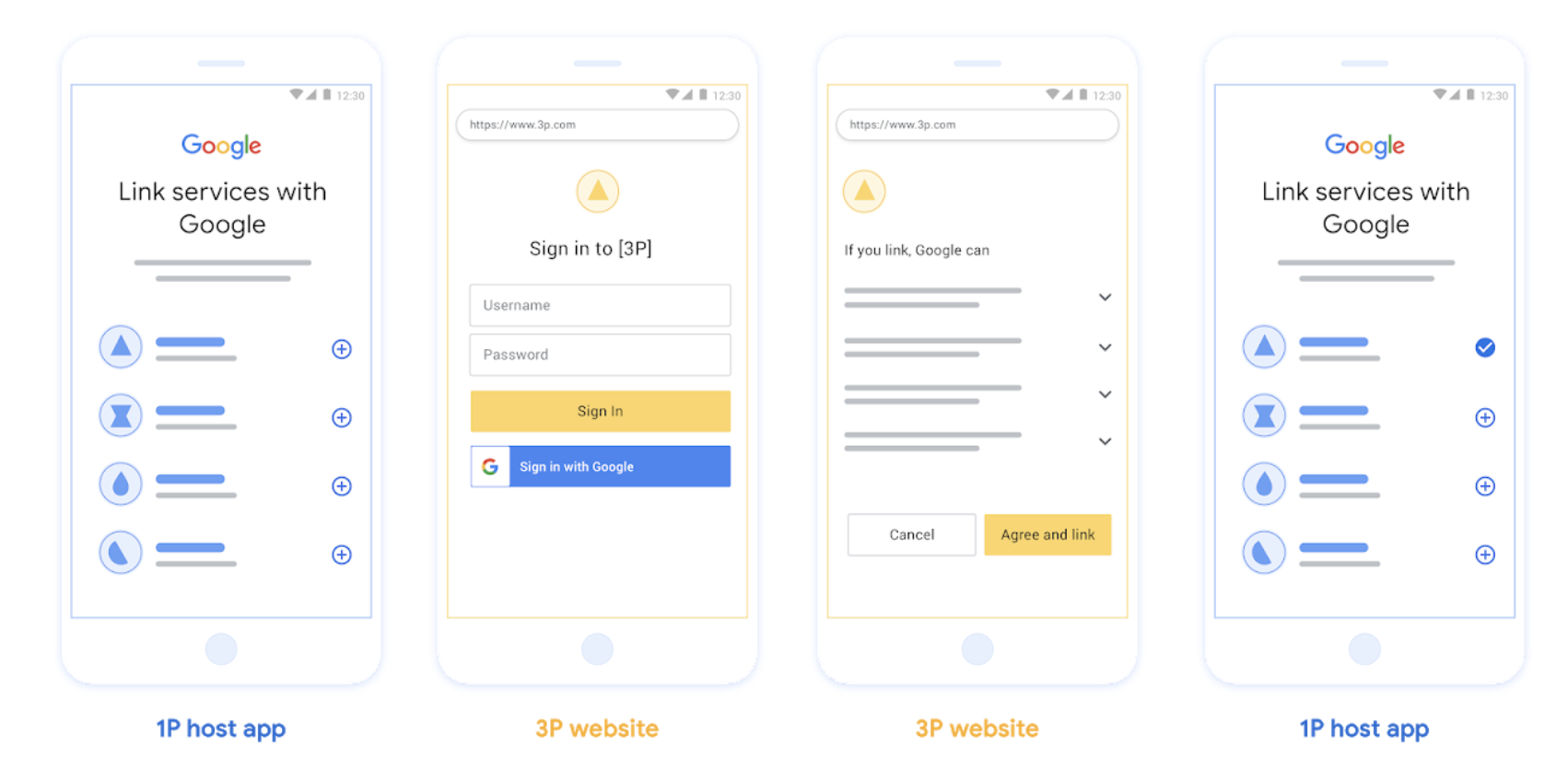

Collegamento OAuth

Si tratta del flusso di collegamento OAuth che indirizza gli utenti al tuo sito web per il collegamento. L'utente viene reindirizzato al tuo sito web per accedere al proprio account. Una volta effettuato l'accesso, l'utente acconsente alla condivisione dei propri dati sul tuo servizio con Google. A questo punto, l'Account Google dell'utente e il tuo servizio sono collegati.

Il collegamento OAuth supporta i flussi OAuth impliciti e del codice di autorizzazione. Il tuo servizio deve ospitare un endpoint di autorizzazione conforme a OAuth 2.0 per il flusso implicito e deve esporre un endpoint di autorizzazione e di scambio di token quando utilizzi il flusso del codice di autorizzazione.

Figura 1. Collegamento dell'account sullo smartphone di un utente con il collegamento OAuth

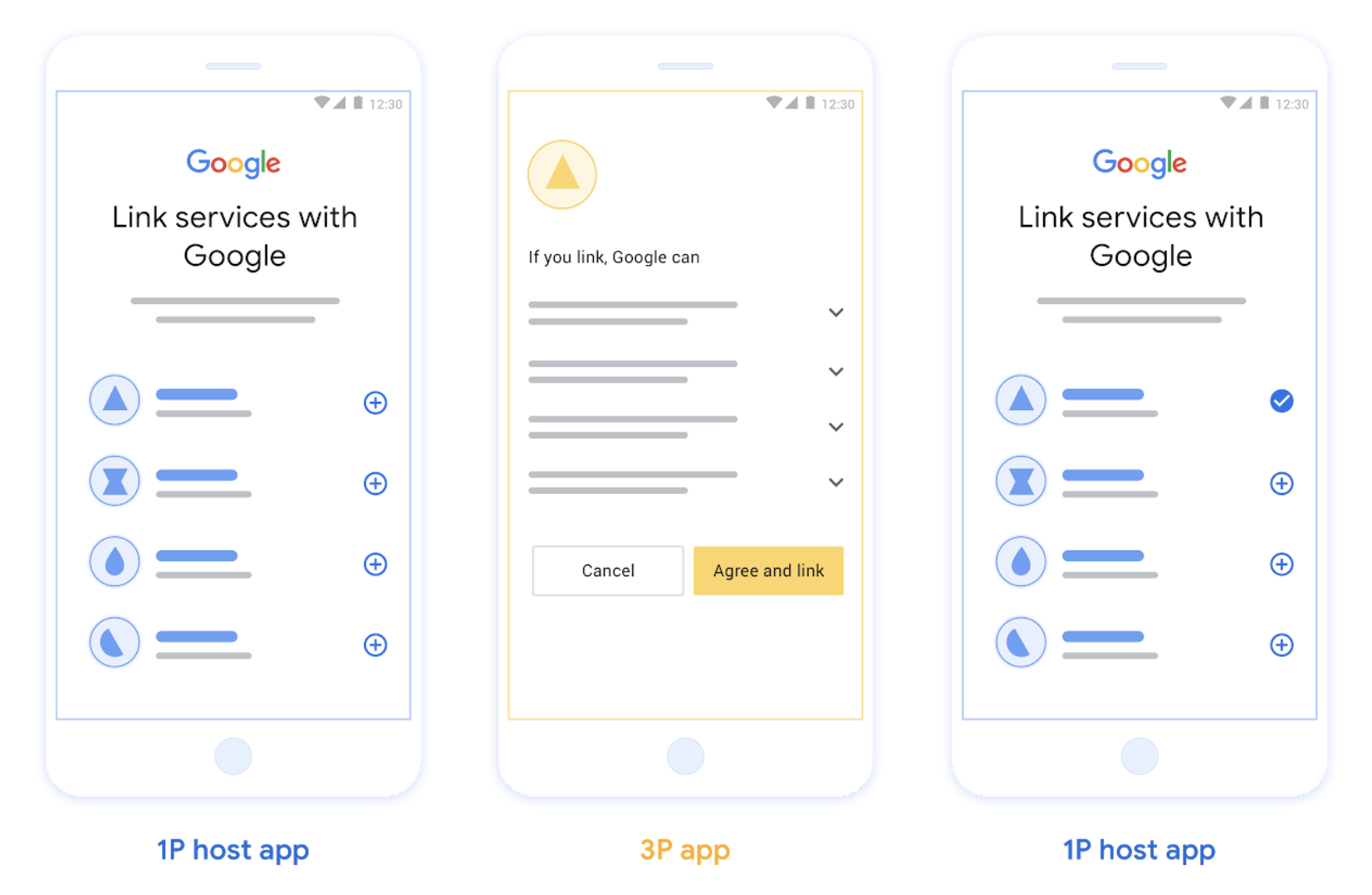

Collegamento basato su OAuth ('App Flip')

Un flusso OAuth che indirizza gli utenti alla tua app per il collegamento.

Il collegamento con cambio app basato su OAuth guida gli utenti mentre si spostano tra le tue app mobile Android o iOS verificate e la piattaforma di Google per esaminare le modifiche proposte all'accesso ai dati e concedere il consenso per collegare il proprio account sulla tua piattaforma con il proprio Account Google. Per attivare App Flip, il tuo servizio deve supportare il collegamento OAuth o il collegamento basato su OAuth di Accedi con Google utilizzando il flusso del codice di autorizzazione.

App Flip è supportato sia da Android che da iOS.

Come funziona:

L'app Google controlla se la tua app è installata sul dispositivo dell'utente:

- Se l'app viene trovata, l'utente viene reindirizzato alla tua app. La tua app raccoglie il consenso dell'utente per collegare l'account a Google, quindi torna alla piattaforma Google.

- Se l'app non viene trovata o si verifica un errore durante il processo di collegamento app flip, l'utente viene reindirizzato al flusso di collegamento semplificato o OAuth.

Figura 2. Collegamento dell'account sullo smartphone di un utente con App Flip

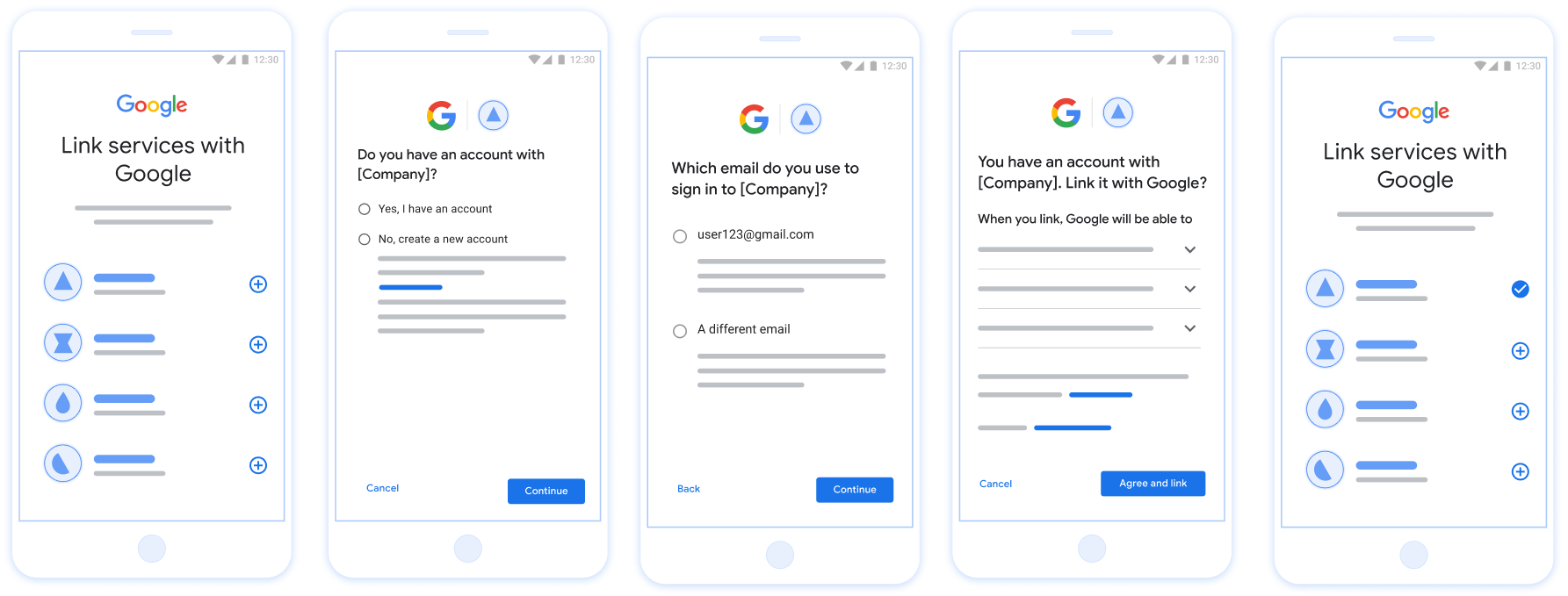

Collegamento semplificato basato su OAuth ("Semplificato")

Il collegamento semplificato di Accedi con Google basato su OAuth aggiunge Accedi con Google

in aggiunta al collegamento OAuth, consentendo agli utenti di completare la procedura di collegamento senza

uscire dalla piattaforma Google, riducendo così gli attriti e gli abbandoni.

Il collegamento semplificato basato su OAuth offre

la migliore esperienza utente con accesso, creazione e collegamento

dell'account senza interruzioni combinando Accedi con Google con il collegamento OAuth. Il tuo servizio deve

supportare endpoint di autorizzazione e scambio di token conformi a OAuth 2.0.

Inoltre, l'endpoint di scambio di token deve supportare le asserzioni JSON Web Token (JWT) e implementare gli intent check, create e get.

Come funziona:

Google afferma che l'account utente e ti trasmette queste informazioni:

- Se nel tuo database esiste un account per l'utente, quest'ultimo collega correttamente il proprio Account Google al proprio account sul tuo servizio.

- Se nel tuo database non esiste un account per l'utente, quest'ultimo può creare un nuovo account di terze parti con le informazioni dichiarate fornite da Google: email, nome e immagine del profilo oppure scegliere di accedere e collegarsi con un altro indirizzo email (in questo caso dovrà accedere al tuo servizio utilizzando il collegamento OAuth).

Figura 3. Collegamento dell'account sullo smartphone di un utente con il collegamento semplificato

Quale flusso dovresti utilizzare?

Ti consigliamo di implementare tutti i flussi per garantire agli utenti la migliore esperienza di collegamento. I flussi semplificati e di app flip riducono gli attriti del collegamento, in quanto gli utenti possono completare la procedura di collegamento in pochissimi passaggi. Il flusso di collegamento OAuth richiede il minimo sforzo ed è un buon punto di partenza, dopodiché puoi aggiungere gli altri flussi di collegamento.

Utilizzare i token

Il collegamento dell'Account Google si basa su meccanismi standard per i token OAuth 2.0. Dopo che l'utente ha acconsentito al collegamento del proprio account, emetti token di accesso e token di aggiornamento per Google.

- Token di accesso: token di breve durata utilizzati da Google per accedere alle tue API.

- Token di aggiornamento: token di lunga durata utilizzati da Google per ottenere nuovi token di accesso alla scadenza.

Per i contratti di protocollo dettagliati e i requisiti dei parametri, consulta Endpoint Token Exchange.

Collegamento persistente

Il collegamento persistente è un requisito fondamentale per integrazioni stabili. Garantisce che gli account utente rimangano collegati anche durante guasti temporanei della rete o aggiornamenti periodici delle credenziali.

Per implementare il collegamento persistente, utilizza un approccio a "finestra scorrevole": estendi la scadenza del token di aggiornamento esistente anziché ruotarlo (con riferimento alla sezione 6 dell'RFC 6749). In questo modo si evitano condizioni di competizione e scollegamenti involontari che possono verificarsi se viene emesso un nuovo token di aggiornamento, ma non viene ricevuto o memorizzato correttamente da Google.

Registrati con Google

Avremo bisogno dei dettagli della configurazione di OAuth 2.0 e di condividere le credenziali per attivare il collegamento dell'account. Per i dettagli, consulta la sezione Registrazione.