Visão geral

O Fazer login com o Google simplificado baseado em OAuth adiciona o Fazer login com o Google além da vinculação do OAuth. Isso oferece uma experiência de vinculação perfeita para os usuários do Google e também permite a criação de contas, o que permite que o usuário crie uma nova conta no seu serviço usando a Conta do Google.

Para vincular contas com o OAuth e o Fazer login com o Google, siga estas etapas gerais:

- Primeiro, peça ao usuário para dar consentimento de acesso ao perfil do Google dele.

- Use as informações no perfil para verificar se a conta de usuário existe.

- Para usuários atuais, vincule as contas.

- Se você não encontrar uma correspondência para o usuário do Google no seu sistema de autenticação, valide o token de ID recebido do Google. Em seguida, você pode criar um usuário com base nas informações do perfil contidas no token de ID.

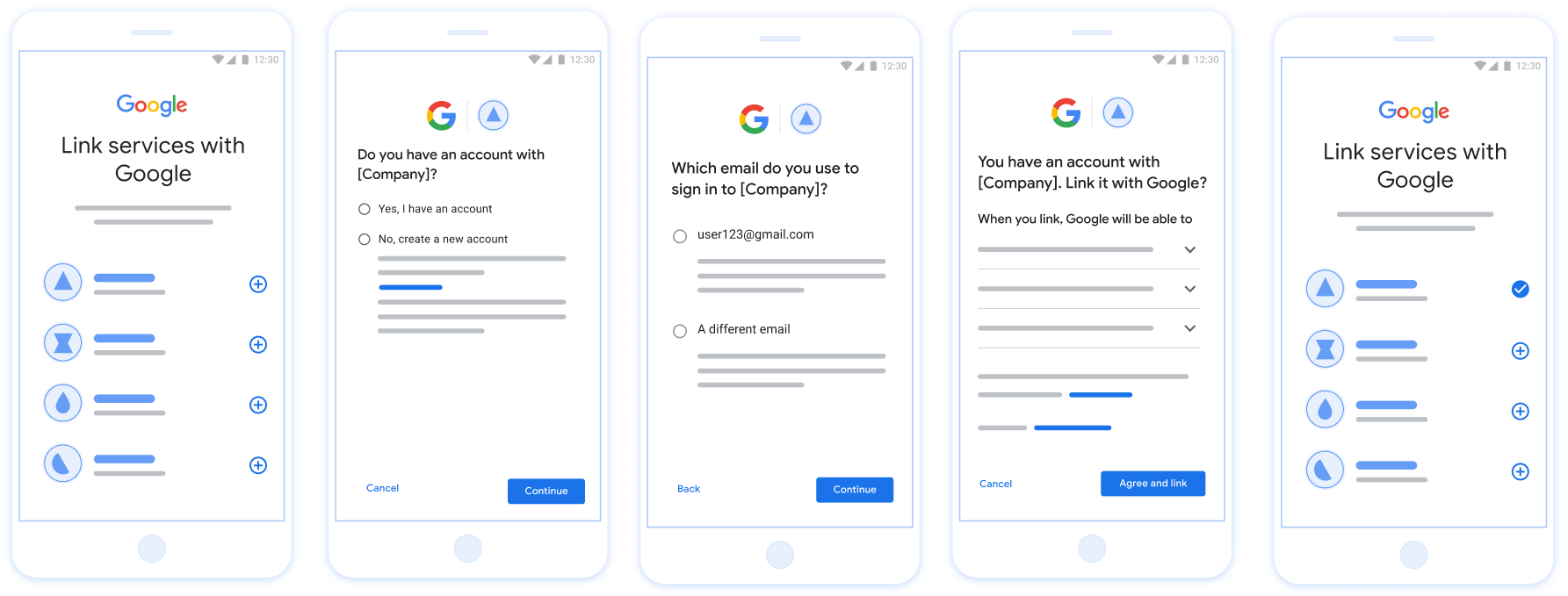

Figura 1. Vinculação de conta no smartphone de um usuário com a vinculação simplificada

Vinculação simplificada: fluxo do OAuth + Fazer login com o Google

O diagrama de sequência a seguir detalha as interações entre o usuário, o Google e seu endpoint de troca de tokens para vinculação simplificada.

Funções e responsabilidades

A tabela a seguir define as funções e responsabilidades dos participantes no fluxo de vinculação simplificada.

| Ator / componente | Função na GAL | Responsabilidades |

|---|---|---|

| App / servidor do Google | Cliente OAuth | Obtém o consentimento do usuário para o recurso Fazer login com o Google, transmite declarações de identidade (JWT) ao seu servidor e armazena com segurança os tokens resultantes. |

| Seu endpoint de troca de token | Provedor de identidade / servidor de autorização | Valida declarações de identidade, verifica se há contas, processa

os intents de vinculação de contas (check, get,

create) e emite tokens com base nos intents

solicitados. |

| Sua API de serviço | Servidor de recursos | Fornece acesso aos dados do usuário quando um token de acesso válido é apresentado. |

Requisitos para a vinculação simplificada

- Implemente o fluxo de vinculação básica do OAuth. Seu serviço precisa oferecer suporte a endpoints de autorização e troca de tokens compatíveis com o OAuth 2.0.

- O endpoint de troca de token precisa oferecer suporte a declarações de JSON Web Token (JWT) e implementar as intents

check,createeget.

Lógica de decisão para vinculação simplificada

A lógica a seguir determina como as intents são chamadas durante o fluxo de vinculação simplificada:

- O usuário tem uma conta no seu sistema de autenticação? (O usuário decide selecionando SIM ou NÃO)

- SIM : o usuário usa o e-mail associado à Conta do Google para fazer login na sua plataforma? (O usuário decide selecionando SIM ou NÃO)

- SIM : o usuário tem uma conta correspondente no seu sistema de autenticação? (

check intenté chamado para confirmar)- SIM :

get intenté chamado e a conta é vinculada se a intent de recebimento for retornada com sucesso. - NÃO : Criar conta? (O usuário decide selecionando SIM ou NÃO)

- SIM :

create intenté chamado e a conta é vinculada se a intent de criação for retornada com sucesso. - NÃO : o fluxo de vinculação do OAuth é acionado, o usuário é direcionado ao navegador e tem a opção de vincular com um e-mail diferente.

- SIM :

- SIM :

- NÃO : o fluxo de vinculação do OAuth é acionado, o usuário é direcionado ao navegador e tem a opção de vincular com um e-mail diferente.

- SIM : o usuário tem uma conta correspondente no seu sistema de autenticação? (

- NÃO : o usuário tem uma conta correspondente no seu sistema de autenticação? (

check intenté chamado para confirmar)- SIM :

get intenté chamado e a conta é vinculada se a intent de recebimento for retornada com sucesso. - NÃO :

create intenté chamado e a conta é vinculada se a intent de criação for retornada com sucesso.

- SIM :

- SIM : o usuário usa o e-mail associado à Conta do Google para fazer login na sua plataforma? (O usuário decide selecionando SIM ou NÃO)

Receita de implementação

Seu endpoint de troca de token precisa implementar as intents check, get e create para oferecer suporte à vinculação simplificada.

Siga estas etapas para processar as diferentes intents:

Verificar se já existe uma conta de usuário (finalidade de verificação)

O Google chama o endpoint de troca de tokens para verificar se o usuário do Google existe no seu sistema. Para detalhes dos parâmetros, consulte Finalidades de vinculação simplificada.

Receita de implementação

Para processar a finalidade check, faça o seguinte:

Validar a solicitação:

- Verifique

client_id,client_secretegrant_type(precisa serurn:ietf:params:oauth:grant-type:jwt-bearer). - Valide o

assertion(JWT) usando os critérios em Validação de JWT.

- Verifique

Pesquisar usuário:

- Verifique se o ID da Conta do Google (

sub) ou o endereço de e-mail no JWT corresponde a um usuário no seu banco de dados.

- Verifique se o ID da Conta do Google (

Responder:

- Se encontrado: retorne HTTP

200 OKcom{"account_found": "true"}. - Se não encontrado: retorne HTTP

404 Not Foundcom{"account_found": "false"}.

- Se encontrado: retorne HTTP

Processar a vinculação automática (receber a intent)

Se a conta existir, o Google vai chamar seu endpoint com intent=get para recuperar tokens. Para detalhes dos parâmetros, consulte Intents de vinculação simplificada.

Receita de implementação

Para processar a intent get, faça o seguinte:

Validar a solicitação:

- Verifique

client_id,client_secretegrant_type. - Valide a

assertion(JWT).

- Verifique

Pesquisar o usuário:

- Verifique se o usuário existe usando a declaração

subouemail.

- Verifique se o usuário existe usando a declaração

Responder:

- Se a operação for bem-sucedida: gere e retorne

access_token,refresh_tokeneexpires_inem uma resposta JSON (HTTP200 OK). - Se a vinculação falhar: retorne HTTP

401 Unauthorizedcom{"error": "linking_error"}e umlogin_hintopcional para voltar à vinculação OAuth padrão.

- Se a operação for bem-sucedida: gere e retorne

Processar a criação de contas usando o recurso Fazer login com o Google (criar intent)

Se não houver uma conta, o Google vai chamar seu endpoint com intent=create para criar um novo usuário. Para detalhes sobre os parâmetros, consulte Intenções de vinculação simplificada.

Receita de implementação

Para processar a intent create, faça o seguinte:

Valide a solicitação:

- Verifique

client_id,client_secretegrant_type. - Valide o

assertion(JWT).

- Verifique

Verifique se o usuário não existe:

- Verifique se o

subouemailjá está no seu banco de dados. - Se o usuário existir: retorne HTTP

401 Unauthorizedcom{"error": "linking_error", "login_hint": "USER_EMAIL"}para forçar o fallback à vinculação do OAuth.

- Verifique se o

Criar conta:

- Use as declarações

sub,email,nameepicturedo JWT para criar um novo registro de usuário.

- Use as declarações

Responder:

- Gere e retorne tokens em uma resposta JSON (HTTP

200 OK).

- Gere e retorne tokens em uma resposta JSON (HTTP

Receber seu ID do cliente da API do Google

Você precisará fornecer seu ID do cliente da API do Google durante o processo de registro da vinculação de contas. Para receber o ID do cliente da API usando o projeto criado ao concluir as etapas de vinculação do OAuth. Para fazer isso, siga estas etapas:

- Acesse a página "Clientes".

Crie ou selecione um projeto das APIs do Google.

Se o projeto não tiver um ID do cliente para o tipo de aplicativo da Web, clique em Criar cliente para criar um. Inclua o domínio do seu site na caixa Origens JavaScript autorizadas. Ao realizar testes ou desenvolvimento local, adicione

http://localhostehttp://localhost:<port_number>ao campo Origens JavaScript autorizadas.

Validar sua implementação

Use a ferramenta OAuth 2.0 Playground para validar sua implementação.

Na ferramenta, siga estas etapas:

- Clique em Configuração para abrir a janela de configuração do OAuth 2.0.

- No campo Fluxo do OAuth, selecione Do lado do cliente.

- No campo Endpoints OAuth, selecione Personalizado.

- Especifique seu endpoint OAuth 2.0 e o ID do cliente atribuído ao Google nos campos correspondentes.

- Na seção Etapa 1, não selecione nenhum escopo do Google. Em vez disso, deixe esse campo em branco ou digite um escopo válido para seu servidor (ou uma string arbitrária se você não usar escopos do OAuth). Quando terminar, clique em Autorizar APIs.

- Nas seções Etapa 2 e Etapa 3, siga o fluxo do OAuth 2.0 e verifique se cada etapa funciona como esperado.

Você pode validar sua implementação usando a ferramenta Demonstração da Vinculação da Conta do Google.

Na ferramenta, siga estas etapas:

- Clique no botão Fazer login com o Google.

- Escolha a conta que você quer vincular.

- Insira o ID do serviço.

- Se quiser, insira um ou mais escopos para os quais você vai solicitar acesso.

- Clique em Iniciar demonstração.

- Quando solicitado, confirme que você pode consentir e negar o pedido de vinculação.

- Confirme se você foi redirecionado para sua plataforma.