Tổng quan

Tính năng Đăng nhập bằng Google dựa trên OAuth giúp đơn giản hoá quy trình liên kết sẽ thêm tính năng Đăng nhập bằng Google vào quy trình liên kết bằng OAuth. Điều này mang lại trải nghiệm liên kết liền mạch cho người dùng Google, đồng thời cho phép tạo tài khoản, giúp người dùng tạo tài khoản mới trên dịch vụ của bạn bằng Tài khoản Google của họ.

Để thực hiện liên kết tài khoản bằng OAuth và Đăng nhập bằng Google, hãy làm theo các bước chung sau:

- Trước tiên, hãy yêu cầu người dùng đồng ý cho phép truy cập vào Hồ sơ trên Google của họ.

- Sử dụng thông tin trong hồ sơ của họ để kiểm tra xem tài khoản người dùng có tồn tại hay không.

- Đối với người dùng hiện tại, hãy liên kết các tài khoản.

- Nếu bạn không tìm thấy người dùng Google nào khớp trong hệ thống xác thực của mình, hãy xác thực mã thông báo nhận dạng nhận được từ Google. Sau đó, bạn có thể tạo một người dùng dựa trên thông tin hồ sơ có trong mã thông báo nhận dạng.

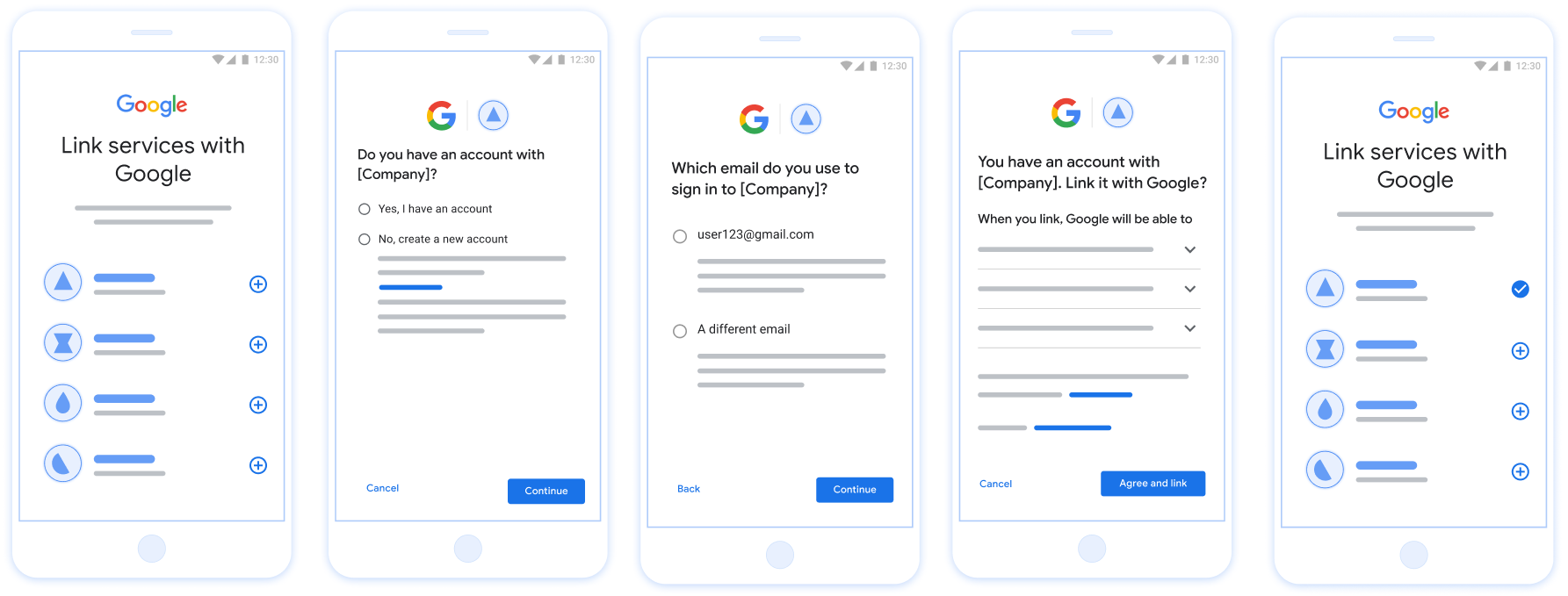

Hình 1 Liên kết tài khoản trên điện thoại của người dùng bằng tính năng Liên kết đơn giản

Liên kết tinh giản: OAuth + quy trình Đăng nhập bằng Google

Sơ đồ trình tự sau đây trình bày chi tiết các lượt tương tác giữa Người dùng, Google và điểm cuối trao đổi mã thông báo của bạn cho tính năng Liên kết tinh giản.

Vai trò và trách nhiệm

Bảng sau đây xác định vai trò và trách nhiệm của các tác nhân trong quy trình Liên kết tinh giản.

| Người thực hiện / Thành phần | Vai trò GAL | Yêu cầu của công việc |

|---|---|---|

| Ứng dụng / Máy chủ của Google | Ứng dụng OAuth | Lấy sự đồng ý của người dùng cho tính năng Đăng nhập bằng Google, truyền các câu khẳng định về danh tính (JWT) đến máy chủ của bạn và lưu trữ an toàn các mã thông báo nhận được. |

| Điểm cuối trao đổi mã thông báo | Nhà cung cấp dịch vụ danh tính / Máy chủ uỷ quyền | Xác thực các câu khẳng định về danh tính, kiểm tra các tài khoản hiện có, xử lý các ý định liên kết tài khoản (check, get, create) và phát hành mã thông báo dựa trên các ý định được yêu cầu. |

| API Dịch vụ của bạn | Máy chủ tài nguyên | Cung cấp quyền truy cập vào dữ liệu người dùng khi được cung cấp mã truy cập hợp lệ. |

Yêu cầu đối với tính năng Liên kết đơn giản

- Triển khai quy trình liên kết OAuth cơ bản. Dịch vụ của bạn phải hỗ trợ các điểm cuối uỷ quyền và trao đổi mã thông báo tuân thủ OAuth 2.0.

- Điểm cuối trao đổi mã thông báo phải hỗ trợ các câu khẳng định Mã thông báo web JSON (JWT) và triển khai các ý định

check,createvàget.

Logic quyết định để đơn giản hoá quy trình liên kết

Logic sau đây xác định cách gọi các ý định trong quy trình Liên kết tinh giản:

- Người dùng có tài khoản trong hệ thống xác thực của bạn không? (Người dùng quyết định bằng cách chọn CÓ hoặc KHÔNG)

- CÓ : Người dùng có sử dụng email liên kết với Tài khoản Google của họ để đăng nhập vào nền tảng của bạn không? (Người dùng quyết định bằng cách chọn CÓ hoặc KHÔNG)

- CÓ : Người dùng có tài khoản trùng khớp trong hệ thống xác thực của bạn không? (Gọi

check intentđể xác nhận)- CÓ :

get intentđược gọi và tài khoản được liên kết nếu ý định nhận được trả về thành công. - KHÔNG : Tạo tài khoản mới? (Người dùng quyết định bằng cách chọn CÓ hoặc KHÔNG)

- CÓ :

create intentđược gọi và tài khoản được liên kết nếu ý định tạo trả về thành công. - KHÔNG : Quy trình liên kết OAuth được kích hoạt, người dùng được chuyển hướng đến trình duyệt của họ và người dùng có thể liên kết với một email khác.

- CÓ :

- CÓ :

- KHÔNG : Quy trình liên kết OAuth được kích hoạt, người dùng được chuyển hướng đến trình duyệt của họ và người dùng có thể chọn liên kết với một email khác.

- CÓ : Người dùng có tài khoản trùng khớp trong hệ thống xác thực của bạn không? (Gọi

- KHÔNG : Người dùng có tài khoản trùng khớp trong hệ thống xác thực của bạn không? (Gọi

check intentđể xác nhận)- CÓ :

get intentđược gọi và tài khoản được liên kết nếu ý định nhận được trả về thành công. - KHÔNG :

create intentđược gọi và tài khoản được liên kết nếu ý định tạo trả về thành công.

- CÓ :

- CÓ : Người dùng có sử dụng email liên kết với Tài khoản Google của họ để đăng nhập vào nền tảng của bạn không? (Người dùng quyết định bằng cách chọn CÓ hoặc KHÔNG)

Công thức triển khai

Điểm cuối trao đổi mã thông báo của bạn phải triển khai các ý định check, get và create để hỗ trợ tính năng Liên kết tinh giản.

Hãy làm theo các bước sau để xử lý các ý định khác nhau:

Kiểm tra xem có tài khoản người dùng hiện có hay không (kiểm tra ý định)

Google gọi điểm cuối trao đổi mã thông báo của bạn để xác minh xem người dùng Google có tồn tại trong hệ thống của bạn hay không. Để biết thông tin chi tiết về tham số, hãy xem phần Ý định liên kết tinh giản.

Công thức triển khai

Để xử lý ý định check, hãy thực hiện các thao tác sau:

Xác thực yêu cầu:

- Xác minh

client_id,client_secretvàgrant_type(phải làurn:ietf:params:oauth:grant-type:jwt-bearer). - Xác thực

assertion(JWT) bằng các tiêu chí trong phần Xác thực JWT.

- Xác minh

Tìm người dùng:

- Kiểm tra xem mã tài khoản Google (

sub) hoặc địa chỉ email trong JWT có khớp với người dùng nào trong cơ sở dữ liệu của bạn hay không.

- Kiểm tra xem mã tài khoản Google (

Trả lời:

- Nếu tìm thấy: Trả về HTTP

200 OKbằng{"account_found": "true"}. - Nếu không tìm thấy: Trả về HTTP

404 Not Foundbằng{"account_found": "false"}.

- Nếu tìm thấy: Trả về HTTP

Xử lý tính năng tự động liên kết (nhận ý định)

Nếu tài khoản tồn tại, Google sẽ gọi điểm cuối của bạn bằng intent=get để truy xuất mã thông báo. Để biết thông tin chi tiết về tham số, hãy xem phần Ý định liên kết tinh giản.

Công thức triển khai

Để xử lý ý định get, hãy thực hiện các thao tác sau:

Xác thực yêu cầu:

- Xác minh

client_id,client_secretvàgrant_type. - Xác thực

assertion(JWT).

- Xác minh

Tìm người dùng:

- Xác minh rằng người dùng tồn tại bằng cách sử dụng khai báo

subhoặcemail.

- Xác minh rằng người dùng tồn tại bằng cách sử dụng khai báo

Trả lời:

- Nếu thành công: Tạo và trả về

access_token,refresh_tokenvàexpires_introng một phản hồi JSON (HTTP200 OK). - Nếu không liên kết được: Trả về HTTP

401 Unauthorizedcùng với{"error": "linking_error"}vàlogin_hint(không bắt buộc) để quay lại quy trình liên kết OAuth tiêu chuẩn.

- Nếu thành công: Tạo và trả về

Xử lý việc tạo tài khoản bằng tính năng Đăng nhập bằng Google (tạo ý định)

Nếu không có tài khoản nào tồn tại, Google sẽ gọi điểm cuối của bạn bằng intent=create để tạo người dùng mới. Để biết thông tin chi tiết về tham số, hãy xem phần Ý định liên kết tinh giản.

Công thức triển khai

Để xử lý ý định create, hãy thực hiện các thao tác sau:

Xác thực yêu cầu:

- Xác minh

client_id,client_secretvàgrant_type. - Xác thực

assertion(JWT).

- Xác minh

Xác minh rằng người dùng không tồn tại:

- Kiểm tra xem

subhoặcemailđã có trong cơ sở dữ liệu của bạn hay chưa. - Nếu người dùng có tồn tại: Trả về HTTP

401 Unauthorizedbằng{"error": "linking_error", "login_hint": "USER_EMAIL"}để buộc dự phòng cho việc liên kết bằng OAuth.

- Kiểm tra xem

Tạo tài khoản:

- Sử dụng các khai báo

sub,email,namevàpicturetừ JWT để tạo một bản ghi người dùng mới.

- Sử dụng các khai báo

Trả lời:

- Tạo và trả về mã thông báo trong một phản hồi JSON (HTTP

200 OK).

- Tạo và trả về mã thông báo trong một phản hồi JSON (HTTP

Lấy Mã ứng dụng khách Google API

Bạn sẽ phải cung cấp Mã ứng dụng API Google trong quá trình đăng ký Liên kết tài khoản. Để lấy Mã ứng dụng API bằng dự án mà bạn đã tạo trong khi hoàn tất các bước liên kết OAuth. Để làm như vậy, hãy hoàn tất các bước sau:

- Chuyển đến trang Ứng dụng.

Tạo hoặc chọn một dự án API của Google.

Nếu dự án của bạn không có Mã ứng dụng cho Loại ứng dụng web, hãy nhấp vào Tạo ứng dụng để tạo một mã ứng dụng. Hãy nhớ thêm miền của trang web vào hộp Nguồn gốc JavaScript được uỷ quyền. Khi thực hiện kiểm thử hoặc phát triển cục bộ, bạn phải thêm cả

http://localhostvàhttp://localhost:<port_number>vào trường Nguồn gốc JavaScript được uỷ quyền.

Xác thực cách triển khai của bạn

Bạn có thể xác thực việc triển khai bằng cách sử dụng công cụ OAuth 2.0 Playground.

Trong công cụ này, hãy thực hiện các bước sau:

- Nhấp vào Configuration để mở cửa sổ OAuth 2.0 Configuration (Cấu hình OAuth 2.0).

- Trong trường OAuth flow (Quy trình OAuth), hãy chọn Client-side (Phía máy khách).

- Trong trường OAuth Endpoints (Điểm cuối OAuth), hãy chọn Custom (Tuỳ chỉnh).

- Chỉ định điểm cuối OAuth 2.0 và mã ứng dụng khách mà bạn đã chỉ định cho Google trong các trường tương ứng.

- Trong phần Step 1 (Bước 1), đừng chọn phạm vi nào của Google. Thay vào đó, hãy để trống trường này hoặc nhập một phạm vi hợp lệ cho máy chủ của bạn (hoặc một chuỗi tuỳ ý nếu bạn không sử dụng phạm vi OAuth). Khi hoàn tất, hãy nhấp vào Authorize APIs (Cấp quyền cho API).

- Trong phần Step 2 (Bước 2) và Step 3 (Bước 3), hãy thực hiện quy trình OAuth 2.0 và xác minh rằng mỗi bước đều hoạt động như dự kiến.

Bạn có thể xác thực việc triển khai bằng cách sử dụng công cụ Google Account Linking Demo.

Trong công cụ này, hãy thực hiện các bước sau:

- Nhấp vào nút Sign in with Google (Đăng nhập bằng Google).

- Chọn tài khoản mà bạn muốn liên kết.

- Nhập mã dịch vụ.

- Bạn có thể nhập một hoặc nhiều phạm vi mà bạn sẽ yêu cầu quyền truy cập.

- Nhấp vào Start Demo (Bắt đầu bản minh hoạ).

- Khi được nhắc, hãy xác nhận rằng bạn có thể đồng ý và từ chối yêu cầu liên kết.

- Xác nhận rằng bạn được chuyển hướng đến nền tảng của mình.