Ringkasan

Penautan yang Disederhanakan Login dengan Google berbasis OAuth menambahkan Login dengan Google di atas penautan OAuth. Hal ini memberikan pengalaman penautan yang lancar bagi pengguna Google, dan juga memungkinkan pembuatan akun, yang memungkinkan pengguna membuat akun baru di layanan Anda menggunakan Akun Google mereka.

Untuk melakukan penautan akun dengan OAuth dan Login dengan Google, ikuti langkah-langkah umum berikut:

- Pertama, minta pengguna untuk memberikan izin guna mengakses profil Google-nya.

- Gunakan informasi di profilnya untuk memeriksa apakah akun pengguna tersebut ada.

- Untuk pengguna lama, tautkan akun.

- Jika Anda tidak dapat menemukan kecocokan untuk pengguna Google di sistem autentikasi, validasi token ID yang diterima dari Google. Kemudian, Anda dapat membuat pengguna berdasarkan informasi profil yang terdapat dalam token ID.

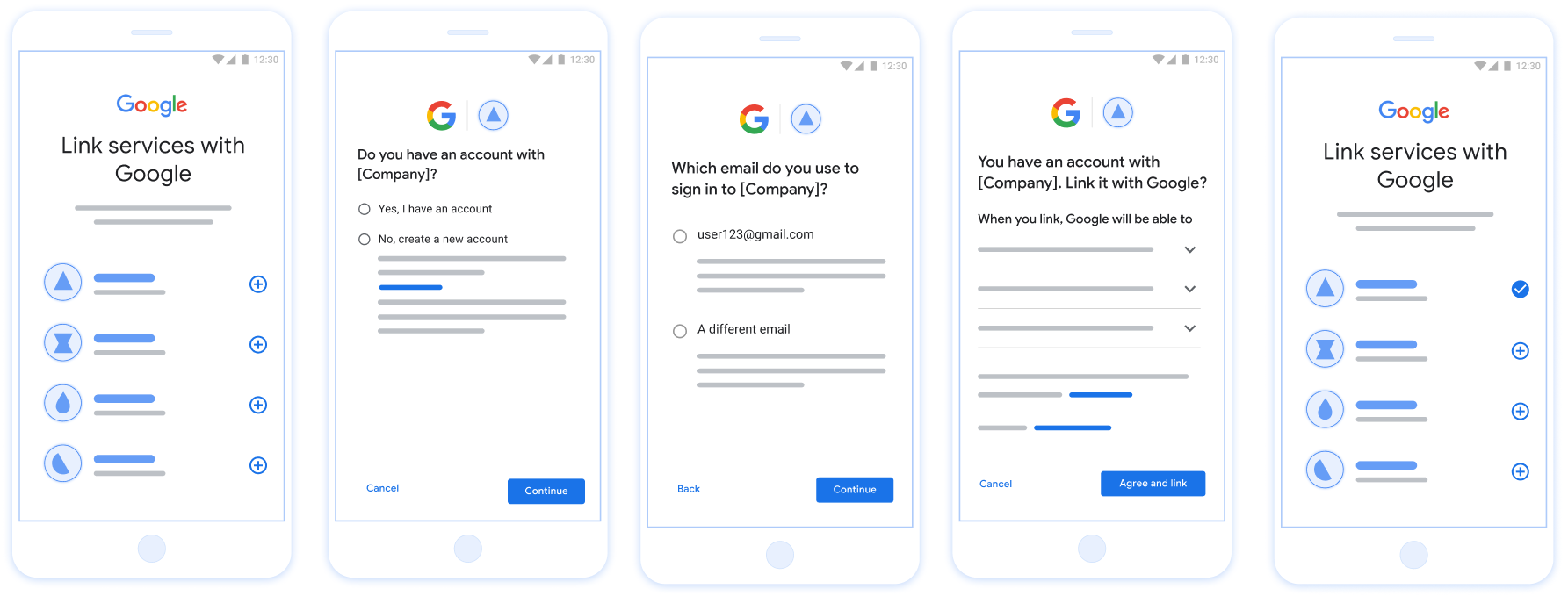

Gambar 1. Penautan Akun di ponsel pengguna dengan Penautan yang Disederhanakan

Persyaratan untuk Penautan yang Disederhanakan

- Terapkan alur penautan OAuth web dasar. Layanan Anda harus mendukung endpoint otorisasi dan pertukaran token yang sesuai dengan OAuth 2.0.

- Endpoint pertukaran token Anda harus mendukung pernyataan JSON Web Token (JWT) dan menerapkan intent

check,create, danget.

Menerapkan server OAuth

Endpoint pertukaran token Anda harus mendukung intent check, create, get. Gambar di bawah menunjukkan langkah-langkah yang diselesaikan melalui alur penautan akun dan menunjukkan kapan berbagai intent dipanggil:

- Apakah pengguna memiliki akun di sistem autentikasi Anda? (Pengguna memutuskan dengan memilih YA atau TIDAK)

- YA : Apakah pengguna menggunakan email yang terkait dengan Akun Google-nya untuk login ke platform Anda? (Pengguna memutuskan dengan memilih YA atau TIDAK)

- YA : Apakah pengguna memiliki akun yang cocok di sistem autentikasi Anda? (

check intentdipanggil untuk mengonfirmasi)- YA :

get intentdipanggil dan akun ditautkan jika intent get berhasil ditampilkan. - TIDAK : Buat Akun Baru? (Pengguna memutuskan dengan memilih YA atau TIDAK)

- YA :

create intentdipanggil dan akun ditautkan jika intent pembuatan berhasil ditampilkan. - TIDAK : Alur OAuth Web dipicu, pengguna diarahkan ke browser mereka, dan pengguna diberi opsi untuk menautkan dengan email yang berbeda.

- YA :

- YA :

- TIDAK : Alur OAuth Web dipicu, pengguna diarahkan ke browsernya, dan pengguna diberi opsi untuk menautkan dengan email yang berbeda.

- YA : Apakah pengguna memiliki akun yang cocok di sistem autentikasi Anda? (

- TIDAK : Apakah pengguna memiliki akun yang cocok di sistem autentikasi Anda? (

check intentdipanggil untuk mengonfirmasi)- YA :

get intentdipanggil dan akun ditautkan jika intent get berhasil ditampilkan. - TIDAK :

create intentdipanggil dan akun ditautkan jika intent create berhasil ditampilkan.

- YA :

- YA : Apakah pengguna menggunakan email yang terkait dengan Akun Google-nya untuk login ke platform Anda? (Pengguna memutuskan dengan memilih YA atau TIDAK)

Memeriksa akun pengguna yang ada (periksa intent)

Setelah pengguna memberikan izin untuk mengakses profil Google miliknya, Google akan mengirimkan yang berisi pernyataan bertanda tangan tentang identitas pengguna Google. Tujuan berisi informasi yang menyertakan ID Akun Google pengguna, nama, dan alamat email. Endpoint pertukaran token yang dikonfigurasi untuk project menangani permintaan tersebut.

Jika Akun Google yang sesuai sudah ada dalam autentikasi Anda

endpoint, endpoint pertukaran token akan merespons dengan account_found=true. Jika

Akun Google tidak cocok dengan pengguna yang ada, endpoint pertukaran token Anda

menampilkan error HTTP 404 Not Found dengan account_found=false.

Permintaan tersebut memiliki bentuk berikut:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=check&assertion=JWT&scope=SCOPES&client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET

Endpoint pertukaran token Anda harus dapat menangani parameter berikut:

| Parameter endpoint token | |

|---|---|

intent |

Untuk permintaan tersebut, nilai parameter ini adalah

check. |

grant_type |

Jenis token yang dipertukarkan. Untuk permintaan tersebut,

parameter memiliki nilai urn:ietf:params:oauth:grant-type:jwt-bearer. |

assertion |

JSON Web Token (JWT) yang menyediakan pernyataan bertanda tangan Google identitas pengguna. JWT berisi informasi yang memasukkan ID, nama, dan alamat email Akun Google. |

client_id |

Client ID yang Anda tetapkan ke Google. |

client_secret |

Rahasia klien yang Anda tetapkan ke Google. |

Untuk merespons permintaan intent check, endpoint pertukaran token Anda harus melakukan langkah-langkah berikut:

- Validasi dan dekode pernyataan JWT.

- Periksa apakah Akun Google sudah ada dalam sistem autentikasi Anda.

Memvalidasi dan mendekode pernyataan JWT

Anda dapat memvalidasi dan mendekode pernyataan JWT menggunakan Library dekode JWT untuk bahasa Anda. Gunakan Kunci publik Google, tersedia di JWK atau format PEM, untuk memverifikasi tanda tangan token.

Saat didekode, pernyataan JWT akan terlihat seperti contoh berikut:

{ "sub": "1234567890", // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "email_verified": true, // true, if Google has verified the email address "hd": "example.com", // If present, the host domain of the user's GSuite email address // If present, a URL to user's profile picture "picture": "https://lh3.googleusercontent.com/a-/AOh14GjlTnZKHAeb94A-FmEbwZv7uJD986VOF1mJGb2YYQ", "locale": "en_US" // User's locale, from browser or phone settings }

Selain memverifikasi tanda tangan token, verifikasi bahwa token

penerbit (kolom iss) adalah https://accounts.google.com, bahwa audiens

(kolom aud) adalah client ID yang ditetapkan untuk Anda, dan masa berlaku token belum berakhir

(Kolom exp).

Dengan menggunakan kolom email, email_verified, dan hd, Anda dapat menentukan apakah

Google menghosting dan bersifat otoritatif untuk alamat email. Dalam kasus di mana Google

pengguna yang kredibel saat ini diketahui sebagai pemilik akun yang sah

dan Anda dapat melewati metode

{i>password<i} atau tantangan lainnya. Jika tidak, metode ini

dapat digunakan untuk memverifikasi akun sebelum penautan.

Kasus saat Google bersifat otoritatif:

emailmemiliki akhiran@gmail.com, ini adalah akun Gmail.email_verifiedbenar danhdditetapkan, ini adalah akun G Suite.

Pengguna dapat mendaftar ke Akun Google tanpa menggunakan Gmail atau G Suite. Kapan

email tidak berisi akhiran @gmail.com dan hd tidak ada Google tidak

otoritatif, dan menggunakan {i>password<i}

atau metode verifikasi lainnya disarankan untuk

pengguna. email_verified juga bisa benar karena Google awalnya memverifikasi

pengguna saat Akun Google dibuat, namun kepemilikan pihak ketiga

akun email Anda mungkin telah berubah.

Periksa apakah Akun Google sudah ada dalam sistem autentikasi Anda

Periksa apakah salah satu kondisi berikut terpenuhi:

- ID Akun Google, yang ada di kolom

subpernyataan, berada di pengguna Anda di skrip untuk menyiapkan database. - Alamat email dalam pernyataan cocok dengan pengguna di database pengguna Anda.

Jika salah satu kondisinya benar, pengguna sudah mendaftar. Dalam kasus tersebut, tampilkan respons seperti berikut:

HTTP/1.1 200 Success

Content-Type: application/json;charset=UTF-8

{

"account_found":"true",

}

Jika ID Akun Google atau alamat email tidak disebutkan dalam

cocok dengan pengguna di database Anda, pengguna tersebut belum mendaftar. Di beberapa

dalam kasus ini, endpoint pertukaran token Anda harus membalas dengan error HTTP 404

yang menentukan "account_found": "false", seperti dalam contoh berikut:

HTTP/1.1 404 Not found

Content-Type: application/json;charset=UTF-8

{

"account_found":"false",

}

Menangani penautan otomatis (mendapatkan intent)

Setelah pengguna memberikan izin untuk mengakses profil Google miliknya, Google akan mengirimkan yang berisi pernyataan bertanda tangan tentang identitas pengguna Google. Tujuan berisi informasi yang menyertakan ID Akun Google pengguna, nama, dan alamat email. Endpoint pertukaran token yang dikonfigurasi untuk project menangani permintaan tersebut.

Jika Akun Google yang sesuai sudah ada dalam autentikasi Anda

sistem, endpoint pertukaran token akan menampilkan token untuk pengguna. Jika

Akun Google tidak cocok dengan pengguna yang ada, endpoint pertukaran token Anda

menampilkan error linking_error dan login_hint opsional.

Permintaan tersebut memiliki bentuk berikut:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&intent=get&assertion=JWT&scope=SCOPES&client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET

Endpoint pertukaran token Anda harus dapat menangani parameter berikut:

| Parameter endpoint token | |

|---|---|

intent |

Untuk permintaan ini, nilai parameter ini adalah get. |

grant_type |

Jenis token yang dipertukarkan. Untuk permintaan tersebut,

parameter memiliki nilai urn:ietf:params:oauth:grant-type:jwt-bearer. |

assertion |

JSON Web Token (JWT) yang menyediakan pernyataan bertanda tangan Google identitas pengguna. JWT berisi informasi yang memasukkan ID, nama, dan alamat email Akun Google. |

scope |

Opsional: Cakupan apa pun yang diminta oleh Google untuk diminta pelanggan. |

client_id |

Client ID yang Anda tetapkan ke Google. |

client_secret |

Rahasia klien yang Anda tetapkan ke Google. |

Untuk merespons permintaan intent get, endpoint pertukaran token Anda harus melakukan langkah-langkah berikut:

- Validasi dan dekode pernyataan JWT.

- Periksa apakah Akun Google sudah ada dalam sistem autentikasi Anda.

Memvalidasi dan mendekode pernyataan JWT

Anda dapat memvalidasi dan mendekode pernyataan JWT menggunakan Library dekode JWT untuk bahasa Anda. Gunakan Kunci publik Google, tersedia di JWK atau format PEM, untuk memverifikasi tanda tangan token.

Saat didekode, pernyataan JWT akan terlihat seperti contoh berikut:

{ "sub": "1234567890", // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "email_verified": true, // true, if Google has verified the email address "hd": "example.com", // If present, the host domain of the user's GSuite email address // If present, a URL to user's profile picture "picture": "https://lh3.googleusercontent.com/a-/AOh14GjlTnZKHAeb94A-FmEbwZv7uJD986VOF1mJGb2YYQ", "locale": "en_US" // User's locale, from browser or phone settings }

Selain memverifikasi tanda tangan token, verifikasi bahwa token

penerbit (kolom iss) adalah https://accounts.google.com, bahwa audiens

(kolom aud) adalah client ID yang ditetapkan untuk Anda, dan masa berlaku token belum berakhir

(Kolom exp).

Dengan menggunakan kolom email, email_verified, dan hd, Anda dapat menentukan apakah

Google menghosting dan bersifat otoritatif untuk alamat email. Dalam kasus di mana Google

pengguna yang kredibel saat ini diketahui sebagai pemilik akun yang sah

dan Anda dapat melewati metode

{i>password<i} atau tantangan lainnya. Jika tidak, metode ini

dapat digunakan untuk memverifikasi akun sebelum penautan.

Kasus saat Google bersifat otoritatif:

emailmemiliki akhiran@gmail.com, ini adalah akun Gmail.email_verifiedbenar danhdditetapkan, ini adalah akun G Suite.

Pengguna dapat mendaftar ke Akun Google tanpa menggunakan Gmail atau G Suite. Kapan

email tidak berisi akhiran @gmail.com dan hd tidak ada Google tidak

otoritatif, dan menggunakan {i>password<i}

atau metode verifikasi lainnya disarankan untuk

pengguna. email_verified juga bisa benar karena Google awalnya memverifikasi

pengguna saat Akun Google dibuat, namun kepemilikan pihak ketiga

akun email Anda mungkin telah berubah.

Periksa apakah Akun Google sudah ada dalam sistem autentikasi Anda

Periksa apakah salah satu kondisi berikut terpenuhi:

- ID Akun Google, yang ada di kolom

subpernyataan, berada di pengguna Anda di skrip untuk menyiapkan database. - Alamat email dalam pernyataan cocok dengan pengguna di database pengguna Anda.

Jika akun ditemukan untuk pengguna, keluarkan token akses dan tampilkan nilai dalam objek JSON dalam isi respons HTTPS Anda, seperti pada contoh berikut:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Dalam beberapa kasus, penautan akun berdasarkan token ID mungkin gagal bagi pengguna. Jika ya

melakukannya untuk alasan apa pun, endpoint pertukaran token Anda harus membalas dengan

Error 401 yang menentukan error=linking_error, seperti yang ditampilkan dalam contoh berikut:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

Saat menerima respons error 401 dengan linking_error, Google akan mengirimkan

pengguna ke endpoint otorisasi Anda dengan login_hint sebagai parameter. Tujuan

pengguna menyelesaikan penautan akun menggunakan alur penautan OAuth di browser mereka.

Menangani pembuatan akun melalui Login dengan Google (membuat intent)

Jika pengguna perlu membuat akun di layanan Anda, Google akan membuat permintaan

ke endpoint pertukaran token yang menentukan intent=create.

Permintaan tersebut memiliki bentuk berikut:

POST /token HTTP/1.1 Host: oauth2.example.com Content-Type: application/x-www-form-urlencoded response_type=token&grant_type=urn:ietf:params:oauth:grant-type:jwt-bearer&scope=SCOPES&intent=create&assertion=JWT&client_id=GOOGLE_CLIENT_ID&client_secret=GOOGLE_CLIENT_SECRET

Endpoint pertukaran token Anda harus dapat menangani parameter berikut:

| Parameter endpoint token | |

|---|---|

intent |

Untuk permintaan ini, nilai parameter ini adalah create. |

grant_type |

Jenis token yang dipertukarkan. Untuk permintaan tersebut,

parameter memiliki nilai urn:ietf:params:oauth:grant-type:jwt-bearer. |

assertion |

JSON Web Token (JWT) yang menyediakan pernyataan bertanda tangan Google identitas pengguna. JWT berisi informasi yang memasukkan ID, nama, dan alamat email Akun Google. |

client_id |

Client ID yang Anda tetapkan ke Google. |

client_secret |

Rahasia klien yang Anda tetapkan ke Google. |

JWT dalam parameter assertion berisi ID Akun Google pengguna,

nama, dan alamat email Anda, yang dapat Anda gunakan untuk membuat akun baru di

layanan.

Untuk merespons permintaan intent create, endpoint pertukaran token Anda harus melakukan langkah-langkah berikut:

- Validasi dan dekode pernyataan JWT.

- Validasi informasi pengguna dan buat akun baru.

Memvalidasi dan mendekode pernyataan JWT

Anda dapat memvalidasi dan mendekode pernyataan JWT menggunakan Library dekode JWT untuk bahasa Anda. Gunakan Kunci publik Google, tersedia di JWK atau format PEM, untuk memverifikasi tanda tangan token.

Saat didekode, pernyataan JWT akan terlihat seperti contoh berikut:

{ "sub": "1234567890", // The unique ID of the user's Google Account "iss": "https://accounts.google.com", // The assertion's issuer "aud": "123-abc.apps.googleusercontent.com", // Your server's client ID "iat": 233366400, // Unix timestamp of the assertion's creation time "exp": 233370000, // Unix timestamp of the assertion's expiration time "name": "Jan Jansen", "given_name": "Jan", "family_name": "Jansen", "email": "jan@gmail.com", // If present, the user's email address "email_verified": true, // true, if Google has verified the email address "hd": "example.com", // If present, the host domain of the user's GSuite email address // If present, a URL to user's profile picture "picture": "https://lh3.googleusercontent.com/a-/AOh14GjlTnZKHAeb94A-FmEbwZv7uJD986VOF1mJGb2YYQ", "locale": "en_US" // User's locale, from browser or phone settings }

Selain memverifikasi tanda tangan token, verifikasi bahwa token

penerbit (kolom iss) adalah https://accounts.google.com, bahwa audiens

(kolom aud) adalah client ID yang ditetapkan untuk Anda, dan masa berlaku token belum berakhir

(Kolom exp).

Dengan menggunakan kolom email, email_verified, dan hd, Anda dapat menentukan apakah

Google menghosting dan bersifat otoritatif untuk alamat email. Dalam kasus di mana Google

pengguna yang kredibel saat ini diketahui sebagai pemilik akun yang sah

dan Anda dapat melewati metode

{i>password<i} atau tantangan lainnya. Jika tidak, metode ini

dapat digunakan untuk memverifikasi akun sebelum penautan.

Kasus saat Google bersifat otoritatif:

emailmemiliki akhiran@gmail.com, ini adalah akun Gmail.email_verifiedbenar danhdditetapkan, ini adalah akun G Suite.

Pengguna dapat mendaftar ke Akun Google tanpa menggunakan Gmail atau G Suite. Kapan

email tidak berisi akhiran @gmail.com dan hd tidak ada Google tidak

otoritatif, dan menggunakan {i>password<i}

atau metode verifikasi lainnya disarankan untuk

pengguna. email_verified juga bisa benar karena Google awalnya memverifikasi

pengguna saat Akun Google dibuat, namun kepemilikan pihak ketiga

akun email Anda mungkin telah berubah.

Memvalidasi informasi pengguna dan membuat akun baru

Periksa apakah salah satu kondisi berikut terpenuhi:

- ID Akun Google, yang ada di kolom

subpernyataan, berada di pengguna Anda di skrip untuk menyiapkan database. - Alamat email dalam pernyataan cocok dengan pengguna di database pengguna Anda.

Jika salah satu kondisinya benar, minta pengguna untuk menautkan akun miliknya yang sudah ada

menggunakan Akun Google mereka. Untuk melakukannya, respons permintaan dengan error HTTP 401

yang menentukan error=linking_error dan memberikan alamat email pengguna sebagai

login_hint. Berikut adalah contoh respons:

HTTP/1.1 401 Unauthorized

Content-Type: application/json;charset=UTF-8

{

"error":"linking_error",

"login_hint":"foo@bar.com"

}

Saat menerima respons error 401 dengan linking_error, Google akan mengirimkan

pengguna ke endpoint otorisasi Anda dengan login_hint sebagai parameter. Tujuan

pengguna menyelesaikan penautan akun menggunakan alur penautan OAuth di browser mereka.

Jika tidak ada kondisi yang benar, buat akun pengguna baru dengan informasi tersebut yang disediakan di JWT. Akun baru biasanya tidak diberi sandi. Penting menyarankan agar Anda menambahkan Login dengan Google ke platform lain untuk memungkinkan pengguna login dengan Google di seluruh platform aplikasi Anda. Atau, Anda dapat dapat mengirimkan email kepada pengguna berisi tautan yang memulai alur pemulihan {i>password<i} Anda untuk memungkinkan pengguna untuk mengatur {i>password<i} agar dapat masuk di platform lain.

Setelah pembuatan selesai, keluarkan token akses , lalu tampilkan nilai dalam objek JSON di isi respons HTTPS, seperti dalam contoh berikut:

{ "token_type": "Bearer", "access_token": "ACCESS_TOKEN", "refresh_token": "REFRESH_TOKEN", "expires_in": SECONDS_TO_EXPIRATION }

Mendapatkan Client ID Google API

Anda akan diminta untuk memberikan Client ID Google API selama proses pendaftaran Penautan Akun.

Untuk mendapatkan Client ID API menggunakan project yang Anda buat saat menyelesaikan langkah-langkah Penautan OAuth. Caranya, selesaikan langkah-langkah berikut:

Buat atau pilih project Google API.

Jika project Anda tidak memiliki Client ID untuk Jenis aplikasi web, klik Buat Klien untuk membuatnya. Pastikan untuk menyertakan domain situs Anda di kotak Asal JavaScript yang sah. Saat melakukan pengujian atau pengembangan lokal, Anda harus menambahkan

http://localhostdanhttp://localhost:<port_number>ke kolom Asal JavaScript yang diotorisasi.

Memvalidasi implementasi

Anda dapat memvalidasi penerapan menggunakan alat OAuth 2.0 Playground.

Di alat ini, lakukan langkah-langkah berikut:

- Klik Configuration untuk membuka jendela OAuth 2.0 Configuration.

- Di kolom OAuth flow, pilih Client-side.

- Di kolom OAuth Endpoints, pilih Custom.

- Tentukan endpoint OAuth 2.0 dan client ID yang Anda tetapkan ke Google di kolom yang sesuai.

- Di bagian Langkah 1, jangan pilih cakupan Google apa pun. Sebagai gantinya, biarkan kolom ini kosong atau ketik cakupan yang valid untuk server Anda (atau string arbitrer jika Anda tidak menggunakan cakupan OAuth). Setelah selesai, klik Otorisasi API.

- Di bagian Langkah 2 dan Langkah 3, ikuti alur OAuth 2.0 dan verifikasi bahwa setiap langkah berfungsi sebagaimana mestinya.

Anda dapat memvalidasi penerapan menggunakan alat Demo Penautan Akun Google.

Di alat tersebut, lakukan langkah-langkah berikut:

- Klik tombol Login dengan Google.

- Pilih akun yang ingin ditautkan.

- Masukkan ID layanan.

- Secara opsional, masukkan satu atau beberapa cakupan yang akan Anda minta aksesnya.

- Klik Mulai Demo.

- Jika diminta, konfirmasi bahwa Anda dapat mengizinkan dan menolak permintaan penautan.

- Pastikan Anda dialihkan ke platform Anda.