Przegląd

Uproszczone łączenie za pomocą Zaloguj się przez Google opartego na protokole OAuth dodaje Zaloguj się przez Google do łączenia za pomocą protokołu OAuth. Zapewnia to użytkownikom Google płynne łączenie kont, a także umożliwia tworzenie konta, dzięki czemu użytkownik może utworzyć nowe konto w Twojej usłudze za pomocą konta Google.

Aby połączyć konta za pomocą OAuth i zalogować się przez Google, wykonaj te ogólne czynności:

- Najpierw poproś użytkownika o zgodę na dostęp do jego profilu Google.

- Użyj informacji z profilu, aby sprawdzić, czy konto użytkownika istnieje.

- W przypadku dotychczasowych użytkowników połącz konta.

- Jeśli w systemie uwierzytelniania nie możesz znaleźć użytkownika Google, sprawdź token identyfikatora otrzymany od Google. Następnie możesz utworzyć użytkownika na podstawie informacji o profilu zawartych w tokenie identyfikatora.

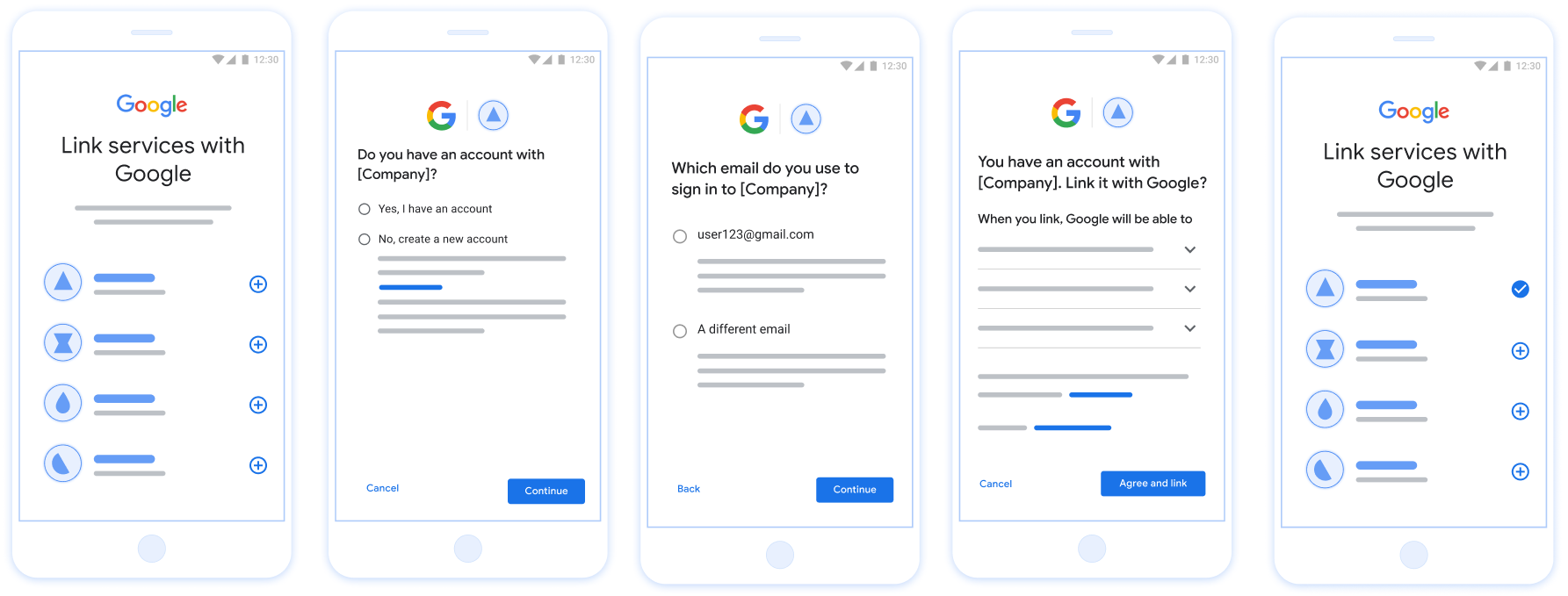

Rysunek 1. Łączenie kont na telefonie użytkownika za pomocą uproszczonego łączenia

Uproszczone łączenie: proces OAuth + Zaloguj się przez Google

Poniższy diagram sekwencji przedstawia interakcje między użytkownikiem, Google i punktem końcowym wymiany tokenów w przypadku uproszczonego łączenia.

Role i obowiązki

W tabeli poniżej znajdziesz definicje ról i obowiązków podmiotów w procesie uproszczonego łączenia.

| Użytkownik, który wykonał czynność lub komponent | Rola GAL | Podmiot odpowiedzialny |

|---|---|---|

| Aplikacja / serwer Google | Klient OAuth | Uzyskuje zgodę użytkownika na Zaloguj się przez Google, przekazuje do serwera potwierdzenia tożsamości (JWT) i bezpiecznie przechowuje uzyskane tokeny. |

| Punkt końcowy wymiany tokenów | Dostawca tożsamości / serwer autoryzacji | Weryfikuje potwierdzenia tożsamości, sprawdza, czy istnieją już konta, obsługuje intencje łączenia kont (check, get, create) i wydaje tokeny na podstawie żądanych intencji. |

| Interfejs API usługi | Serwer zasobów | Umożliwia dostęp do danych użytkownika po okazaniu prawidłowego tokena dostępu. |

Wymagania dotyczące uproszczonego łączenia

- Wdróż przepływ podstawowego łączenia OAuth. Usługa musi obsługiwać zgodne z protokołem OAuth 2.0 punkty końcowe autoryzacji i wymiany tokenów.

- Punkt końcowy wymiany tokenów musi obsługiwać asercje tokena sieciowego JSON (JWT) i wdrażać intencje

check,createiget.

Logika podejmowania decyzji dotycząca uproszczonego łączenia

Oto logika, która określa, jak wywoływane są intencje podczas uproszczonego procesu łączenia:

- Czy użytkownik ma konto w Twoim systemie uwierzytelniania? (Użytkownik decyduje, wybierając TAK lub NIE)

- TAK : czy użytkownik loguje się na Twoją platformę za pomocą adresu e-mail powiązanego z kontem Google? (Użytkownik decyduje, wybierając TAK lub NIE)

- YES : czy użytkownik ma pasujące konto w Twoim systemie uwierzytelniania? (

check intentjest wywoływana w celu potwierdzenia)- TAK : wywoływana jest funkcja

get intent, a konto jest łączone, jeśli funkcja get intent zwróci wynik. - NIE : Utworzyć nowe konto? (Użytkownik decyduje, wybierając TAK lub NIE)

- TAK : wywoływana jest funkcja

create intent, a konto jest łączone, jeśli intencja utworzenia zostanie zwrócona. - NIE : uruchamiany jest proces łączenia OAuth, użytkownik jest przekierowywany do przeglądarki i ma możliwość połączenia z innym adresem e-mail.

- TAK : wywoływana jest funkcja

- TAK : wywoływana jest funkcja

- NIE : uruchamiany jest proces łączenia OAuth, użytkownik jest przekierowywany do przeglądarki i ma możliwość połączenia się z innym adresem e-mail.

- YES : czy użytkownik ma pasujące konto w Twoim systemie uwierzytelniania? (

- NIE : czy użytkownik ma pasujące konto w Twoim systemie uwierzytelniania? (

check intentjest wywoływana w celu potwierdzenia)- TAK : wywoływana jest funkcja

get intent, a konto jest łączone, jeśli funkcja get intent zwróci wynik. - NIE : wywoływana jest funkcja

create intent, a konto jest połączone, jeśli intencja utworzenia zostanie zwrócona.

- TAK : wywoływana jest funkcja

- TAK : czy użytkownik loguje się na Twoją platformę za pomocą adresu e-mail powiązanego z kontem Google? (Użytkownik decyduje, wybierając TAK lub NIE)

Przepis na wdrożenie

Aby obsługiwać uproszczone łączenie, punkt końcowy wymiany tokenów musi implementować intencje check, get i create.

Aby obsłużyć różne intencje, wykonaj te czynności:

Sprawdzanie, czy istnieje konto użytkownika (intencja check)

Google wywołuje Twój punkt końcowy wymiany tokenów, aby sprawdzić, czy użytkownik Google istnieje w Twoim systemie. Szczegółowe informacje o parametrach znajdziesz w artykule Uproszczone intencje łączenia.

Przepis na implementację

Aby obsłużyć intencję check, wykonaj te czynności:

Sprawdź poprawność żądania:

- Sprawdź

client_id,client_secretigrant_type(musi to byćurn:ietf:params:oauth:grant-type:jwt-bearer). - Sprawdź

assertion(JWT) zgodnie z kryteriami opisanymi w sekcji Weryfikacja JWT.

- Sprawdź

Wyszukaj użytkownika:

- Sprawdź, czy identyfikator konta Google (

sub) lub adres e-mail w tokenie JWT pasuje do użytkownika w Twojej bazie danych.

- Sprawdź, czy identyfikator konta Google (

Odpowiedz:

- Jeśli użytkownik zostanie znaleziony, zwróć kod HTTP

200 OKz treścią{"account_found": "true"}. - Jeśli użytkownik nie zostanie znaleziony, zwróć kod HTTP

404 Not Foundz treścią{"account_found": "false"}.

- Jeśli użytkownik zostanie znaleziony, zwróć kod HTTP

Obsługa automatycznego łączenia (pobieranie intencji)

Jeśli konto istnieje, Google wywołuje Twój punkt końcowy z parametrem intent=get, aby pobrać tokeny. Szczegółowe informacje o parametrach znajdziesz w sekcji Uproszczone intencje łączenia.

Przepis na implementację

Aby obsłużyć intencję get, wykonaj te czynności:

Sprawdź żądanie:

- Sprawdź

client_id,client_secretigrant_type. - Sprawdź

assertion(JWT).

- Sprawdź

Wyszukaj użytkownika:

- Sprawdź, czy użytkownik istnieje, używając deklaracji

sublubemail.

- Sprawdź, czy użytkownik istnieje, używając deklaracji

Odpowiedz:

- Jeśli operacja się uda: wygeneruj i zwróć

access_token,refresh_tokeniexpires_inw odpowiedzi JSON (HTTP200 OK). - Jeśli łączenie się nie powiedzie: zwróć HTTP

401 Unauthorizedz{"error": "linking_error"}i opcjonalnym parametremlogin_hint, aby wrócić do standardowego łączenia OAuth.

- Jeśli operacja się uda: wygeneruj i zwróć

Obsługa tworzenia konta za pomocą funkcji Zaloguj się przez Google (intencja utworzenia)

Jeśli nie ma takiego konta, Google wywołuje Twój punkt końcowy z parametrem intent=create, aby utworzyć nowego użytkownika. Szczegółowe informacje o parametrach znajdziesz w artykule Uproszczone intencje łączenia.

Przepis na wdrożenie

Aby obsłużyć intencję create, wykonaj te czynności:

Sprawdź prośbę:

- Sprawdź te miejsca:

client_id,client_secretigrant_type. - Sprawdź

assertion(JWT).

- Sprawdź te miejsca:

Sprawdź, czy użytkownik nie istnieje:

- Sprawdź, czy

sublubemailznajduje się już w Twojej bazie danych. - Jeśli użytkownik istnieje: zwróć HTTP

401 Unauthorizedz{"error": "linking_error", "login_hint": "USER_EMAIL"}, aby wymusić powrót do łączenia za pomocą protokołu OAuth.

- Sprawdź, czy

Utwórz konto:

- Użyj deklaracji

sub,email,nameipicturez tokena JWT, aby utworzyć nowy rekord użytkownika.

- Użyj deklaracji

Odpowiedz:

- Generowanie i zwracanie tokenów w odpowiedzi JSON (HTTP

200 OK).

- Generowanie i zwracanie tokenów w odpowiedzi JSON (HTTP

Uzyskiwanie identyfikatora klienta Google API

Podczas procesu rejestracji łączenia konta musisz podać identyfikator klienta interfejsu Google API. Aby uzyskać identyfikator klienta interfejsu API, użyj projektu utworzonego podczas wykonywania czynności związanych z łączeniem OAuth. Aby to zrobić, wykonaj te czynności:

- Otwórz stronę Klienci.

Utwórz lub wybierz projekt interfejsów API Google.

Jeśli w Twoim projekcie nie ma identyfikatora klienta dla typu aplikacji internetowej, kliknij Utwórz klienta, aby go utworzyć. W polu Autoryzowane źródła JavaScriptu podaj domenę swojej witryny. Podczas przeprowadzania testów lokalnych lub tworzenia aplikacji musisz dodać zarówno

http://localhost, jak ihttp://localhost:<port_number>do pola Autoryzowane źródła JavaScript.

Sprawdzanie poprawności implementacji

Implementację możesz zweryfikować za pomocą narzędzia OAuth 2.0 Playground.

W narzędziu wykonaj te czynności:

- Kliknij Konfiguracja , aby otworzyć okno Konfiguracja OAuth 2.0.

- W polu OAuth flow (Proces OAuth) wybierz Client-side (Po stronie klienta).

- W polu Punkty końcowe OAuth wybierz Niestandardowe.

- W odpowiednich polach podaj punkt końcowy OAuth 2.0 i identyfikator klienta przypisany do Google.

- W sekcji Krok 1 nie wybieraj żadnych zakresów Google. Zamiast tego pozostaw to pole puste lub wpisz zakres ważny dla Twojego serwera (albo dowolny ciąg znaków, jeśli nie używasz zakresów OAuth). Gdy skończysz, kliknij Autoryzuj interfejsy API.

- W sekcjach Krok 2 i Krok 3 przejdź przez przepływ OAuth 2.0 i sprawdź, czy każdy krok działa zgodnie z oczekiwaniami.

Możesz sprawdzić, czy implementacja jest prawidłowa, korzystając z narzędzia Google Account Linking Demo.

W narzędziu wykonaj te czynności:

- Kliknij przycisk Zaloguj się przez Google.

- Wybierz konto, które chcesz połączyć.

- Wpisz identyfikator usługi.

- Opcjonalnie wpisz co najmniej jeden zakres, do którego chcesz uzyskać dostęp.

- Kliknij Uruchom wersję pokazową.

- Gdy pojawi się komunikat, potwierdź, że możesz wyrazić zgodę na prośbę o połączenie lub ją odrzucić.

- Sprawdź, czy nastąpiło przekierowanie na Twoją platformę.