Panoramica

Collegamento semplificato di Accedi con Google basato su OAuth aggiunge Accedi con Google in aggiunta al collegamento OAuth. In questo modo, gli utenti Google possono collegare facilmente i propri account e creare un nuovo account sul tuo servizio utilizzando il proprio Account Google.

Per eseguire il collegamento degli account con OAuth e Accedi con Google, segui questi passaggi generali:

- Per prima cosa, chiedi all'utente di dare il consenso per accedere al suo profilo Google.

- Utilizza le informazioni nel profilo per verificare se l'account utente esiste.

- Per gli utenti esistenti, collega gli account.

- Se non riesci a trovare una corrispondenza per l'utente Google nel tuo sistema di autenticazione, convalida il token ID ricevuto da Google. Puoi quindi creare un utente in base alle informazioni del profilo contenute nel token ID.

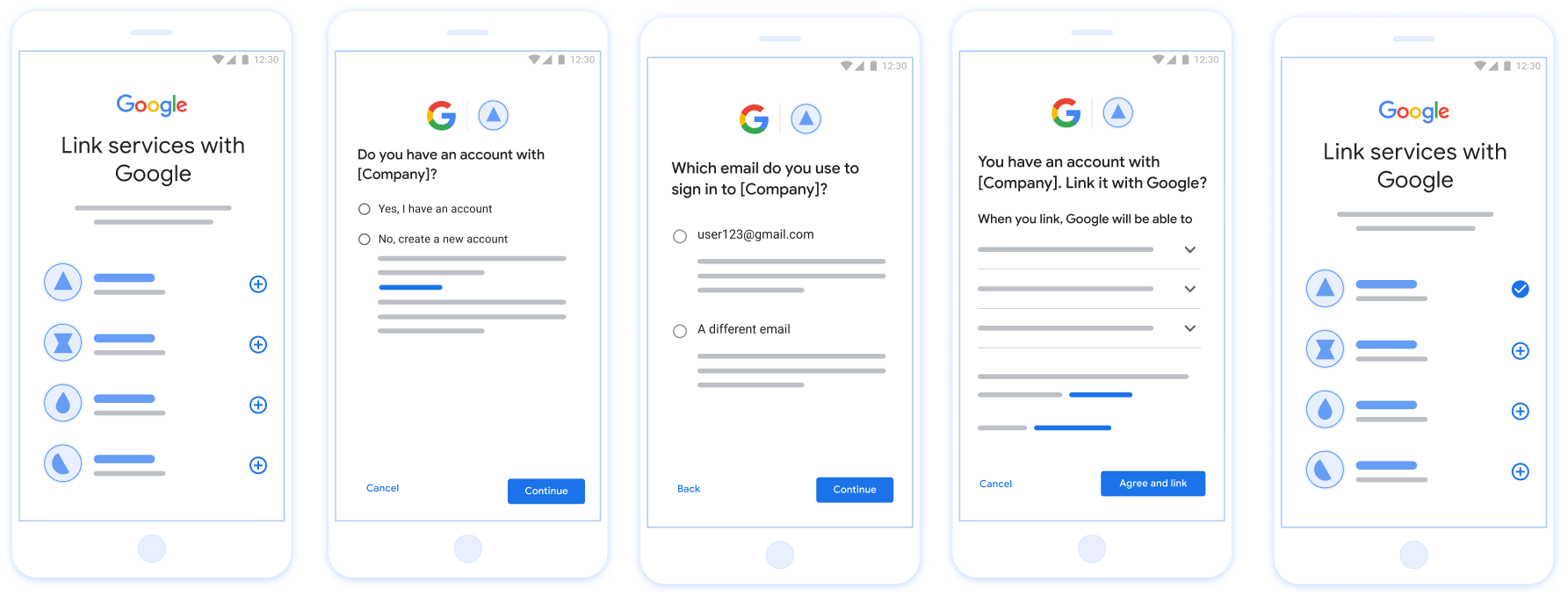

Figura 1. Collegamento dell'account sullo smartphone di un utente con il collegamento semplificato

Collegamento semplificato: flusso OAuth + Accedi con Google

Il seguente diagramma di sequenza descrive in dettaglio le interazioni tra l'utente, Google e l'endpoint di scambio di token per il collegamento semplificato.

Ruoli e responsabilità

La seguente tabella definisce i ruoli e le responsabilità degli attori nel flusso di collegamento semplificato.

| Attore / componente | Ruolo GAL | Responsabilità |

|---|---|---|

| App / server Google | Client OAuth | Ottiene il consenso dell'utente per Accedi con Google, trasmette le asserzioni di identità (JWT) al tuo server e archivia in modo sicuro i token risultanti. |

| Endpoint di scambio token | Provider di identità / server di autorizzazione | Convalida le asserzioni di identità, verifica la presenza di account esistenti, gestisce

gli intent di collegamento degli account (check, get,

create) ed emette token in base agli intent richiesti. |

| La tua API di servizio | Resource Server | Fornisce l'accesso ai dati utente quando viene presentato un token di accesso valido. |

Requisiti per il collegamento semplificato

- Implementa il flusso di collegamento OAuth di base. Il tuo servizio deve supportare gli endpoint di autorizzazione e scambio di token conformi a OAuth 2.0.

- L'endpoint di scambio di token deve supportare le asserzioni JSON Web Token (JWT) e implementare gli intent

check,createeget.

Logica decisionale per un collegamento semplificato

La seguente logica determina la modalità di chiamata degli intent durante il flusso di collegamento semplificato:

- L'utente ha un account nel tuo sistema di autenticazione? (L'utente decide selezionando SÌ o NO)

- SÌ : l'utente utilizza l'indirizzo email associato al suo Account Google per accedere alla tua piattaforma? (L'utente decide selezionando SÌ o NO)

- SÌ : l'utente ha un account corrispondente nel tuo sistema di autenticazione? (

check intentviene chiamato per la conferma)- SÌ :

get intentviene chiamato e l'account viene collegato se l'intent viene restituito correttamente. - NO : Crea nuovo account? (L'utente decide selezionando SÌ o NO)

- SÌ : viene chiamato

create intente l'account viene collegato se l'intent di creazione viene restituito correttamente. - NO : viene attivato il flusso di collegamento OAuth, l'utente viene indirizzato al browser e ha la possibilità di collegarsi con un indirizzo email diverso.

- SÌ : viene chiamato

- SÌ :

- NO : viene attivato il flusso di collegamento OAuth, l'utente viene indirizzato al browser e gli viene data la possibilità di collegarsi con un'altra email.

- SÌ : l'utente ha un account corrispondente nel tuo sistema di autenticazione? (

- NO : l'utente ha un account corrispondente nel tuo sistema di autenticazione? (

check intentviene chiamato per la conferma)- SÌ :

get intentviene chiamato e l'account viene collegato se l'intent viene restituito correttamente. - NO :

create intentviene chiamato e l'account viene collegato se l'intent di creazione viene restituito correttamente.

- SÌ :

- SÌ : l'utente utilizza l'indirizzo email associato al suo Account Google per accedere alla tua piattaforma? (L'utente decide selezionando SÌ o NO)

Implementation Recipe

Per supportare il collegamento semplificato, l'endpoint di scambio di token deve implementare gli intent check, get e create.

Segui questi passaggi per gestire i diversi intent:

Controllare se esiste già un account utente (intento di controllo)

Google chiama l'endpoint di scambio di token per verificare se l'utente Google esiste nel tuo sistema. Per i dettagli dei parametri, consulta la sezione Intent di collegamento semplificati.

Ricetta di implementazione

Per gestire l'intento check, esegui le seguenti azioni:

Convalida la richiesta:

- Verifica

client_id,client_secretegrant_type(deve essereurn:ietf:params:oauth:grant-type:jwt-bearer). - Convalida il

assertion(JWT) utilizzando i criteri descritti in Convalida JWT.

- Verifica

Cerca l'utente:

- Verifica se l'ID account Google (

sub) o l'indirizzo email nel JWT corrisponde a un utente nel tuo database.

- Verifica se l'ID account Google (

Reagisci:

- Se trovato: restituisci HTTP

200 OKcon{"account_found": "true"}. - Se non trovato: restituisci HTTP

404 Not Foundcon{"account_found": "false"}.

- Se trovato: restituisci HTTP

Gestire il collegamento automatico (ottenere intenti)

Se l'account esiste, Google chiama il tuo endpoint con intent=get per recuperare i token. Per i dettagli dei parametri, vedi Intent di collegamento semplificati.

Ricetta di implementazione

Per gestire l'intento get, esegui le seguenti azioni:

Convalida la richiesta:

- Verifica

client_id,client_secretegrant_type. - Convalida l'

assertion(JWT).

- Verifica

Cerca l'utente:

- Verifica che l'utente esista utilizzando l'attestazione

suboemail.

- Verifica che l'utente esista utilizzando l'attestazione

Reagisci:

- In caso di esito positivo: genera e restituisci

access_token,refresh_tokeneexpires_inin una risposta JSON (HTTP200 OK). - Se il collegamento non riesce: restituisci HTTP

401 Unauthorizedcon{"error": "linking_error"}e unlogin_hintfacoltativo per eseguire il fallback al collegamento OAuth standard.

- In caso di esito positivo: genera e restituisci

Gestire la creazione dell'account utilizzando Accedi con Google (intent di creazione)

Se non esiste alcun account, Google chiama l'endpoint con intent=create per creare un nuovo utente. Per i dettagli sui parametri, vedi Intent di collegamento semplificati.

Implementation Recipe

Per gestire l'intent create, esegui le seguenti azioni:

Convalida la richiesta:

- Verifica

client_id,client_secretegrant_type. - Convalida

assertion(JWT).

- Verifica

Verifica che l'utente non esista:

- Controlla se

suboemailè già presente nel tuo database. - Se l'utente esiste: restituisci HTTP

401 Unauthorizedcon{"error": "linking_error", "login_hint": "USER_EMAIL"}per forzare il fallback al collegamento OAuth.

- Controlla se

Crea account:

- Utilizza i claim

sub,email,nameepicturedel JWT per creare un nuovo record utente.

- Utilizza i claim

Rispondi:

- Genera e restituisce token in una risposta JSON (HTTP

200 OK).

- Genera e restituisce token in una risposta JSON (HTTP

Ottenere l'ID client API di Google

Ti verrà chiesto di fornire l'ID client API di Google durante la procedura di registrazione del collegamento degli account. Per ottenere l'ID client API utilizzando il progetto che hai creato durante il completamento dei passaggi di collegamento OAuth. Per farlo, completa i seguenti passaggi:

- Vai alla pagina Clienti.

Crea o seleziona un progetto API di Google.

Se il tuo progetto non ha un ID client per il tipo di applicazione web, fai clic su Crea client per crearne uno. Assicurati di includere il dominio del tuo sito nella casella Origini JavaScript autorizzate. Quando esegui test locali o sviluppo, devi aggiungere sia

http://localhostchehttp://localhost:<port_number>al campo Origini JavaScript autorizzate.

Convalidare l'implementazione

Puoi convalidare l'implementazione utilizzando lo strumento OAuth 2.0 Playground.

Nello strumento, segui questi passaggi:

- Fai clic su Configurazione per aprire la finestra di configurazione di OAuth 2.0.

- Nel campo Flusso OAuth, seleziona Lato client.

- Nel campo Endpoint OAuth, seleziona Personalizzato.

- Specifica l'endpoint OAuth 2.0 e l'ID client che hai assegnato a Google nei campi corrispondenti.

- Nella sezione Passaggio 1, non selezionare alcun ambito Google. Lascia invece questo campo vuoto o digita un ambito valido per il tuo server (o una stringa arbitraria se non utilizzi gli ambiti OAuth). Quando hai finito, fai clic su Autorizza API.

- Nelle sezioni Passaggio 2 e Passaggio 3, segui il flusso OAuth 2.0 e verifica che ogni passaggio funzioni come previsto.

Puoi convalidare l'implementazione utilizzando lo strumento Demo di collegamento dell'Account Google.

Nello strumento, segui questi passaggi:

- Fai clic sul pulsante Accedi con Google.

- Scegli l'account che vuoi collegare.

- Inserisci l'ID servizio.

- (Facoltativo) Inserisci uno o più ambiti per i quali richiederai l'accesso.

- Fai clic su Avvia demo.

- Quando richiesto, conferma che puoi dare il consenso e rifiutare la richiesta di collegamento.

- Verifica di essere reindirizzato alla tua piattaforma.