खाते, इंडस्ट्री स्टैंडर्ड OAuth 2.0 के इंप्लिसिट और ऑथराइज़ेशन कोड फ़्लो का इस्तेमाल करके लिंक किए जाते हैं.

आपकी सेवा में, OAuth 2.0 के मुताबिक अनुमति और टोकन एक्सचेंज एंडपॉइंट काम करने चाहिए.इंप्लिसिट फ़्लो में, Google उपयोगकर्ता के ब्राउज़र में आपका ऑथराइज़ेशन एंडपॉइंट खोलता है. साइन इन करने के बाद, Google को लंबे समय तक इस्तेमाल किया जा सकने वाला ऐक्सेस टोकन वापस भेजें. अब यह ऐक्सेस टोकन, Google से भेजे गए हर अनुरोध में शामिल किया जाता है.

ऑथराइज़ेशन कोड फ़्लो में, आपको दो एंडपॉइंट की ज़रूरत होती है:

authorization एंडपॉइंट, जो उन उपयोगकर्ताओं को साइन-इन यूज़र इंटरफ़ेस दिखाता है जिन्होंने पहले से साइन इन नहीं किया है. ऑथराइज़ेशन एंडपॉइंट, कम समय के लिए मान्य ऑथराइज़ेशन कोड भी बनाता है. इससे, अनुरोध किए गए ऐक्सेस के लिए उपयोगकर्ताओं की सहमति रिकॉर्ड की जाती है.

टोकन एक्सचेंज एंडपॉइंट, जो दो तरह के एक्सचेंज के लिए ज़िम्मेदार होता है:

- यह ऑथराइज़ेशन कोड को लंबे समय तक चलने वाले रीफ़्रेश टोकन और कम समय तक चलने वाले ऐक्सेस टोकन से बदलता है. यह एक्सचेंज तब होता है, जब उपयोगकर्ता खाता लिंक करने की प्रोसेस पूरी करता है.

- यह लंबे समय तक चलने वाले रीफ़्रेश टोकन को कम समय तक चलने वाले ऐक्सेस टोकन से बदलता है. यह एक्सचेंज तब होता है, जब Google को नए ऐक्सेस टोकन की ज़रूरत होती है, क्योंकि उसके पास मौजूद टोकन की समयसीमा खत्म हो गई होती है.

OAuth 2.0 फ़्लो चुनना

इंप्लिसिट फ़्लो को लागू करना आसान है. हालांकि, Google का सुझाव है कि इंप्लिसिट फ़्लो से जारी किए गए ऐक्सेस टोकन की समयसीमा कभी खत्म नहीं होनी चाहिए. ऐसा इसलिए होता है, क्योंकि टोकन की समयसीमा खत्म होने के बाद, उपयोगकर्ता को इंप्लिसिट फ़्लो के साथ अपना खाता फिर से लिंक करना पड़ता है. अगर आपको सुरक्षा की वजहों से टोकन की समयसीमा खत्म होने की सुविधा चाहिए, तो हमारा सुझाव है कि आप ऑथराइज़ेशन कोड फ़्लो का इस्तेमाल करें.

डिज़ाइन से जुड़े दिशा-निर्देश

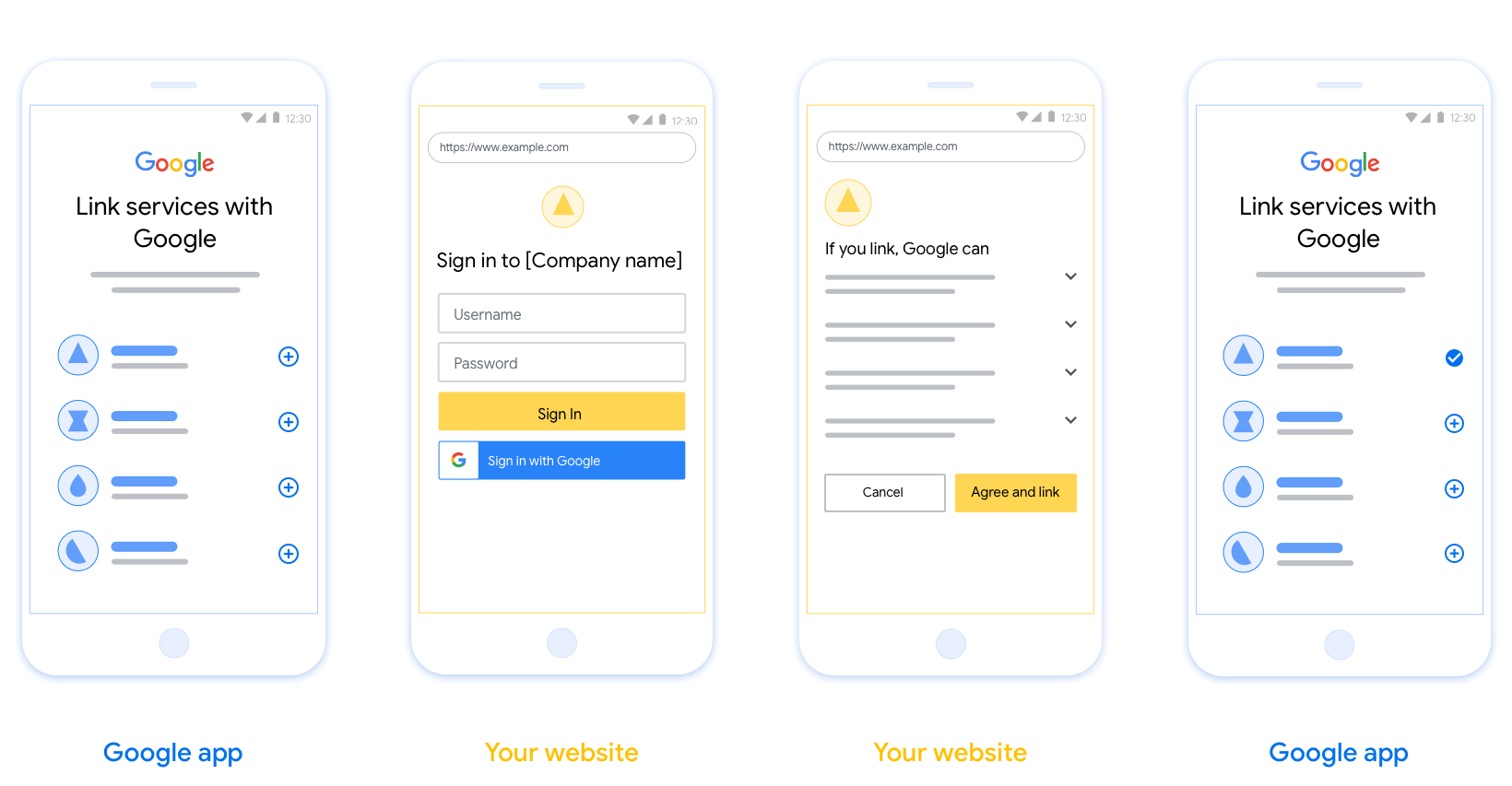

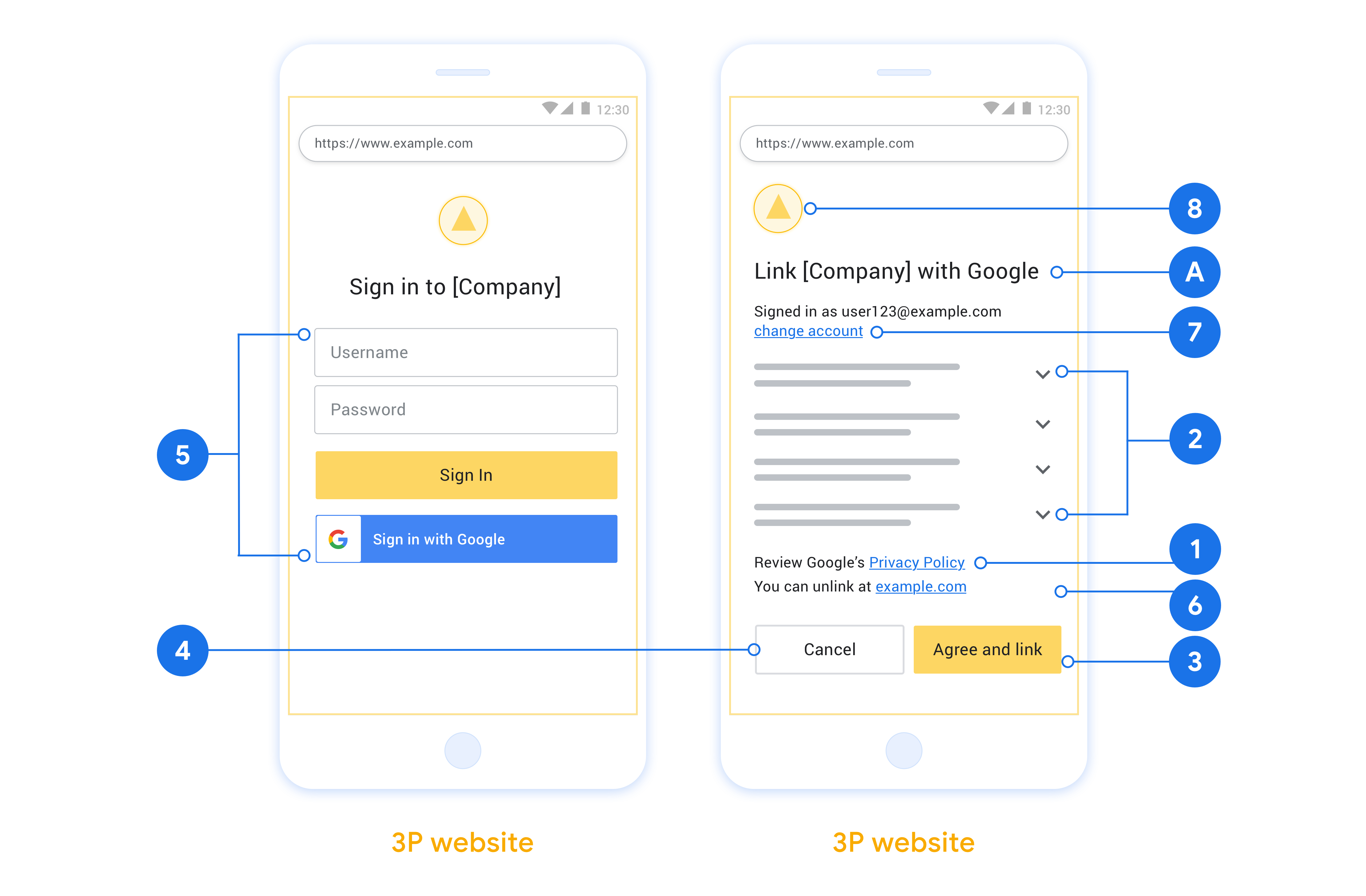

इस सेक्शन में, OAuth लिंक करने के फ़्लो के लिए होस्ट की गई उपयोगकर्ता स्क्रीन के डिज़ाइन से जुड़ी ज़रूरी शर्तों और सुझावों के बारे में बताया गया है. Google के ऐप्लिकेशन से कॉल किए जाने के बाद, आपका प्लैटफ़ॉर्म उपयोगकर्ता को'Google में साइन इन करें' पेज और खाता लिंक करने की सहमति वाली स्क्रीन दिखाता है. खाते लिंक करने की सहमति देने के बाद, उपयोगकर्ता को वापस Google के ऐप्लिकेशन पर भेज दिया जाता है.

ज़रूरी शर्तें

- आपको यह बताना होगा कि उपयोगकर्ता का खाता Google से लिंक किया जाएगा. हालांकि, यह Google Home या Google Assistant जैसे किसी खास Google प्रॉडक्ट से नहीं लिंक किया जाएगा.

सुझाव

हमारा सुझाव है कि आप ये काम करें:

Google की निजता नीति दिखाओ. सहमति वाली स्क्रीन पर, Google की निजता नीति का लिंक शामिल करें.

शेयर किया जाने वाला डेटा. उपयोगकर्ता को साफ़ तौर पर और कम शब्दों में बताएं कि Google को उसका कौनसा डेटा चाहिए और क्यों चाहिए.

साफ़ तौर पर कॉल-टू-ऐक्शन दिया गया हो. सहमति लेने के लिए दिखाई जाने वाली स्क्रीन पर, कॉल-टू-ऐक्शन साफ़ तौर पर बताएं. जैसे, “सहमति दें और लिंक करें.” ऐसा इसलिए, क्योंकि उपयोगकर्ताओं को यह पता होना चाहिए कि खातों को लिंक करने के लिए, उन्हें Google के साथ कौनसा डेटा शेयर करना होगा.

सदस्यता रद्द करने की सुविधा. अगर उपयोगकर्ता खाता लिंक नहीं करना चाहते हैं, तो उन्हें वापस जाने या रद्द करने का विकल्प दें.

साइन इन करने की आसान प्रोसेस. पक्का करें कि उपयोगकर्ताओं के पास अपने Google खाते में साइन इन करने का आसान तरीका हो. जैसे, उपयोगकर्ता नाम और पासवर्ड के लिए फ़ील्ड या Google से साइन इन करें.

अनलिंक करने की सुविधा. उपयोगकर्ताओं को खाता अनलिंक करने का तरीका बताएं. जैसे, आपके प्लैटफ़ॉर्म पर मौजूद खाते की सेटिंग का यूआरएल. इसके अलावा, Google खाते का लिंक शामिल किया जा सकता है. इससे उपयोगकर्ता, लिंक किए गए खाते को मैनेज कर सकते हैं.

उपयोगकर्ता खाते को बदलने की सुविधा. उपयोगकर्ताओं को उनके खाते स्विच करने का तरीका सुझाएं. यह खास तौर पर तब फ़ायदेमंद होता है, जब उपयोगकर्ताओं के पास एक से ज़्यादा खाते हों.

- अगर किसी उपयोगकर्ता को खाता बदलने के लिए, सहमति वाली स्क्रीन बंद करनी पड़ती है, तो Google को ऐसी गड़बड़ी की जानकारी भेजें जिसे ठीक किया जा सके. इससे उपयोगकर्ता, OAuth लिंकिंग और इंप्लिसिट फ़्लो का इस्तेमाल करके, अपने पसंदीदा खाते में साइन इन कर पाएगा.

अपना लोगो शामिल करें. सहमति वाली स्क्रीन पर, अपनी कंपनी का लोगो दिखाएं. लोगो को सही जगह पर रखने के लिए, स्टाइल से जुड़े दिशा-निर्देशों का इस्तेमाल करें. अगर आपको Google का लोगो भी दिखाना है, तो लोगो और ट्रेडमार्क देखें.

Create the project

To create your project to use account linking:

- Go to the Google API Console.

- Click Create project.

- Enter a name or accept the generated suggestion.

- Confirm or edit any remaining fields.

- Click Create.

To view your project ID:

- Go to the Google API Console.

- Find your project in the table on the landing page. The project ID appears in the ID column.

Configure your OAuth Consent Screen

The Google Account Linking process includes a consent screen which tells users the application requesting access to their data, what kind of data they are asking for and the terms that apply. You will need to configure your OAuth consent screen before generating a Google API client ID.

- Open the OAuth consent screen page of the Google APIs console.

- If prompted, select the project you just created.

On the "OAuth consent screen" page, fill out the form and click the “Save” button.

Application name: The name of the application asking for consent. The name should accurately reflect your application and be consistent with the application name users see elsewhere. The application name will be shown on the Account Linking consent screen.

Application logo: An image on the consent screen that will help users recognize your app. The logo is shown on Account linking consent screen and on account settings

Support email: For users to contact you with questions about their consent.

Scopes for Google APIs: Scopes allow your application to access your user's private Google data. For the Google Account Linking use case, default scope (email, profile, openid) is sufficient, you don’t need to add any sensitive scopes. It is generally a best practice to request scopes incrementally, at the time access is required, rather than up front. Learn more.

Authorized domains: To protect you and your users, Google only allows applications that authenticate using OAuth to use Authorized Domains. Your applications' links must be hosted on Authorized Domains. Learn more.

Application Homepage link: Home page for your application. Must be hosted on an Authorized Domain.

Application Privacy Policy link: Shown on Google Account Linking consent screen. Must be hosted on an Authorized Domain.

Application Terms of Service link (Optional): Must be hosted on an Authorized Domain.

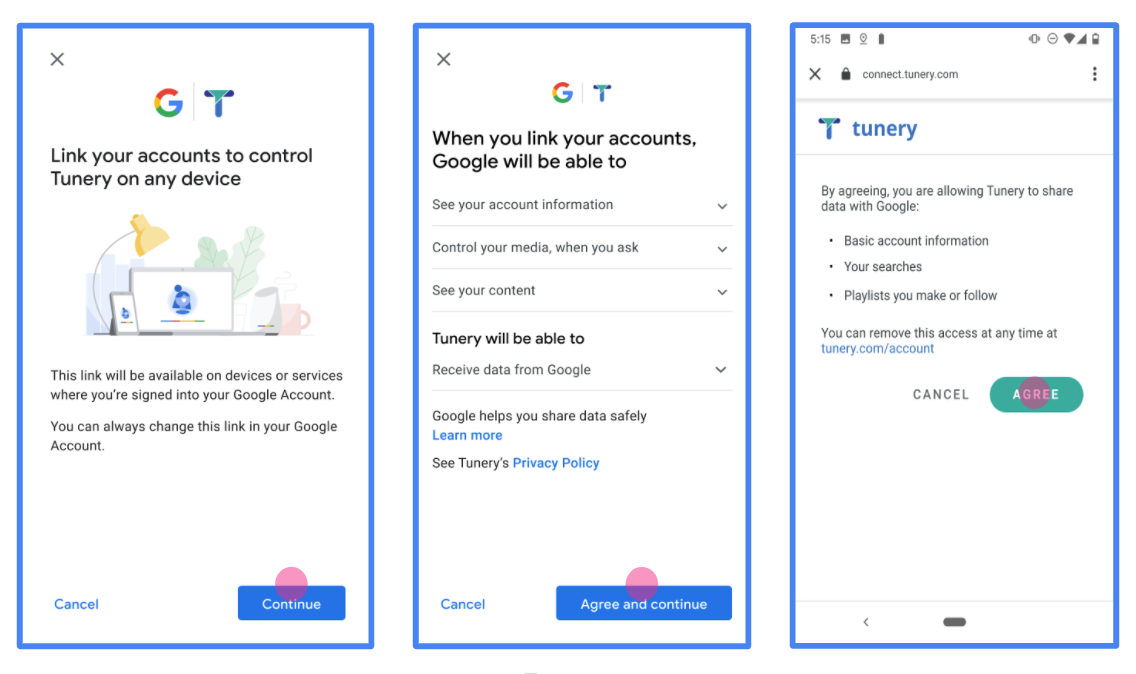

Figure 1. Google Account Linking Consent Screen for a fictitious Application, Tunery

Check "Verification Status", if your application needs verification then click the "Submit For Verification" button to submit your application for verification. Refer to OAuth verification requirements for details.

अपना OAuth सर्वर लागू करना

n

OAuth 2.0 इंप्लिसिट फ़्लो के लिए, आपकी सेवा एचटीटीपीएस के ज़रिए ऑथराइज़ेशन एंडपॉइंट उपलब्ध कराती है. यह एंडपॉइंट, डेटा ऐक्सेस करने के लिए, उपयोगकर्ताओं से सहमति लेने और ऑथेंटिकेशन की प्रोसेस पूरी करने के लिए ज़िम्मेदार होता है. ऑथराइज़ेशन एंडपॉइंट, उन उपयोगकर्ताओं को साइन-इन यूज़र इंटरफ़ेस (यूआई) दिखाता है जिन्होंने पहले से साइन इन नहीं किया है. साथ ही, यह अनुरोध किए गए ऐक्सेस के लिए सहमति रिकॉर्ड करता है.

जब Google के किसी ऐप्लिकेशन को आपकी सेवा के ऑथराइज़ किए गए किसी एपीआई को कॉल करना होता है, तो Google इस एंडपॉइंट का इस्तेमाल करके, आपके उपयोगकर्ताओं से उनकी ओर से इन एपीआई को कॉल करने की अनुमति लेता है.

Google खाता लिंक करना: OAuth इंप्लिसिट फ़्लो

इस क्रम के डायग्राम में, उपयोगकर्ता, Google, और आपकी सेवा के एंडपॉइंट के बीच होने वाले इंटरैक्शन के बारे में बताया गया है.

भूमिकाएं और ज़िम्मेदारियां

इस टेबल में, Google खाता लिंक करने (जीएएल) के OAuth इंप्लिसिट फ़्लो में शामिल लोगों की भूमिकाओं और ज़िम्मेदारियों के बारे में बताया गया है. ध्यान दें कि जीएएल में, Google, OAuth क्लाइंट के तौर पर काम करता है. वहीं, आपकी सेवा पहचान/सेवा देने वाली कंपनी के तौर पर काम करती है.

| Actor / Component | GAL Role | Responsibilities |

|---|---|---|

| Google App / Server | OAuth Client | यह फ़्लो शुरू करता है, ब्राउज़र रीडायरेक्ट का इस्तेमाल करके ऐक्सेस टोकन हासिल करता है, और आपकी सेवा के एपीआई को ऐक्सेस करने के लिए इसे सुरक्षित तरीके से सेव करता है. |

| Your Authorization Endpoint | Authorization Server | यह आपके उपयोगकर्ताओं की पहचान की पुष्टि करता है, उनसे सहमति लेता है, और Google को सीधे तौर पर लंबे समय तक इस्तेमाल किए जा सकने वाले ऐक्सेस टोकन जारी करता है. |

| Google Redirect URI | Callback Endpoint | यह यूआरएल फ़्रैगमेंट में

access_token और state वैल्यू के साथ, आपके ऑथराइज़ेशन सेवा से उपयोगकर्ता रीडायरेक्ट हासिल करता है. |

Google की ओर से शुरू किए गए OAuth 2.0 इंप्लिसिट फ़्लो सेशन में, यह फ़्लो होता है:

- Google, उपयोगकर्ता के ब्राउज़र में आपका ऑथराइज़ेशन एंडपॉइंट खोलता है. अगर उपयोगकर्ता ने पहले से साइन इन नहीं किया है, तो वह साइन इन करता है. साथ ही, अगर उसने पहले से अनुमति नहीं दी है, तो वह Google को आपके एपीआई की मदद से अपना डेटा ऐक्सेस करने की अनुमति देता है.

- आपकी सेवा, ऐक्सेस टोकन बनाती है और इसे Google को वापस भेजती है. ऐसा करने के लिए, उपयोगकर्ता के ब्राउज़र को अनुरोध से जुड़े ऐक्सेस टोकन के साथ Google पर रीडायरेक्ट करें.

- Google, आपकी सेवा के एपीआई को कॉल करता है और हर अनुरोध के साथ ऐक्सेस टोकन जोड़ता है. आपकी सेवा, यह पुष्टि करती है कि ऐक्सेस टोकन से Google को एपीआई ऐक्सेस करने की अनुमति मिली है. इसके बाद, एपीआई कॉल पूरा किया जाता है.

अनुमति के अनुरोध मैनेज करना

जब Google के किसी ऐप्लिकेशन को OAuth 2.0 इंप्लिसिट फ़्लो का इस्तेमाल करके, खाता लिंक करना होता है, तो Google, उपयोगकर्ता को आपके ऑथराइज़ेशन एंडपॉइंट पर भेजता है. इसके साथ, एक अनुरोध भी भेजा जाता है. इस अनुरोध में ये पैरामीटर शामिल होते हैं:

| Authorization endpoint parameters | |

|---|---|

client_id |

वह क्लाइंट आईडी जो आपने Google को असाइन किया है. |

redirect_uri |

वह यूआरएल जिस पर इस अनुरोध का जवाब भेजा जाता है. |

state |

हिसाब-किताब की ऐसी वैल्यू जिसे रीडायरेक्ट यूआरआई में, बिना किसी बदलाव के Google को वापस भेजा जाता है. |

response_type |

जवाब में किस तरह की वैल्यू दिखानी है. OAuth 2.0 इंप्लिसिट

फ़्लो के लिए, रिस्पॉन्स टाइप हमेशा token होता है. |

user_locale |

RFC5646 |

उदाहरण के लिए, अगर आपका ऑथराइज़ेशन एंडपॉइंट https://myservice.example.com/auth पर उपलब्ध है, तो अनुरोध ऐसा दिख सकता है:

GET https://myservice.example.com/auth?client_id=GOOGLE_CLIENT_ID&redirect_uri=REDIRECT_URI&state=STATE_STRING&response_type=token&user_locale=LOCALE

साइन-इन के अनुरोधों को मैनेज करने के लिए, अपने ऑथराइज़ेशन एंडपॉइंट के लिए यह तरीका अपनाएं:

client_idऔरredirect_uriवैल्यू की पुष्टि करें, ताकि अनचाहे या गलत तरीके से कॉन्फ़िगर किए गए क्लाइंट ऐप्लिकेशन को ऐक्सेस न दिया जा सके:- पुष्टि करें कि

client_id, उस क्लाइंट आईडी से मैच करता हो जो आपने Google को असाइन किया है. - पुष्टि करें कि

redirect_uriपैरामीटर से तय किया गया यूआरएल, इस फ़ॉर्मैट में हो:https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID https://oauth-redirect-sandbox.googleusercontent.com/r/YOUR_PROJECT_ID

- पुष्टि करें कि

देखें कि उपयोगकर्ता ने आपकी सेवा में साइन इन किया है या नहीं. अगर उपयोगकर्ता ने साइन इन नहीं किया है, तो आपकी सेवा में साइन-इन या साइन-अप का फ़्लो पूरा करें.

Google के लिए एक ऐक्सेस टोकन जनरेट करें, ताकि वह आपके एपीआई को ऐक्सेस कर सके. ऐक्सेस टोकन कोई भी स्ट्रिंग वैल्यू हो सकती है. हालांकि, यह उपयोगकर्ता और उस क्लाइंट को खास तौर पर दिखाता हो जिसके लिए टोकन जनरेट किया गया है. साथ ही, इसका अनुमान नहीं लगाया जा सकता.

एक एचटीटीपी रिस्पॉन्स भेजें, जो उपयोगकर्ता के ब्राउज़र को यूआरएल पर रीडायरेक्ट करता है, जिसे

redirect_uriपैरामीटर से तय किया गया है. यूआरएल फ़्रैगमेंट में ये सभी पैरामीटर शामिल करें:access_token: वह ऐक्सेस टोकन जो आपने अभी जनरेट किया हैtoken_type: स्ट्रिंगbearerstate: ओरिजनल अनुरोध से मिली, बिना बदलाव वाली स्टेट वैल्यू

यहां नतीजे के तौर पर मिलने वाले यूआरएल का एक उदाहरण दिया गया है:

https://oauth-redirect.googleusercontent.com/r/YOUR_PROJECT_ID#access_token=ACCESS_TOKEN&token_type=bearer&state=STATE_STRING

Google का OAuth 2.0 रीडायरेक्ट हैंडलर, ऐक्सेस टोकन हासिल करता है और पुष्टि करता है कि state वैल्यू में कोई बदलाव नहीं हुआ है. Google को आपकी सेवा के लिए ऐक्सेस टोकन मिलने के बाद, Google आपकी सेवा के एपीआई पर किए जाने वाले अगले सभी कॉल में इस टोकन को जोड़ता है.

उपयोगकर्ता की जानकारी के अनुरोधों को मैनेज करना

userinfo एंडपॉइंट, OAuth 2.0 से सुरक्षित किया गया एक ऐसा संसाधन है जो लिंक किए गए उपयोगकर्ता के बारे में दावे दिखाता है. नीचे दिए गए इस्तेमाल के उदाहरणों को छोड़कर, userinfo एंडपॉइंट को लागू और होस्ट करना ज़रूरी नहीं है:

- Google One Tap की मदद से, लिंक किए गए खाते में साइन इन करें.

- AndroidTV पर बिना किसी रुकावट के सदस्यता.

आपके टोकन एंडपॉइंट से ऐक्सेस टोकन पाने के बाद, Google आपके userinfo एंडपॉइंट पर एक अनुरोध भेजता है, ताकि लिंक किए गए उपयोगकर्ता की प्रोफ़ाइल की बुनियादी जानकारी फिर से मिल सके.

| userinfo एंडपॉइंट अनुरोध के हेडर | |

|---|---|

Authorization header |

बेयरर टाइप का ऐक्सेस टोकन. |

उदाहरण के लिए, अगर आपका userinfo एंडपॉइंट यहां उपलब्ध है

https://myservice.example.com/userinfo, अनुरोध कुछ ऐसा दिख सकता है:

GET /userinfo HTTP/1.1 Host: myservice.example.com Authorization: Bearer ACCESS_TOKEN

अपने userinfo एंडपॉइंट पर अनुरोधों को मैनेज करने के लिए यह तरीका अपनाएं:

- ऑथराइज़ेशन हेडर से ऐक्सेस टोकन निकालें और ऐक्सेस टोकन से जुड़े उपयोगकर्ता की जानकारी दिखाएं.

- अगर ऐक्सेस टोकन अमान्य है, तो

WWW-Authenticateरिस्पॉन्स हेडर का इस्तेमाल करके, एचटीटीपी 401 बिना अनुमति वाली गड़बड़ी दिखाएं. नीचे userinfo गड़बड़ी के जवाब का एक उदाहरण दिया गया है:HTTP/1.1 401 Unauthorized WWW-Authenticate: error="invalid_token", error_description="The Access Token expired"

अगर ऐक्सेस टोकन मान्य है, तो वापस जाएं और एचटीटीपीएस के मुख्य हिस्से में, यहां दिए गए JSON ऑब्जेक्ट के साथ एचटीटीपी 200 रिस्पॉन्स भेजें जवाब:

{ "sub": "USER_UUID", "email": "EMAIL_ADDRESS", "given_name": "FIRST_NAME", "family_name": "LAST_NAME", "name": "FULL_NAME", "picture": "PROFILE_PICTURE", }userinfo एंडपॉइंट रिस्पॉन्स subएक यूनीक आईडी, जो आपके सिस्टम में उपयोगकर्ता की पहचान करता है. emailउपयोगकर्ता का ईमेल पता. given_nameज़रूरी नहीं: उपयोगकर्ता का नाम. family_nameज़रूरी नहीं: उपयोगकर्ता का सरनेम. nameज़रूरी नहीं: उपयोगकर्ता का पूरा नाम. pictureज़रूरी नहीं: उपयोगकर्ता की प्रोफ़ाइल फ़ोटो.

लागू करने की पुष्टि करना

OAuth 2.0 Playground टूल का इस्तेमाल करके, लागू करने की पुष्टि की जा सकती है.

टूल में, यह तरीका अपनाएं:

- OAuth 2.0 कॉन्फ़िगरेशन विंडो खोलने के लिए, कॉन्फ़िगरेशन पर क्लिक करें.

- OAuth फ़्लो फ़ील्ड में, क्लाइंट-साइड चुनें.

- OAuth एंडपॉइंट फ़ील्ड में, कस्टम चुनें.

- अपने OAuth 2.0 एंडपॉइंट और Google को असाइन किया गया क्लाइंट आईडी, उससे जुड़े फ़ील्ड में डालें.

- पहला चरण सेक्शन में, कोई भी Google स्कोप न चुनें. इसके बजाय, इस फ़ील्ड को खाली छोड़ दें या अपने सर्वर के लिए मान्य स्कोप टाइप करें. अगर OAuth स्कोप का इस्तेमाल नहीं किया जाता है, तो कोई भी स्ट्रिंग टाइप करें. जब आपका काम पूरा हो जाए, तो एपीआई को अनुमति दें पर क्लिक करें.

- दूसरे चरण और तीसरे चरण सेक्शन में, OAuth 2.0 फ़्लो देखें. साथ ही, यह पुष्टि करें कि हर चरण उम्मीद के मुताबिक काम कर रहा है.

Google खाता लिंक करने की सुविधा का डेमो टूल का इस्तेमाल करके, लागू की गई सुविधा की पुष्टि की जा सकती है.

टूल में, यह तरीका अपनाएं:

- Google से साइन इन करें बटन पर क्लिक करें.

- वह खाता चुनें जिसे आपको लिंक करना है.

- सेवा आईडी डालें.

- विकल्प के तौर पर, एक या उससे ज़्यादा ऐसे स्कोप डालें जिनके लिए आपको ऐक्सेस का अनुरोध करना है.

- डेमो शुरू करें पर क्लिक करें.

- जब कहा जाए, तब पुष्टि करें कि आपके पास खाते को लिंक करने के अनुरोध को स्वीकार या अस्वीकार करने का विकल्प है.

- पुष्टि करें कि आपको अपने प्लैटफ़ॉर्म पर रीडायरेक्ट किया गया हो.