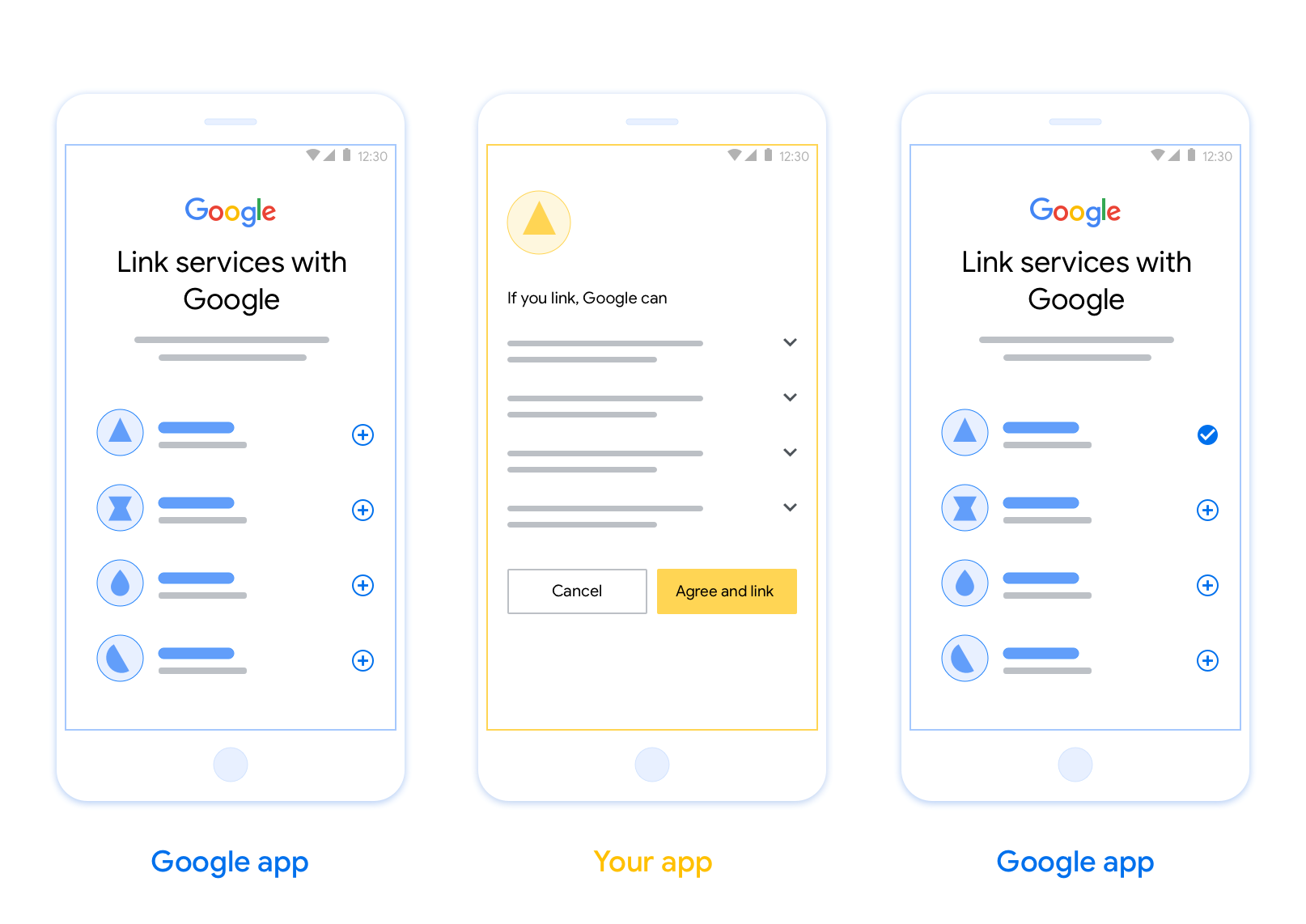

OAuth पर आधारित ऐप्लिकेशन फ़्लिप लिंकिंग (ऐप्लिकेशन फ़्लिप) की मदद से, आपके उपयोगकर्ता अपने खातों को आपके पुष्टि करने वाले सिस्टम में मौजूद खातों से Google खातों में तेज़ी से लिंक कर सकते हैं. अगर उपयोगकर्ता के खाते को लिंक करने की प्रोसेस शुरू करते समय, उसके फ़ोन पर आपका ऐप्लिकेशन इंस्टॉल है, तो उसे सीधे आपके ऐप्लिकेशन पर भेज दिया जाता है. इससे वह उपयोगकर्ता की अनुमति ले पाता है.

इस तरीके से, खाता लिंक करने की प्रोसेस तेज़ी से पूरी होती है. ऐसा इसलिए, क्योंकि उपयोगकर्ता को पुष्टि करने के लिए, अपना उपयोगकर्ता नाम और पासवर्ड फिर से नहीं डालना पड़ता. इसके बजाय, ऐप्लिकेशन फ़्लिप, आपके ऐप्लिकेशन पर मौजूद उपयोगकर्ता के खाते से क्रेडेंशियल का इस्तेमाल करता है. जब कोई उपयोगकर्ता अपने Google खाते को आपके ऐप्लिकेशन से लिंक कर लेता है, तो वह आपके बनाए गए किसी भी इंटिग्रेशन का फ़ायदा ले सकता है.

iOS और Android, दोनों ऐप्लिकेशन के लिए ऐप्लिकेशन फ़्लिप की सुविधा सेट अप की जा सकती है.

ज़रूरी शर्तें

ऐप्लिकेशन फ़्लिप की सुविधा लागू करने के लिए, आपको ये ज़रूरी शर्तें पूरी करनी होंगी:

- आपके पास Android या iOS ऐप्लिकेशन होना चाहिए.

- आपके पास OAuth 2.0 सर्वर का मालिकाना हक होना चाहिए. साथ ही, आपको उसे मैनेज और बनाए रखना होगा. यह सर्वर, OAuth 2.0 के ऑथराइज़ेशन कोड के फ़्लो के साथ काम करता हो.

OAuth पर आधारित ऐप्लिकेशन फ़्लिप फ़्लो

इस क्रम के डायग्राम में, ऐप्लिकेशन फ़्लिप के लिए उपयोगकर्ता, Google ऐप्लिकेशन, आपका ऐप्लिकेशन, और आपके अनुमति सर्वर के बीच इंटरैक्शन की जानकारी दी गई है.

भूमिकाएं और ज़िम्मेदारियां

यहां दी गई टेबल में, ऐप्लिकेशन फ़्लिप फ़्लो में शामिल लोगों की भूमिकाओं और ज़िम्मेदारियों के बारे में बताया गया है.

| कार्रवाई करने वाला व्यक्ति / कॉम्पोनेंट | जीएएल की भूमिका | ज़िम्मेदारियां |

|---|---|---|

| Google ऐप्लिकेशन / सर्वर | OAuth क्लाइंट | यह कुकी, लिंक करने की प्रोसेस शुरू करती है. साथ ही, आपके मोबाइल ऐप्लिकेशन पर डीप लिंक ट्रिगर करती है. यह टोकन के लिए अनुमति कोड का आदान-प्रदान करती है और उन्हें सुरक्षित रूप से सेव करती है, ताकि आपकी सेवा के एपीआई को ऐक्सेस किया जा सके. |

| आपका ऐप्लिकेशन | अनुमति देने वाला एजेंट | यह उपयोगकर्ता की पुष्टि करता है. आम तौर पर, इसके लिए मौजूदा ऐप्लिकेशन क्रेडेंशियल का इस्तेमाल किया जाता है. साथ ही, यह सहमति लेता है और आपके सर्वर से ऑथराइज़ेशन कोड वापस पाता है. |

| आपका अनुमति देने वाला सर्वर | अनुमति देने वाला सर्वर | यह ऑथराइज़ेशन कोड और रीफ़्रेश टोकन की पुष्टि करता है. साथ ही, Google सर्वर को ऐक्सेस टोकन जारी करता है. |

डिज़ाइन से जुड़े दिशा-निर्देश

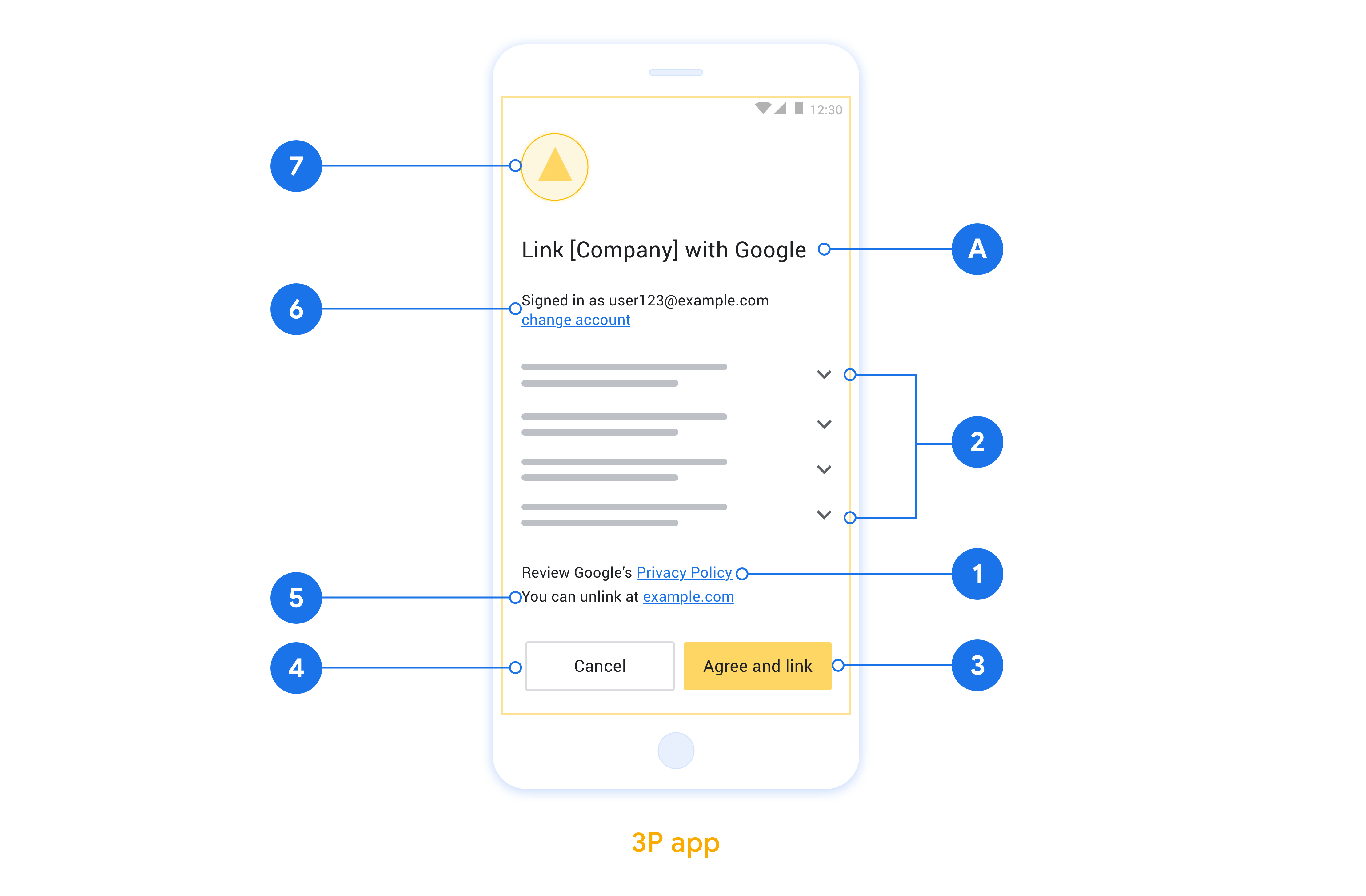

इस सेक्शन में, ऐप्लिकेशन फ़्लिप के लिए खाता लिंक करने की सहमति वाली स्क्रीन के डिज़ाइन से जुड़ी ज़रूरी शर्तों और सुझावों के बारे में बताया गया है. Google आपके ऐप्लिकेशन को कॉल करता है. इसके बाद, आपका ऐप्लिकेशन उपयोगकर्ता को सहमति वाली स्क्रीन दिखाता है.

ज़रूरी शर्तें

- आपको यह बताना होगा कि उपयोगकर्ता का खाता Google से लिंक किया जा रहा है, न कि Google के किसी खास प्रॉडक्ट से. जैसे, Google Home या Google Assistant.

सुझाव

हमारा सुझाव है कि आप ये काम करें:

Google की निजता नीति दिखाओ. सहमति वाली स्क्रीन पर, Google की निजता नीति का लिंक शामिल करें.

शेयर किया जाने वाला डेटा. उपयोगकर्ता को साफ़ तौर पर और कम शब्दों में बताएं कि Google को उसका कौनसा डेटा चाहिए और क्यों.

कॉल-टू-ऐक्शन साफ़ तौर पर बताया गया हो. सहमति लेने के लिए दिखाई जाने वाली स्क्रीन पर, कॉल-टू-ऐक्शन साफ़ तौर पर बताएं. जैसे, “सहमति दें और लिंक करें.” ऐसा इसलिए, क्योंकि उपयोगकर्ताओं को यह पता होना चाहिए कि खातों को लिंक करने के लिए, उन्हें Google के साथ कौनसा डेटा शेयर करना होगा.

अनुरोध को अस्वीकार या रद्द करने की सुविधा. अगर उपयोगकर्ता खाते लिंक नहीं करना चाहते हैं, तो उन्हें वापस जाने, अस्वीकार करने या रद्द करने का विकल्प दें.

अनलिंक करने की सुविधा. उपयोगकर्ताओं को खाता अनलिंक करने का तरीका उपलब्ध कराएं. जैसे, आपके प्लैटफ़ॉर्म पर मौजूद खाते की सेटिंग का यूआरएल. इसके अलावा, Google खाते का लिंक शामिल किया जा सकता है. इससे उपयोगकर्ता, लिंक किए गए खाते को मैनेज कर सकते हैं.

उपयोगकर्ता खाते को बदलने की सुविधा. उपयोगकर्ताओं को उनके खाते स्विच करने का तरीका सुझाएं. यह खास तौर पर तब फ़ायदेमंद होता है, जब उपयोगकर्ताओं के पास एक से ज़्यादा खाते हों.

- अगर किसी उपयोगकर्ता को खाता बदलने के लिए, सहमति वाली स्क्रीन बंद करनी पड़ती है, तो Google को ऐसी गड़बड़ी की जानकारी भेजें जिसे ठीक किया जा सकता हो. इससे उपयोगकर्ता, OAuth लिंकिंग और इंप्लिसिट फ़्लो का इस्तेमाल करके, अपने पसंदीदा खाते में साइन इन कर पाएगा.

अपना लोगो शामिल करें. सहमति वाली स्क्रीन पर, अपनी कंपनी का लोगो दिखाएं. लोगो को सही जगह पर रखने के लिए, स्टाइल से जुड़े दिशा-निर्देशों का इस्तेमाल करें. अगर आपको Google का लोगो भी दिखाना है, तो लोगो और ट्रेडमार्क देखें.

अपने ऐप्लिकेशन में ऐप्लिकेशन फ़्लिप की सुविधा लागू करना

ऐप्लिकेशन फ़्लिप की सुविधा लागू करने के लिए, आपको अपने ऐप्लिकेशन में उपयोगकर्ता की पुष्टि करने वाले कोड में बदलाव करना होगा, ताकि Google से मिले डीप लिंक को स्वीकार किया जा सके.

अपने Android ऐप्लिकेशन पर App Flip की सुविधा चालू करने के लिए, Android के लिए लागू करने से जुड़ी गाइड में दिए गए निर्देशों का पालन करें.

अपने iOS ऐप्लिकेशन पर App Flip की सुविधा चालू करने के लिए, iOS के लिए लागू करने की गाइड में दिए गए निर्देशों का पालन करें.

ऐप्लिकेशन फ़्लिप की सुविधा को टेस्ट करना

पुष्टि किए गए प्रोडक्शन ऐप्लिकेशन और काम करने वाले OAuth 2.0 सर्वर के उपलब्ध होने से पहले, सैंपल और टेस्ट ऐप्लिकेशन का इस्तेमाल करके ऐप्लिकेशन फ़्लिप की सुविधा को सिम्युलेट किया जा सकता है.

ऐप्लिकेशन फ़्लिप के दौरान, Google ऐप्लिकेशन सबसे पहले आपका ऐप्लिकेशन खोलेगा. इसके बाद, यह आपके OAuth 2.0 सर्वर से ऑथराइज़ेशन कोड के जवाब का अनुरोध करेगा. आखिरी चरण में, जवाब Google ऐप्लिकेशन को वापस भेज दिया जाएगा.

ज़रूरी शर्तें

Google ऐप्लिकेशन को सिम्युलेट करने और आपके ऐप्लिकेशन को लॉन्च करने वाले इंटेंट को ट्रिगर करने के लिए, Android और iOS के लिए App Flip Test Tool डाउनलोड और इंस्टॉल करें.

अपने ऐप्लिकेशन को सिम्युलेट करने के लिए, Android और iOS के लिए App Flip Sample डाउनलोड और इंस्टॉल करें. इसके बाद, OAuth 2.0 रिस्पॉन्स टाइप चुनें.

टेस्ट का क्रम

- ऐप्लिकेशन फ़्लिप टेस्ट टूल खोलें.

- App Flip Sample ऐप्लिकेशन लॉन्च करने के लिए,

Try Flip!दबाएं. - सैंपल ऐप्लिकेशन में, रेडियो बटन से कोई जवाब चुनें.

- सिमुलेट किए गए OAuth 2.0 रिस्पॉन्स को वापस टेस्ट टूल पर भेजने के लिए,

Sendदबाएं. - auth_code या गड़बड़ी की जानकारी के लिए, टेस्ट टूल के लॉग मैसेज देखें.

प्रोडक्शन टेस्टिंग

रजिस्ट्रेशन और OAuth 2.0 सर्वर लागू करने के बाद, App Flip को प्रोडक्शन में टेस्ट किया जा सकता है.

ऑटोमेटेड टेस्टिंग के लिए, एक Google खाते और टास्क के हिसाब से ईमेल पते का इस्तेमाल करने का सुझाव दिया जाता है.

खाता लिंक करने की स्थिति देखने के लिए, Google खाता इस्तेमाल करने वाले व्यक्ति के तौर पर साइन इन करें. इसके बाद, लिंक किए गए खाते पर जाएं. बार-बार होने वाले टेस्ट के दौरान, खातों को यहां से भी अनलिंक किया जा सकता है.

इसके अलावा, RISC लागू किया जा सकता है, ताकि प्रोग्राम के हिसाब से खाते को अनलिंक किया जा सके और Google को इस बदलाव के बारे में सूचना दी जा सके.