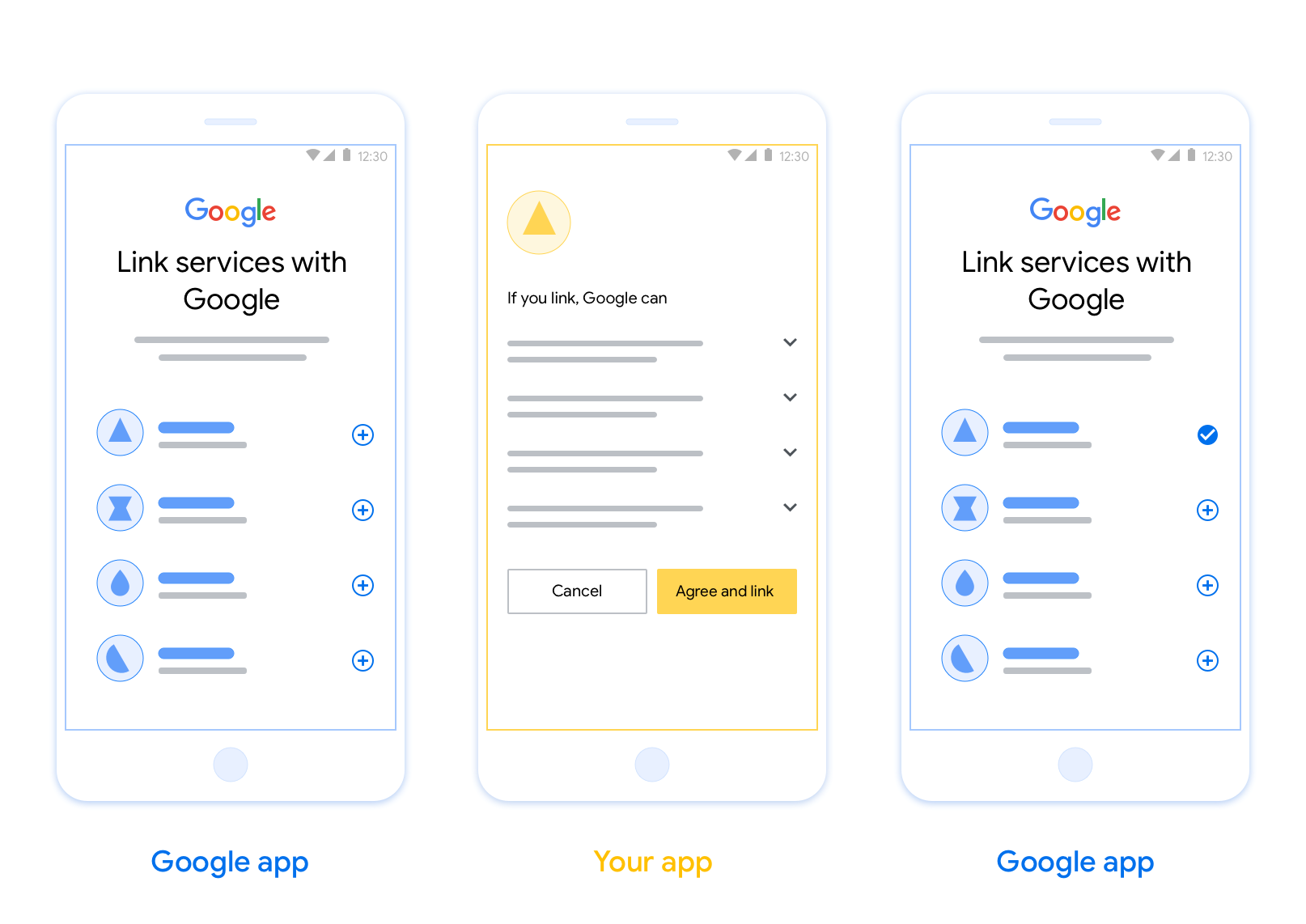

OAuth-based App Flip Linking (App Flip) allows your users to quickly link their accounts in your authentication system to their Google Accounts. If your app is installed on your user's phone when they initiate the account linking process, they are seamlessly flipped to your app to obtain user authorization.

This approach provides a faster linking process since the user does not have to re-enter their username and password to authenticate; instead, App Flip leverages the credentials from the user's account on your app. Once a user has linked their Google Account with your app, they can take advantage of any integrations that you have developed.

You can set up App Flip for both iOS and Android apps.

Requirements

To implement App Flip, you must fulfill the following requirements:

- You must have an Android or iOS app.

- You must own, manage and maintain an OAuth 2.0 server which supports the OAuth 2.0 authorization code flow.

OAuth-based App Flip Flow

The following sequence diagram details the interaction between the User, Google App, Your App, and Your Authorization Server for App Flip.

Roles and responsibilities

The following table defines the roles and responsibilities of the actors in the App Flip flow.

| Actor / Component | GAL Role | Responsibilities |

|---|---|---|

| Google App / Server | OAuth Client | Initiates the linking process, triggers a deep link to your mobile app, exchanges the authorization code for tokens, and securely stores them to access your service's APIs. |

| Your App | Authorization Agent | Authenticates the user (typically using existing app credentials), obtains consent, and retrieves an authorization code from your server. |

| Your Authorization Server | Authorization Server | Validates authorization codes and refresh tokens, and issues access tokens to the Google Server. |

Design guidelines

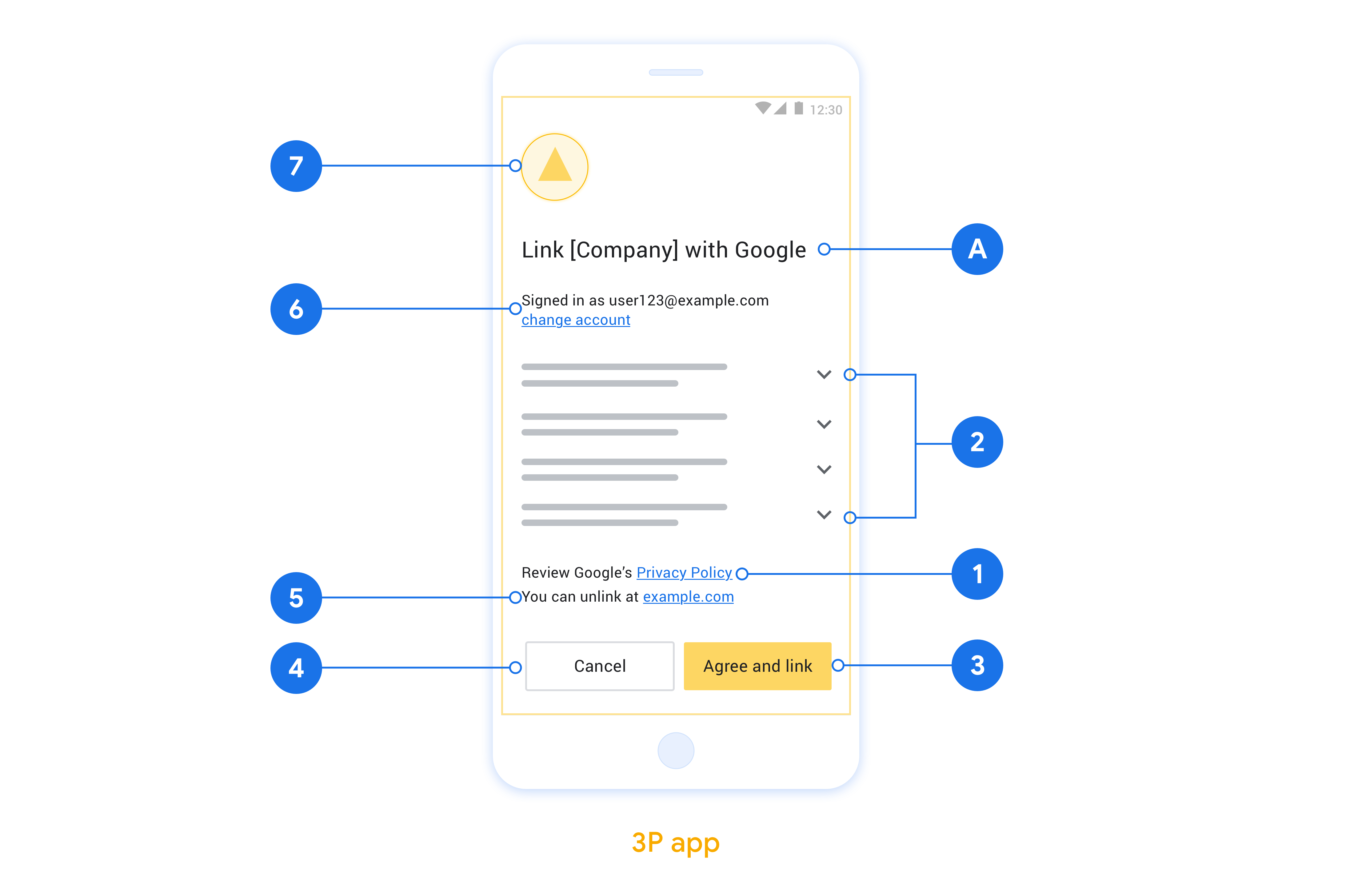

This section describes the design requirements and recommendations for the App Flip account linking consent screen. After Google calls your app, your app displays the consent screen to the user.

Requirements

- You must communicate that the user’s account is being linked to Google, not to a specific Google product, such as Google Home or Google Assistant.

Recommendations

We recommend that you do the following:

Display Google's Privacy Policy. Include a link to Google’s Privacy Policy on the consent screen.

Data to be shared. Use clear and concise language to tell the user what data of theirs Google requires and why.

Clear call-to-action. State a clear call-to-action on your consent screen, such as “Agree and link.” This is because users need to understand what data they're required to share with Google to link their accounts.

Ability to deny or cancel. Provide a way for users to go back, deny, or cancel, if they choose not to link.

Ability to unlink. Offer a mechanism for users to unlink, such as a URL to their account settings on your platform. Alternatively, you can include a link to Google Account where users can manage their linked account.

Ability to change user account. Suggest a method for users to switch their account(s). This is especially beneficial if users tend to have multiple accounts.

- If a user must close the consent screen to switch accounts, send a recoverable error to Google so the user can sign in to the desired account with OAuth linking and the implicit flow.

Include your logo. Display your company logo on the consent screen. Use your style guidelines to place your logo. If you wish to also display Google's logo, see Logos and trademarks.

הטמעה של App Flip באפליקציות

כדי להטמיע את התכונה 'החלפת אפליקציות', צריך לשנות את קוד הרשאת המשתמש באפליקציה כך שיקבל קישור עומק מ-Google.

כדי לתמוך בהעברה מהירה לאפליקציה באפליקציית Android, צריך לפעול לפי ההוראות במדריך ההטמעה של Android.

כדי לתמוך בהעברה לאפליקציה באפליקציית iOS, צריך לפעול לפי ההוראות שבמדריך ההטמעה ל-iOS.

בדיקת קישור אפליקציות

אפשר לדמות את התכונה 'החלפת אפליקציות' באמצעות אפליקציות לדוגמה ואפליקציות לבדיקה לפני שזמינות אפליקציות מאומתות בייצור ושרת OAuth 2.0 תקין.

במהלך קישור אפליקציות, אפליקציית Google תפתח קודם את האפליקציה שלכם, ואז תבקש תגובה עם קוד הרשאה משרת OAuth 2.0 שלכם. בשלב האחרון, התגובה מוחזרת לאפליקציית Google.

דרישות מוקדמות

כדי לדמות אפליקציית Google ולהפעיל את ה-Intent שפותח את האפליקציה שלכם, צריך להוריד ולהתקין את כלי הבדיקה App Flip ל-Android ול-iOS.

מורידים ומתקינים את App Flip Sample ל-Android ול-iOS כדי לדמות את האפליקציה ולבחור סוג תגובה של OAuth 2.0.

רצף בדיקה

- פותחים את הכלי לבדיקת החלפת אפליקציות.

- לוחצים על

Try Flip!כדי להפעיל את אפליקציית הדוגמה App Flip. - בוחרים תשובה מלחצני הבחירה באפליקציה לדוגמה.

- לוחצים על

Sendכדי להחזיר תשובה מדומה של OAuth 2.0 לכלי הבדיקה. - בודקים את הודעות היומן של כלי הבדיקה כדי למצוא auth_code או פרטים על השגיאה.

בדיקות בסביבת הייצור

אפשר לבדוק את התכונה 'החלפת אפליקציות' בסביבת הייצור אחרי השלמת ההרשמה וההטמעה של שרת OAuth 2.0.

מומלץ להשתמש בחשבון Google אחד ובכתובת אימייל ספציפית למשימה לבדיקות אוטומטיות.

אפשר לראות את סטטוס קישור החשבונות באמצעות חשבונות מקושרים כשנכנסים לחשבון בתור בעל חשבון Google. יכול להיות שגם כאן יבוטל הקישור בין החשבונות אחרי בדיקות חוזרות.

אופציונלי, אתם יכולים להטמיע RISC כדי לבטל את הקישור באופן אוטומטי ולעדכן את Google לגבי השינוי.